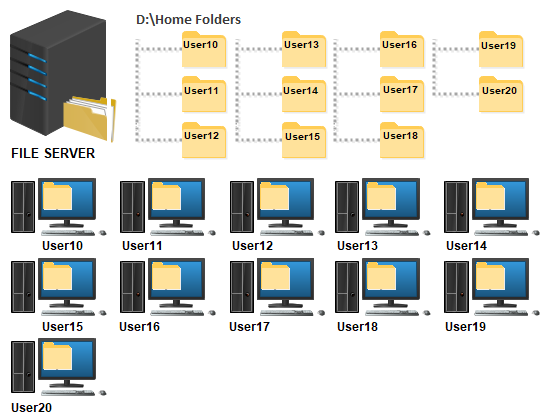

Windows Server 2019 üzerinde Home Folders olarak paylaşım klasörü MAP'leme, kurumsal ortamlarda kullanıcıların kişisel dosyalarını güvenli ve merkezi bir sunucuda saklamalarını sağlayan önemli bir çözüm sunar. MAP etme (MAP'leme) kavramı, Windows Server işletim sistemlerinde paylaşılmış klasörlerin, Network ortamındaki bilgisayarlara UNC-Universal Naming Convention Path üzerinden erişebilmelerine imkan sağlayan bir bağlama yöntemidir. Bu yöntemle, sanki işletim sistemimizdeki bir Disk Volume üzerine tıklayarak erişiyormuş gibi ilgili paylaşılmış klasörlere daha kısa yoldan erişme imkanı elde edilir.

Home Folders, her kullanıcının kendi dosyalarına sadece kendisinin erişebilmesini, verilerin merkezi olarak yönetilip yedeklenmesini ve Network kaynaklarının daha verimli kullanılmasını sağlar. Kullanıcıların dosyalarına her yerden erişebilmesi ve verilerin merkezi olarak yedeklenmesi, dosya yönetimini basitleştirir ve veri güvenliğini artırır. Home Folders, her kullanıcının özel dosyalarını depoladığı bir alan olarak tanımlanır ve kullanıcıların bu alanlara Network üzerinden kolayca erişebilmelerine imkan tanır.

Home Folders, çeşitli sebeplerden dolayı paylaşılmış klasörlere MAP etme (MAP'leme) ihtiyacını karşılar. Windows Server 2019 üzerinde Home Folders yapılandırması, kullanıcıların kişisel dosyalarını güvenli bir şekilde merkezi bir sunucuda saklamalarını sağlar. Domain ortamındaki her Active Directory kullanıcısı, File Server'da paylaşıma açılan Home Folders isimli klasör içinde, kendi adlarına oluşturulan profil klasörlerine, kullanıcıların bilgisayarlarına Logon olduktan sonra kendi kullanıcı isimleri ile eşleştirerek erişebilir. Bu işlem, Batch (.bat) dosyası veya Group Policy aracılığı ile gerçekleştirilir.

Windows Server 2019, gelişmiş güvenlik özellikleri ve kullanıcı dostu yönetim araçları ile Home Folders yapılandırmasını destekler, böylece kullanıcıların ihtiyaç duyduğu esnekliği ve güvenilirliği sunar. Doğru yapılandırılmış Home Folders, kullanıcı verilerinin güvenliğini sağlarken, aynı zamanda merkezi yönetim ve yedekleme süreçlerini optimize eder. Bu nedenle, Windows Server 2019 üzerinde Home Folders yapılandırması, işletmelerin veri güvenliği ve yönetilebilirlik konularında önemli kazanımlar elde etmelerini sağlar.

Biraz daha sadeleştirecek olursam, yapacağımız işlemler aşağıdaki gibi olacak;

✅ File Server üzerinde D:\ dizininde Home Folders adında bir klasör açıp, bu klasörü (gizli) paylaşıma açtıktan sonra gerekli klasör yetkilendirme işlemlerini yapacağım.

✅ Home Folders paylaşım klasörünün altında her kullanıcı için Profil klasörleri oluşturacağım.

✅ Batch (.bat) dosyası hazırlayarak, bu dosyanın içine Net Use komutu ile ilgili profil klasörlerinin her kullanıcının kendi kullanıcı adı (UPN-Universal Principle Name) ile eşecek şekilde MAP'lenmesi için gerekli komutu yazacağım.

✅ Bu Batch (.bat) dosyasının Group Policy ile tüm Windows 10 Client bilgisayarlara uygulanmasını sağlayacağım. Bu noktadan sonra, kullanıcı adını yazarak Logon olan her kullanıcı, kendi kullanıcı adındaki Profil klasörünü MAP'lenmiş şekilde hazır bulacaktır.

Bazı şirketlerde bu yapılandırma, bir işleyiş gereksinimidir ve kullanıcıların bilgisayar masaüstlerinde (aslında profillerine bağlı hiçbir klasörde) herhangi bir dosya barındırmalarını istemezler. Bunun haklı sebepleri de vardır. Ör. bir bilgisayarın bir çok sebepten kaynaklı olabilecek Disk'i bozulabiliyor ve dolayısı ile de işletim sistemi açılmıyor.

Böyle bir durumda da kullanıcı, veri kaybı yaşamış oluyor. Eğer Home Folders gibi bir yapılanma kurgulanırsa kullanıcılar, tüm çalışma dokümanlarını Server ya da Storage üzerindeki bir noktada tutmuş olurlar. Bu sayade de kullanıcıya yeni bir bilgisayar tedarik edilten sonra kullanıcı, Logon işlemini gerçekleştirir gerçekleştirmez MAP'lenmiş profil klasörüne ve dolayısı ile de eski verilerine kayıpsız bir şekilde erişmiş olmaktadır.

Home Folder Yapılandırma - Profil Klasörlerinin Hazırlanması

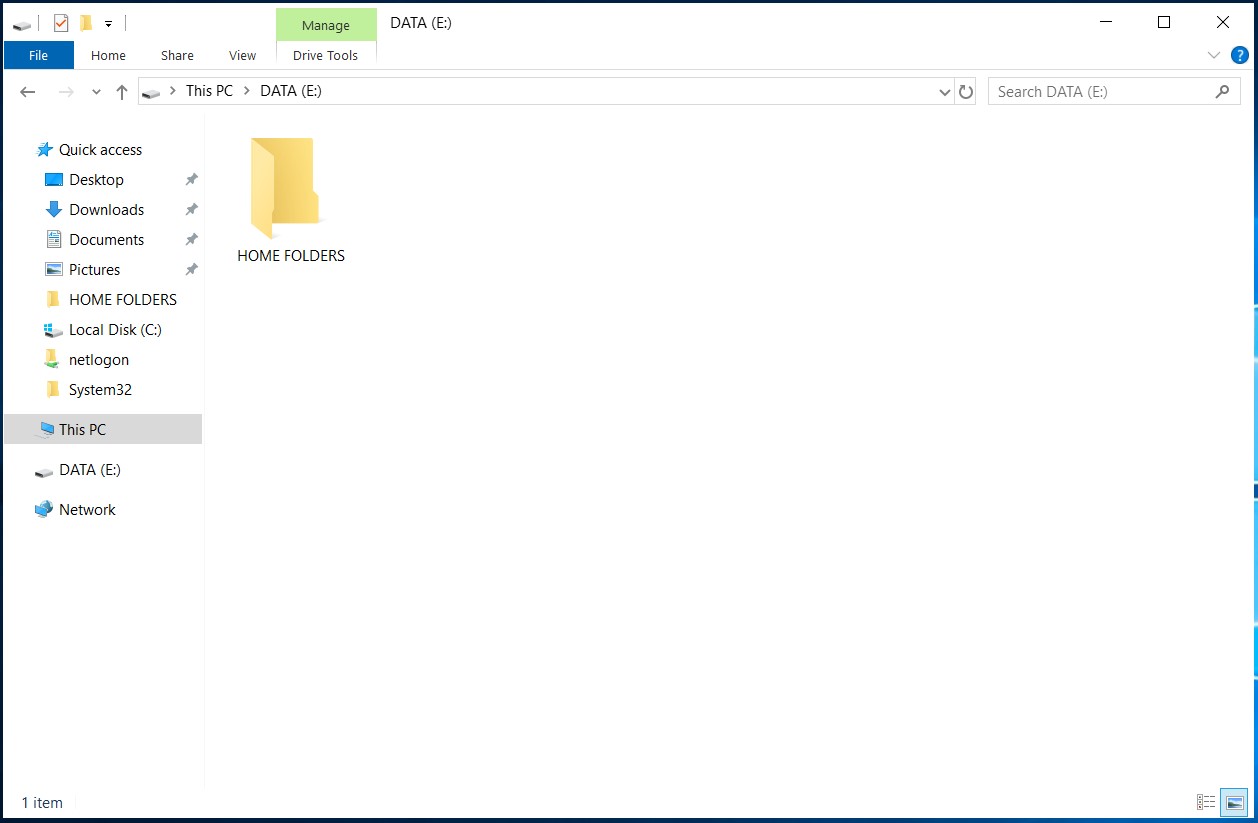

1- File Server üzerinde D:\ dizininde Home Folders adında bir klasör açıyorum.

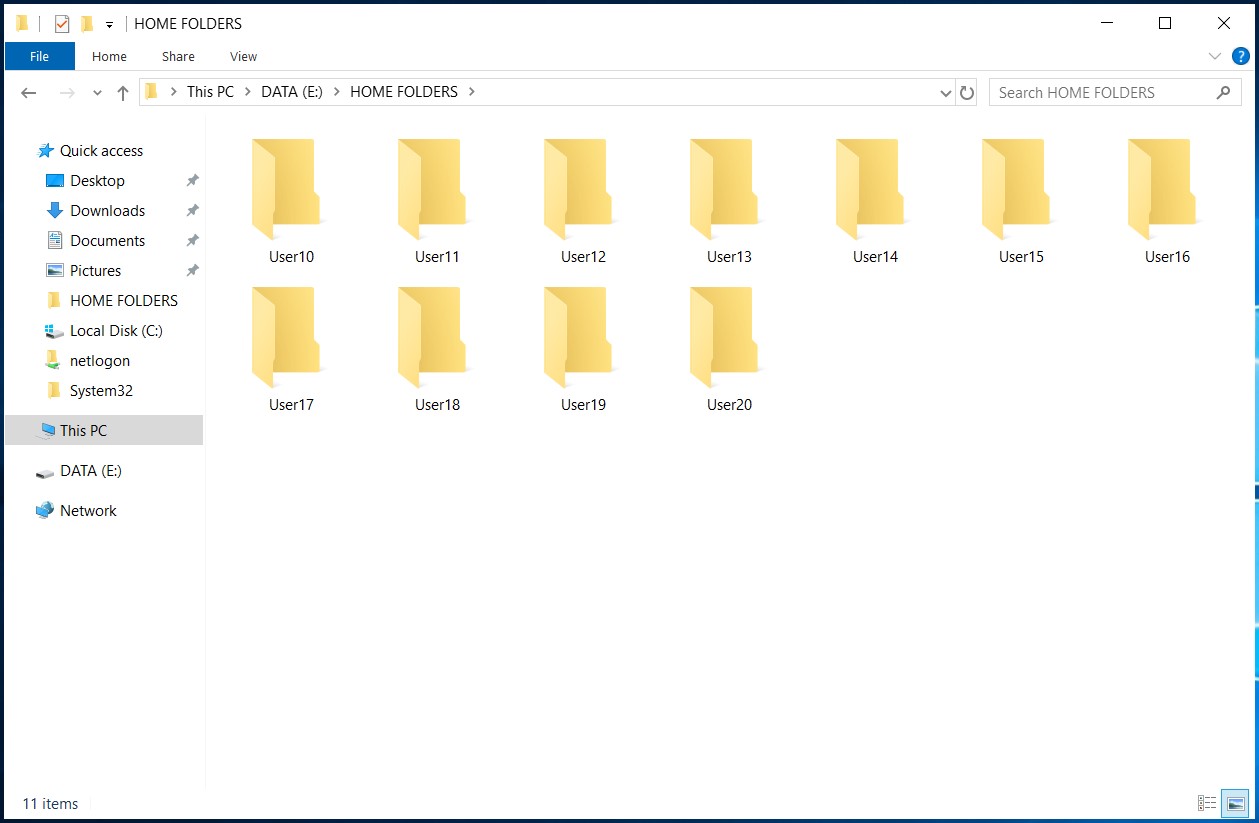

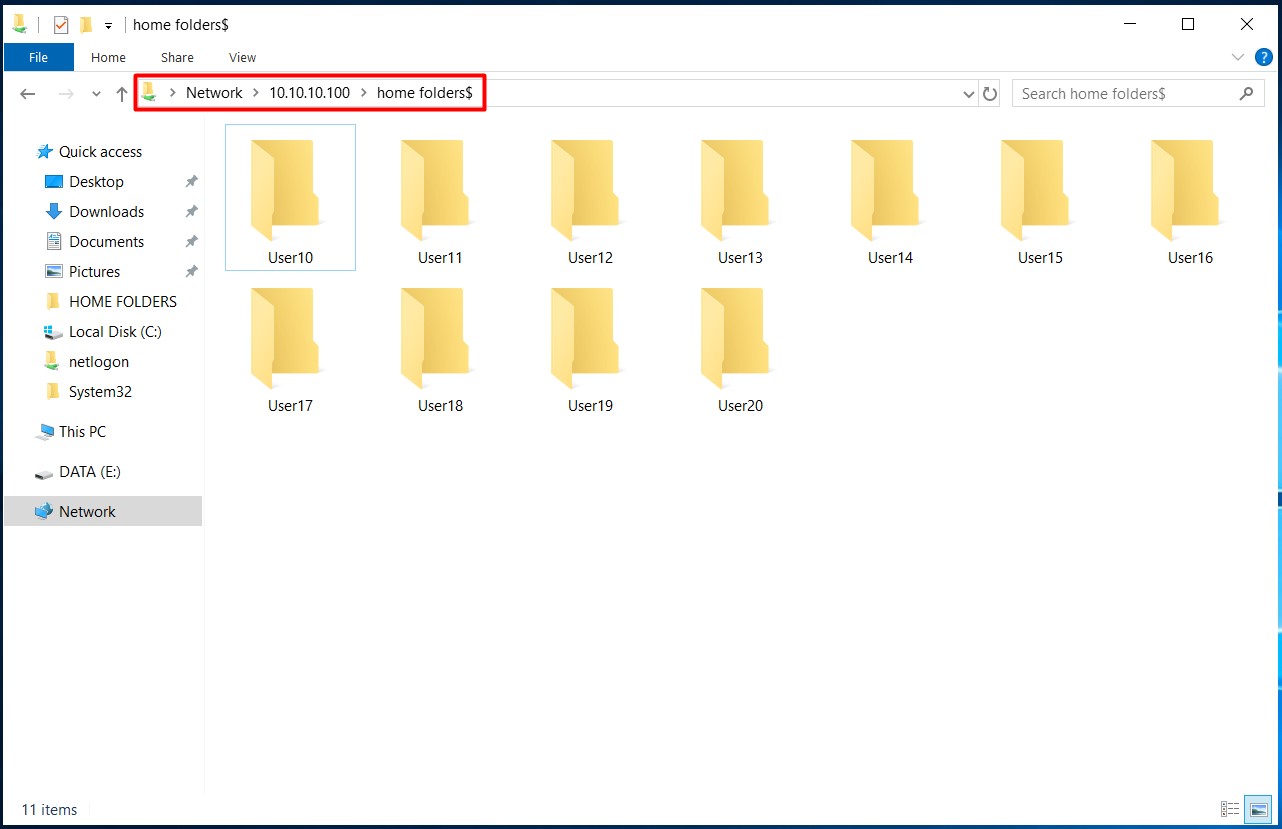

1.1- Benim oluşturduğum Active Directory Kullanıcı isimleri UserXX şeklinde olduğu için kullanıcı profil klasörlerimi de bu şekilde oluşturdum.

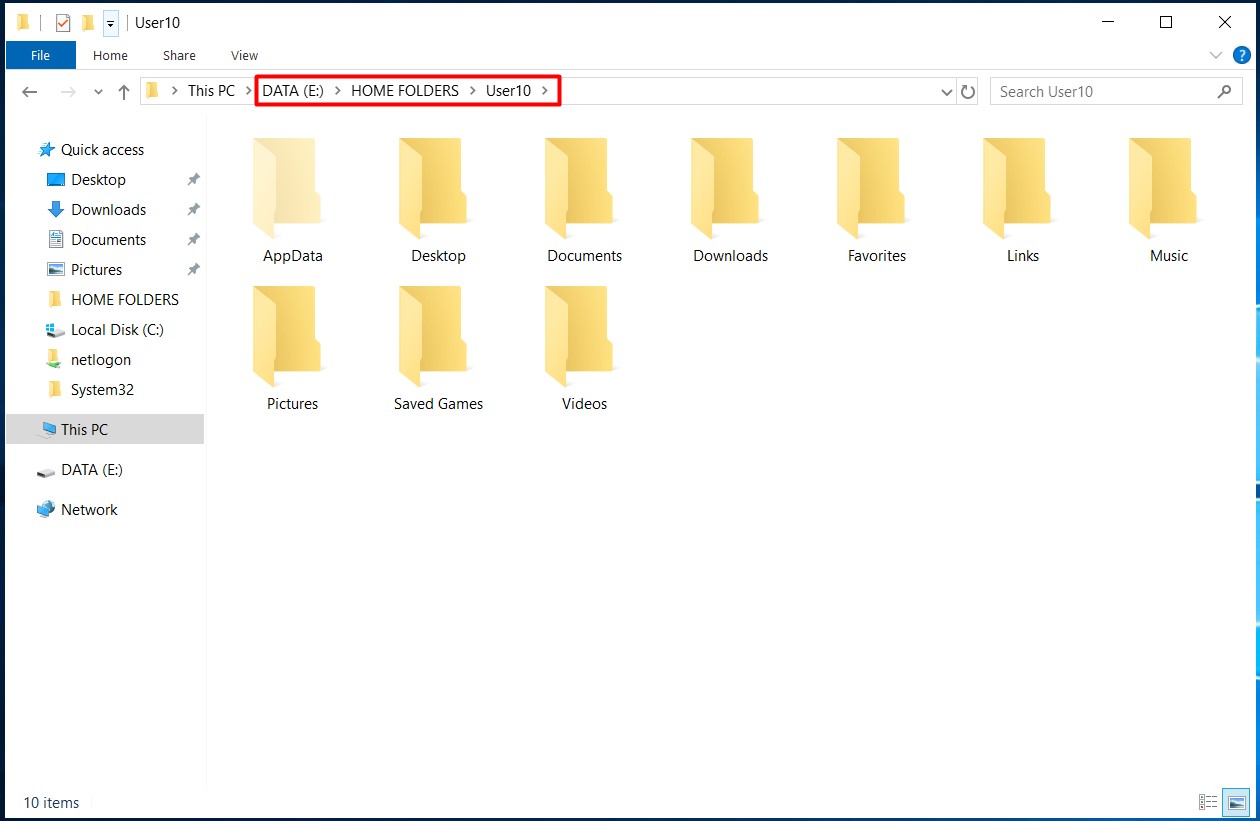

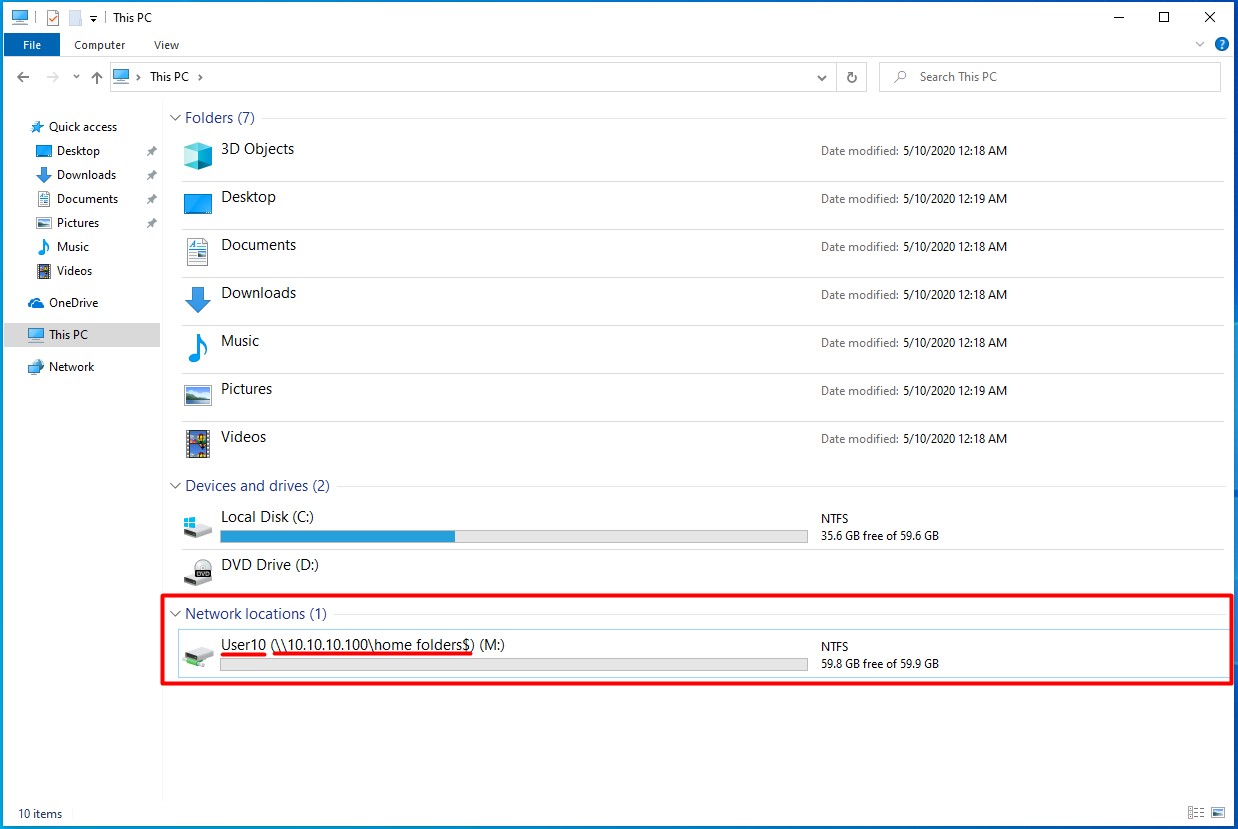

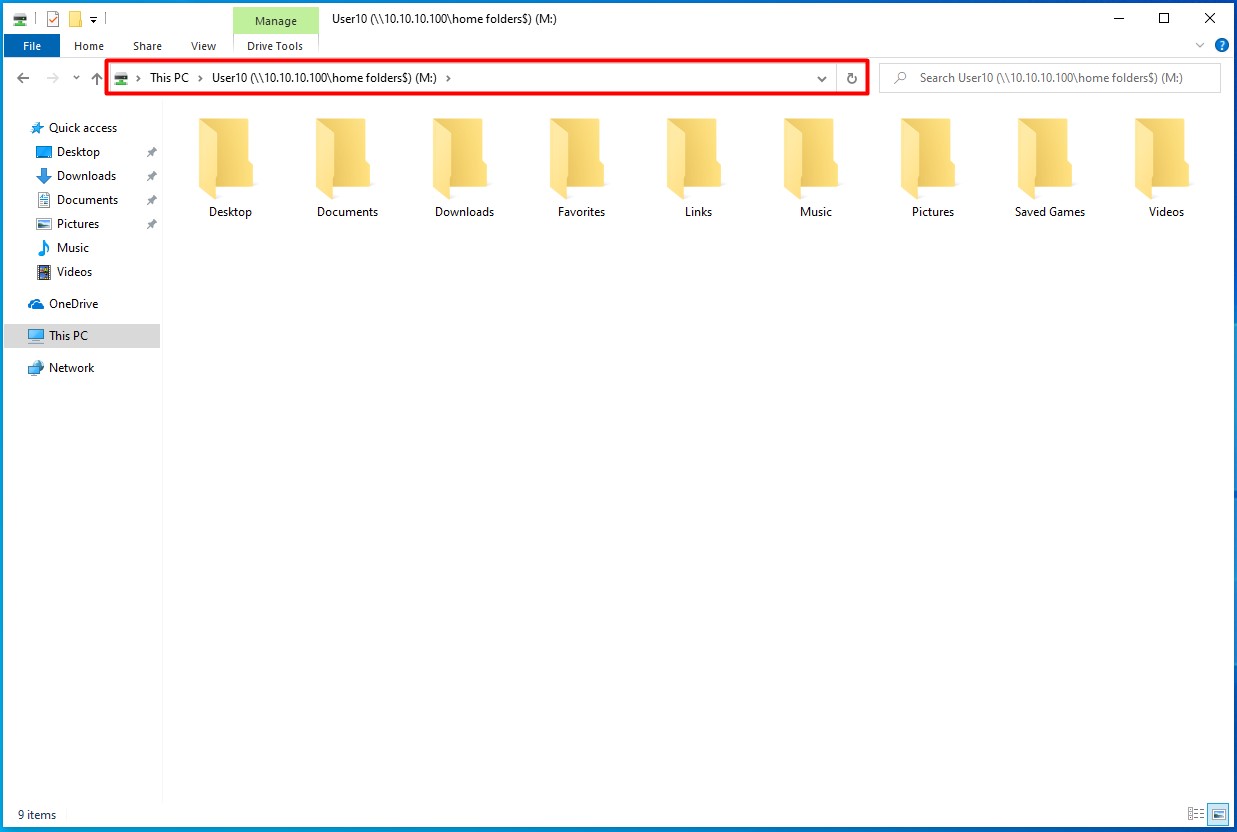

1.2- Kullanıcı profil klasörleri içinde, normal bir profil klasörü içinde olması gereken tüm profil klasörleri mevcut.

2- File Server üzerinde D:\ dizininde Home Folders klasörümü paylaşıma açarak, gerekli klasör yetkilendirme işlemerini yaptım. Konumuz dışında olduğu için bu işlemlerin nasıl yapıldığına dair görüntü paylaşımı yapmıyorum.

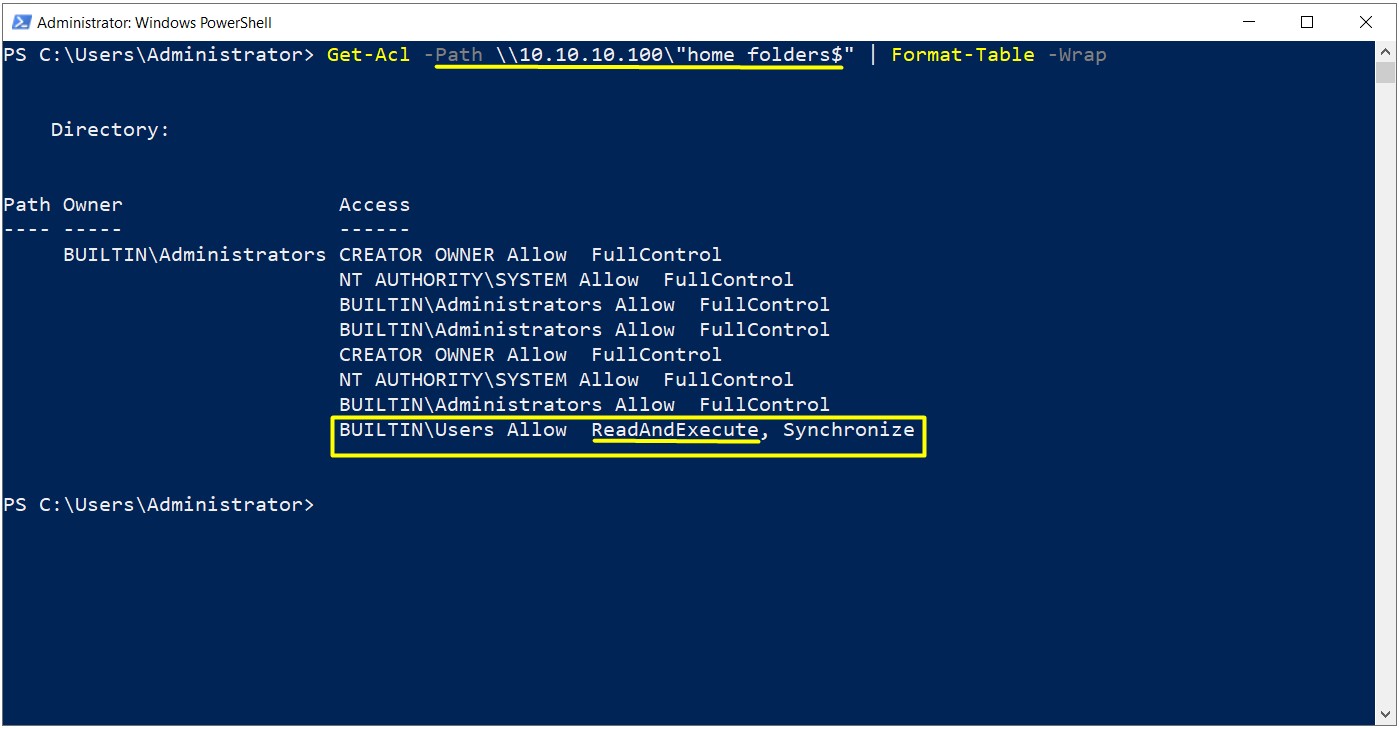

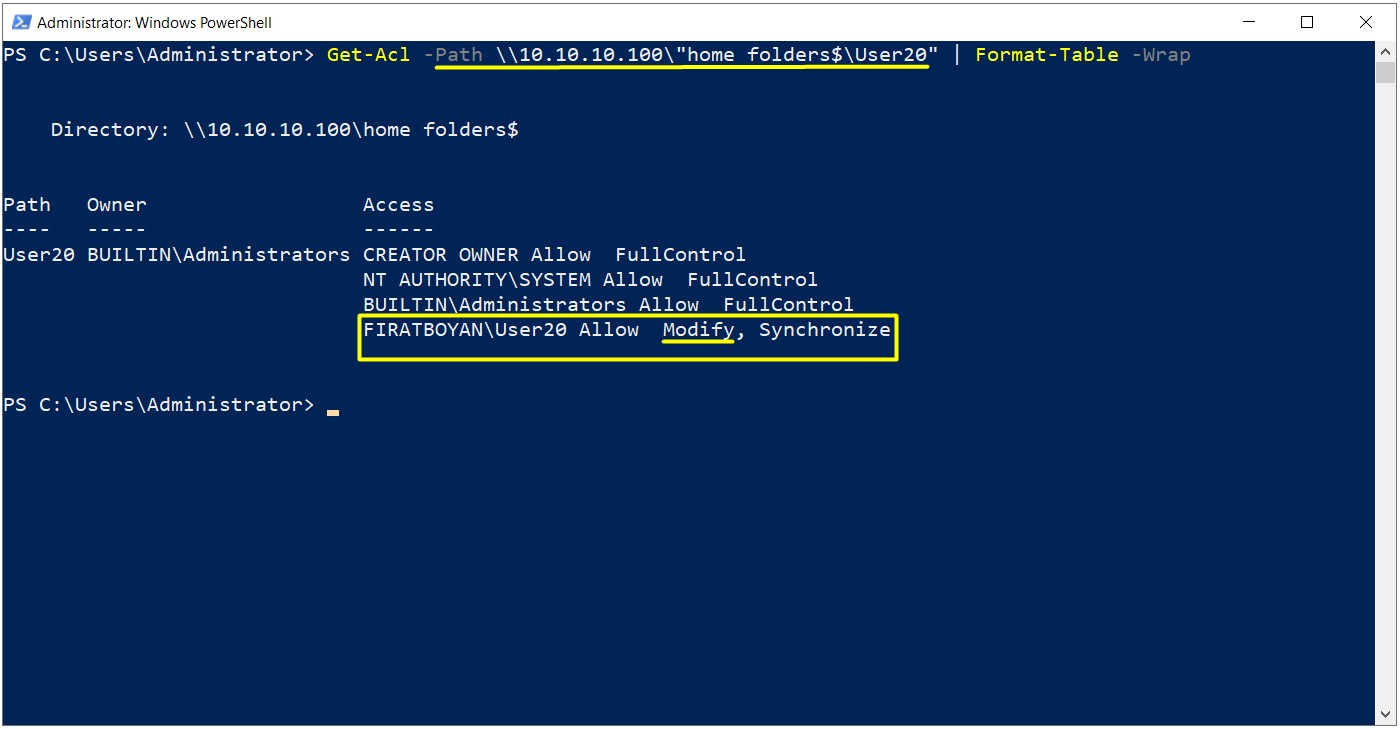

2.1- Powershell konsolundan UNC-Universal Naming Convention Path (dizin yolu) üzerinden Home Folders klasöründeki NTFS izinleri listesini çekip, kimlerin bu klasöre izinli olduklarını görebiliyorum.

Home Folders ana klasörü üzerinde sadece Domain Users grubuna Read yetkisi verilmiş durumda.

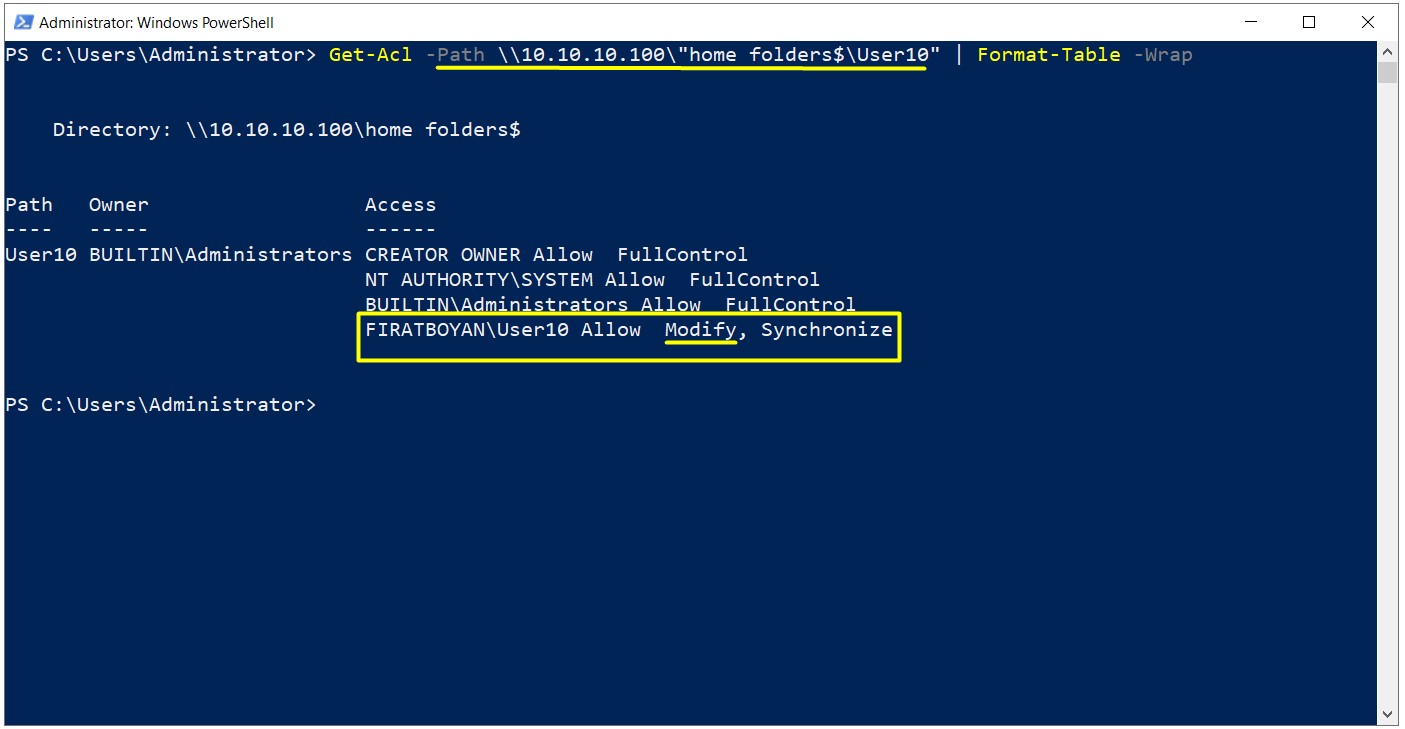

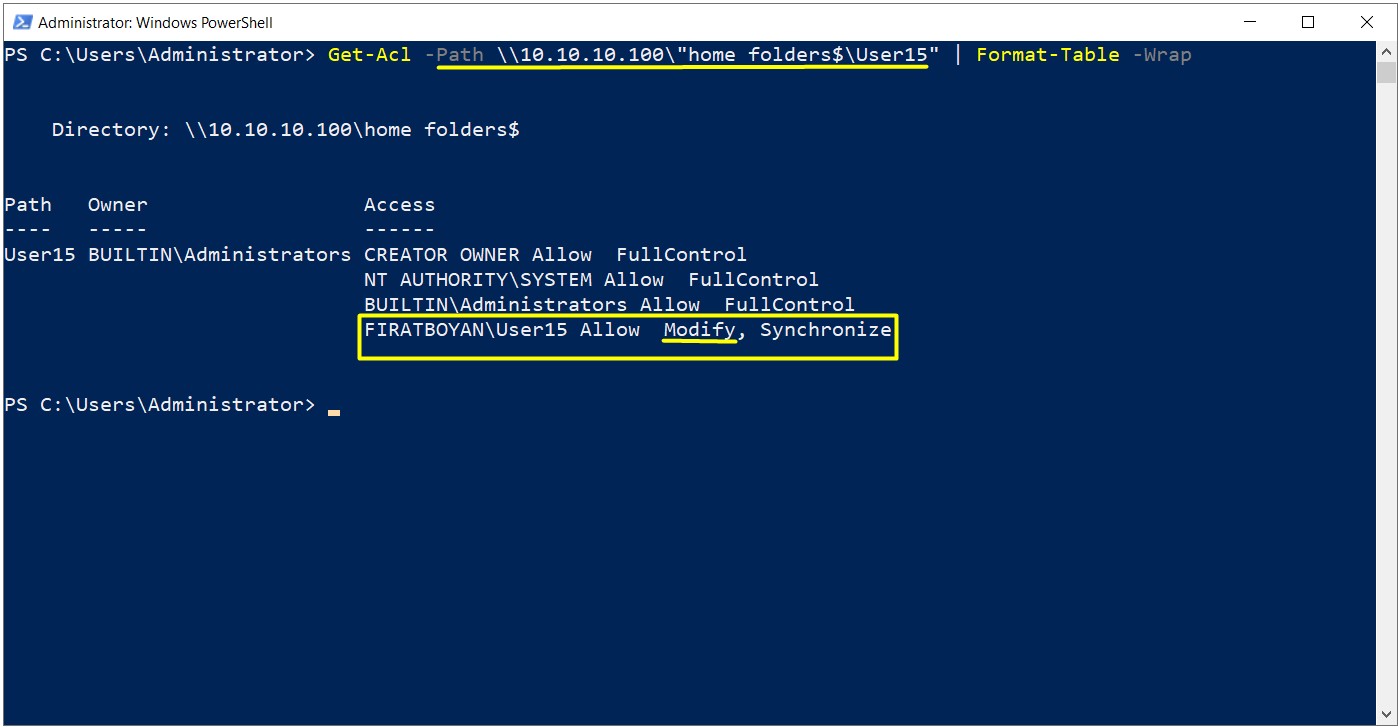

2.2- Paylaşıma açılmış olan Home Folders klasöründe Domain Users grubuna Read yetkisi verildiği için alt klasörler olan kullanıcı isimleri ile oluşturulmuş profil klasörleri de otomatik olarak Inheritance ile Read izin yetkisine sahip olmaktadır.

Burada dikkat edilecek nokta, her kullanıcı profil klasörü için Inheritance'ı Disable ederek, Domain Users grubunu kaldırıp, sadece erişim yetkisi olacak olan kullanıcıya Modify yetkisi tanımlamak yeterli olacaktır.

NOT 1: Bu noktada kısıtlamalar, FSRM (File Server Resource Manager) üzerinden yapılarak, profil klasörinde tutulacak ya da tutulmasına izin verilmeyecek olan dosya tipleri belirtilerek, her profil klasörü için ayrı ayrı kota yapılandırması işlemi uygulanabilir. Konumuz dışında olduğu için bu kısıma da değinmiyorum.

MAP İşlemi için Batch (.bat) Dosyası Hazırlama

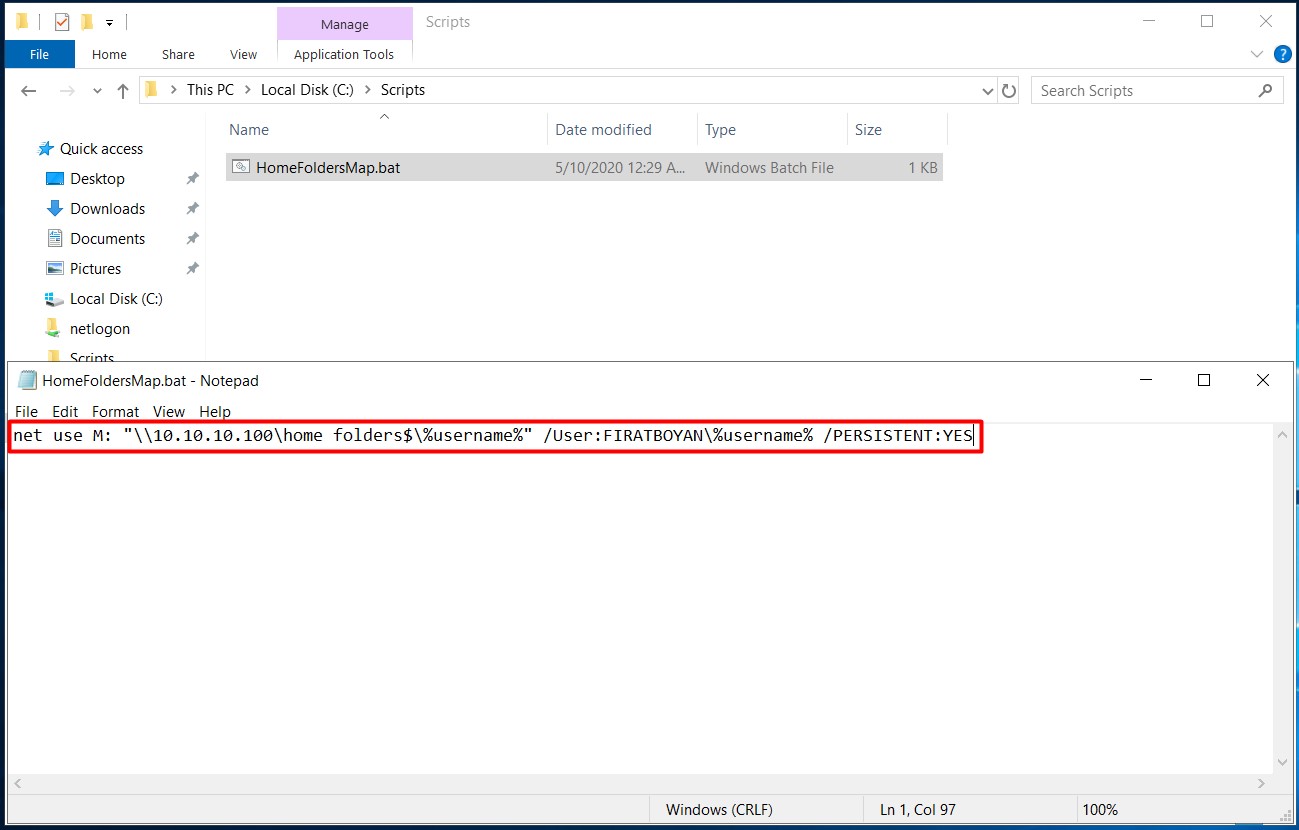

3- MAP İşlemi için oluşturulacak olan Batch (.bat) dosyası içindeki Net Use komutu aşağıdaki gibi olacaktır.

|

net use M: "\\10.10.10.100\home folders$\%username%" /User:FIRATBOYAN\%username% /PERSISTENT:YES |

📌 Bu komutu bir Text dosyasına yazıp, kaydettikten sonra dosya uzantı ismini .bat şeklinde değiştirmeyi unutmayın.

Bilgi!: Buradaki UNC-Universal Naming Convention Path'indeki (dizin yolundaki) %username% dikkatinizi çekmiş olmalı. Bu, bilgisayarına Logon olan her kullanıcı, kendi kullanıcı adı Universal Principle Name (UPN) ile oluşturulmuş profil klasörlerini bu parametre yardımıyla çekebilmesi için gerekli olan değişkendir. /User kısmındaki Domain\%username% değişkeni ise, MAP'leme işleminin yine Logon olan kullanıcının adına göre yapılması işlemi içindir. Bu yötemle Password parametresi belirtmeye de gerek kalmamaktadır.

NOT 2: Universal Naming Convention (UNC) Path'indeki paylaşım klasörü adı birbirinden ayrı yazılmış ise, UNC-Universal Naming Convention Path'inin başına ve sonuna tırnak (") işareti koymayı unutmayın. Aksi halde çalışmayacaktır.

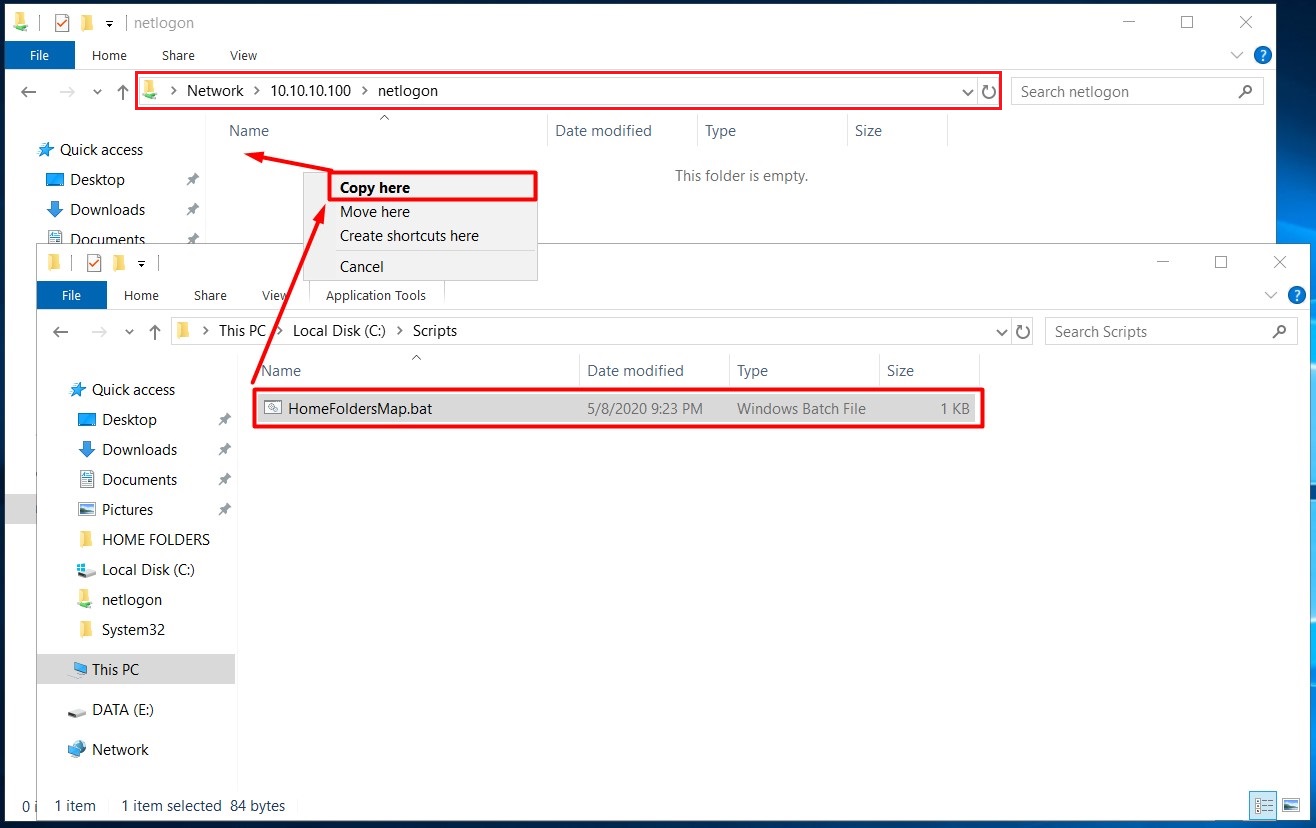

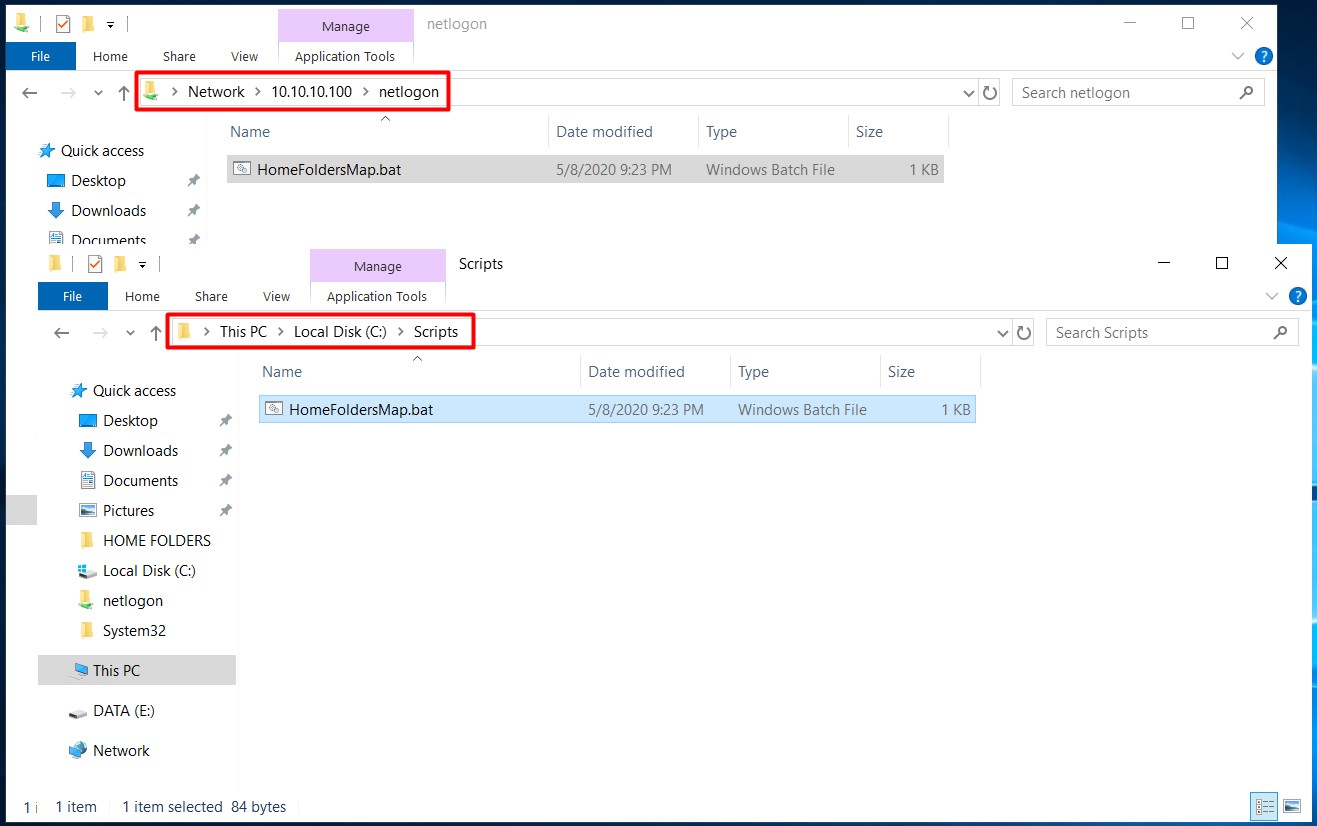

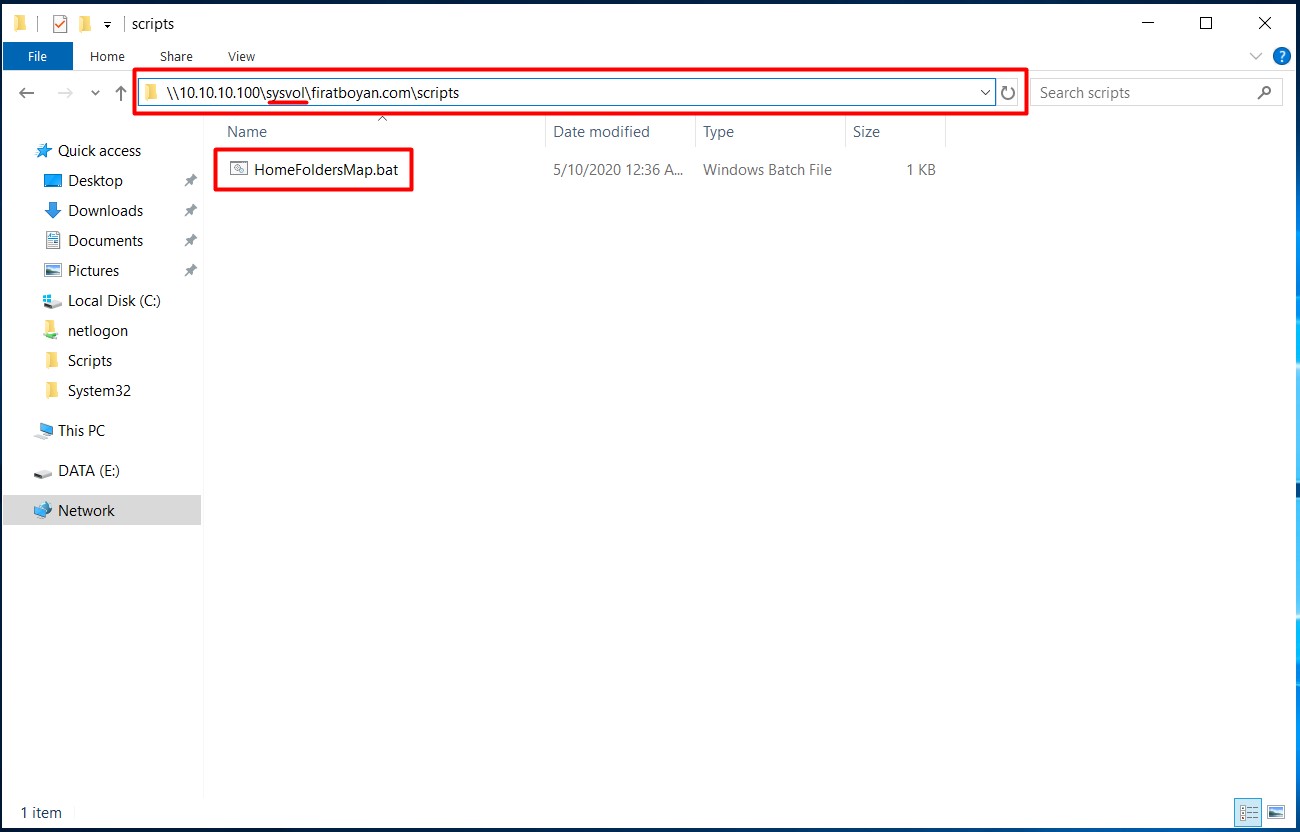

4- MAP İşlemi için oluşturulacak olan Batch (.bat) dosyamı, \\10.10.10.100\NETLOGON ya da \\SRV01\NETLOGON UNC-Universal Naming Convention Path'inden (dizin yolundan) eriştiğim NETLOGON klasörü içine kopyalıyorum.

Bilgi!: Active Directory Domain Controller Kurulumu ile varsayılan olarak 2 klasör paylaşıma açılmış şekilde gelir. Bunlar, SYSVOL (Sysyem Volume) ve NETLOGON klasörleridir.

⚡ SYSVOL (System Volume)

SYSVOL (System Volume), Active Directory ortamında yer alan ve her Domain Controller üzerinde otomatik olarak oluşturulan paylaşımlı bir klasördür. Bu klasör, hem Group Policy bileşenlerini hem de kullanıcı oturumlarında çalışacak olan Script dosyalarını barındırmakla görevlidir. Yani bir kullanıcıya uygulanan GPO içindeki ayarlar, Logon ya da Logoff sırasında çalıştırılacak komut dosyaları ve GPO şablonları gibi tüm içerikler bu klasör üzerinden erişilir. Ancak SYSVOL’un esas gücü, sadece yerel sunucuda dosya barındırmak değil, aynı zamanda bu dosyaların tüm Domain Controller’lar arasında tutarlı bir şekilde replike edilmesini sağlamaktır.

Burada devreye Distributed File System Replication (DFS-R) ya da eski sistemlerde kullanılan File Replication Service (FRS) mekanizması girer. SYSVOL içeriği bu replikasyon altyapısıyla tüm Domain Controller’lara eşitlenir. Böylece Domain'e bağlı her Client, bulunduğu site’daki en yakın Domain Controller üzerinden aynı Script dosyalarına ve aynı GPO verilerine erişmiş olur. Bu yapı, hem yönetimsel sürekliliği hem de dağıtık ortamlarda tutarlılığı garanti altına alır.

NETLOGON paylaşımı üzerinden erişilen tüm Script dosyaları da aslında SYSVOL içindeki Scripts klasöründe fiziksel olarak tutulur. Yani bir anlamda \\domainname\netlogon yolunu açtığında gördüğün dosyalar, doğrudan SYSVOL altında yer alan Scripts dizininde yer alır. Windows Server 2000'den bu yana bu yapı standartlaşmış durumda. Script dosyasını doğrudan SYSVOL\domain\Scripts içine kopyaladığında, tüm Domain Controller’lara da otomatik olarak yansır. Böylece farklı lokasyonlardaki kullanıcılar için tek bir merkezden dağıtım yapılmış olur.

SYSVOL, sadece GPO ve Script içeriği barındırmakla kalmaz; aynı zamanda GPO'lara ait versiyon bilgileri ve GUID ile adlandırılmış klasörler aracılığıyla her GPO'nun kendi klasörünü içerir. Bu klasörlerin içinde hem Machine hem de User yapılandırmalarına ait registry.pol gibi ayar dosyaları bulunur. Client tarafında GPO uygulanırken, bu dosyalar referans alınarak yapılandırma uygulanır.

Tüm bu detaylar göz önüne alındığında SYSVOL, Active Directory mimarisinde sadece paylaşımlı bir klasör değil, GPO replikasyonu ve kullanıcı oturumu süreçlerinin düzgün çalışabilmesi için merkezi bir yapı taşı görevini üstlenir. Ancak bunu şişirilmiş ifadelerle değil, tamamen işlevsel gerçekliğiyle değerlendirmek daha sağlıklı olur. Özellikle büyük yapılarda, SYSVOL replikasyonunun sorunsuz çalışması, GPO'ların zamanında uygulanması ve Script'lerin doğru tetiklenmesi açısından oldukça belirleyici bir rol oynar.

⚡ NETLOGON

NETLOGON, Active Directory ortamında Domain Controller'lar üzerinde otomatik olarak oluşturulan ve özellikle kullanıcı oturum açma süreçlerinde devreye giren bir paylaşılmış klasördür. Bu klasör, Logon ya da Logoff sırasında çalıştırılacak Script dosyalarının tutulduğu yerdir. Ancak bu tanım, NETLOGON'un gerçek çalışma mantığını ve güncel yapısını anlatmak için artık yeterli değil.

Windows Server 2000 sürümünden itibaren SYSVOL yapısı devreye girdiğinde, NETLOGON klasörünün barındırdığı Script dosyalarının asıl yerinin SYSVOL klasörü içinde bulunan Scripts dizini olduğu netleşti. Yani NETLOGON paylaşımı artık fiziksel bir klasör olmaktan çok, SYSVOL\domain\Scripts yoluna yönlendirilmiş mantıksal bir erişim noktası haline geldi. Başka bir deyişle, \\domainname\netlogon yolu aslında SYSVOL klasörü altındaki Scripts dizinine bir kısayol gibi davranıyor. Bu sayede hangi Domain Controller üzerinden erişim yapılırsa yapılsın, aynı Script dosyalarına ulaşmak mümkün oluyor.

Group Policy içindeki User Configuration altında tanımlanan Logon ve Logoff Script'leri, kullanıcının oturum açma veya kapatma işlemleri sırasında otomatik olarak tetiklenir. Bu Script'ler de doğrudan NETLOGON paylaşımı üzerinden çalıştırılır. Buradaki en büyük avantaj, Script'lerin SYSVOL üzerinden Domain Controller'lar arasında otomatik olarak replike ediliyor olmasıdır. Böylece Active Directory içindeki her Domain Controller aynı Script içeriğine sahip olur ve Client'lar, oturum açarken bulunduğu site'daki en yakın Domain Controller üzerinden Script dosyasına erişebilir.

Bu yapı sadece Script dağıtımıyla sınırlı değil. NETLOGON, aynı zamanda NETLOGON.DNS ve NETLOGON.LOG gibi dosyalarla da tanınır. Bu dosyalar, ad çözümleme ve kayıt işlemleri gibi altyapı süreçlerinde de görev alır. Ama kullanıcıların ya da yöneticilerin doğrudan müdahalesi gereken alan genellikle sadece Scripts klasörüdür.

İşin güzel tarafı, bir Script dosyasını SYSVOL altındaki Scripts dizinine koyduğun anda, Domain Controller'lar arasında Distributed File System Replication (DFS-R) ya da eski sistemlerde File Replication Service (FSR) ile senkronize olur. Yani ayrı ayrı manuel kopyalama derdi yok. Ayrıca Client tarafında, oturum açan kullanıcı hangi Domain Controller'a yönlendirilirse yönlendirilsin, aynı Script'e ulaşır ve oturum işlemleri tutarlı şekilde gerçekleşir.

NETLOGON paylaşımı teknik olarak bakıldığında basit bir dosya paylaşımı gibi görünse de, arkasında SYSVOL replikasyonu, FRS veya DFS-R replikasyon motorları, güvenlik izinleri ve GPO ile tetiklenen mekanizmalarla bağlantılı çok katmanlı bir yapı vardır. Bu yüzden işlevi sadece Script dağıtımı olarak düşünülmemeli. İşin arkasındaki mimari, Active Directory yapısının tüm Domain Controller'lar arasında tutarlı çalışmasını sağlayan bir senkronizasyon modeliyle desteklenir.

Bütün bu detaylar düşünüldüğünde, NETLOGON paylaşımının sadece bir erişim noktası değil, aynı zamanda SYSVOL içindeki dinamik yapıların düzgün çalışmasını sağlayan görünmez bir köprü olduğu çok net anlaşılıyor. Bu yüzden Script yönetimiyle uğraşan herkesin, NETLOGON'un SYSVOL içindeki yansımasını ve bu yansımanın Domain genelindeki davranışını tam olarak kavraması gerekiyor.

📌 Ancak şunu da unutmamak gerekir ki Windows Server 2012 ve sonrasında yeni kurulan domain ortamlarında File Replication Service (FRS) artık kullanılmıyor. Bu sürümlerle birlikte SYSVOL replikasyonu için yalnızca Distributed File System Replication (DFS-R) destekleniyor. Yani eğer bir Domain ortamı Windows Server 2003 gibi eski bir sürümle kurulmuş ve sonradan Windows Server 2008 ya da Windows Server 2012 seviyesine yükseltilmişse, ortamda hala FRS aktif olabilir. Bu tür durumlarda manuel olarak FRS’ten DFS-R’a geçiş yani migration yapılması gerekir ki zaten Domain Controller Migration gibi işlemlerde de hata alırsınız. Yani bu sürümlerden sonraki sürüm Windows Server sistemlerinde Active Directory kurulumu sırasında FRS desteklenmez, sadece DFS-R kullanılır.

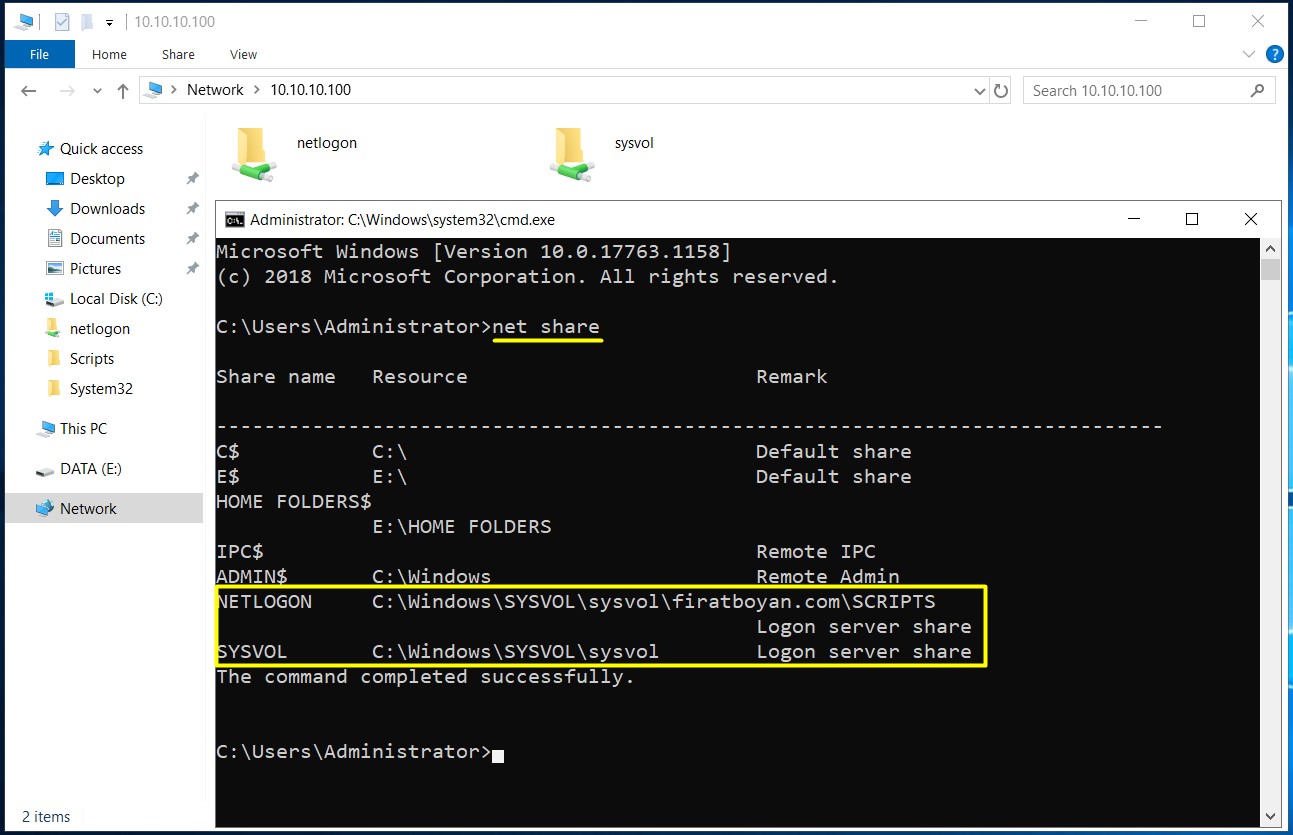

4.1- CMD (Command Promt) üzerinden Net Share komutu ile de NETLOGON ve SYSVOL (System Volume) klasörlerinin C:\ dizini altındaki dizin yollarını görebilmekteyiz. Dikkat ederseniz, Netlogon klasörünün dizin bilgisi, SYSVOL (System Volume) klasörü dizinine referans vermektedir.

Group Policy Manager'da GPO (Group Policy Object) Hazırlama

Tüm ön hazırları tamamladıktan sonra sıra, Group Policy Manager'da GPO (Group Policy Object) hazırlama işlemine geldi.

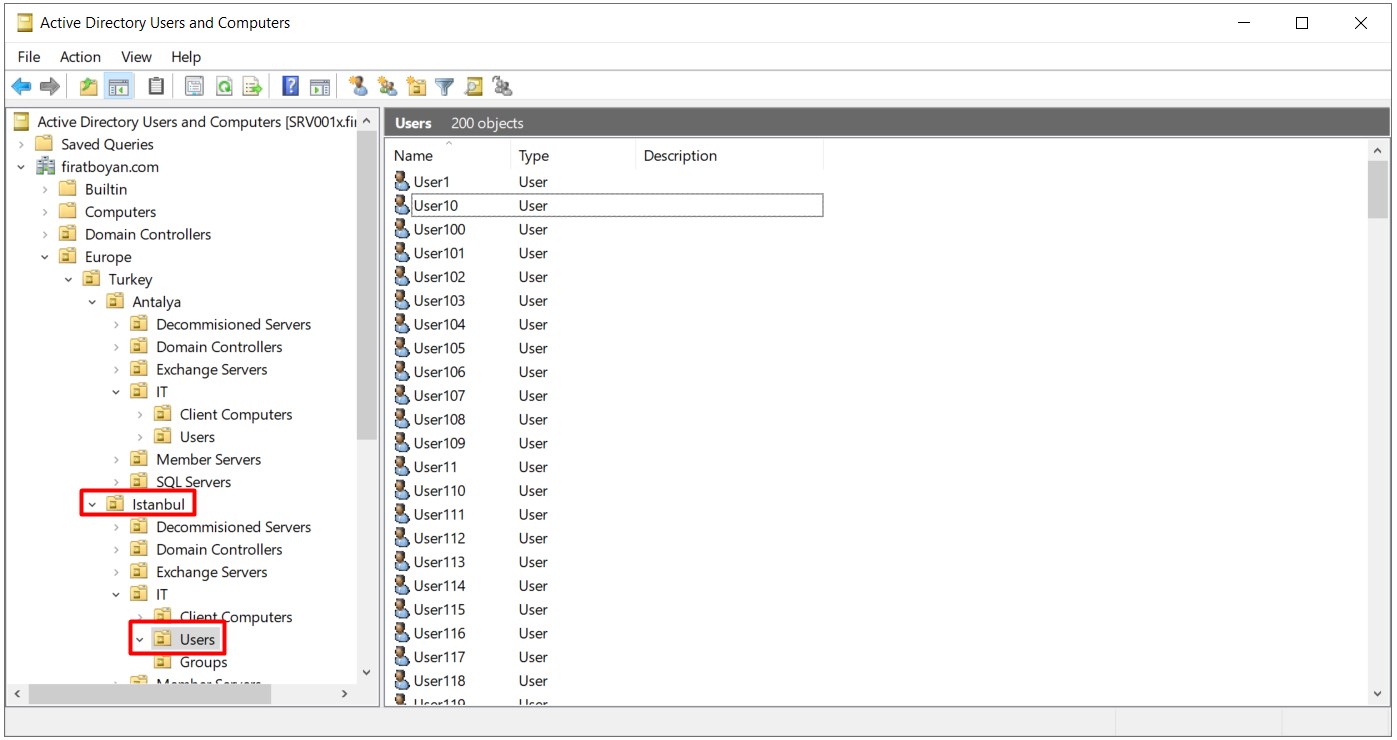

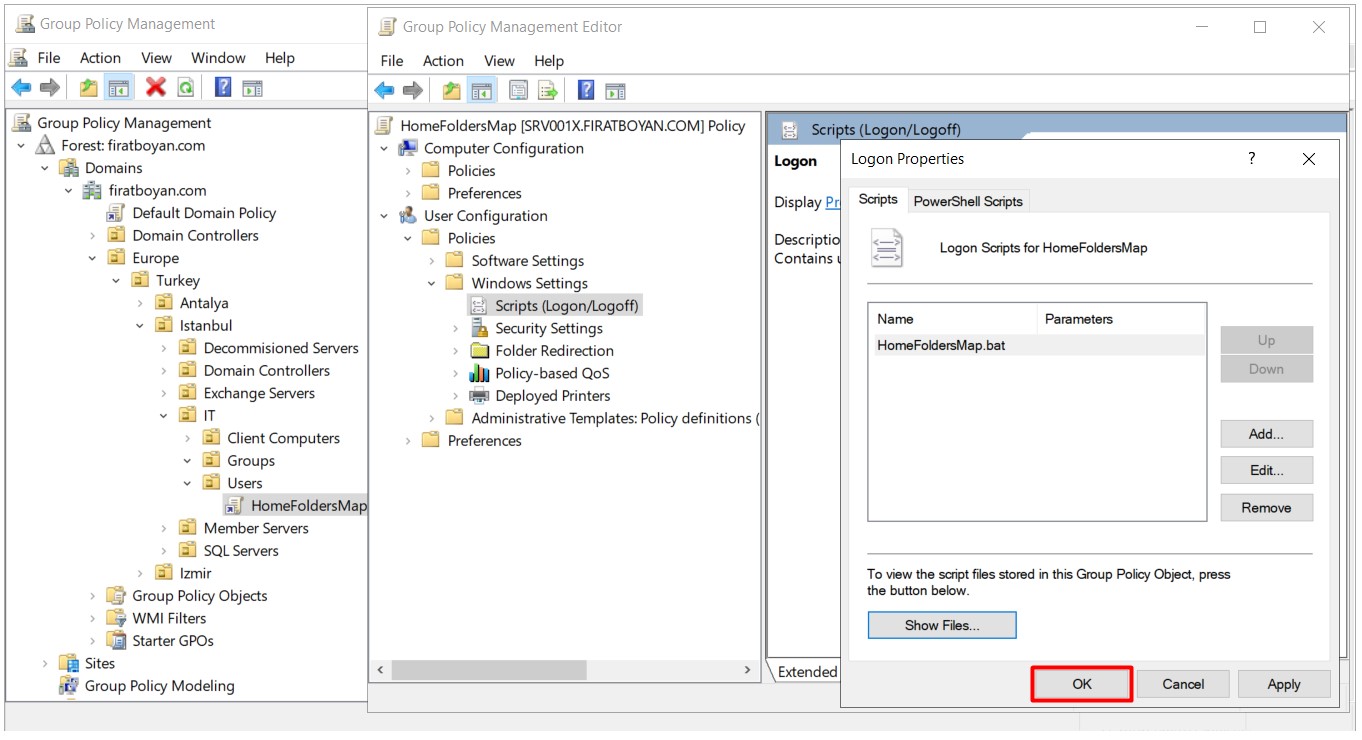

5- Active Directory Hiyerarşi yapım aşağıdaki gibidir. GPO'mu Istanbul OU'su altındaki Users OU'su içindeki kullanıcılara uygulayacağım.

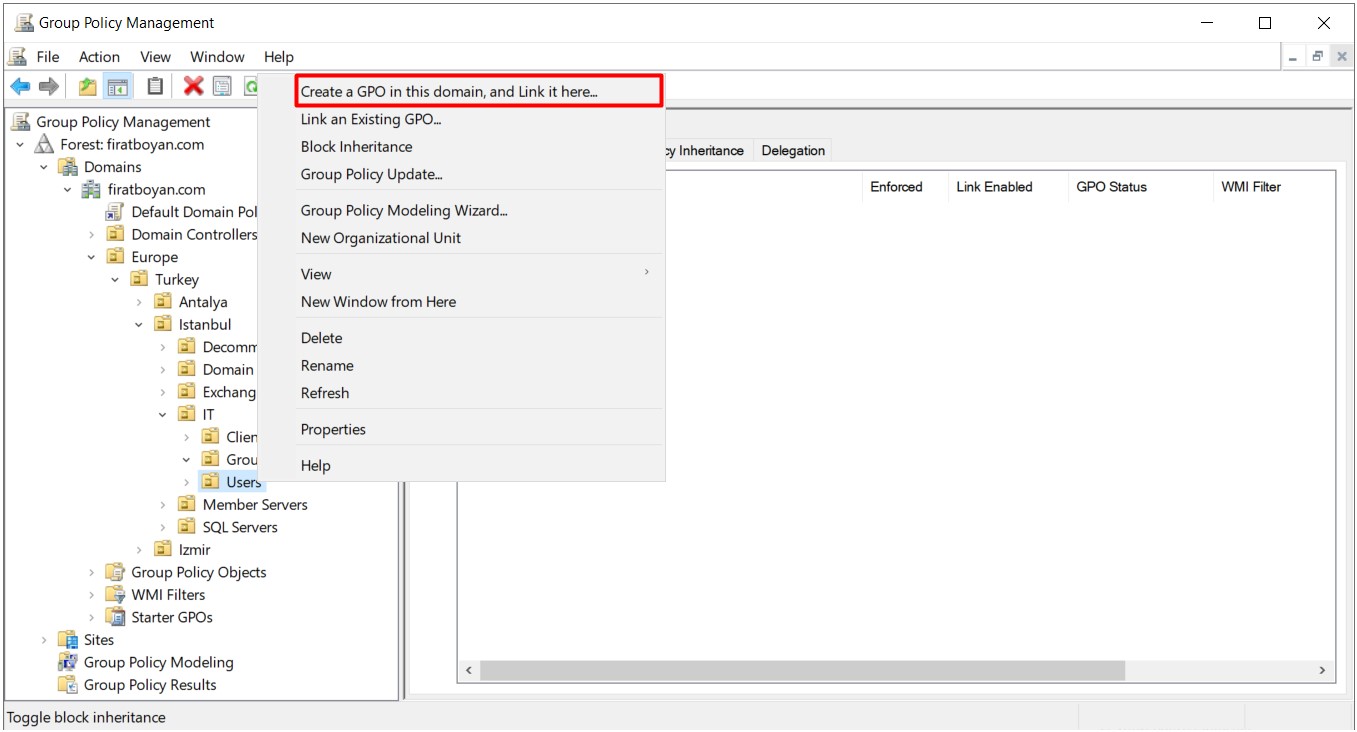

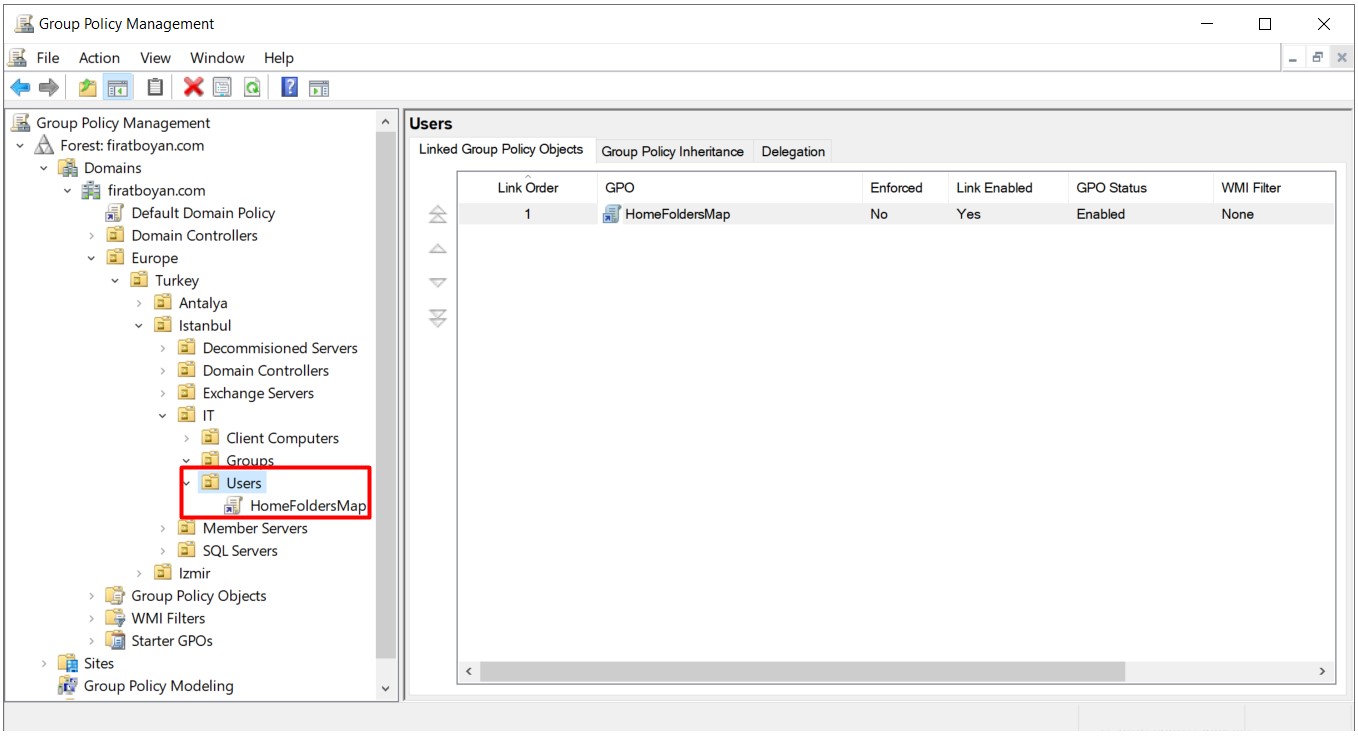

6- Group Policy Manager'da GPO oluşturacağım OU (Organization Unit) üzerinde sağ tıklıyor, Create a GPO in this domain, and Link it here... seçeneğini seçiyorum.

NOT 3: Create a GPO in this domain, and Link it here... seçeneği ile oluşan GPO, Group Policy Objects altında oluşmakta olup, ilgili OU (Organization Unit) üzerinde sadece bir kısayol bağlantısı oluşmaktadır.

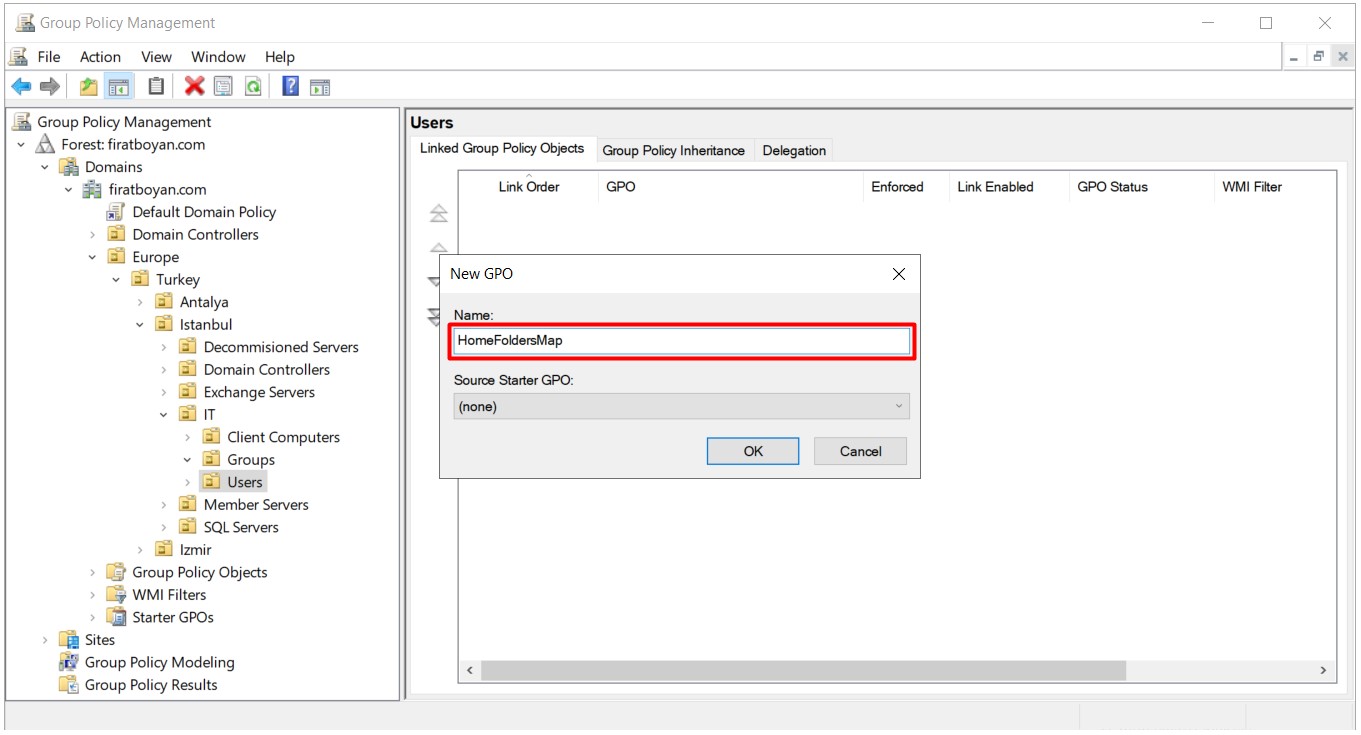

7- New GPO Penceresinde oluşturacağım GPO için bir isim verior, OK butonuna basıyorum.

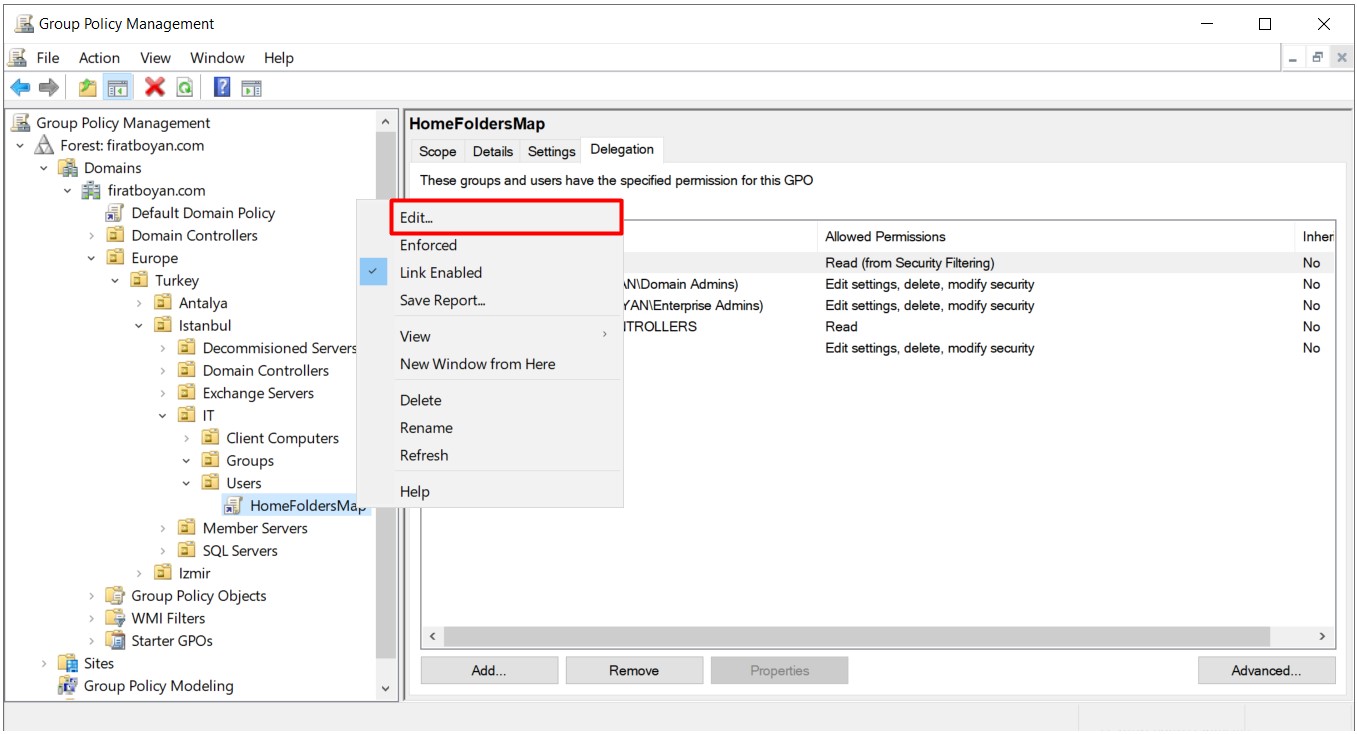

8- Oluşturduğum GPO üzerinde sağ tıklayarak Edit... seçeneğini seçerek, GPO yapılandırma işlemime başlıyorum.

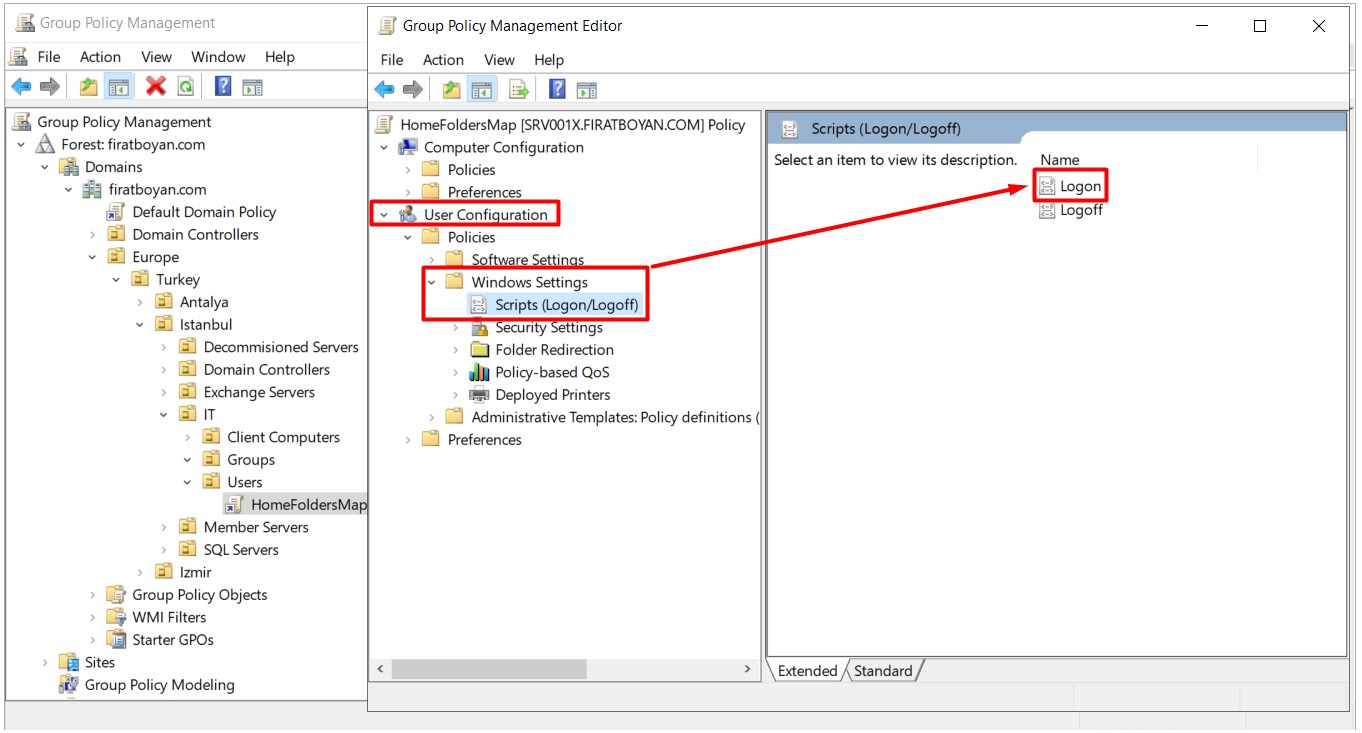

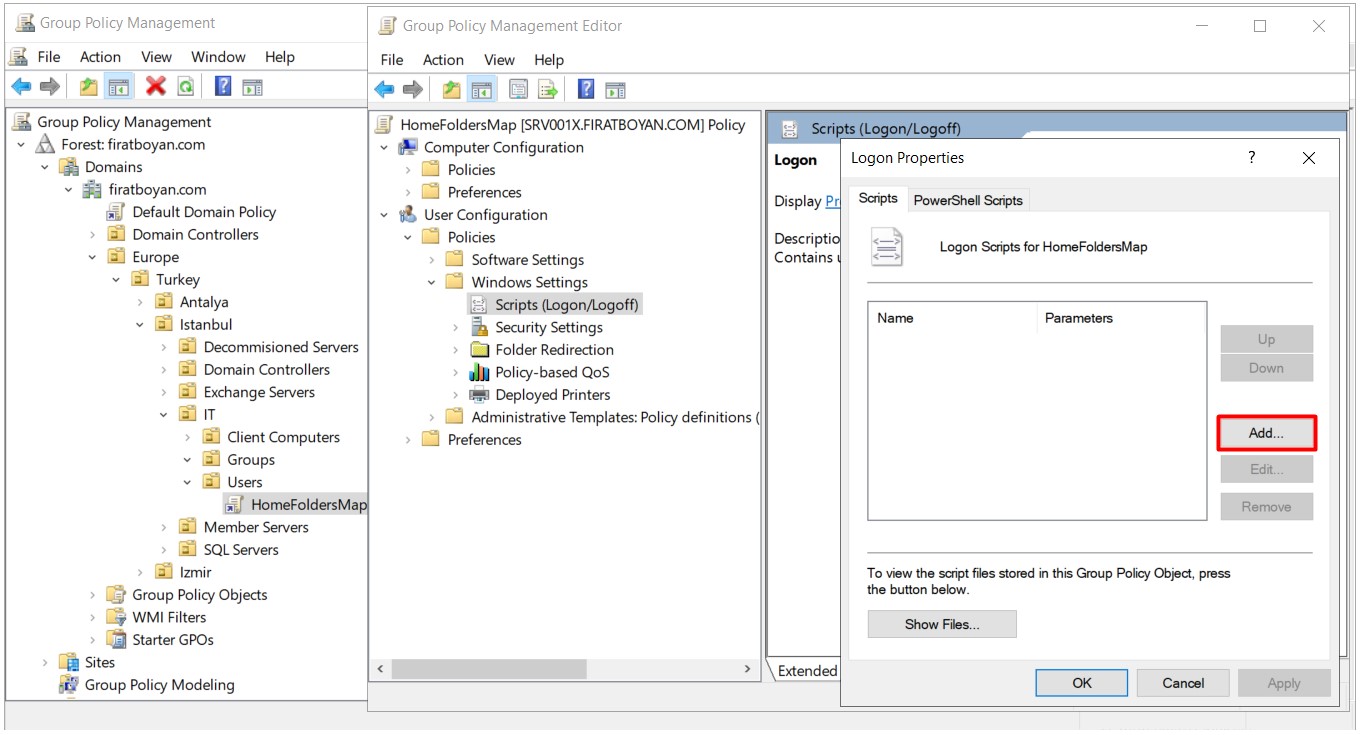

9- Açılan Group Policy Management Editor penceresinde yapılandırmamı User Configuration > Policies > Windows Settings > Scripts (Logon/Logoff) üzerinde yapılandıracağım.

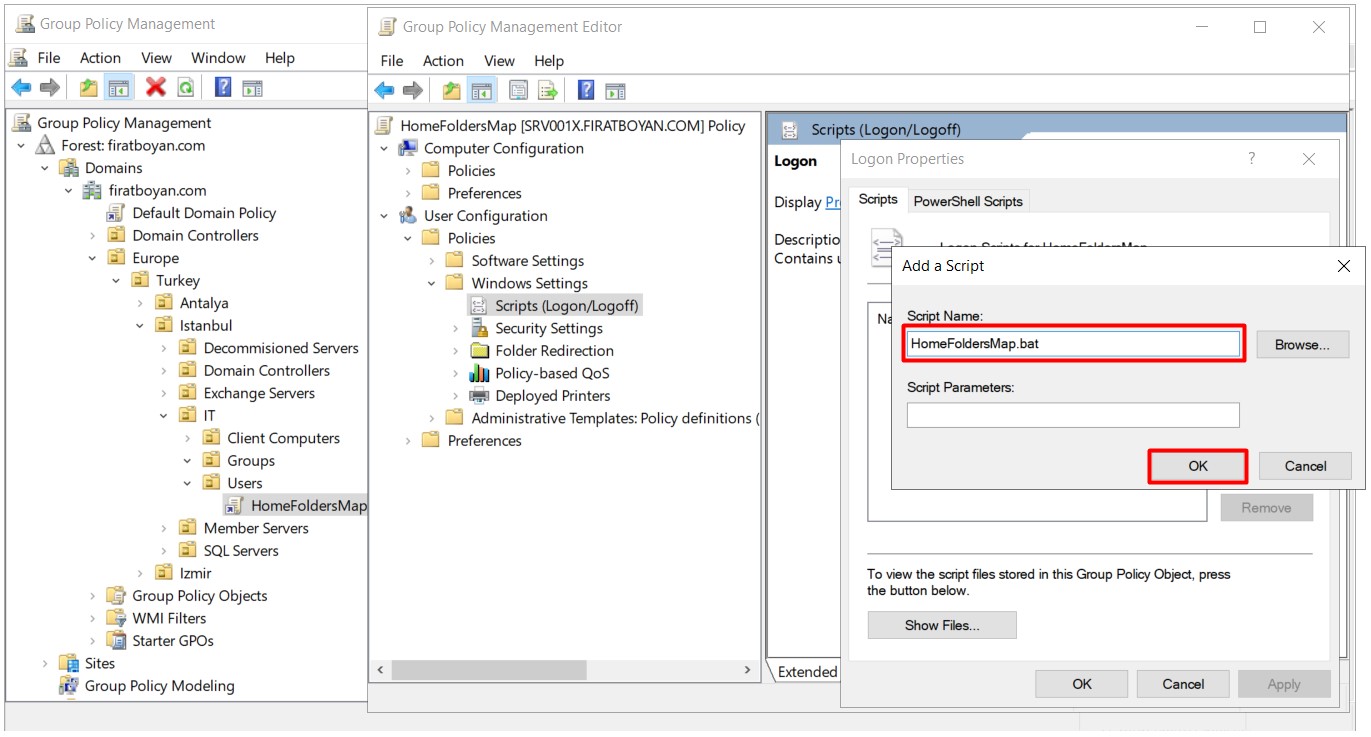

10- Daha önceden oluşturmuş olduğum Batch (.bat) dosyamı, kullanıcılar Logon olduklarında çalışmasını tercih ettiğim için, Logon üzerinde gerçekleştiriyorum. Bu yüzden Logon Properties penceresi üzerinde Add... butonuna tıklayarak, Batch (.bat) dosyamın adını ekliyorum.

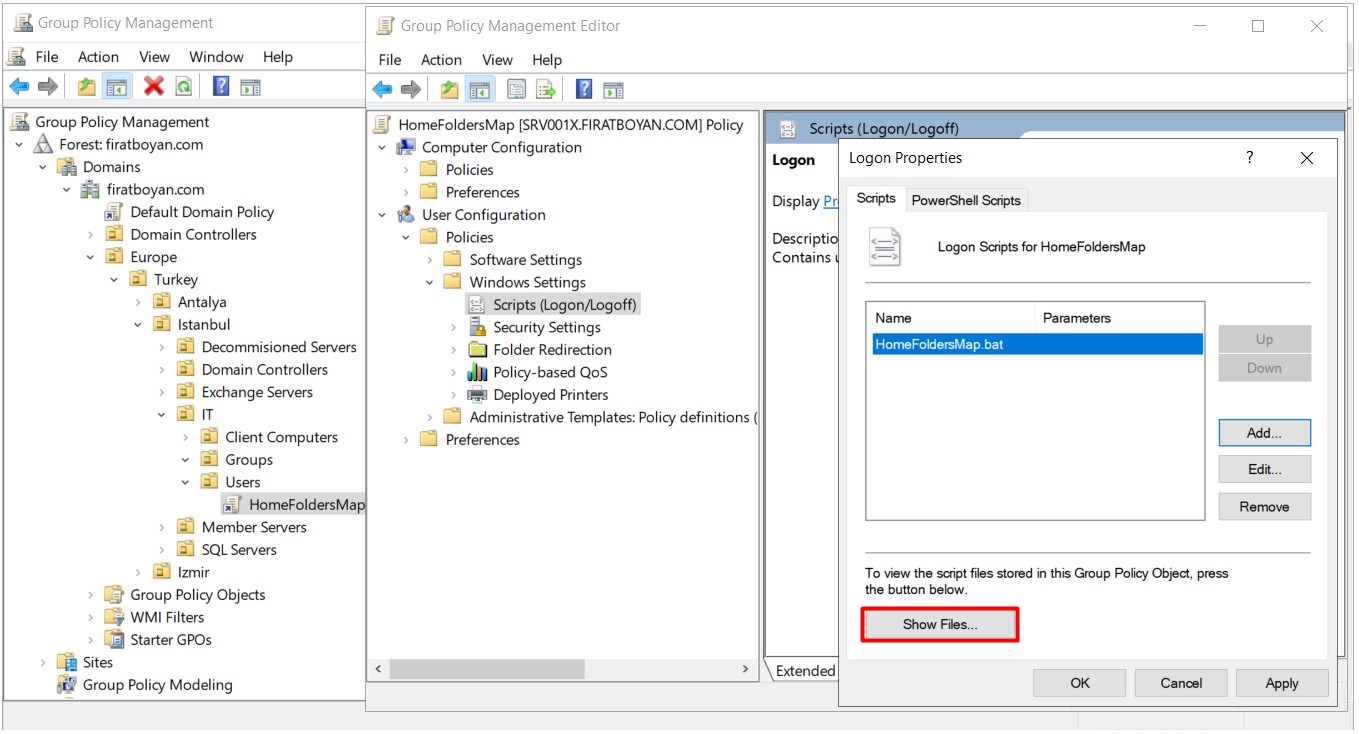

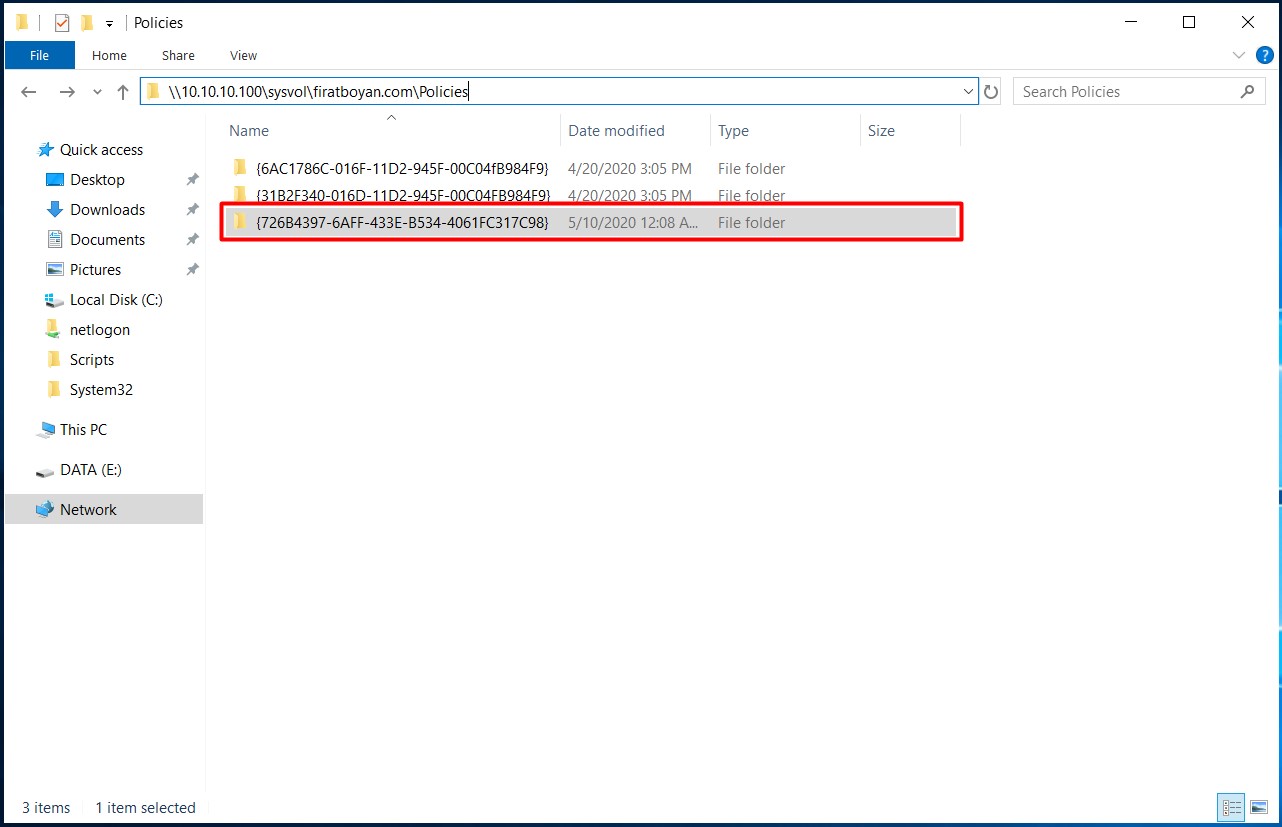

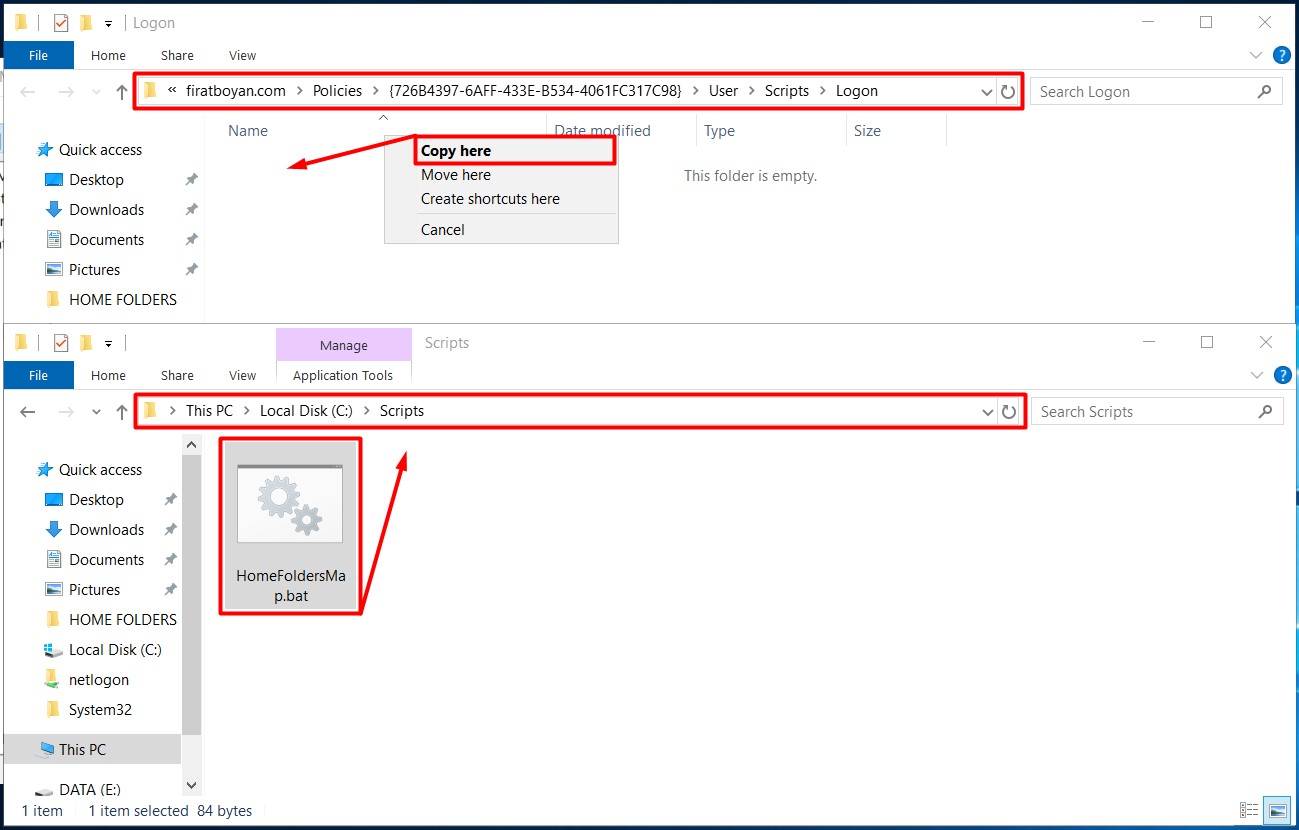

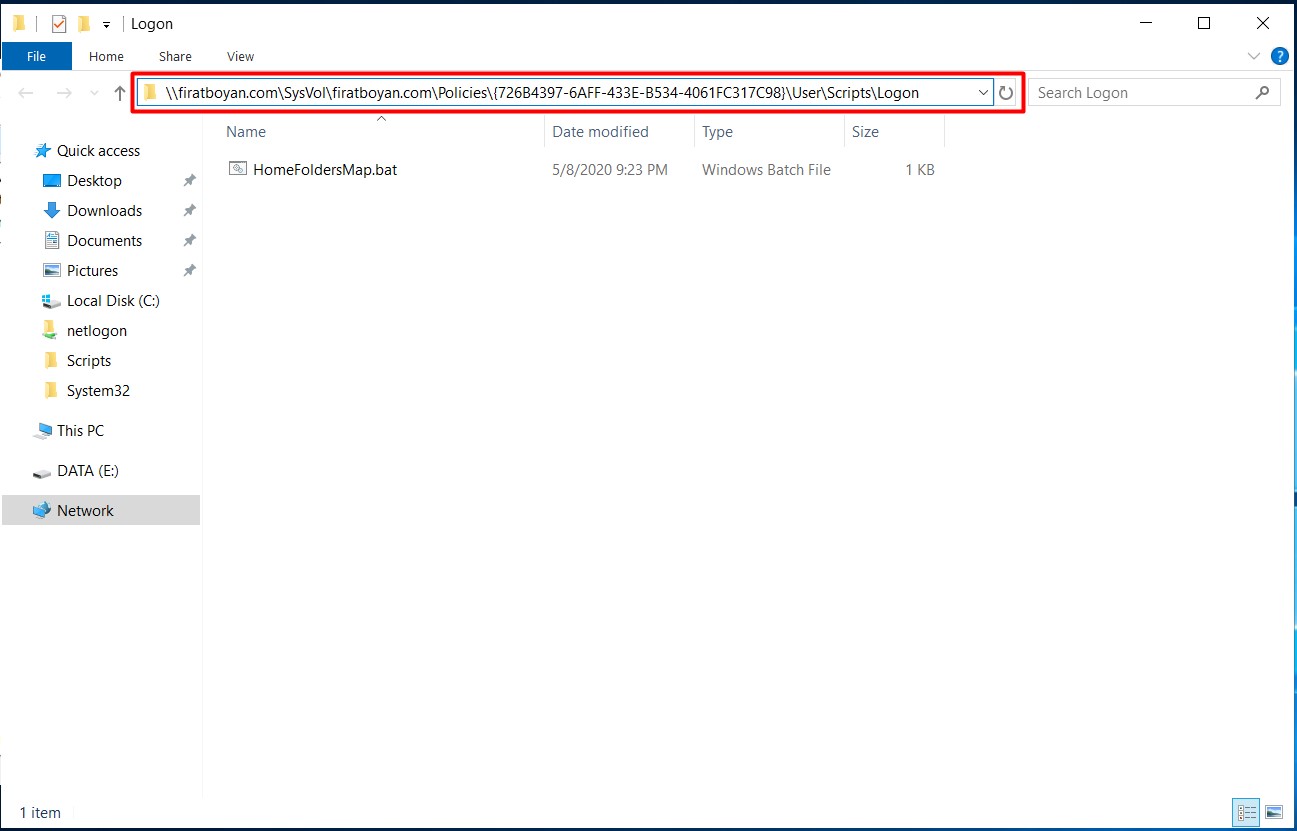

11- Logon Properties penceresindeki en önemli kısım ve işlem, Batch (.bat) dosyamı SYSVOL (System Volume) altındaki ilgili 32 Bit'lik GUID numaralı Policy içine de kopyalamak olacak. Batch (.bat) dosyası buraya koplayamazsak, MEP'leme işlemi gerçekleşmeyecektir!

12- İşlemlerimizi bitirdikten sonra Logon Properties penceresini OK butonuna basarak kapatabilriz.

Windows 10'da GPO Force Etme İşlemi

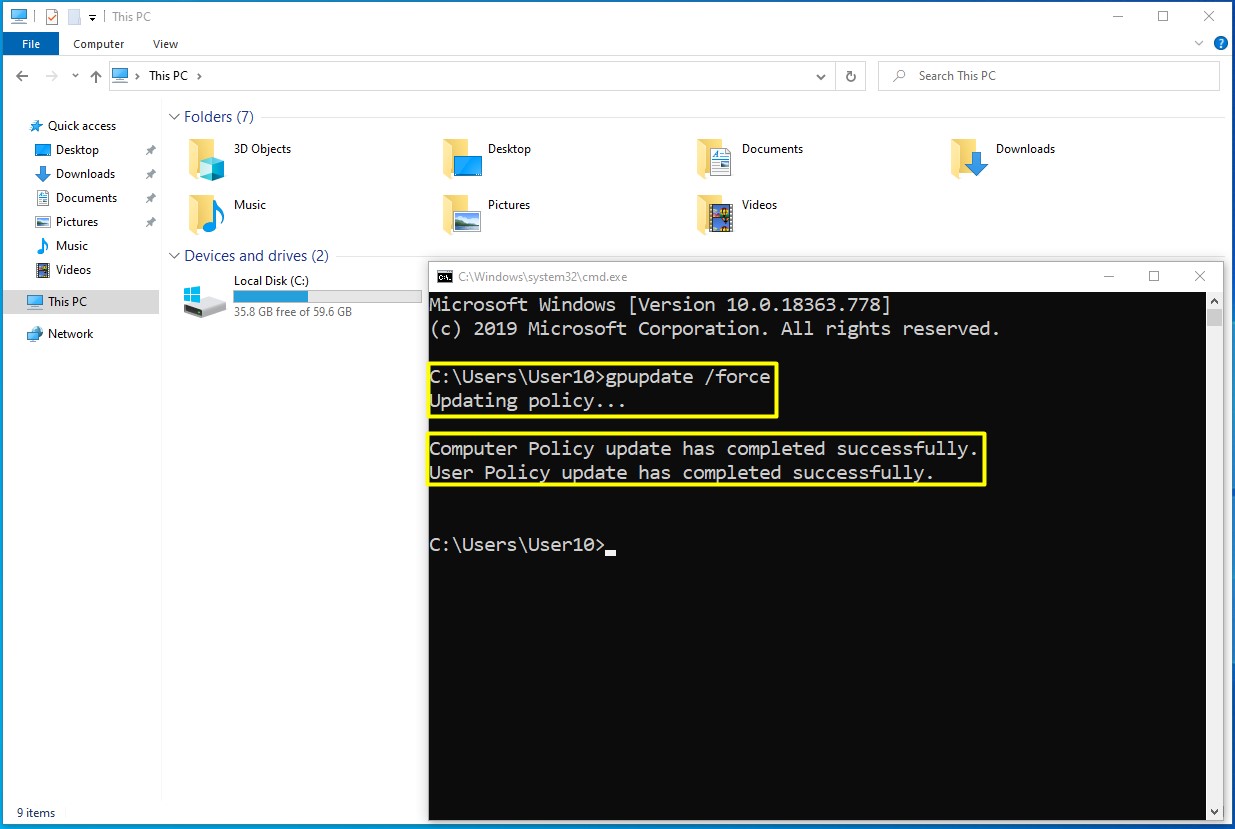

Group Policy Manager'da GPO (Group Policy Object) hazırlama işlemi tamamladıktan sonra sıra, Windows 10 işletim sistemli bilgisayarlarda GPO'umuzu (Group Policy Object) uygulamaya geldi.

13- Bu işlem iki şekilde yapılabilir;

1- Her bilgisayarı tek tek gezerek, CMD (Command Promt) ile gpupdate /force komutunu işleterek,

2- Domain Controller üzerinde, ihtiyaca göre, aşağıdaki Powershell komutlarından birisini çalıştırarak. Bu yöntemle, ilgili GPO'nun tek merkezden tüm Domain'deki Client'larınzına uygulanmasını sağlayabilir, zamandan iş gücünden tasarruf ederbilirsiniz.

|

Get-ADComputer –Filter 'Name -like "PC1"' -Searchbase "DC=firatboyan,DC=com" | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0} |

Yine aynı PowerShell komutu ile Domain'deki hostname bilgisi belli bir isimle başlayan bilgisayarlara (ör. PC*) uygulatılmasını sağlayabilirsiniz.

|

Get-ADComputer –Filter 'Name -like "PC*"' -Searchbase "DC=firatboyan,DC=com" | foreach{Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0} |

Ya da Domain'deki sadece [*] işareti ile direkt olarak Domain'deki tüm bilgisayalara uzaktan Group Policy ayarlarının uygulatılmasını sağlayabiliriz.

|

Get-ADComputer –Filter 'Name -like "*"' -Searchbase "DC=firatboyan,DC=com" | foreach{Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0} |

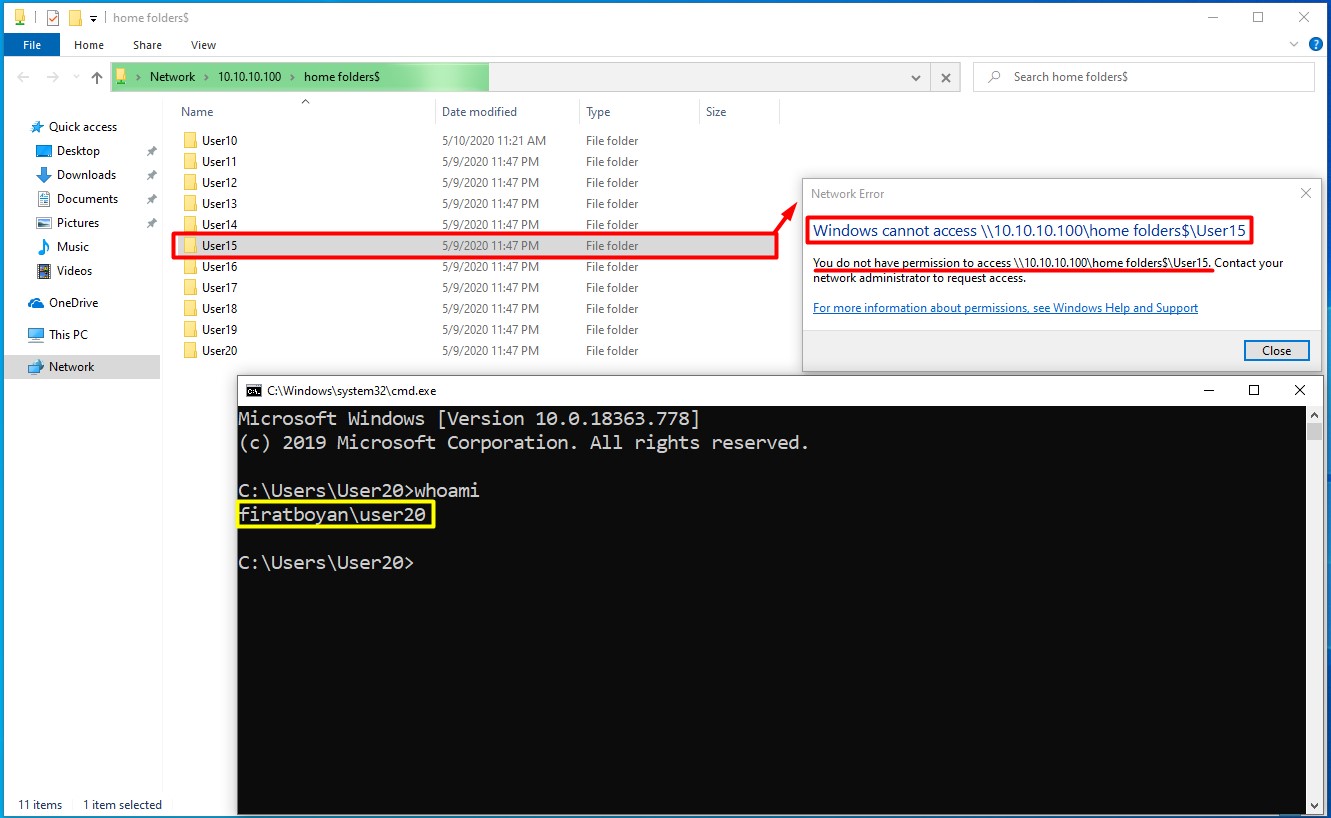

14- İlgili GPO uygulandıktan sonra kullanıcılarımız; Logoff olup, tekrar Logon olduklarında, kendi kullanıcı isimleri ile ilişkili profil klasörlerinin MAP edildiğini görebilecek ve erişim sağlayabileceklerdir. Bu yötem ile kullanıcılar, asla diğer kullanıların profil klasörlerine erişim sağlayamazlar.

15- MAP'lenmiş profil klasörüne giriş yaptığımızda orijinal profil klasör isimleri ile aynı klasörlerin, MAP'lenmiş profil klasöründe de olduğunu görebiliyoruz. Bu sayede kullanıcılar, verilerini kolaylıkla gruplandırabilirler.

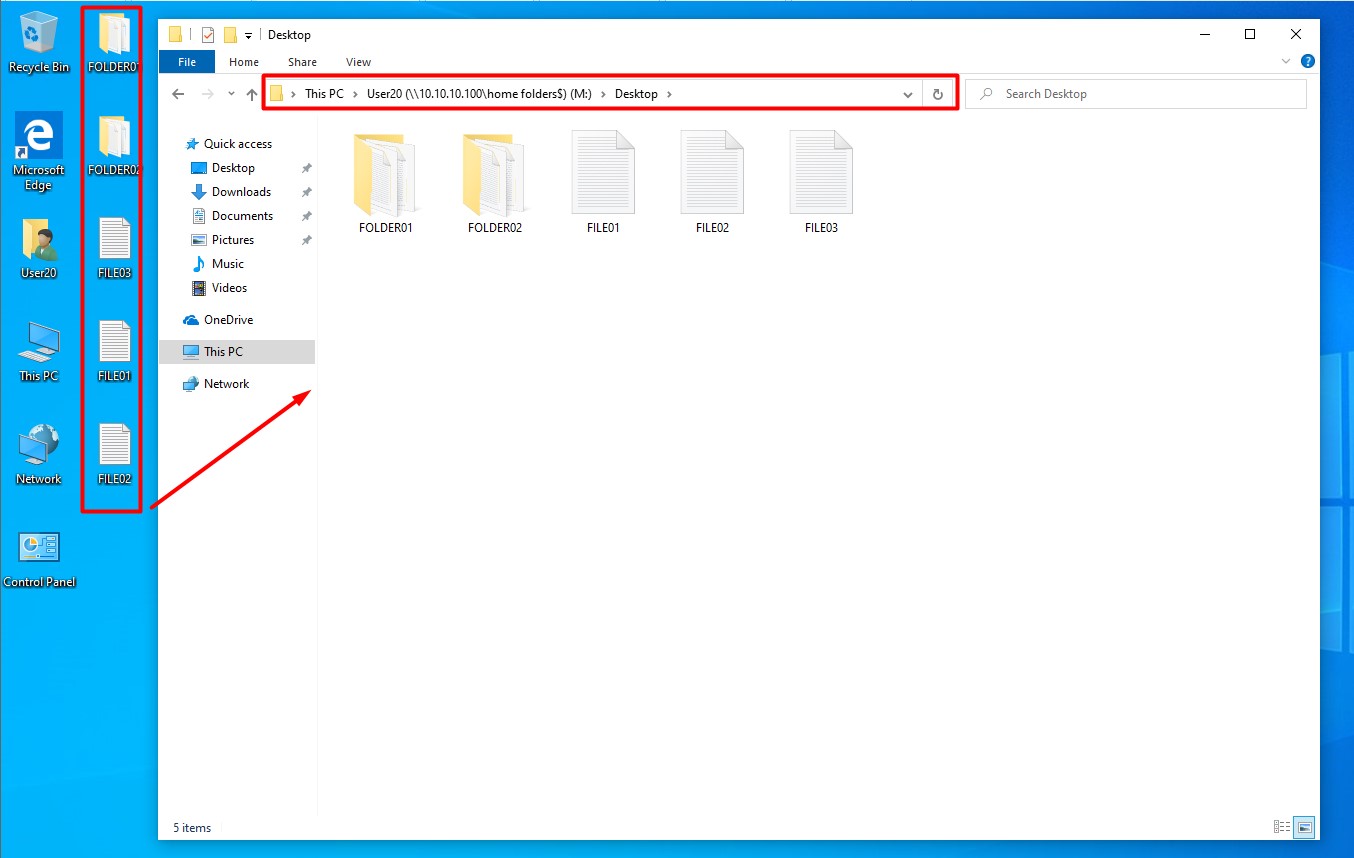

16- User20 kullanıcı isimki kullanıcımız Desktop'ındaki verileri, MAP'lenmiş profil klasöründeki Desktop klasörüne kopyalıyor.

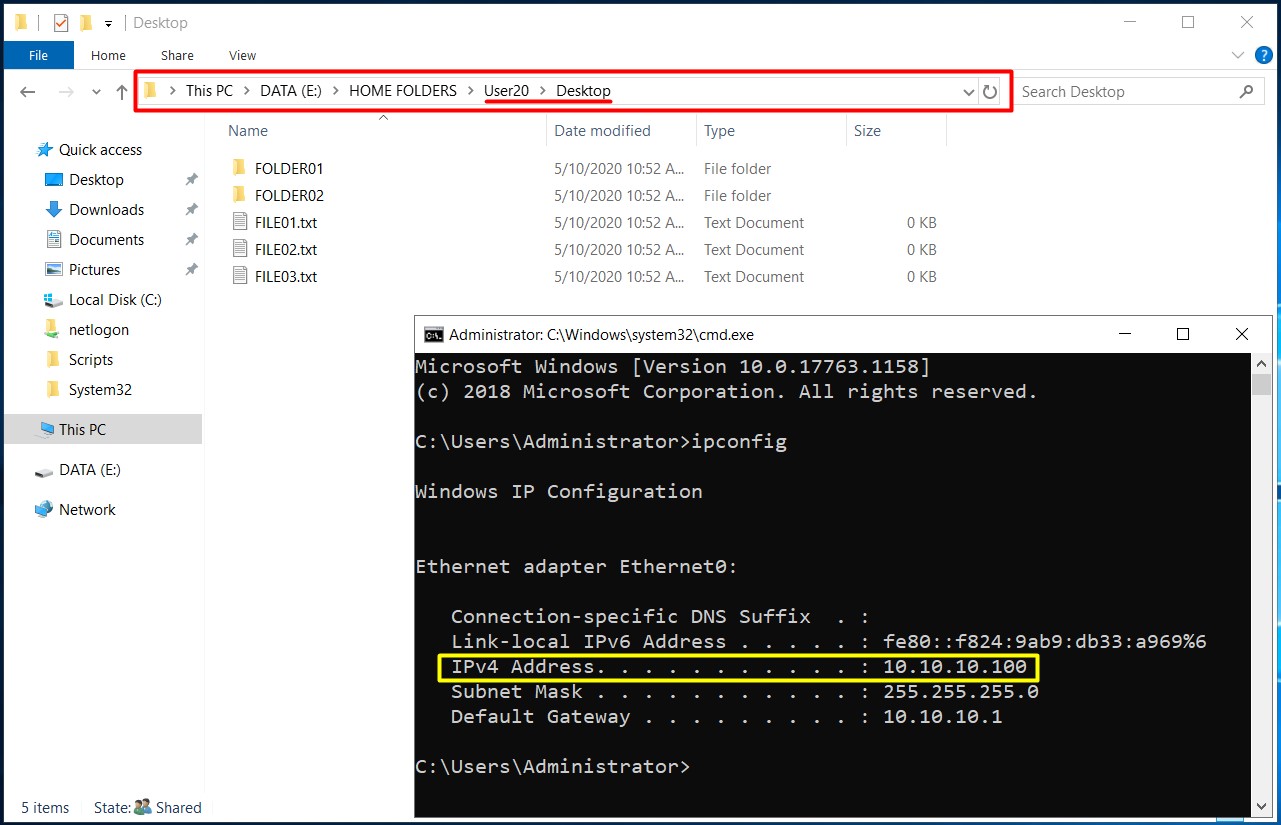

17- MAP'lenmiş profil klasöründeki Desktop klasörüne kopyalanan veriler, Server üzerinde paylaşıma açıldığı Volume üzerinde tutuluyor.

Bilgi!: Bu verileri yedekli hale getirmenin yöntemlerinden birisi de, DFS (Distributed File System) HA (High Availability) Kurulumu ile farklı File Server'lar üzerinde bir kopyalarının barındırılması olacaktır. Bunun da makalesine ilgili bağlantı üzerinden erişebilirsiniz. İlgili makalemde MAP'leme konusuna değinmemiştim. Bu makalemde sadece tek bir File Server üzerinden Paylaşıma açarak MAP'leme işlemini anlatacağım. Bu işlemi, DFS(Distributed File System) HA (High Availability) üzerinde yaapacaksınız, tek fark sadece UNC-Universal Naming Convention Path üzerinde olacaktır. Bu fark da, IP adresi ya da Host Name yerine, DFS Namespace kullanımı olacaktır.

Access-Based Enumeration Kavramı

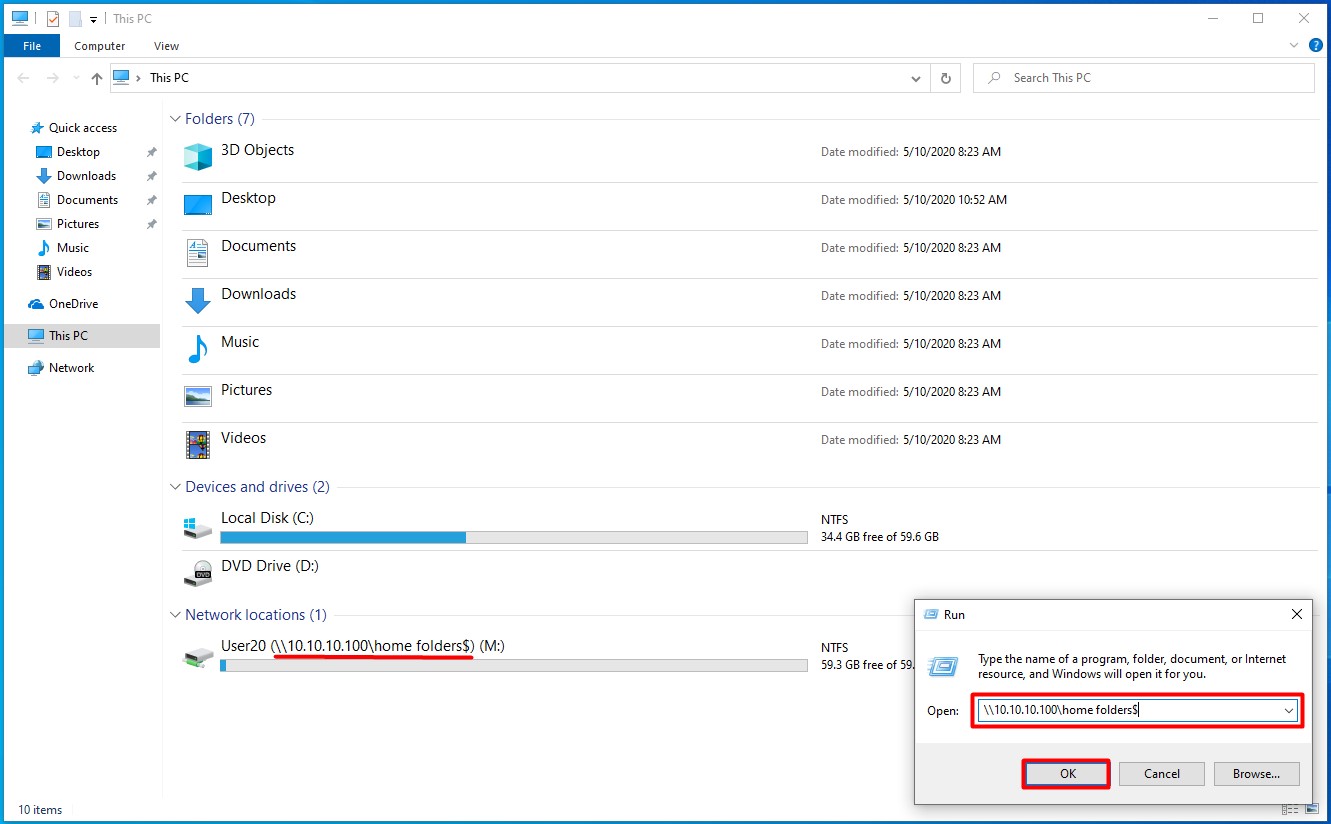

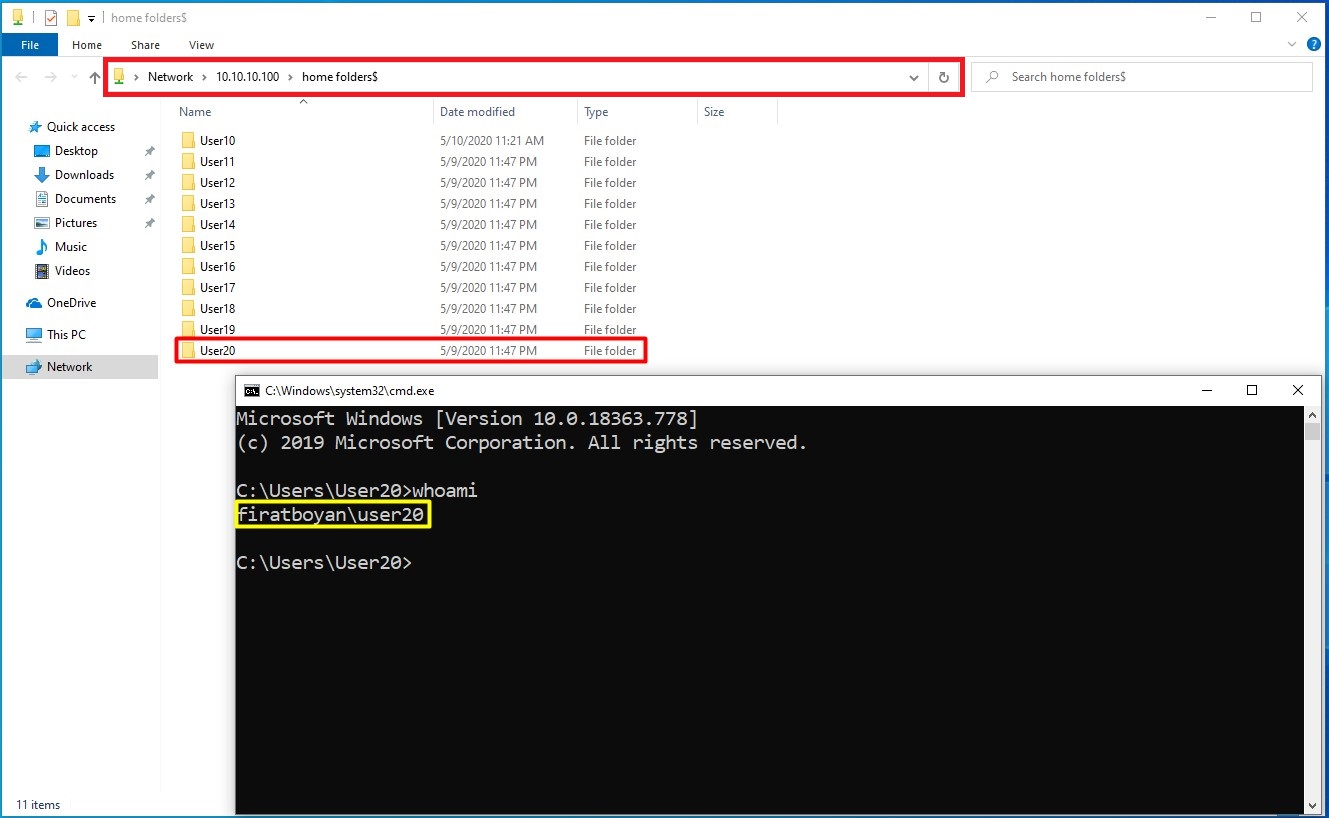

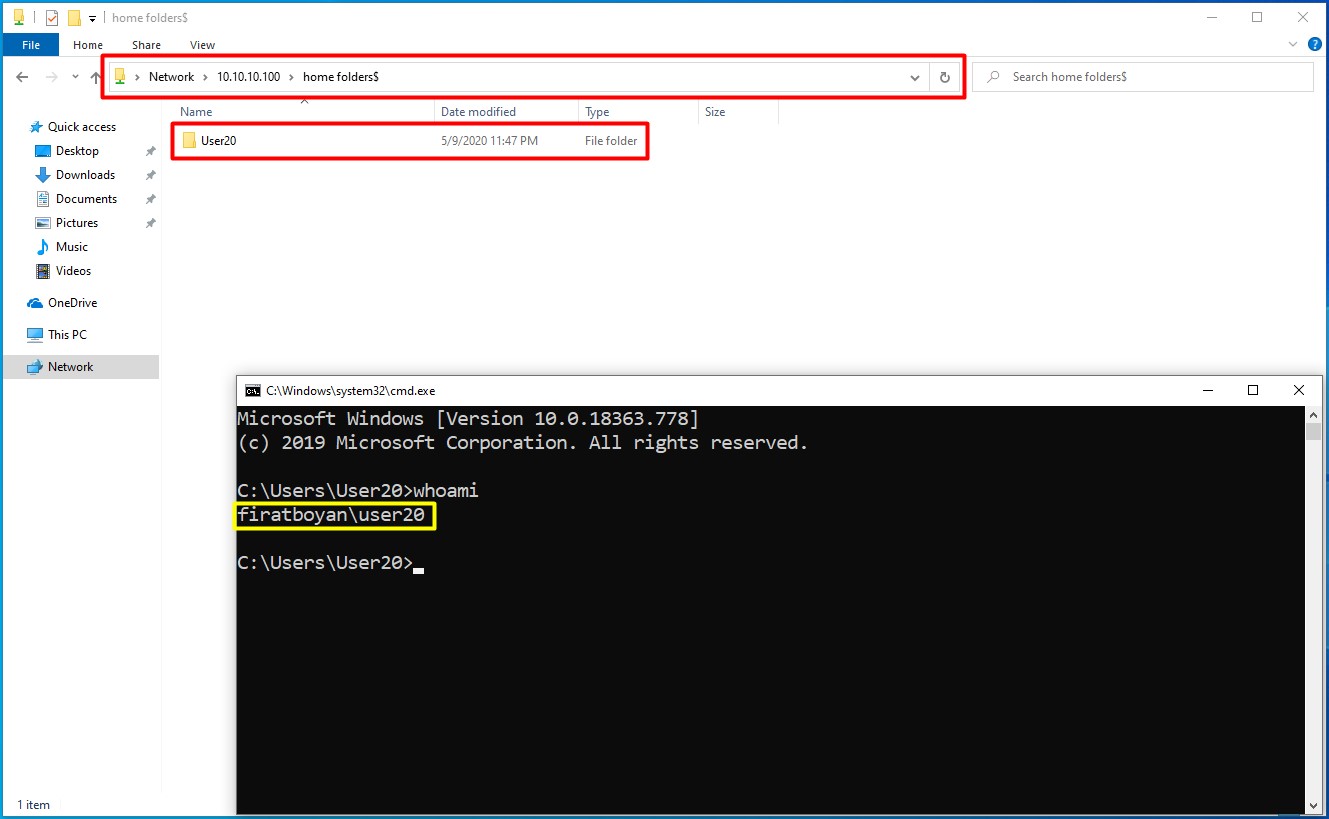

18- MAP'lediğimiz paylaşım klasörlerimiz, gizli paylaşımda olsalar dahi, IP adresi ve gizli paylaşılan klasör adı da (siz müdahale edip değiştirmediyseniz) görür olabilmektedir. Böyle bir durumda da UNC-Universal Naming Convention üzerinden paylaşım klasörüne ulaşabilir.

19- Her ne kadar ana paylaşım klarösüne erişebilse de, yapılandırışmış olan yetkilendirmeler sayesinde diğer profil klasörlerine erişim sağlayamayacaktır ancak yetkisi olmayan klasörleri de görmemesi daha profesyonel bir yaklaşım olacaktır.

20- Kullanıcıların yetkisi olmayan klasörleri görmemesi için Access-Based Enumeration yapılandırma işlemine ihtiyacımız vardır. Bunun için File Server Resource Manager'ı (FSRM) kullanacağız.

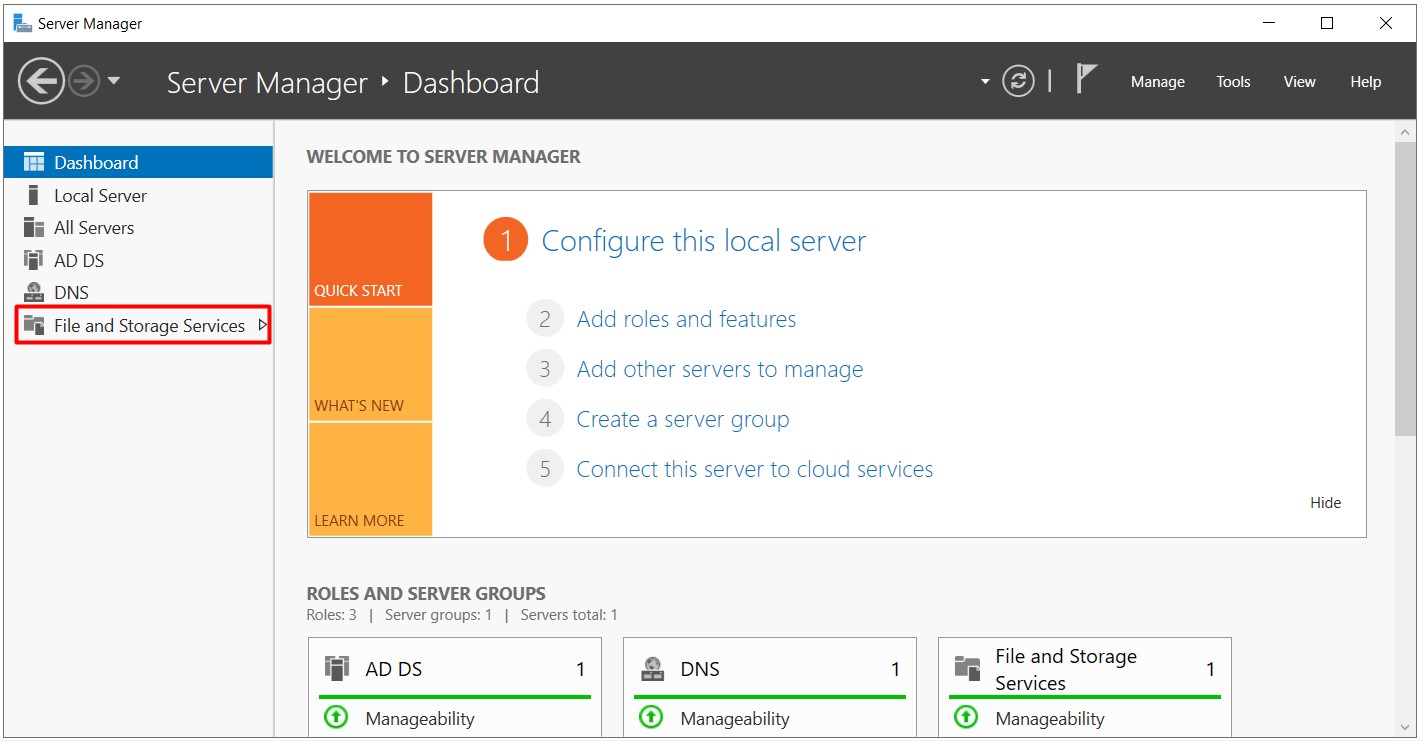

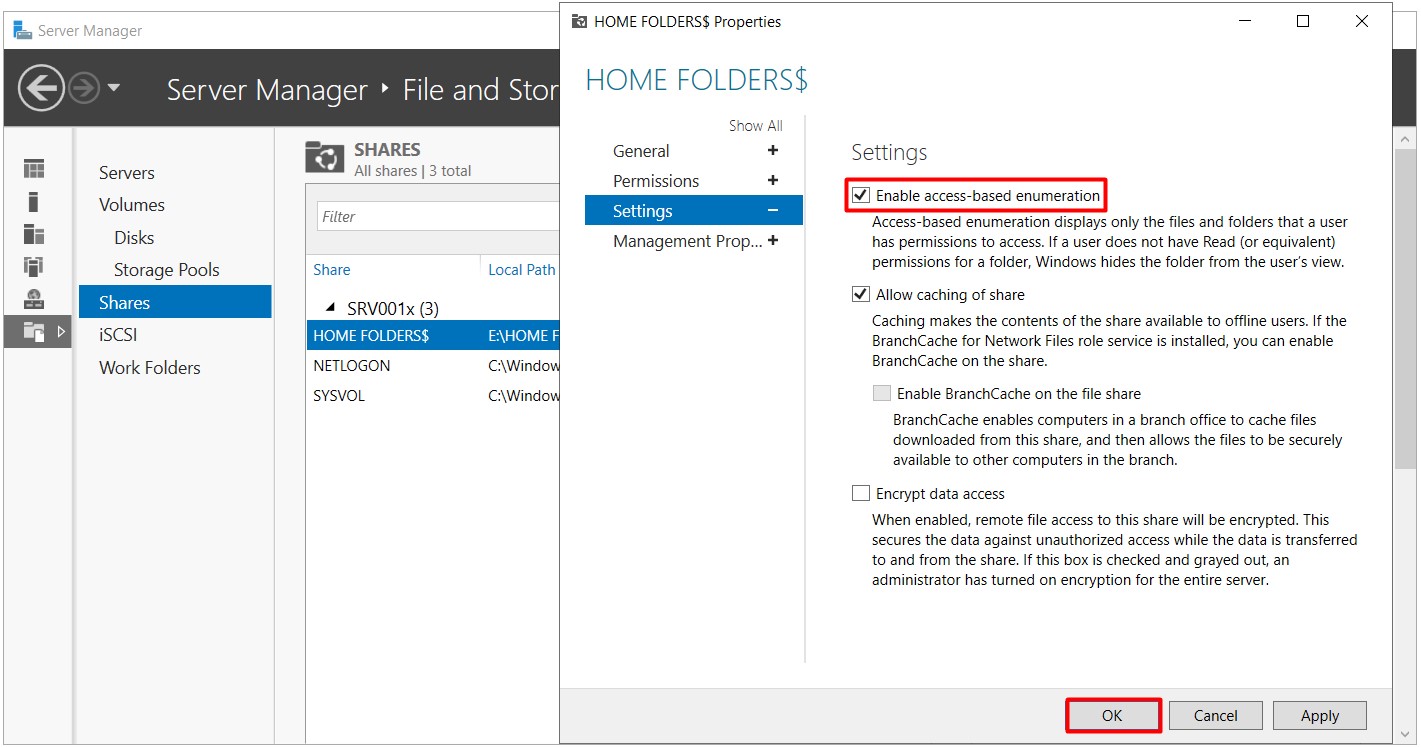

20.1- Server Manager'ı açıyor, sol bölümde bulunan File and Storage Services'a tıklıyorum.

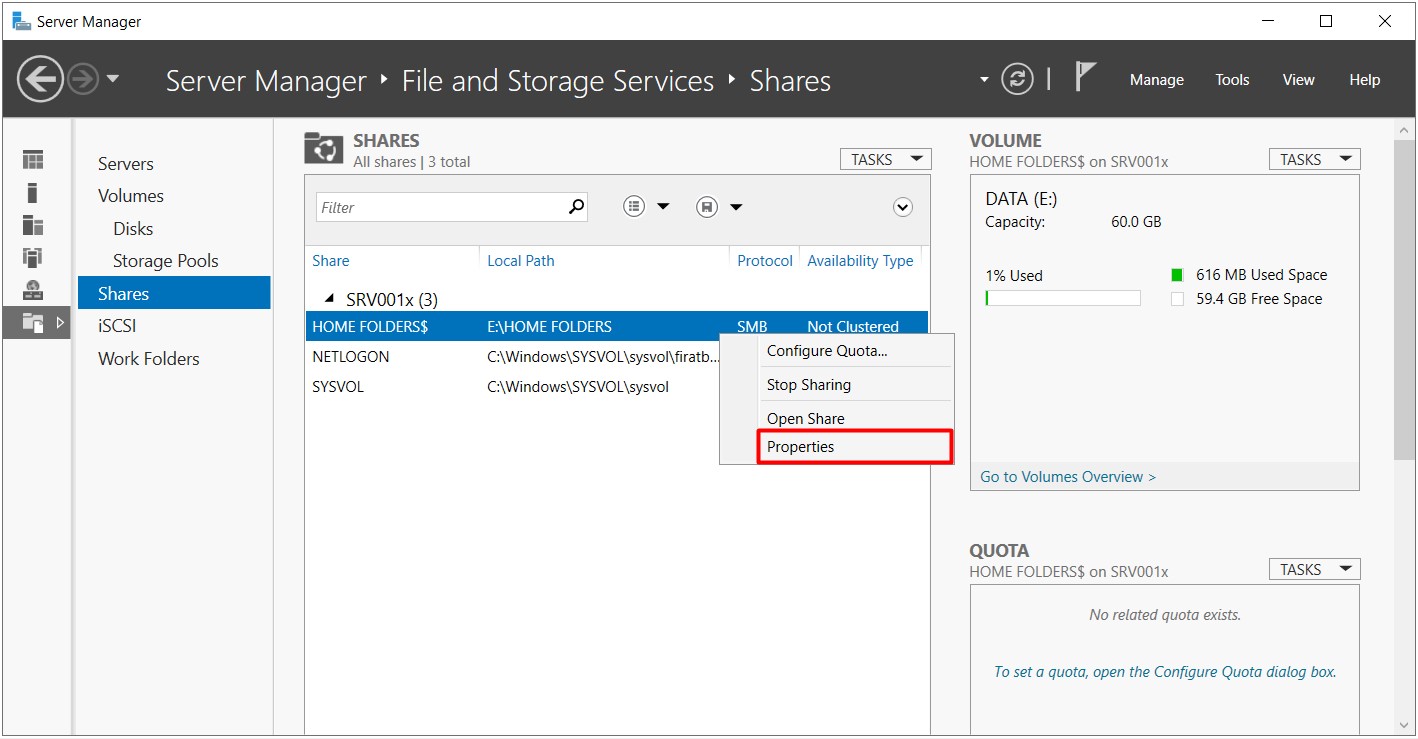

20.2- Burada paylaşım klasörümüzün üzerinde sağ tıklayacak Properties seçeneğini seçiyorum.

20.3- Açılan pencerede Enable accessed-based enumeration seçeneğini seçiyorum, OK butonuna basarak pencereyi kapatıyorum.

20.4- Enable accessed-based enumeration seçeneğini seçtikten sonra kullanıcılar, yetkisi olmayan hiçbir paylaşım alt klasörünü göremeyecek duruma gelebilmektedir.

Kullanıcılarınızın profil masaüstlerine hiçbir şey kaydetmelerini istemiyor ve direkt olarak Home Folders profil klasörü içindeki Desktop klasörüne kayıt etmelerini ve buradan çalışmalarını istiyorsanız, Windows Server 2016'da GPO İle Masaüstüne Dosya ve Klasör Kopyalamayı Engelleme işlemini uygulayabilirsiniz.

Batch dosyası kullanarak Group Policy üzerinden kullanıcıların Home Folder ve Profile dizinlerini otomatik olarak Map'lemek, özellikle merkezi yönetim yapılan domain ortamlarında büyük kolaylık sağlar. Bu makalede adım adım gösterilen yapı sayesinde, kullanıcının Logon işlemi sırasında ihtiyaç duyduğu klasör, Active Directory üzerindeki bilgilerine göre otomatik olarak oluşturulur ve paylaşım yolu tanımlanarak Map'lenir. Burada en önemli kısımlardan biri, kullanıcıya ait klasörlerin otomatik oluşturulması sırasında SID bilgisinin doğru şekilde işlenmesi ve erişim izinlerinin buna göre set edilmesidir.

Group Policy üzerinden çağrılan Batch dosyası, User Configuration altında yer alan Logon Script yöntemiyle devreye girer. Bu script, hedef dizini kontrol eder, dizin yoksa otomatik olarak oluşturur ve ardından kullanıcıya bu dizin için gerekli NTFS izinleri ve Sharing izinleri atar. Script içerisinde kullanılan komutlar, Directory yapısı ile dinamik şekilde çalışarak manuel müdahaleye ihtiyaç duymadan işlemi tamamlar. Böylece kullanıcı oturum açtığında, kendi adına oluşturulmuş olan Home Folder dizinine otomatik olarak yönlendirilir.

Kullanıcı profillerinin ve Home Folder yapılandırmasının bu şekilde otomatik hale getirilmesi, hem zaman kazandırır hem de olası yapılandırma hatalarının önüne geçer. Ayrıca paylaşımlı ortamlar ve Remote Desktop oturumlarında da kullanıcıların kendi verilerine kesintisiz şekilde ulaşabilmesini sağlar. Bu yöntemi uygulamak isteyenler için makaledeki örnek yapılandırmalar ve açıklamalar doğrudan referans alınabilecek nitelikte hazırlanmıştır. Her adımın arkasındaki mantık net olduğu sürece, bu yapı farklı ortamlara da kolaylıkla uyarlanabilir.

Faydalı olması dileğiyle...

Her türlü görüş ve önerilerinizi aşağıdaki yorum panelinden bırakabilir, kafanıza takılanları veya merak ettiklerinizi sorabilirsiniz.