Active Directory'de oluşturulan her User Object (kullanıcı nesnesi), sistemin farklı katmanlarıyla iletişim halinde çalışan çok sayıda Attribute içerir. Bu yapı, login sürecinden policy hedeflemesine, grup üyeliklerinden kaynak erişimine kadar birçok mekanizmayla senkron hareket eder. Properties penceresi üzerinden görülebilen tüm alanlar, aslında bu Attribute'ların grafik arayüzde sunulmuş halidir.

Burada yapılan her değişiklik, arka planda veri tabanına yazılan bir değeri günceller. Lightweight Directory Access Protocol (LDAP) ile okunabilen bu bilgiler; Kerberos Ticket içeriğini etkiler, Access Token'ların nasıl oluşacağını belirler, Group Policy uygulamalarının hedef kitlesini değiştirir. Basit bir seçim kutusunun ya da metin alanının sistemdeki etkisi, çoğu zaman tahmin edilenden daha geniştir.

Bu etkinin en net görüldüğü alanlardan biri Kerberos tarafında oluşan Ticket'lara yansır. User nesnesi üzerindeki Attribute'ların bazıları, Ticket oluşturulurken doğrudan Authorization Data alanına eklenir. Özellikle Member Of ile belirlenen grup üyelikleri, Kerberos Ticket içine taşınarak kullanıcının hangi kaynaklara erişebileceğini tanımlar. Buraya dahil edilen Security Group bilgileri, Ticket'ın kapsamını ve sonrasında oluşacak Access Token'ın içeriğini belirler.

Benzer şekilde Primary Group ID de Ticket'a eklenir ve bu değer, özellikle erişim kontrol listelerinde nasıl değerlendirileceği konusunda etkili olur. UserAccountControl bayraklarında yapılan ayarlar da doğrudan Ticket'ın verilme koşullarını etkiler. Smart Card Required, Account Disabled gibi durumlar, Key Distribution (KDC) tarafından değerlendirilerek Ticket'ın verilmesini ya da reddedilmesini sağlar.

Ayrıca Logon Hours ya da Logon Workstation gibi sınırlamalar, oturum açma talebinin doğrudan reddedilmesine yol açabilir. Bu sınırlamalar sadece kullanıcıyı kısıtlamaz, aynı zamanda Kerberos Ticket'ın üretimini de engelleyerek Authentication sürecinin tamamını etkiler.

Kısacası, Properties penceresinde yapılan her değişiklik sadece kullanıcı arabirimi düzeyinde bir ayar gibi görünse de, arka planda kimlik doğrulama ve yetkilendirme sürecinin merkezinde yer alır. Bu yüzden her alan sistemin başka bir parçasına temas eder ve yapıdaki birçok davranışı zincirleme şekilde tetikler.

Kullanıcı yönetiminin sadece nesne oluşturup isim girmekten ibaret olmadığını gösteren bu yapı, aynı zamanda sistemdeki tüm etkileşimlerin temel kaynağıdır. Bu yüzden User nesnesine ait Properties alanlarının ne işe yaradığını, hangi etkileşimleri başlattığını ve sistemin hangi parçalarına temas ettiğini teknik olarak analiz etmek gerekir. Makale boyunca bu yapıların tamamı teknik temeliyle birlikte inceleniyor. Her alanın sistemin neresine dokunduğu net şekilde ortaya konuluyor.

Bu yüzden kullanıcı özelliklerini anlamak, aslında Active Directory içindeki etkileşimli yapının temel işleyişini kavramak anlamına gelir. Her ayarın arkasında belirli bir davranış modeli yatar ve bu yapıların doğru okunması, sistemin bütününde öngörülebilirlik ve tutarlılık sağlar. Gözden kaçan ya da hatalı yapılandırılan tek bir değer bile, beklenmedik etkiler yaratabilir. Makaledeki her bölüm, bu yapıların teknik arka planını doğru bir çerçeveyle ele almak üzere hazırlandı.

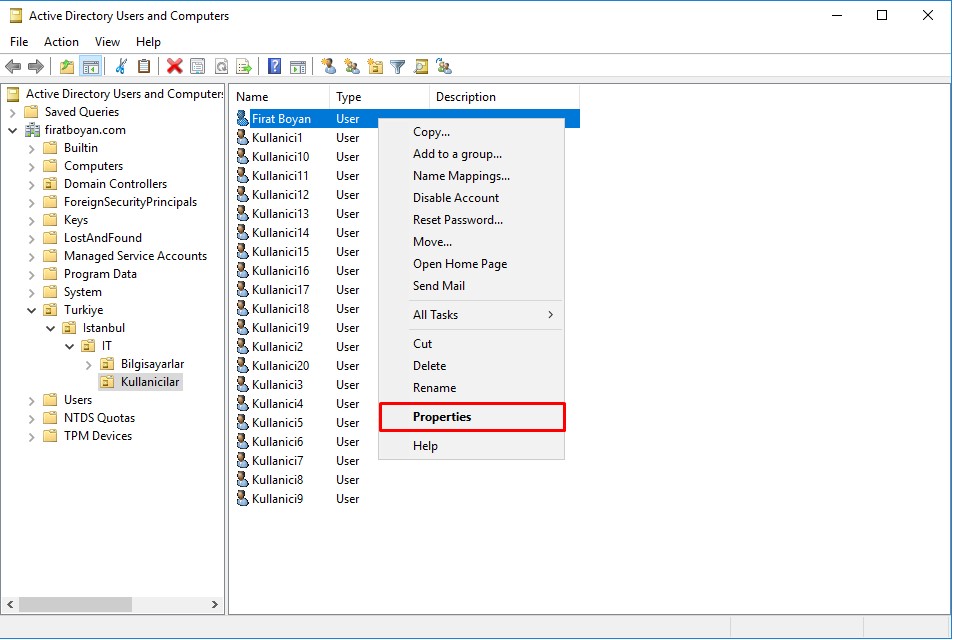

Active Directory Users and Computers içindeki bir Organization Unit (OU) içinde Fırat Boyan adındaki örnek Active Directory kullanıcı hesabım üzerinde sağ tıklayarak, Properties seçeğini seçiyor, kullanıcı özelliklerine erişim sağlıyorum.

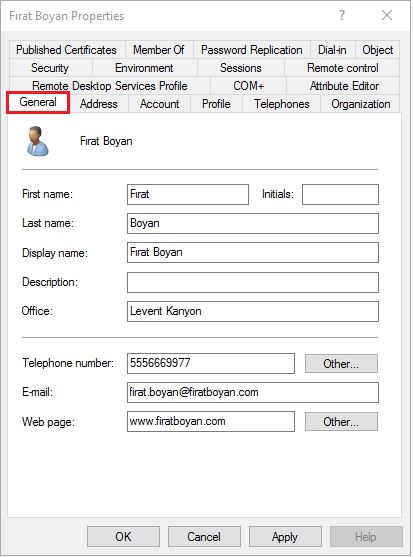

1- General Sekmesi

Bu sekme, kullanıcının en temel özlük bilgilerinin bulunduğu sekmedir. Bu sekmede;

➜ Fist name: Kullanıcı adı. (en fazla 64 karakter)

➜ Last name: Kullanıcı soyadı. (en fazla 64 karakter)

➜ Display nane: Kullanıcı adı ve soyadının birleşimden oluşan, görünen ad. Bu isim, Active Directory listesinde görünen isimdir. (en fazla 64 karakter)

➜ Office: Kullanıcının çalıştığı ofis bilgisi.

➜ Telephone number: Kullanıcı telefon numarası.

➜ E-mail: Kullanıcı e-posta adresi.

➜ Web page: Kullanıcı web sitesi adresi (genelde şirket Domain adı).

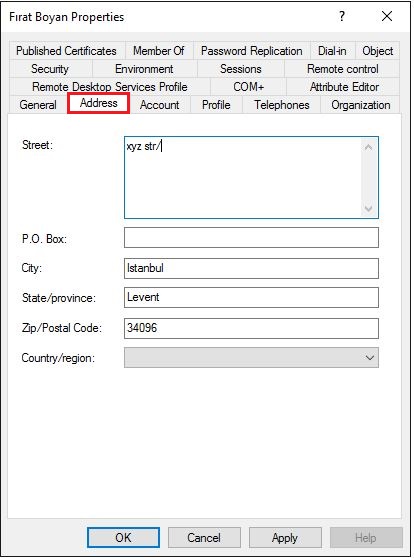

2- Address Sekmesi

Bu sekme, kullanıcının özlük bilgilerinin bulunduğu bir diğer sekmedir. Bu sekmede;

➜ Street: Adres cadde adı bilgisi.

➜ P.O Box: Post Office Box olarak adlandırılır. Postanelerde ya da halkın kolayca erişebileceği yerlerde bulunan küçük posta kutularıdır.

➜ City: Şehir bilgisi.

➜ State/Province: İl/İlçe bilgisi.

➜ Zip/Postal Code: Adres posta kodu bilgisi.

➜ Country/region: Ülke/bölge bilgisi.

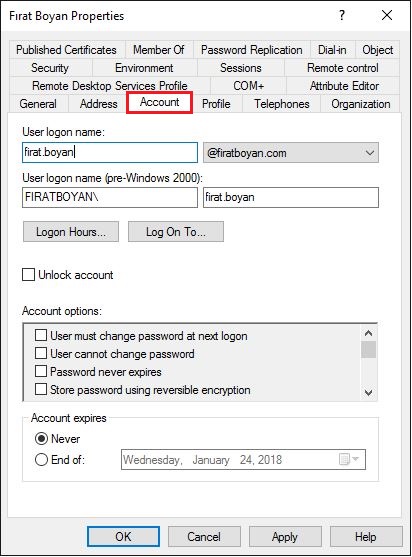

3- Account Sekmesi

Bu sekme, Kullanıcı hesabı özelliklerindeki en önemli sekmelerden birisidir. kullanıcının bir bilgisayara oturum açmak için gerekli olan hesap bilgilerini içerir. Bu sekmede;

➜ User Logon name: Active Directory'de userPrincipalName olarak geçen ve Kerberos protokolü ile oturum açmak için kullanılan kullanıcı adıdır. Formatı genellikle firat.boyan@abc.local şeklinde olup, Maksimum 256 karakter uzunluğundadır ve aynı Forest içinde benzersiz olmalıdır.

Ayrıca Windows 2000 Server Edition ile gelen Active Directory Domain Services içinde tanımlanan ve kullanılmaya başlanan UPN, özellikle çoklu Domain yapılarında ve bulut servisleriyle entegrasyonlarda daha esnek ve kullanıcı dostu bir deneyim sunduğu için modern sistemlerde yaygın olarak kullanılır.

➜ User Logon name (pre-Windows 2000): Active Directory'de sAMAccountName olarak geçen ve en fazla 20 karakter uzunluğunda olabilen kullanıcı adıdır. Formatı genellikle ABC\firat.boyan şeklindedir ve günümüzde hala birçok sistemde varsayılan olarak kullanılmaktadır.

Özellikle NTLM Authentication kullanan eski uygulamalar, Script’ler ve bazı servislerle uyumlu çalışması için önemlidir. Bununla birlikte sAMAccountName, yalnızca NTLM ile sınırlı değildir; kullanıcı bu formatla oturum açtığında Kerberos protokolü tarafından da desteklenir.

UPN’e göre farkı, sAMAccountName’in daha kısa olması ve NetBIOS sistemleriyle uyumlu çalışmasıdır. UPN ise özellikle yeni sistemlerde tercih edilir. Ancak birçok ortamda sAMAccountName hala varsayılan Logon yöntemi olarak kullanılır.

➜ Logon Hours...: Kullanıcının hangi saatlerde Domain ortamında oturum açmasını isterseniz, bu kısımdan ayarlayabilirsiniz.

➜ Log On To...: Kullanıcının hangi bilgisayarlarda oturum açmasını isterseniz, bu kısımdan ayarlayabilirsiniz. Varsayılan olarak All Computers seçilidir, ancak The following computers seçeneği seçilirse kullanıcı, burada belirlenen bilgisayarlar dışında hiçbir bilgisayarda Domain ortamında oturum açamayacaktır.

➜ Unlock account: Domain ortamındaki kullanıcılar, oturum açarken belirli sayıda (varsayılan GPO'ya göre genellikle 3) yanlış parola girerlerse, hesap güvenlik amacıyla kilitlenir. Buradaki Checkbox işaretliyse hesap kilitlenmiştir. Hesabı kilidini açmak için bu işareti kaldırmanız yeterlidir.

➜ Account options:

➥ User must change password at next logon: Bu parametrenin işaretlenmesi durumunda, kullanıcı bir sonraki oturum açışında parolasını değiştirmesi için zorlanır. Özellikle ilk kez oturum açan yeni kullanıcılar için kullanılır.

➥ User cannot change password: Bu parametrenin işaretlenmesiyle, kullanıcı parolasını değiştiremez. Genellikle, yöneticiler tarafından parola değişikliği kontrolü gerektiğinde kullanılır.

➥ Store password using reversible encryption: Parolanın ters şifreleme ile saklanmasını sağlar, ancak güvenlik ve performans açısından önerilmez. Tersine şifreleme, parolanın şifresiz hale getirilebilmesi anlamına gelir ve bu da güvenlik riskleri yaratabilir.

➥ Account is disabled: Kullanıcının hesabını devre dışı bırakır. Şirketten ayrılan kullanıcılar için hesapları silmek yerine devre dışı bırakmak yaygın bir uygulamadır. Bu, hesapla ilişkili NTFS izinlerinin korunmasını sağlar. Kullanıcının yeniden işe başlaması durumunda hesap kolayca yeniden aktif hale getirilebilir.

➥ Smart Card is required for interactive logon: Kullanıcının sisteme giriş yapabilmesi için Smart Card (akıllı kart) ile kimlik doğrulama yapması gerektiğini belirtir. Bu, donanımsal ve yazılımsal bir E-Token gerektirir.

➥ Account is sensitive and cannot be delegated: Kullanıcının hesabı hassas olarak işaretlenir ve bu hesaba yetki devri yapılması engellenir. Özellikle Administrator veya önemli kullanıcı hesapları için önerilen bir güvenlik ayarıdır.

➥ Use only Kerberos DES encryption types for this account: Bu parametre, sadece Data Encryption Standard (DES) şifreleme türlerinin kullanılması gerektiğini belirtir. DES, veri şifreleme ve çözme işlemleri için kullanılan bir algoritmadır, ancak modern güvenlik standartlarına göre eski ve daha zayıf bir şifreleme olarak kabul edilir.

➜ Account Expires: Kullanıcı hesabının ne zaman sona ereceğini belirleyen bir ayardır.

➥ Never: Kullanıcı hesabı hiçbir zaman sona ermez.

➥ End of: Kullanıcı hesabı belirlenen tarihte sona erer.

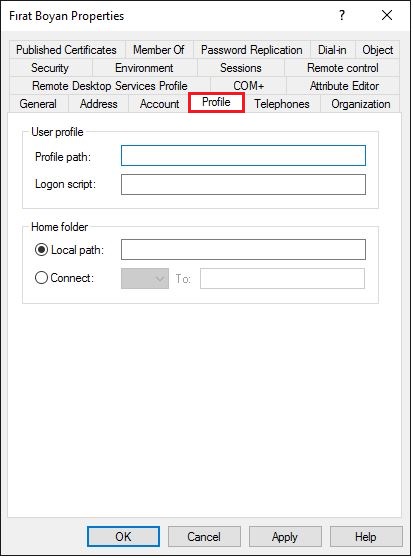

4- Profile Sekmesi

Bu sekme, kullanıcının oturum açma sürecinde devreye giren profil yolu, Logon Script ve Home Folder gibi temel ortam ayarlarının merkezi olarak tanımlandığı alandır. Bu yapı, Roaming Profile senaryoları, Universal Naming Convention (UNC) Path referansları ve oturum başlatma sırasında çalışacak Script’lerin yönetimi gibi işlemlerin temelini oluşturur. Farklı sistemlerde oturum açan kullanıcıların tutarlı bir profil deneyimi yaşaması ve oturum süresince ihtiyaç duyduğu kaynaklara otomatik erişebilmesi bu sekme üzerinden yapılan yapılandırmalarla sağlanır.

➜ Profile path: Kullanıcının oturum açtığında yüklenecek olan profil klasörünün konumunu belirtir. Buraya tanımlanan Universal Naming Convention (UNC) formatındaki Path, profil verilerinin merkezi bir dosya sunucusunda tutulmasını sağlar. Roaming Profile yapılandırılmışsa bu klasör, oturum açılışında istemci cihaza kopyalanır; oturum kapanışında ise güncellenmiş haliyle tekrar sunucuya yazılır.

Böylece Desktop, Documents ve AppData gibi dizinlerde yapılan kullanıcıya özel ayarlar, oturum açılan tüm cihazlarda aynı şekilde sunulur. Bu senaryoda Network üzerinden profil senkronizasyon süresi, doğrudan Logon süresini etkiler. Ayrıca ilgili klasöre erişim izinleri hatalıysa profil yüklenemez; kullanıcı, Temporary Profile (geçici profil) ile oturum açmak zorunda kalabilir.

➜ Logon Script: Kullanıcının oturum açmasıyla birlikte Client tarafında tetiklenen komut dosyasıdır. Genellikle .BAT, .PS1 ya da .VBS uzantılı dosyalar kullanılır. Bu Script’ler ile NET USE komutlarıyla Network Drive bağlantıları kurulabilir, RUNDLL32 üzerinden sistemsel çağrılar yapılabilir, REGEDIT /S ile kayıt defteri girdileri sessizce işlenebilir ya da XCOPY komutlarıyla belirli klasörler kopyalanabilir. Script, doğrudan kullanıcı objesi üzerinden tanımlandığında yalnızca o kullanıcı için çalışır. Merkezi yönetim tercih ediliyorsa aynı işlev Group Policy üzerinden Logon Script olarak tüm kullanıcı grubuna dağıtılabilir.

Eğer Script yolu hatalıysa ya da erişim yetkileri uygun değilse, dosya çalıştırılamaz ve tanımlanan işlemler devreye girmez. Özellikle büyük yapılarda Script'in içeriği, kullandığı komutlar ve eriştiği kaynakların cevap süresi, doğrudan Logon Duration üzerinde fark edilir bir etki yaratır. Bu nedenle her komutun sistemde nasıl karşılandığı test edilmeli, Network üzerindeki tüm bağlantı noktaları tutarlı şekilde yanıt veriyor olmalıdır.

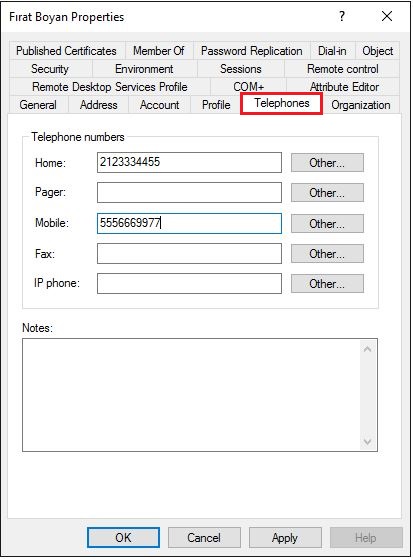

5- Telephones Sekmesi

Bu sekme, Active Directory kullanıcı objesi üzerinde tanımlanacak telefon bilgileri için kullanılan bölümdür. Bu sekme aracılığıyla kullanıcının mobil, ev, faks ve IP telefon numaraları gibi iletişim verileri girilir ve ilgili LDAP Attribute’larına kaydedilir. Girilen bilgiler, Exchange Server ortamında oluşturulan Global Address List (GAL) ve Outlook kişi kartı gibi platformlarda doğrudan görüntülenebilir ve kurumsal iletişim yapısının bütünlüğü açısından önem taşır.

➜ Home: Kullanıcının ev telefonu gibi tanımlanır ama genelde kurumsal ortamlarda çok kullanılmaz.

➜ Pager: Eski çağrı cihazlarına yönelik bir kalıntı sayılır. Modern yapılarda hemen hiç kullanılmaz.

➜ Mobile: En sık kullanılan ve Global Address List (GAL) üzerinde doğrudan görünen telefon bilgisidir. Mobil cihazlar için kullanılır.

➜ Fax: Kullanıcıya ait faks numarasının tanımlandığı alandır. Bu alana yazılan değer, Exchange Server ile entegre ortamlarda Global Address List (GAL) üzerinden Outlook gibi uygulamalarda açılan kullanıcı kartında FAX etiketiyle otomatik olarak görüntülenir. Özellikle klasik adres kartı görünümünde doğrudan yansıtıldığı için, kurum içi iletişim bilgileri arasında faks numarasının merkezi olarak sunulmasını sağlar.

➜ IP phone: Genellikle VoIP veya Teams benzeri platformlarla ilişkili IP telefon numarası olup, çoğu uygulama bu alanı aktif kullanmaz.

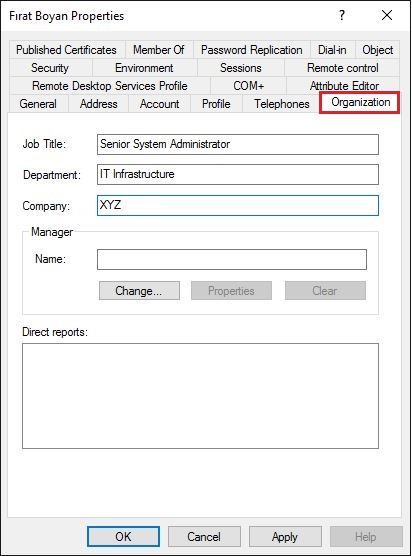

6- Organization Sekmesi

Bu sekme, kullanıcı objesine ait organizasyonel yapıyı tanımlayan sabit alanları içerir. Kullanıcının görev tanımı, bağlı olduğu departman, şirket adı ve yöneticisi gibi bilgiler bu bölümde tanımlanır. Bu alanlara girilen veriler, başta Global Address List (GAL) olmak üzere SharePoint, Teams, Delve gibi kurumsal platformlarda kullanıcıların ilişkisel yapısını göstermek ve rol bazlı görselleştirme sağlamak için kullanılır. Ayrıca Manager alanı üzerinden kurumsal hiyerarşi oluşturularak otomatik raporlama zincirleri oluşturulabilir.

➜ Job Title: Kullanıcının organizasyon içindeki pozisyon unvanıdır. Ünvan bilgisi burada girildiğinde adres kartlarında, e-posta imzalarında ve çeşitli kurumsal dizinlerde pozisyonu temsil eder. Teams ve Outlook kişi kartı üzerinde de doğrudan görüntülenir.

➜ Department: Kullanıcının çalıştığı birimi veya organizasyonel departmanı tanımlar. Departman bazlı filtreleme, gruplama ve adres defteri yapılarında bu alan sıklıkla kullanılır. Outlook adres defterinde departman altında gruplama yapılmasına olanak sağlar.

➜ Company: Kullanıcının bağlı olduğu şirket veya organizasyon adını temsil eder. Çok kurumsal yapılarda, holding ve iştirak ayrımlarını göstermek için kullanılır. Birden fazla şirketi olan yapılarda bu değer, uygulamalarda şirket bazlı sınıflandırma ve görüntüleme için önemlidir.

➜ Manager: Bu alanda tanımlanan kişi, kullanıcının raporladığı yöneticiyi temsil eder. Değer, doğrudan başka bir kullanıcı objesine link olarak tutulur. Organizasyon şemalarında hiyerarşiyi kurmak, onay zincirleri oluşturmak ve üst-alt ilişkiyi tanımlamak için kullanılır. Manager alanı tanımlandığında o yöneticinin altında görünen kullanıcı, bu objeye bağlı Direct Report olarak görünür. Bu ilişki Outlook kişi kartında, Exchange adres defterinde ve Azure AD gibi platformlarda organizasyon diyagramı olarak yansıtılır.

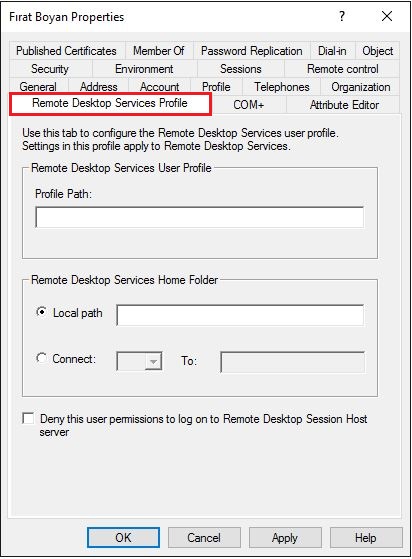

7- Remote Desktop Services Profile Sekmesi

Bu sekme, kullanıcının Remote Desktop Session Host (RDSH) sunucularında oturum açtığında kullanılacak oturum ayarlarını merkezi olarak tanımlamak için kullanılır. Bu sekme üzerinden profil yolu, başlangıç dizini ve oturum açılacak program gibi RDS'e özgü parametreler set edilebilir. Standart kullanıcı profilinden bağımsız olarak yalnızca RDS oturumları için geçerli olan bu ayarlar, çoklu terminal sunucusu yapılarında kullanıcı deneyimini tutarlı ve kontrollü hale getirmek için tercih edilir.

➜ Profile Path: Kullanıcının Roaming Profile senaryosunda oturum açtığında yüklenmesini istediğin profil dosyalarının bulunduğu Network yolunu tanımlar. Bu yol, genellikle bir File Server üzerindeki paylaşım dizinine işaret eder ve kullanıcının Desktop, Documents, Application Settings (uygulama ayarları) gibi profil verileri burada tutulur.

Remote Desktop oturumlarında da aynı yol kullanılarak profilin taşınabilir olması sağlanır, böylece kullanıcı hangi cihazdan oturum açarsa açsın aynı profil ortamıyla karşılaşır. Bu yapı, kullanıcı deneyimini standartlaştırır ve merkezi yedekleme ya da profil yönetimi gibi işlemleri kolaylaştırır.

➜ Deny this user permissions to log on to Remote Desktop Session Host Server: Kullanıcının RDP ile Remote Desktop Session Host (RDSH) sunucularına oturum açmasını kesin olarak engellemek için kullanılır. Yani kullanıcı, herhangi bir RDSH sunucusuna RDP üzerinden bağlanmaya çalıştığında bağlantı isteği doğrudan reddedilir.

Sistem, bu kullanıcı için bağlantı aşamasında Logon yetkisi olmadığını açıkça belirterek oturum açma işlemini engeller. Bu ayar, izin verilmemiş durumdan farklı olarak açık bir engelleme uygular; yani kullanıcıya başka bir izin tanımlanmış olsa bile bu seçenek baskın gelir ve oturum açması engellenir.

Başka bir ifade ile Windows güvenlik modelindeki izin önceliklendirme mantığına dayanır. Eğer bir kullanıcıya Group Policy üzerinden hem Allow log on through Remote Desktop Services gibi oturum açma izni verilmiş hem de aynı anda bu seçenek işaretlenmişse, sistem bu çakışmada Deny kuralını her zaman üstün tutar. Yani kullanıcı bir güvenlik grubuna dahil olup bu grup üzerinden RDP oturum iznine sahip olsa bile, kullanıcı objesinde bu Deny ayarı aktifse, bağlantı isteği sistem tarafından doğrudan engellenir. Windows, izin sisteminde Explicit Deny tanımlarını en üst öncelikle değerlendirir ve bu davranış, olası hatalı erişimlerin önüne geçmek için tasarlanmıştır.

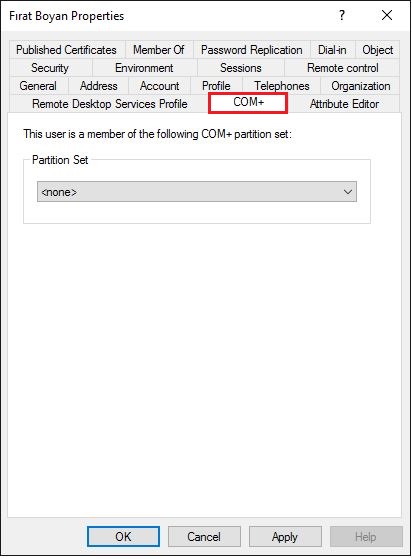

8- COM+ sekmesi

Bu sekme, belirli bir kullanıcının COM+ uygulamalarıyla olan yetkilerini belirlemek için önemlidir. COM+, birden fazla bileşenin bir araya gelerek bir uygulama oluşturmasını sağlar. Bu yapı, büyük ve modüler kurumsal uygulamaların daha esnek ve ölçeklenebilir olmasına yardımcı olur. COM+ sekmesi üzerinden bir kullanıcıya belirli COM+ bileşenlerine erişim izni tanınabilir veya kısıtlanabilir. Örneğin, bir kullanıcı COM+ üzerinden çalıştırılabilen belirli bir uygulamayı kullanma yetkisine sahip olabilir.

Belirli COM+ Uygulamalarına Örnekler:

1. Transaction-Based Applications: Bir kurumsal uygulamanın birden fazla bileşeni bir işlem zinciri oluşturuyorsa ki bir finansal işlemdeki para çekme, transfer etme, onaylama gibi süreçler buna bir örnektir, COM+ teknolojisi, bu işlem zincirinin tamamını yönetir. Bu işlemlerde kullanıcıların yetkilendirilmesi, COM+ sekmesi üzerinden yapılabilir.

2. Message Queuing Systems: Microsoft Message Queuing (MSMQ) gibi uygulamalar, mesaj tabanlı uygulamalar arasında veri aktarımını sağlar. COM+, bu tür mesajlaşma sistemlerinde mesajların doğru sırayla işlenmesini ve yönetilmesini sağlar. Örneğin, bir kullanıcı COM+ sekmesi aracılığıyla, belirli bir MSMQ bileşeni üzerinde mesajları okuma veya gönderme yetkisine sahip olabilir.

3. Distributed Applications: Dağıtık ortamda çalışan uygulamalar, farklı sunucularda yer alan bileşenlerle etkileşim halindedir. Örneğin, bir e-ticaret uygulaması, sipariş yönetimi, ödeme işleme, ve envanter takibi gibi farklı modüllere sahip olabilir. Bu modüller, COM+ üzerinden yönetilir ve her bir bileşene kullanıcı bazında yetkiler tanımlanabilir. COM+ sekmesi, bu tür dağıtık sistemlerde hangi kullanıcıların hangi bileşenlere erişeceğini yönetmek için kullanılır.

COM+ sekmesi sayesinde, kullanıcıların bu tür kritik bileşen tabanlı sistemlerle olan etkileşimleri kontrol altına alınabilir. Bu yapı, sadece güvenliği sağlamakla kalmaz, aynı zamanda kullanıcıların hangi işlevleri yerine getirebileceğini belirleyerek organizasyonel süreçlerin sorunsuz ilerlemesini sağlar.

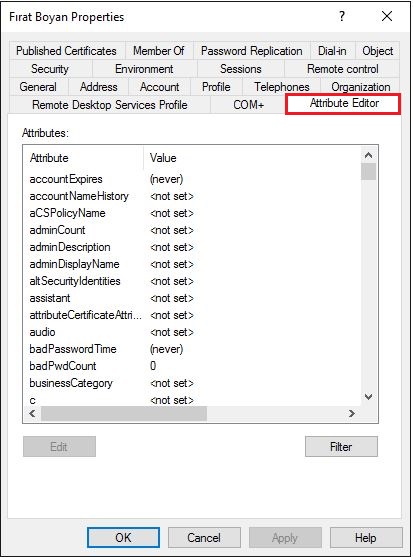

9- Attribute Editor Sekmesi

Bu sekme, Active Directory nesnelerine ait tüm Attribute'ların görüntülenip düzenlenebildiği bir arayüzdür. Burada User, Group, Computer veya diğer Active Directory Object'lerine atanmış tüm Attribute'lar listelenir ve doğrudan değiştirilebilir. Active Directory Schema, her nesneye ait hangi Attribute'ların bulunacağını belirleyen temel yapı olduğundan, Attribute Editor sekmesinde görülen alanlar, ilgili nesnenin Class tanımına göre değişiklik gösterir.

Bu sekme üzerinden yapılan düzenlemeler, LDAP (Lightweight Directory Access Protocol) sorgularında doğrudan etkili olur. Örneğin, bir kullanıcının accountExpires veya userAccountControl gibi Attribute'ları değiştirildiğinde, bu durum tüm Domain Controller'lar arasında Active Directory Replication mekanizmasıyla senkronize edilir. Özellikle gelişmiş Active Directory yönetimi gerektiren senaryolarda, doğrudan Attribute Editor üzerinden yapılan değişiklikler, PowerShell veya üçüncü taraf araçlara ihtiyaç duymadan belirli nesne ayarlarını değiştirme esnekliği sunar.

Bu sekmenin sağladığı en büyük avantajlardan biri, Active Directory Users and Computers (ADUC) gibi standart yönetim araçlarında görünmeyen Attribute'lara erişim imkanı sağlamasıdır. Örneğin, kullanıcı nesnesine özel bir Custom Attribute eklendiğinde, bu Attribute standart arayüzlerde görünmeyebilir, ancak Attribute Editor üzerinden doğrudan görüntülenip değiştirilebilir. Bu durum, özel kimlik yönetimi süreçleri, yetkilendirme sistemleri ve entegrasyon senaryolarında büyük kolaylık sağlar.

Görünüşte basit bir sekme gibi dursa da, Active Directory içinde derinlemesine yapılandırma yapmak isteyenler için güçlü bir araçtır. Hatalı değişikliklerin Replication sürecinde yayılabileceğini unutmamak ve özellikle Mandatory olarak işaretlenmiş Attribute'ları değiştirirken dikkatli olmak gerekir.

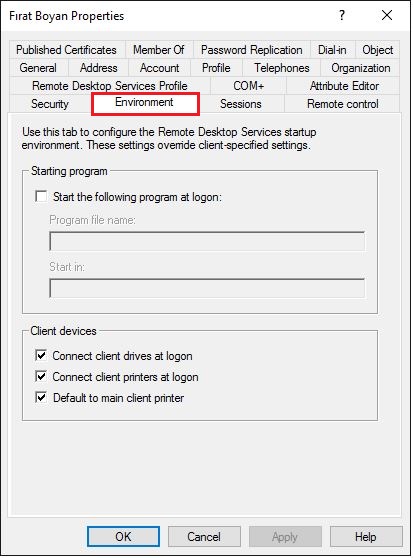

10- Environment Sekmesi

Bu sekme, bir kullanıcının Remote Desktop Services (RDS) oturumu sırasında nasıl bir ortamla karşılaşacağını belirlemek için kullanılır. Oturum açıldığında masaüstü yerine doğrudan belirli bir uygulamanın çalıştırılması sağlanabilir. Ayrıca kullanıcının oturum sırasında Client cihazındaki Printer, Disk gibi donanımlara erişip erişemeyeceği de buradan kontrol edilir. Bu ayarlar, Group Policy ile tüm kullanıcılar için merkezi olarak yapılabilirken, bu sekme üzerinden tek tek kullanıcı bazında da özel tanımlamalar yapılabilir.

➜ Starting Program: Kullanıcının RDS oturumu açıldığında masaüstü arayüzü yerine doğrudan belirli bir uygulamanın çalıştırılmasını sağlar. Bu özellik, genellikle RemoteApp senaryolarında veya yalnızca tek bir yazılımın kullanılmasına izin verilen Kiosk tarzı oturumlarda tercih edilir. Örneğin, sadece bir muhasebe programı kullanacak bir kullanıcı, oturum açtığında doğrudan o uygulama başlatılır, masaüstü hiç gösterilmez.

➜ Client devices: Kullanıcının oturum açtığı cihazda bulunan yazıcı, USB bellek ve yerel sürücü gibi donanımların, Printer Redirection, USB Redirection ve Drive Redirection yoluyla RDS oturumuna yönlendirilip yönlendirilmeyeceğini belirler. Ayar etkinse kullanıcı, kendi cihazındaki bu donanımlara uzak oturum içinden erişebilir. Güvenlik gereksinimlerine bağlı olarak bu yönlendirme tamamen devre dışı bırakılabilir ya da yalnızca belirli donanım türleriyle sınırlandırılabilir.

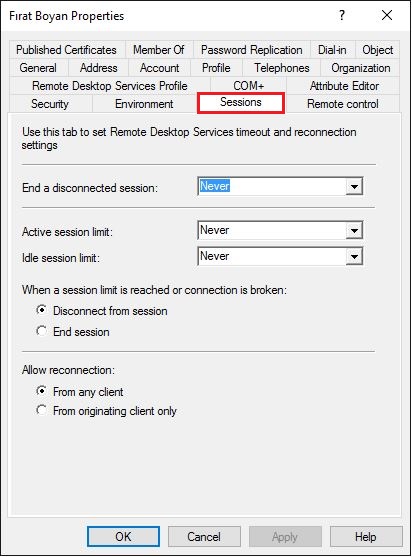

11- Sessions Sekmesi

Bu sekme, kullanıcı Remote Desktop Service kullanılarak oturum açıldığında bağlantı ayarlarını belirlemek için kullanılır.

➜ End a disconnected session: Kullanıcı, Remote Desktop Connection (RDC) penceresini kapattığında veya bağlantı kopması durumunda, oturumun ne zaman sonlandırılacağını belirler. Varsayılan değer Never olmakla birlikte; 1 dakika, 5 dakika, 10 dakika, 15 dakika, 30 dakika, 1 saat gibi belirli süreler ayarlanabilir.

➜ Active session limit: Kullanıcının etkin oturumunun ne kadar süreceğini tanımlar. Oturum sınırları; 1 dakika, 5 dakika, 10 dakika, 15 dakika, 30 dakika, 1 saat gibi sürelerle sınırlanabilir veya varsayılan olarak Never (asla) seçilirse süre sınırı uygulanmaz.

➜ Idle session limit: Kullanıcı oturum açmış olsa bile işlem yapmadığında, oturumun ne kadar süre boşta kalacağını belirler. 1 dakika, 5 dakika, 10 dakika, 15 dakika, 30 dakika, 1 saat gibi değerler ayarlanabilir. Varsayılan olarak Never (asla) seçilirse herhangi bir sınırlama uygulanmaz.

➜ When a session limit is reached or connection is broken: Oturum sınırı aşıldığında ya da bağlantı koptuğunda sistemin ne yapacağını belirler:

➥ Disconnect from session: Kullanıcının oturumu bağlantısı kesilir.

➥ End session: Kullanıcının oturumu tamamen sonlandırılır.

Bu iki parametre arasında şöyle bir fark var; Disconnect from session, kullanıcının oturumunu kes olarak belirlersek, oturum sınırına ulaşıldığı zaman bağlantı kopar ve kullanıcı tekrar bağlandığında kaldığı yerden çalışmaya devam eder. End session ise kullanıcının oturumuna son ver olarak belirlersek, kullanıcı tekrar bağlandığında kaldığı yerden çalışmaya devam edemez.

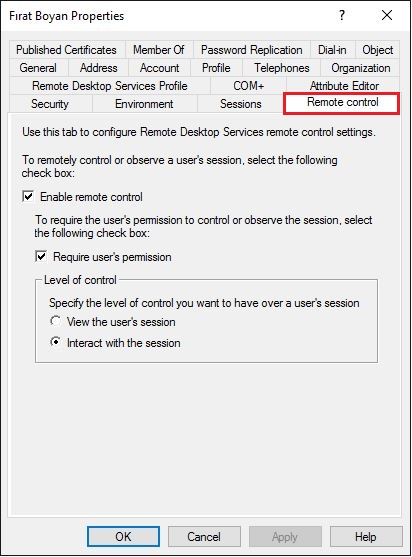

12- Remote Control Sekmesi

Bu sekme; RDS-Remote Desktop Service (terminal hizmetleri) kullanarak oturum açmış bir kullanıcının oturumunu denetlemek ve gözlemek için bu sekmedeki parametrelerden yararlanılır.

➜ Enable remote controls: Bu parametre ile uzaktan denetim özelliği aktif hale getirilebilir. Varsayılan olarak işaretlidir ve kullanıcı oturumları uzaktan denetlenebilir.

➜ Require user's permission: Kullanıcının oturumu izlenirken onay alınmasını sağlar. Varsayılan olarak etkindir. Bu seçenek işaretlenmezse, kullanıcı onayı olmadan oturum gözlemlenebilir.

➜ Level of control (Denetim düzeyi): Uzaktan denetim sırasında hangi düzeyde kontrol sağlanacağını belirler:

➥ View the user's session: Kullanıcının oturumunu sadece görüntüle.

➥ Interact with the session: Kullanıcı oturumuna katıl ve oturumu denetle.

View the user's session, kullanıcının oturumunu sadece görüntülemeye izin verir ve herhangi bir müdahale yapılamaz. Ancak Interact with the session parametresi, kullanıcının oturumuna müdahale etme imkanı sağlar. Bu seçenek ile oturuma aynı anda iki kullanıcı bağlanabilir ve oturumda işlem yapabilirsiniz.

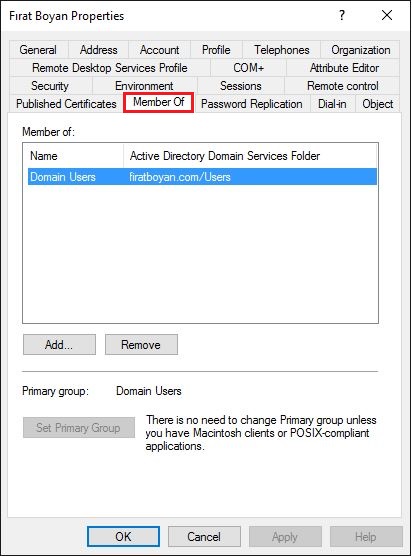

13- Member Of Sekmesi

Bu sekme, bir kullanıcının hangi gruplara üye olduğunu gösteren ve bu gruplara ekleme ya da çıkarma işlemlerinin yapılabildiği bölümdür. Bu sekme, kullanıcı hesaplarına toplu erişim izinleri ve haklar atamak için kullanılır.

Varsayılan olarak, her yeni kullanıcı Domain Users grubunun üyesi olarak oluşturulur. Domain Users grubu, tüm kullanıcıların dahil olduğu genel bir güvenlik grubudur ve bu grup aracılığıyla kullanıcıların temel erişim hakları tanımlanır.

Member Of sekmesi, kullanıcının bir veya birden fazla gruba dahil edilmesine olanak tanır. Bu sayede, kullanıcıya gruba özel izinler ve haklar atamak daha kolay hale gelir. Gruplar, Active Directory yönetiminde merkezi bir rol oynar, çünkü kullanıcıların bireysel olarak değil, grup bazında yönetilmesi yönetim iş yükünü büyük ölçüde azaltır.

Bu sekme, kullanıcıların yetkilerini genişletmek veya kısıtlamak için gruplara üyelik işlemlerini basit bir arayüzle yönetmeye olanak tanır.

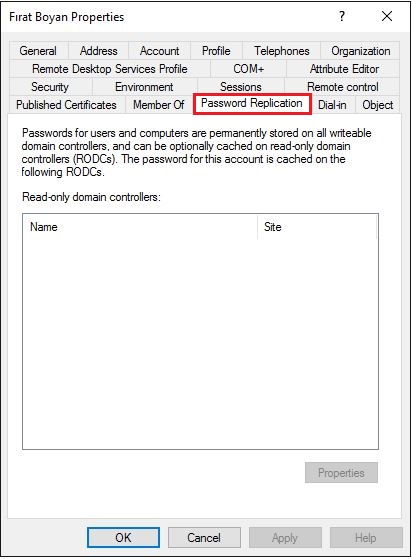

14- Password Replication Sekmesi

Bu sekme, Read-Only Domain Controller (RODC) üzerinde kullanıcı ve bilgisayar parolalarının varsayılan olarak yerel bellekte saklanmadığı güvenlik modelini ifade eder. RODC, Authentication (kimlik doğrulama) isteklerini doğrudan işleyemez; tüm talepleri yazılabilir bir Domain Controller’a (RWDC) iletir.

Ancak belirli senaryolarda, özellikle uzak lokasyonlardaki Client'lar için Authentication (kimlik doğrulama) işleminin yerel olarak yapılabilmesi amacıyla bazı hesapların parola bilgileri RODC üzerinde ön belleğe alınabilir. Bu mekanizmaya Credential Caching adı verilir.

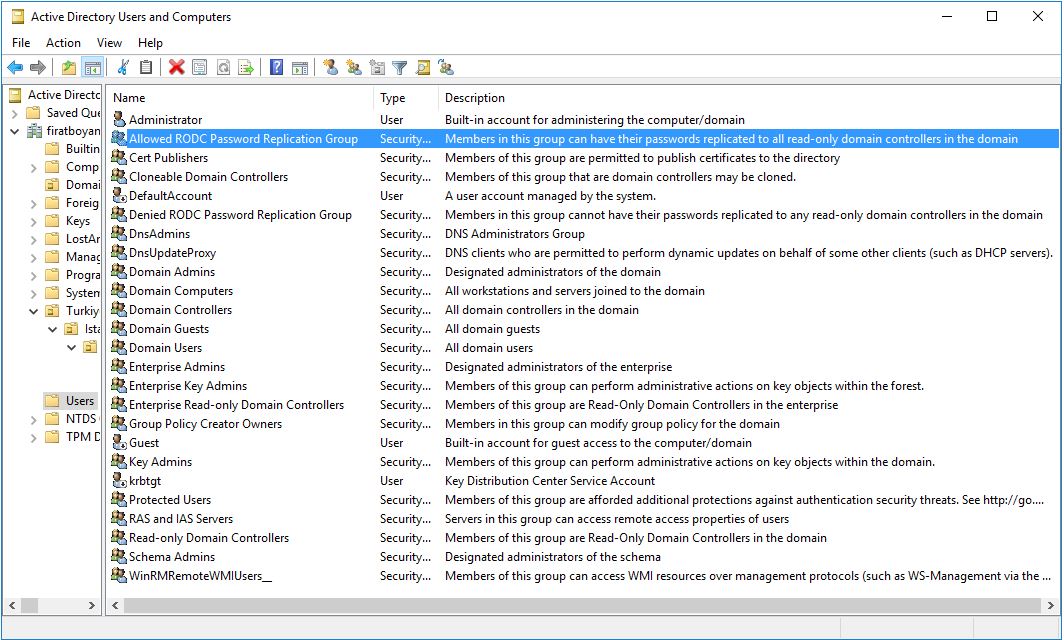

Hangi kullanıcı veya bilgisayar hesaplarının parolalarının RODC üzerinde ön belleğe alınabileceği, Allowed RODC Password Replication Group üzerinden tanımlanır. Bu gruba yalnızca RODC’nin bulunduğu Site içinde yer alan, Active Directory Site/Subnet yapısına göre RODC ile kimlik doğrulama gerçekleştirecek şekilde konumlandırılmış kullanıcı ve bilgisayar hesapları eklenmelidir.

Yani uzak ofiste bulunan bir kullanıcının ve o kullanıcının Domain’e üye cihazının, oturum açarken doğrudan RODC ile iletişim kuracağı varsayılıyorsa, her iki nesne de bu gruba dahil edilmelidir. Bu grup içinde yer almayan tüm hesaplar için parola replikasyonu yapılmaz ve kimlik doğrulama talepleri her zaman doğrudan RWDC’ye yönlendirilir.

Tüm bu yapı, yalnızca RODC nesnesi üzerinde bulunan Password Replication Policy (PRP) tarafından kontrol edilir ve yalnızca Allowed RODC Password Replication Group üyesi olan kullanıcı ve bilgisayar hesaplarının parolalarının RODC üzerinde saklanmasına izin verilir. Bu grup dışında kalan hiçbir hesap için parola replikasyonu yapılmaz. Kullanıcı ve bilgisayar hesaplarının Allowed RODC Password Replication Group üyesi olması, PRP tarafından algılanır ve parola replikasyonu için yeterli kabul edilir. Grup üyeliği ister doğrudan olsun, ister Nested Group (iç içe grup üyeliği) yoluyla gelsin, sistem bunu çözümler ve hesap bu RODC için yetkilendirilmiş sayılır.

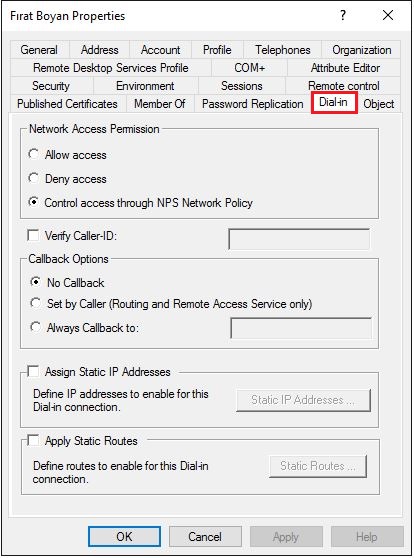

15- Dial-in Sekmesi

Dial-in sekmesi, Active Directory'deki kullanıcı hesabı için uzak bağlantı izinlerinin belirlendiği alandır. Kullanıcının Network'e bağlanmasına izin verilebilir, engellenebilir ya da bu karar Network Policy Server (NPS) gibi merkezi sistemlere bırakılabilir. Bu sekme, özellikle eski tip dial-up bağlantılar için kullanılır.

Bu, klasik dial-up bağlantı teknolojisinde kullanılan bir yöntemdir. O dönemlerde kullanıcı, bir Modem aracılığıyla telefon hattı üzerinden şirketin modem sunucusunu arayarak bağlantı kurardı.

Yani evindeki modem, şirketin örneğin 0212 123 45 67 gibi modem numarasını telefon gibi çevirir ve şirket tarafındaki RAS sunucusu, bu aramayı cevaplayarak bağlantıyı kurardı. Bu sayede kullanıcı doğrudan kurumsal ağa erişmiş olurdu.

Caller-ID özelliği de bu noktada devreye girer. Sunucu, arayan tarafın telefon numarasını denetler; eğer önceden tanımlanmış ve izin verilmiş bir numaraysa bağlantıya izin verir, aksi takdirde erişimi engeller.

Bu yapı günümüz VPN çözümleriyle karıştırılmamalıdır; tamamen eski, Modem'le arama temelli bağlantı teknolojilerinde kullanılırdı. Yani özetle, günümüz ortamlarında VPN gibi modern çözümler aktif olarak kullanılıyorsa Dial-in sekmesi, fiilen devre dışı kalır ve pratikte artık kullanılmaz.

Bu makalede, Active Directory kullanıcı nesnesi oluşturulurken karşımıza çıkan tüm sekmeler, yönetimsel işlevleriyle birlikte değerlendirildi. Kullanıcının adı, soyadı, departman bilgisi, telefon numaraları gibi temel tanımlardan başlayarak, oturum açma biçimi, saat sınırlamaları, grup üyelikleri ve profil yönlendirmeleri gibi sistem davranışını doğrudan etkileyen yapılandırmalara kadar her alan detaylı şekilde ele alındı.

Account sekmesindeki Logon kuralları, hesap durumu, parolayla ilgili seçenekler ve sertifika temelli oturum açma gibi alanların hangi senaryolarda devreye girdiği açıklıkla ortaya kondu. Member Of sekmesi üzerinden grup ilişkilerinin, kullanıcının kaynaklara erişim düzeyini nasıl belirlediği anlatıldı. Profile, Home Folder ve Logon Script gibi ayarların, kullanıcı ortamının nasıl şekillendirileceğini belirlemede nasıl kullanıldığına da yer verildi.

Remote Desktop Services Profile ile ilgili yapılandırmaların bulunduğu Environment, Sessions ve Remote Control sekmeleri de göz ardı edilmeden, uzak masaüstü oturumlarında hangi kuralların geçerli olduğu örneklerle aktarıldı. Kullanıcı nesnesi üzerinde yapılan her tanımlamanın dizin üzerindeki etkisine dikkat çekilerek, yapıların ne amaçla var olduğu ve hangi durumlarda devreye girdiği somut bir çerçevede sunuldu.

Tüm bu anlatımlar, sekmelerin yalnızca görsel arayüzdeki alanlar olmadığını; yönetim süreçlerinde belirleyici rol oynayan, sistem davranışına doğrudan etki eden yapılandırmalar olduğunu göstermek için kurgulandı. Her alanın ne işe yaradığını bilerek ilerlemek, tutarlı ve yönetilebilir bir kullanıcı altyapısı için gereklidir.

Faydalı olması dileğiyle...

Makale ile ilgili düşüncelerinizi ve sorularınızı aşağıdaki yorum kısmında paylaşmaktan çekinmeyin. Her katkı, içeriğin daha fazla kişiye ulaşmasını ve daha faydalı bir tartışma ortamı oluşmasını sağlar.