Öncelikle, Microsoft Entra Connect Kurulumu – Bölüm 1: Temel Yükleme ve Hazırlık başlıklı makalemin içeriğinde Microsoft Entra Connect Tool'un ne olduğunu ve hangi senaryolarda kullanıldığını detaylıca anlatmıştım. On-Premises Active Directory (AD) ile Entra ID arasında Synchronization işlemlerini sağlamak için kullanılan bu aracın, Single Sign-On (SSO), Password Hash Synchronization (PHS) ve Pass-through Authentication (PTA) gibi yeteneklerinden bahsetmiştim.

Devamında, Microsoft Entra Connect Tool'un çalışabilmesi için sistemde hangi gereksinimlerin karşılanması gerektiğini ele almıştım. Windows Server sürümü, .NET Framework, PowerShell modülleri ve SQL Server gereksinimleri gibi teknik detayları paylaşmıştım. Ayrıca, Synchronization işleminin sorunsuz ilerleyebilmesi için UPN Suffix ayarlarının doğru yapılandırılması gerektiğini vurgulamıştım.

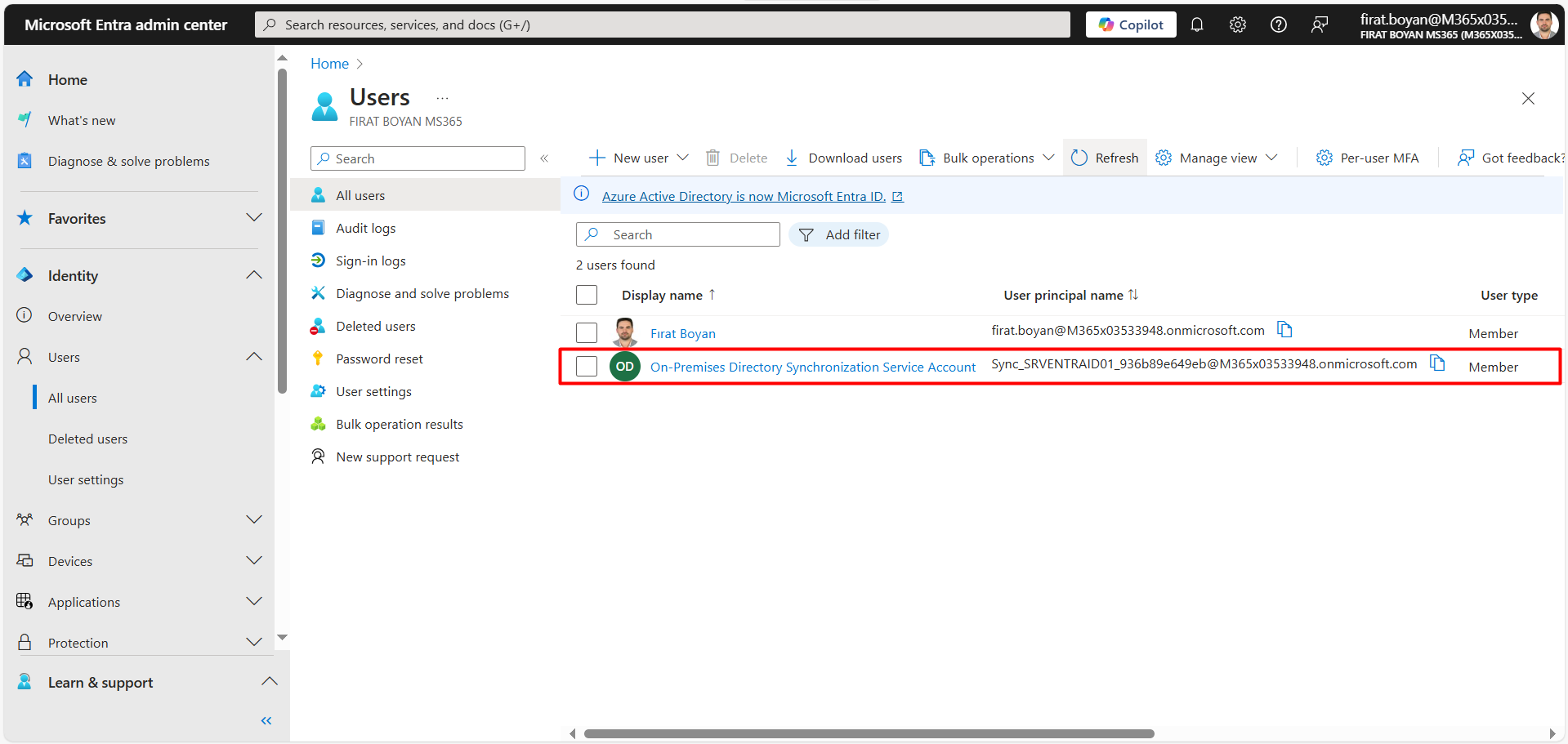

Bunlara ek olarak, Active Directory (AD) ve Entra ID yapısının senkronizasyon için uygun olup olmadığını değerlendirmek adına yapılması gereken ön kontrolleri açıkladım. Son olarak, kurulum öncesi dikkate alınması gereken noktaları listelemiş ve olası hataları en aza indirmek için hangi adımların uygulanması gerektiğini anlatmıştım. Şimdi, ikinci bölümdeki bu makalemde Microsoft Entra Connect Tool'un kurulumuna geçeceğim.

Microsoft Entra Connect Tool Download Etme

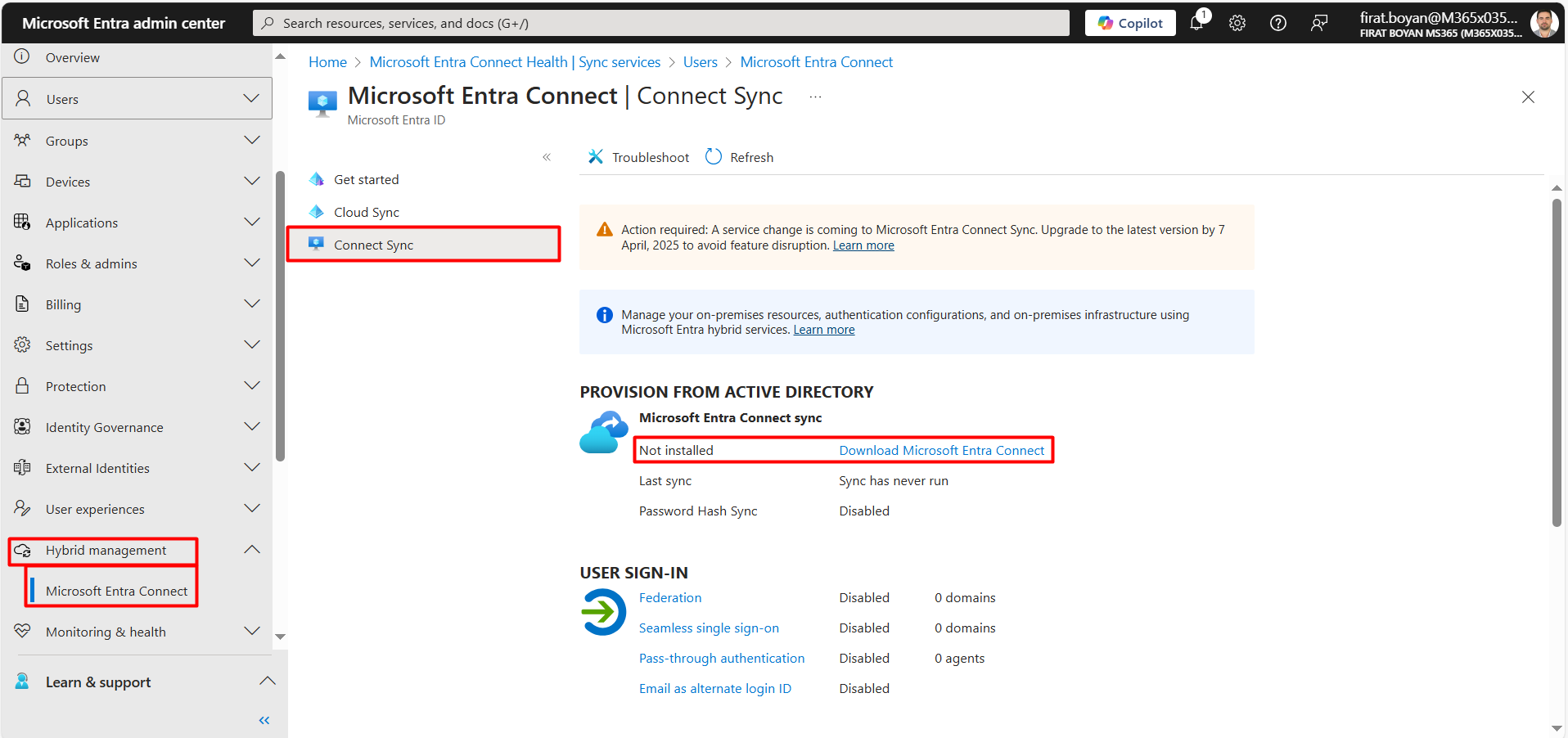

1- Microsoft Entra Connect Tool kurulumu için öncelikle entra.microsoft.com URL'i üzerinden Hybrid management altındaki Microsoft Entra Connect sekmesi altında bulunan Connect Sync içindeki Download Microsoft Entra Connect URL'ine tıklıyorum.

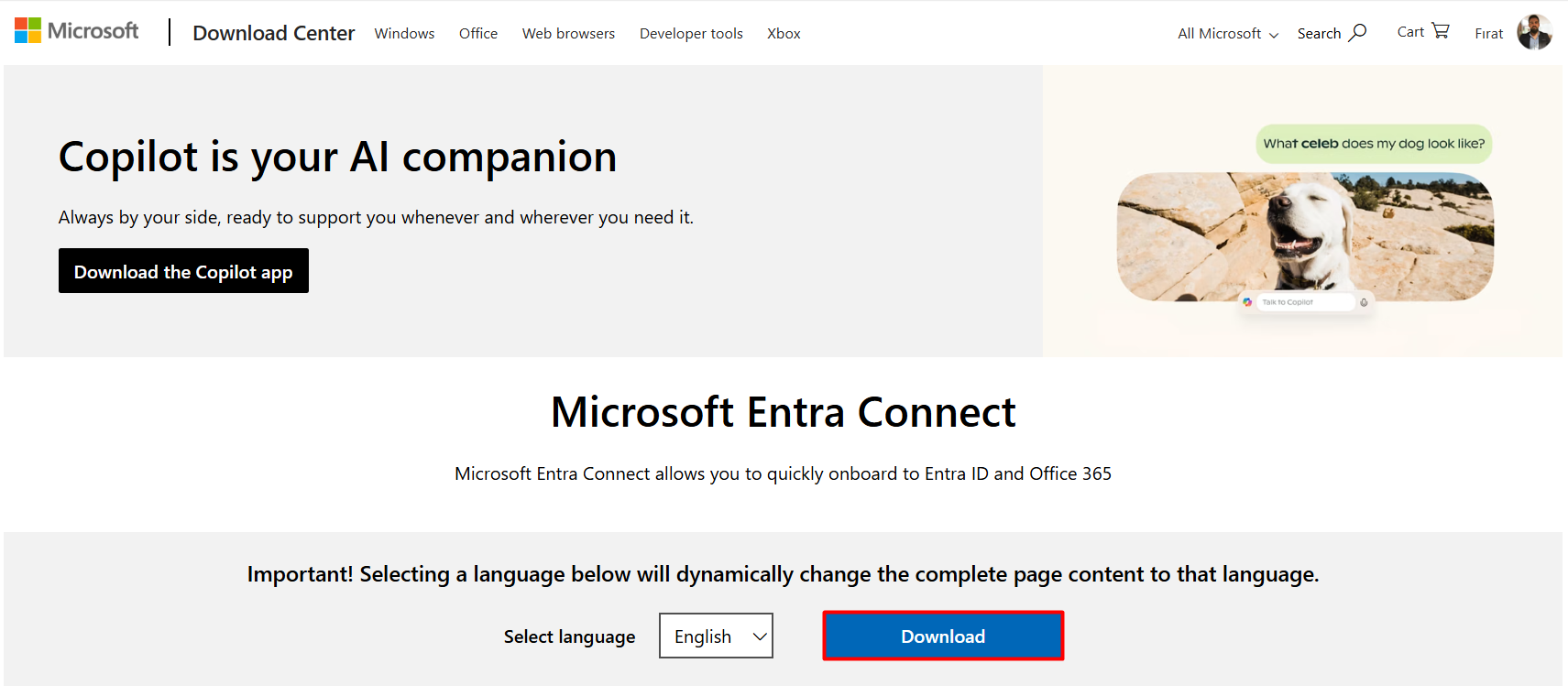

2- İlgili sayfada Download butonuna tıklıyor, Microsoft Entra Connect Tool'u indiriyorum.

Microsoft Entra Connect Sync kurulum dosyası artık yalnızca Microsoft Entra admin center üzerinden indirilebilir; Microsoft Download Center üzerinden dağıtım sonlandırılmıştır. Bu kurulum dosyasının v2.5.79.0 veya daha yeni bir sürüm olması gerekir; aksi halde 30 Eylül 2026 sonrasında senkronizasyon servisleri duracaktır.

Microsoft Entra Connect Sync Kurulumu

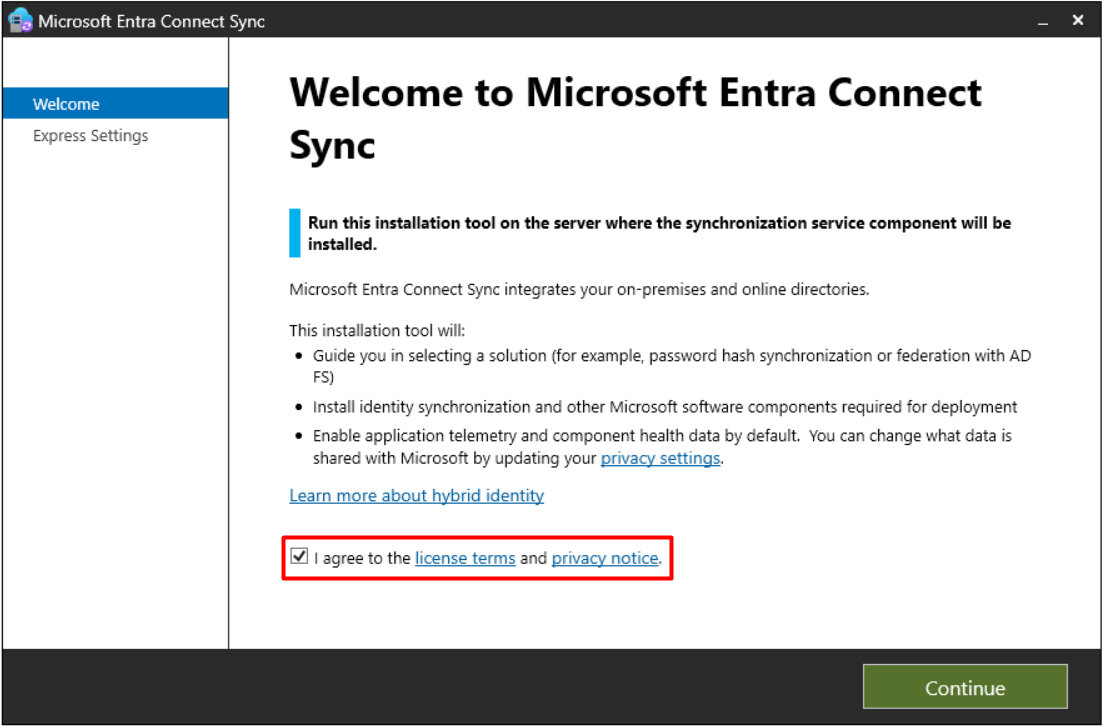

3- Microsoft Entra Connect Sync kurulumu için lisans sözleşmesini kabul ediyor, Continue butonuna tıklayarak devam ediyorum.

Express Settings

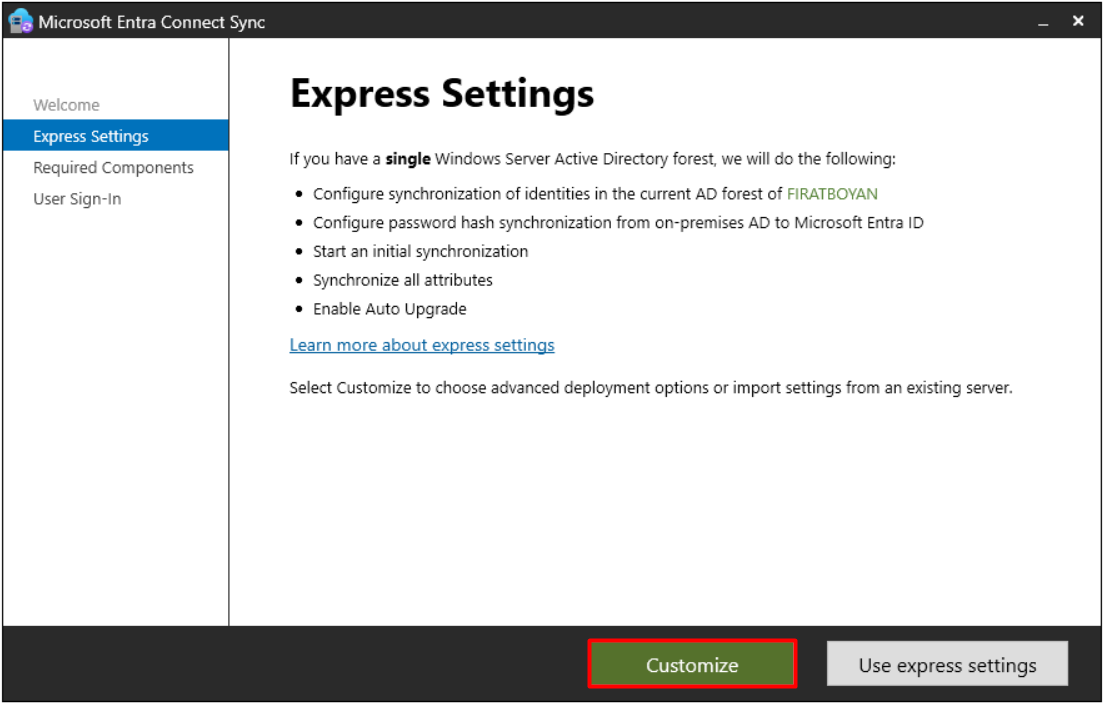

4- Express Settings, Microsoft Entra Connect Sync kurulum sürecinde kullanıcıya iki farklı yapılandırma seçeneği sunan bir başlıktır. Burada amaç, senkronizasyon işlemini varsayılan ayarlarla hızla tamamlamak veya özelleştirilmiş bir yapılandırma ile ilerlemek arasında seçim yapabilmektir.

Bu başlık altında sunulan Use Express Settings ve Customize seçenekleri, senkronizasyonun nasıl yönetileceğini belirler. Use Express Settings, varsayılan yapılandırma ayarlarını kullanarak, minimum kullanıcı müdahalesiyle Entra ID ile On-Premises Active Directory arasında temel senkronizasyonun tamamlanmasını sağlar. Customize ise daha esnek ve detaylı ayarlar yapmayı mümkün kılar.

Bu adımda karşıma, Customize ve Use Express settings olmak üzere iki seçenek çıkıyor.

1- Use Express Settings

Bu seçenek, Entra ID ile Active Directory arasında senkronizasyonu hızlı ve varsayılan ayarlarla devreye almak için kullanılır. Express yapılandırmayı seçtiğinde, sistem tüm gerekli bağlantıları arka planda otomatik olarak kurar ve senkronizasyon sürecini başlatır. Kurulum süreciyle uğraşmadan, doğrudan temel yapılandırmalar üzerinden ilerlemek mümkün olur. Bu sayede kullanıcılar, gruplar ve diğer Active Directory nesneleri senkronize edilmeye hazır hale gelir. Ekstra bir özelleştirme ihtiyacı yoksa, süreci basitçe başlatmak için ideal bir başlangıç sağlar.

Bu yapılandırma tercih edildiğinde, arka planda gerçekleşen adımlara birlikte bakalım.

✔ Mevcut Active Directory Forest ile kimlik senkronizasyonu otomatik olarak etkinleştirilir. Yapılandırma, tek bir Forest üzerinden doğrudan bağlantı kuracak şekilde başlatılır.

✔ Password Hash Synchronization devreye alınır. Bu özellik sayesinde, Active Directory'deki kullanıcı parolaları Hash'lenmiş biçimde Entra ID'ye güvenli şekilde aktarılır.

✔ İlk senkronizasyon işlemi hemen başlatılır. Active Directory'deki kullanıcılar, gruplar ve diğer nesneler otomatik olarak Entra ID'ye gönderilir.

✔ Directory üzerindeki tüm Attribute'ler senkronize edilir. Varsayılan olarak tüm kullanıcı ve grup verileri eksiksiz biçimde Entra ID tarafına taşınır.

✔ Auto Upgrade özelliği aktif hale gelir. Entra Connect bileşeni, ileride yayınlanacak güncellemeleri otomatik olarak alacak şekilde yapılandırılmış olur.

✔ Express Settings, MSOL_xxxxxxxxxx formatında bir AD DS Connector Account'u otomatik olarak oluşturur ve bu hesaba gerekli tüm yetkileri (Replicating Directory Changes, Replicating Directory Changes All, Hash okuma ve Exchange Attribute yazma gibi) atar. Bu nedenle Express Settings sırasında Enterprise Admin yetkili bir hesap istenir; bu hesap yalnızca kurulum anında kullanılır ve kalıcı olarak saklanmaz.

Express Settings, tek bir AD Forest için temel senkronizasyon ihtiyacı olan standart kurulumlar için idealdir. Eğer herhangi bir özelleştirme yapmaya gerek yoksa, Use Express Settings seçeneği ile ilerleyebilirsin.

Express Settings, yalnızca tek bir AD Forest, 100.000'den az nesne ve standart kimlik doğrulama ihtiyacı olan ortamlar için uygundur. Birden fazla Forest, özel Attribute yapılandırması, Federation, Group Writeback gibi senaryolar için Customize seçeneği ile ilerlenmelidir.

2- Customize

Daha gelişmiş yapılandırmalara ihtiyaç duyduğunda ya da senkronizasyon süreci üzerinde ayrıntılı denetim sağlamak istiyorsan, Customize seçeneği devreye girer. Bu yapılandırma modu, yalnızca varsayılan ayarlarla ilerlemek istemeyenler için daha esnek ve kontrollü bir kurulum deneyimi sunar.

Senkronizasyon kaynaklarının kapsamından, kullanılacak kimlik doğrulama yöntemlerine ve özel senaryo ihtiyaçlarına kadar pek çok teknik detay, bu seçenekle birlikte manuel olarak tanımlanabilir hale gelir. Özellikle birden fazla AD Forest gibi bağımsız Active Directory yapılandırmalarının bulunduğu ya da standart senaryoların ötesinde özel entegrasyonların gerektiği ortamlarda, Customize seçeneği sistemin ihtiyaçlara göre esnek biçimde uyarlanmasını sağlar.

Bu yapılandırma tercih edildiğinde, arka planda gerçekleşen adımlara birlikte bakalım.

✔ Birden fazla AD Forest'ı aynı anda senkronize edebilirsin. Ortamında birden fazla bağımsız Active Directory yapısı varsa, bunların tamamını tek bir Entra ID Tenant'ına entegre etmek için özelleştirilmiş ayarlar yapman gerekir.

✔ Senkronize edilecek nesneleri filtreleyebilirsin. Hangi kullanıcıların, grupların ya da belirli Organizational Unit'lerin (OU) senkronizasyona dahil edileceğini ayrıntılı kurallarla belirleyebilirsin.

✔ Kullanılacak Authentication yöntemini manuel olarak seçebilirsin. Password Hash Synchronization (PHS), Pass-through Authentication (PTA) veya Federation (AD FS / PingFederate) gibi kimlik doğrulama mekanizmaları arasından senaryona uygun olanı yapılandırman mümkün olur.

✔ Gelişmiş entegrasyonları devreye alabilirsin. Group Writeback, Device Writeback, Hybrid Exchange ve Exchange Mailbox Migration gibi Additional Features kapsamında yer alan bileşenlerle, Entra ID ile On-Premises ortamı arasındaki bağlantıları ihtiyacına göre özelleştirebilirsin.

✔ Daha önce yapılandırılmış bir sunucudan ayarları içe aktarabilirsin. Eğer ortamda kullanılan eski bir Entra Connect yapılandırması varsa, bu ayarları yeni sunucuya taşımak için Import Configuration seçeneğini kullanman yeterlidir. Böylece aynı yapılandırmayı yeniden oluşturmak yerine doğrudan var olan ayarlar üzerinden devam edebilirsin.

✔ Customize seçeneğinde AD DS Connector Account'u manuel olarak tanımlayabilirsin. Ancak Microsoft, build 1.4.x.x ve sonrasında Enterprise Admin veya Domain Admin yetkili bir hesabın AD DS Connector Account olarak kullanımını desteklemez; wizard hata verir.

Kısacası Customize seçeneği, daha kompleks senaryolar ve ileri düzey yapılandırmalar için tercih edilmesi gereken seçenektir. Eğer kurulumun sadece tek bir AD Forest'ı kapsıyorsa ve ekstra ayarlara ihtiyacın yoksa Use Express Settings işini görecektir. Ama farklı bir Authentication metodu, belirli kullanıcıları filtreleme veya Hybrid Exchange gibi gelişmiş konfigürasyonlara ihtiyacın varsa, Customize seçeneği ile devam etmelisin.

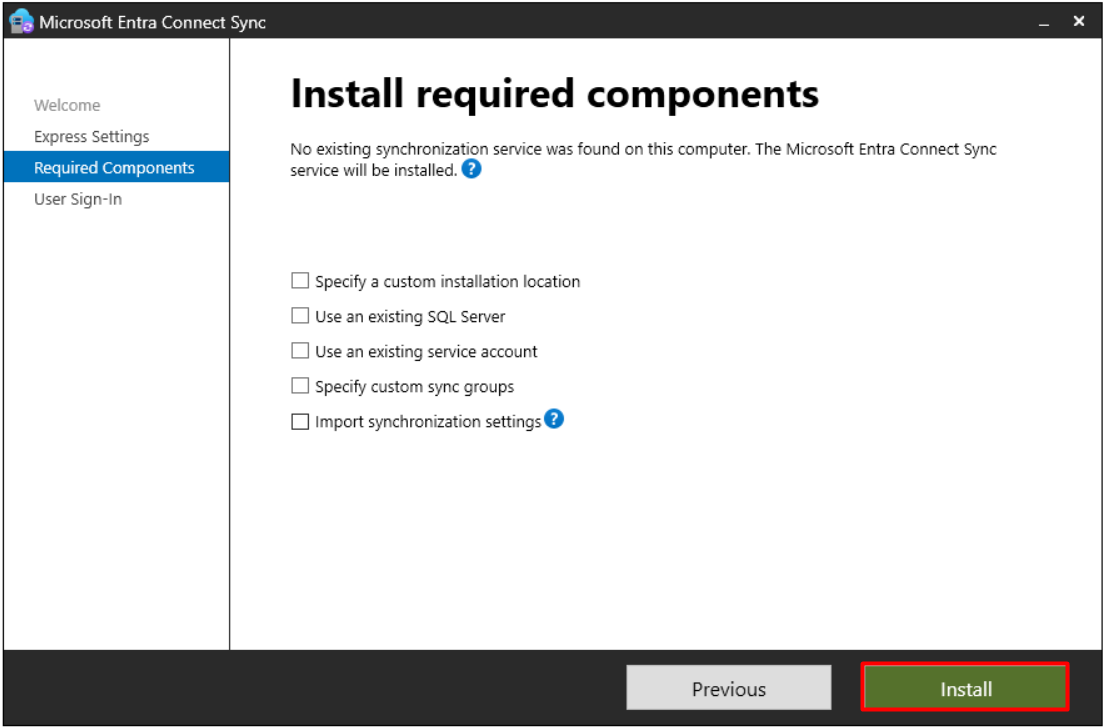

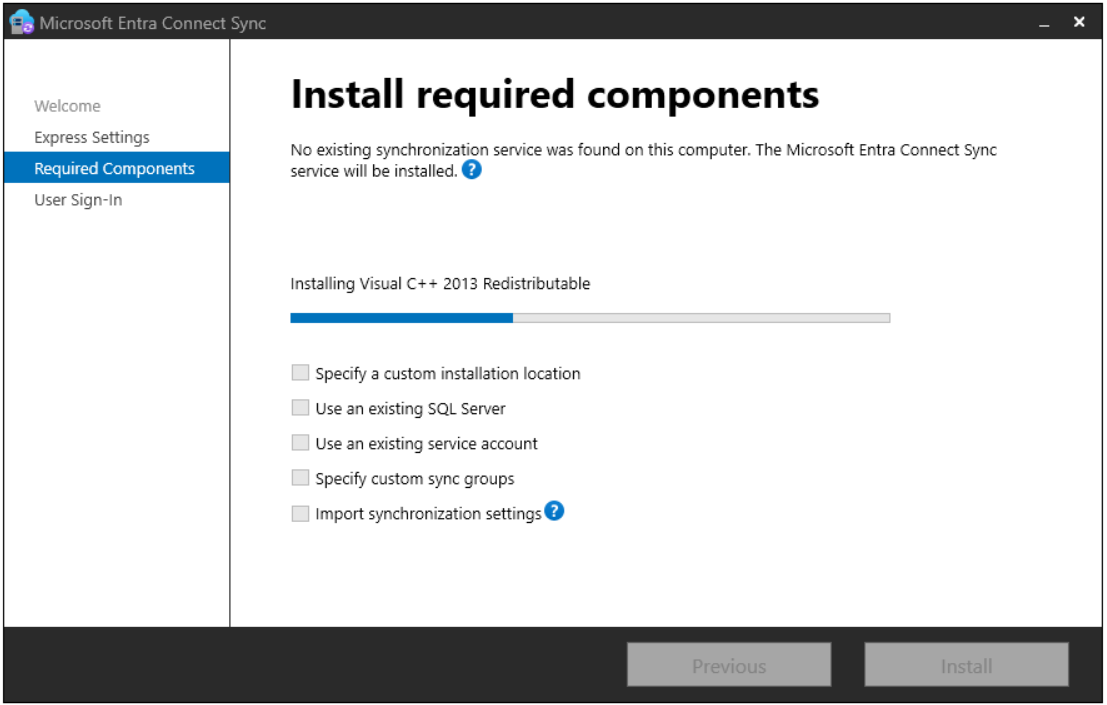

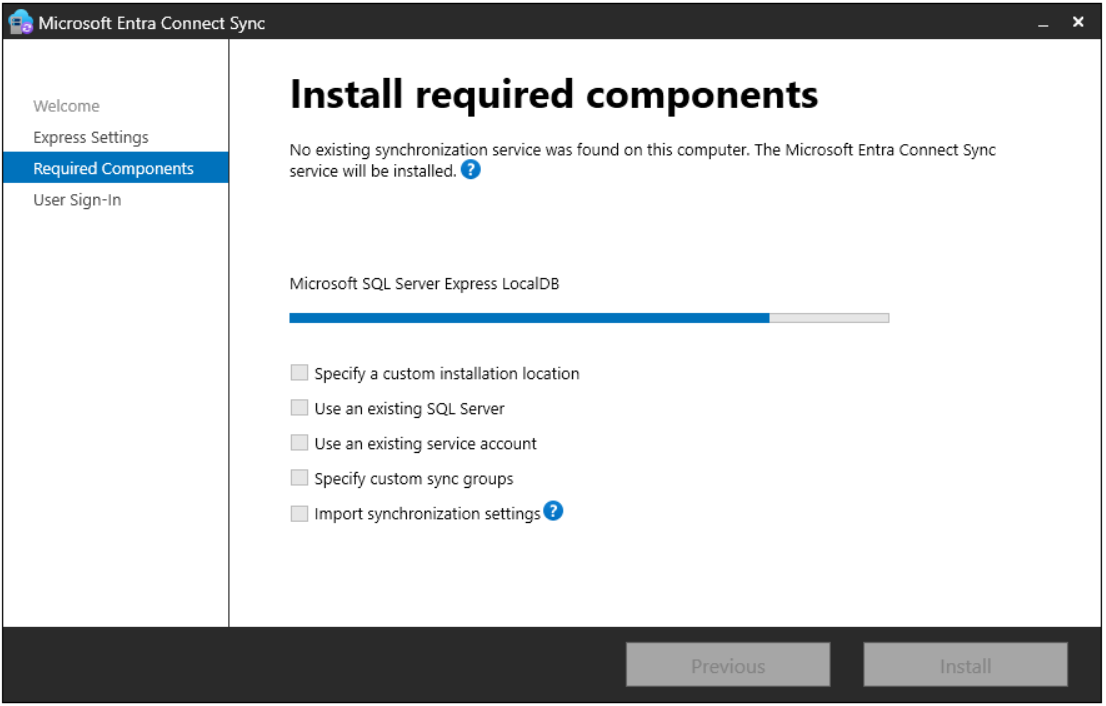

Install required components

5- Install Required Components adımı, Microsoft Entra Connect Sync kurulumunun temel bileşenlerini belirler ve yapılandırma esnasında opsiyonel ayarların özelleştirilmesine olanak tanır. Bu adımda herhangi bir seçenek işaretlenmezse, kurulum varsayılan ayarlarla tamamlanır ve Microsoft Entra Connect Sync, yerel sistem hesabı ile SQL Server Express kullanarak çalışır. Ancak belirli ihtiyaçlara göre bazı bileşenlerin değiştirilmesi mümkündür.

Özel bir dizine kurulum yapılması gerektiğinde, Specify a custom installation location seçeneği kullanılarak yükleme yolu manuel olarak tanımlanabilir. Bu, özellikle belirli güvenlik politikaları gereği farklı bir disk veya dizin yapısında çalıştırılması gereken senaryolarda önemlidir. Varsayılan olarak C:\Program Files\Microsoft Entra Connect Sync dizini kullanılır.

Veritabanı yönetimi için sistem, otomatik olarak SQL Server Express Instance kurar ve kullanır. Ancak büyük ölçekli veya merkezi yönetim gerektiren ortamlar için Use an existing SQL Server seçeneği ile var olan bir SQL Server ortamına bağlanılabilir. Bu, performans açısından avantaj sağladığı gibi, veri yönetiminin merkezi bir veritabanı üzerinden yapılmasına olanak tanır.

Senkronizasyon işlemlerini yönetecek hesap varsayılan olarak Virtual Service Account (VSA) üzerinden çalışır. Ancak Use an existing service account seçeneği işaretlenirse, belirli bir Domain Account veya Group Managed Service Account (gMSA) kullanılabilir. Bu, Least Privilege Principle gereği daha güvenli bir yapı sunar ve servis hesabının gereksiz yetkilerle çalışmasını önler.

Varsayılan kurulumda, senkronizasyon yönetimini sağlayan ADSyncAdmins, ADSyncOperators, ADSyncBrowse, ADSyncPasswordSet gibi Local Security grupları oluşturulur. Ancak organizasyonun güvenlik gereksinimlerine uygun özelleştirilmiş grup adları kullanılması istenirse, Specify custom sync groups seçeneği ile bu yapı değiştirilebilir.

Peki, bu seçenekler ne anlama geliyor?

✅ Specify a custom installation location

Specify a Custom Installation Location, Microsoft Entra Connect Sync kurulumunun hangi dizine yapılacağını belirleme seçeneğidir. Varsayılan olarak, kurulum C:\Program Files\Microsoft Entra Connect Sync dizinine gerçekleştirilir. Ancak sistem gereksinimleri, organizasyon politikaları veya güvenlik gereklilikleri doğrultusunda farklı bir dizin tercih edilebileceği için bu seçenekle özel bir yol belirlemek mümkündür.

Özellikle büyük ölçekli dağıtımlarda veya High Availability (HA) gereksinimi olan ortamlarda, senkronizasyon hizmetinin belirli bir disk bölümü üzerinde çalıştırılması gerekebilir. Bu durumda, sistem yöneticileri Specify a Custom Installation Location seçeneğini kullanarak Entra Connect Sync için alternatif bir kurulum dizini tanımlayabilir.

Bunun yanında, bazı güvenlik politikaları gereği Program Files dizinine yazma izinleri kısıtlanmış olabilir veya Volume Encryption ve Backup Strategy doğrultusunda belirli disk bölümlerinin kullanılması zorunlu hale getirilmiş olabilir. Böyle bir senaryoda, kurulumun farklı bir dizine yönlendirilmesi yönetilebilirliği artırır ve veri güvenliğini sağlar.

✅ Use an existing SQL Server

Use an Existing SQL Server seçeneği, Microsoft Entra Connect Sync tarafından kullanılan veritabanı altyapısının nasıl yönetileceğini belirler. Varsayılan yapılandırmada, kurulum sırasında SQL Server Express Instance otomatik olarak yüklenir ve tüm senkronizasyon verileri bu yerel veritabanında tutulur. Ancak büyük ölçekli ortamlarda, SQL Server Express yerine mevcut bir SQL Server altyapısının kullanılması hem performans hem de yönetilebilirlik açısından avantaj sağlar.

Bu seçenek etkinleştirildiğinde Entra Connect, senkronizasyon için var olan bir SQL Server Instance'a bağlanır ve tüm verileri burada saklar. Bu yapı, veritabanı yönetimini merkezi hale getirerek Backup, High Availability ve Disaster Recovery süreçleriyle entegre edilmesini kolaylaştırır. Ayrıca, büyük organizasyonlarda yüksek veri hacmi nedeniyle SQL Server Express'in sunduğu 10 GB depolama sınırı gibi kısıtlamalar, kurumsal SQL Server versiyonlarında bulunmadığından, bu seçenek uzun vadeli ölçeklenebilirlik sağlar.

Mevcut SQL Server kullanımı için, sunucu adı, bağlantı kimlik bilgileri ve yetkilendirme yöntemi gibi bilgiler kurulum sırasında manuel olarak belirtilmelidir. Yetkilendirme için Windows Authentication veya SQL Authentication seçeneklerinden biri tercih edilebilir. Eğer Always On Availability Groups, Failover Clustering gibi yüksek erişilebilirlik çözümleri kullanılıyorsa, veritabanı bağlantı noktaları ve erişim izinleri dikkatlice yapılandırılmalıdır.

✅ Use an existing service account

Use an existing service account seçeneği, Microsoft Entra Connect Sync'in çalıştırılacağı ADSync Service Account'u belirlemeye olanak tanır. Varsayılan yapılandırmada, senkronizasyon işlemleri Virtual Service Account (VSA) kullanılarak yürütülür.

Özelleştirilmiş bir Domain Account tanımlamak, senkronizasyon hizmetinin daha kontrollü ve güvenli çalışmasını sağlar. Least Privilege Principle yaklaşımına uygun olarak, bu hesap yalnızca senkronizasyon görevlerini yerine getirmek için gerekli minimum yetkilerle yapılandırılmalıdır.

Özellikle Remote SQL Server senaryolarında, ADSync Service Account için Group Managed Service Account (gMSA) önerilir. gMSA kullanımı, parolaların manuel yönetilmesine gerek kalmadan otomatik olarak döndürülmesini sağlar ve hesap güvenliğini artırır. Senkronizasyon işlemlerinin kesintisiz sürdürülebilmesi için belirlenen hesap, Log on as a service yetkisine sahip olmalıdır.

Kritik ayrım: ADSync Service Account (sync servisini çalıştıran hesap) ile AD DS Connector Account (AD'ye okuma/yazma yapan hesap) farklı hesaplardır. ADSync Service Account için VSA, gMSA veya standart bir kullanıcı hesabı desteklenirken, AD DS Connector Account için yalnızca standart bir kullanıcı hesabı desteklenir; VSA, MSA veya gMSA bu rol için desteklenmez.

✅ Specify custom sync groups

Specify Custom Sync Groups seçeneği, Microsoft Entra Connect Sync tarafından otomatik olarak oluşturulan yerel güvenlik gruplarının özelleştirilmesine olanak tanır. Varsayılan olarak, senkronizasyon işlemlerinin yönetimi için ADSyncAdmins, ADSyncOperators, ADSyncBrowse ve ADSyncPasswordSet gibi Local Security grupları oluşturulur. Bu gruplar, farklı erişim seviyelerine sahip kullanıcıları yönetmek ve senkronizasyon işlemlerini denetlemek için kullanılır.

Varsayılan grup isimleri, standart bir yapı sunar ancak organizasyonel politikalar veya özel erişim kontrol gereksinimleri doğrultusunda özelleştirilmesi gerekebilir. Specify Custom Sync Groups seçeneği etkinleştirildiğinde, bu grupların adları değiştirilerek organizasyona özgü bir yapı oluşturulabilir. Bu sayede, mevcut Active Directory grup yapıları ile uyumlu isimlendirme yapılabilir veya belirli güvenlik politikalarına uygun özel gruplar tanımlanabilir.

Özelleştirilmiş grup isimleri, yalnızca adlandırma seviyesinde değil, erişim yetkilendirmesi açısından da önemlidir. Varsayılan yapı, Local Security gruplarına dayalı olduğundan, sistem içindeki belirli hesaplara erişim izinleri atanırken bu gruplar kullanılır. Eğer özelleştirilmiş bir grup ismi belirlenirse, ilgili kullanıcı hesaplarının ve hizmetlerin bu yeni grup yapısı üzerinden yetkilendirilmesi gerekir. Bu, özellikle Role-Based Access Control (RBAC) modeline göre yetkilendirme yapılan ortamlarda kritik bir fark yaratır.

Bu seçeneğin kullanılmaması durumunda, sistem varsayılan grup isimlerini atar ve senkronizasyon işlemleri bu gruplar üzerinden yönetilir.

✅ Import synchronization settings

Import Synchronization Settings seçeneği, daha önce yapılandırılmış bir Microsoft Entra Connect Sync kurulumundan alınan ayarların yeni bir sunucuya taşınmasını sağlar. Bu işlem, özellikle mevcut bir yapılandırmanın aynısını koruyarak yeni bir sistemde çalıştırmak veya donanım değişikliği sonrası yeniden kurulum yapmak gerektiğinde büyük bir avantaj sunar.

Bu özellik kullanıldığında, önceki sunucudan alınan konfigürasyon dosyası içe aktarılır ve tüm Synchronization Rules, Filtering Options, OU Selections, Attribute Mappings gibi kritik yapılandırmalar yeni kurulumda yeniden tanımlanmış olur. Böylece aynı senkronizasyon politikalarının korunması sağlanır ve manuel ayarlarla zaman kaybetmeden yapılandırma tamamlanabilir.

Özellikle Disaster Recovery veya Migration senaryolarında, bu seçenek sayesinde eski sunucuda yapılan özelleştirmeler birebir korunur. Eğer Custom Synchronization Rules tanımlandıysa veya belirli Filtering Options uygulandıysa, bunların manuel olarak tekrar oluşturulmasına gerek kalmaz.

Ne Yapmalısın?

Eğer standart bir kurulum yapıyorsan, hiçbirini seçmeden Install butonuna basabilirsin. Eğer SQL Server kullanımı, özel bir Service Account veya önceden belirlenmiş senkronizasyon ayarları gibi özel gereksinimlerin varsa, ilgili kutuları işaretleyerek kurulum sürecini özelleştirebilirsin.

Ben, bu adımda Microsoft Entra Connect Sync kurulumu sırasında bazı isteğe bağlı (optional) yapılandırma seçeneklerini seçmeden Install butonuna basarak, kurulum adımına geçiyorum.

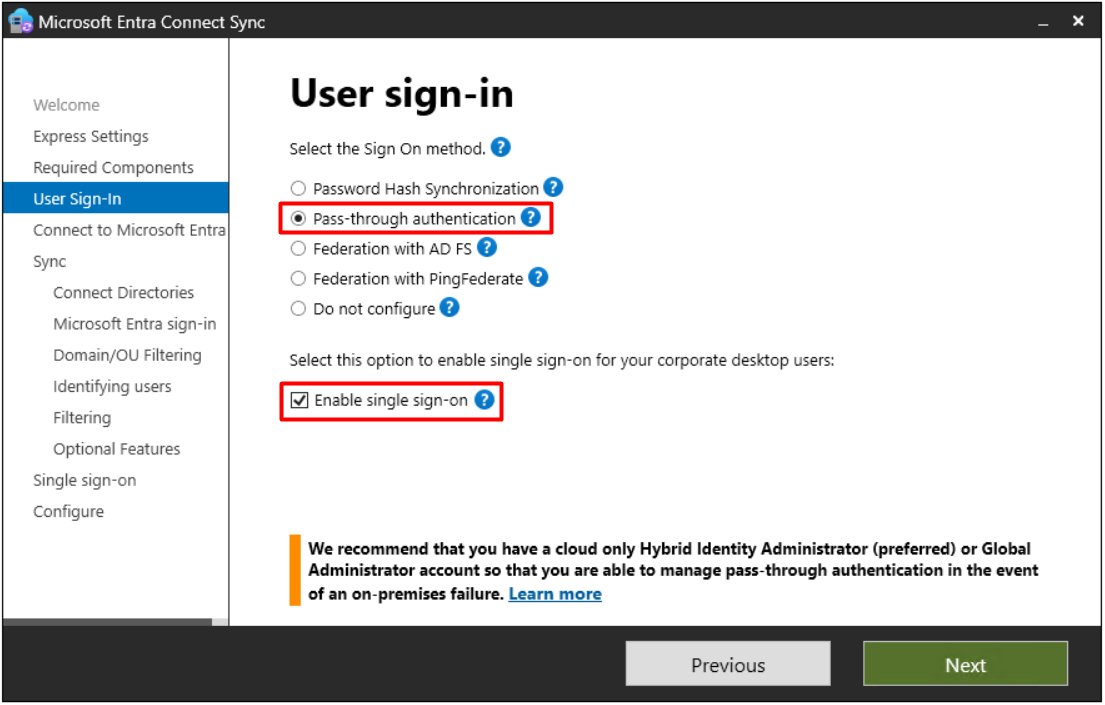

User sign-in

6- User sign-in ekranında, Microsoft Entra Connect Sync aracında User Sign-In yöntemi ve kimlik doğrulama sürecinin nasıl yönetileceği belirlenir. Seçilen yönteme bağlı olarak, kullanıcıların Entra ID'ye nasıl oturum açacağı, kimlik bilgilerinin nerede ve nasıl doğrulanacağı ve kimlik doğrulamanın On-Premises AD'de mi yoksa bulutta mı yönetileceği gibi kritik kararlar alınır.

Bu süreçte kullanılan farklı kimlik doğrulama yöntemleri, şirketin altyapısına, güvenlik gereksinimlerine ve kullanıcı deneyimine göre şekillenir. Eğer kimlik doğrulamanın tamamen On-Premises AD üzerinden yönetilmesi isteniyorsa Pass-through Authentication ya da Federation seçenekleri öne çıkar. Bulut tabanlı bir doğrulama yöntemi düşünülüyorsa Password Hash Synchronization tercih edilebilir. Kullanıcıların ekstra kimlik doğrulaması yapmadan Entra ID'ye erişebilmesi için Enable Single Sign-On gibi seçenekler de bu aşamada yapılandırılır.

Bu ekran, yalnızca hangi yöntemin kullanılacağını seçmekle kalmayıp, aynı zamanda kimlik doğrulamanın işleyiş biçimini ve kullanıcı deneyimini nasıl etkileyeceğini de belirleyen en önemli yapılandırma adımlarından biridir.

✅ Password Hash Synchronization (PHS)

Password Hash Synchronization, On-Premises Active Directory (AD)'deki kullanıcı parolalarının Hash'lenmiş haliyle Microsoft Entra ID'ye senkronize edilmesini sağlar. Parolanın kendisi asla buluta aktarılmaz; AD'deki NTLM Hash değeri, ek bir PBKDF2 dönüşümüyle yeniden Hash'lenerek Entra ID'ye gönderilir.

Kullanıcı Entra ID üzerinden oturum açtığında, girdiği parola aynı algoritmayla Hash'lenir ve senkronize edilmiş değerle karşılaştırılır. Eşleşme sağlandığında oturum açılır. Bu modelde kimlik doğrulama tamamen bulut tarafında gerçekleştiği için, On-Premises AD'ye erişim kesilse dahi kullanıcılar Entra ID'ye bağlı uygulamalara erişmeye devam edebilir. Parola değişiklikleri ortalama 2 dakika içinde Entra ID'ye yansır.

PHS, sürekli bağlantı gerektirmeyen yapısı sayesinde en yüksek erişilebilirliği sunan kimlik doğrulama yöntemidir ve Multi-Factor Authentication (MFA), Smart Lockout ve Leaked Credential Detection gibi Entra ID güvenlik özellikleriyle entegre çalışır. Özellikle Leaked Credential Detection yalnızca PHS etkin olduğunda devreye girer; bu nedenle diğer sign-in method'ları kullanılsa bile PHS'in backup Authentication olarak etkinleştirilmesi Microsoft tarafından önerilir.

✅ Pass-through Authentication (PTA)

Pass-through Authentication, kullanıcı oturum açma taleplerinin Microsoft Entra ID üzerinden alınıp doğrudan On-Premises Active Directory (AD)'de doğrulanmasını sağlayan bir kimlik doğrulama mekanizmasıdır. Parola Hash'i buluta taşınmaz; Entra ID'ye gelen istek, On-Premises'da çalışan Authentication Agent tarafından AD'ye iletilir ve yanıt aynı yolu izleyerek Entra ID'ye geri döner.

Doğrulama her oturum açma denemesinde gerçek zamanlı olarak AD üzerinde gerçekleştiği için, kullanıcı parolaları üzerinde AD'deki tüm Group Policy ayarları (parola karmaşıklığı, Logon Hours, hesap kilitleme, expired password) anında geçerli olur. Authentication Agent, parolaları depolamaz veya cache'lemez; yalnızca isteği taşıyan bir aracı olarak çalışır.

High Availability için Microsoft, en az 3 Authentication Agent'ın farklı Domain-Joined sunuculara dağıtılmasını önerir. Entra ID, gelen istekleri bu Agent'lar arasında otomatik olarak load balance eder; bir Agent erişilemez hale gelirse istek sessizce diğer Agent'lara yönlendirilir. PTA, parola Hash'lerini buluta taşımak istemeyen veya On-Premises Group Policy kontrollerini zorunlu tutan organizasyonlar için ideal bir çözümdür ve Multi-Factor Authentication (MFA), Conditional Access gibi Entra ID güvenlik katmanlarıyla tam uyumlu çalışır.

PTA tek başına bir failover mekanizmasına sahip değildir; yani PTA servisi tamamen kesintiye uğradığında PHS'e otomatik geçiş yapmaz, bu işlem manuel olarak Tenant yöneticisi tarafından gerçekleştirilmelidir. Bu nedenle Microsoft, PTA kullanılan ortamlarda PHS'in backup Authentication olarak etkinleştirilmesini ve her zaman birden fazla Authentication Agent'ın çalışır durumda tutulmasını önerir.

Avantajları:

✔ Parolalar buluta taşınmaz, bu da güvenlik açısından avantaj sağlar.

✔ Gerçek zamanlı kimlik doğrulama sağlanır, parola değişikliği anında geçerli olur.

✔ On-Premises AD'de yetkilendirme süreçleri (örneğin Logon Hours) aynen devam eder.

✔ Hybrid yapılar için uygundur, On-Premises AD'nin ana otorite olduğu ortamlarda sorunsuz çalışır.

PTA ile PHS arasında otomatik failover yoktur. Microsoft'un resmi PTA FAQ dokümanı açıkça "Pass-through Authentication doesn't automatically failover to password hash synchronization." şeklinde belirtilir. Yani PTA Agent'lar erişilemez hale gelirse, kullanıcılar otomatik olarak PHS ile oturum açamaz. PTA'yı PHS'e çevirmek manuel bir işlemdir ve Tenant yöneticisinin sign-in method'u değiştirmesi gerekir. Bu nedenle PTA kullanılıyorsa, High Availability için en az 3 Authentication Agent farklı sunuculara kurulmalıdır.

Kurulum işlemimde kimlik doğrulamanın öncelikli olarak On-Premises AD üzerinden yapılmasını istiyorum. Bu nedenle Pass-through Authentication ile devam ediyor ve yedekleme mekanizması olarak Password Hash Synchronization'ı da etkinleştiriyorum. PHS'in etkinleştirilmiş olması, PTA Agent'lar erişilemez hale geldiğinde otomatik bir failover sağlamaz; ancak Tenant yöneticisi tarafından sign-in method manuel olarak PHS'e çevrilebilir. Böylece uzun süreli PTA kesintilerinde hızlıca PHS'e geçiş yapılabilir hale gelir.

Ek olarak, Password Hash Synchronization'ın etkinleştirilmesi Leaked Credential Detection gibi Entra ID güvenlik özelliklerinin çalışabilmesi için de gereklidir.

✅ Federation with AD FS

Federation with AD FS, kimlik doğrulama sürecinin Microsoft Entra ID dışında, tamamen On-Premises Active Directory Federation Services (AD FS) altyapısı üzerinden yürütülmesini sağlar. Entra ID'ye gelen oturum açma istekleri AD FS'e yönlendirilir, kullanıcı doğrulama lokal altyapıda gerçekleşir ve sonuçta üretilen SAML veya WS-Federation Token Entra ID'ye geri döner. Bu modelde parola Hash'leri buluta hiçbir şekilde aktarılmaz; Entra ID, kimlik doğrulamayı yapan değil, AD FS'in ürettiği Token'a güvenen taraftır.

Bu mimari, Single Sign-On (SSO), Smart Card, Client Certificate Authentication ve özel Claim Rule'lar gibi gelişmiş senaryoların uygulanmasına olanak tanır. Ancak yapılandırma; AD FS Farm, Web Application Proxy (WAP), dış DNS, public sertifika ve load balancer gibi birden fazla bileşenin eksiksiz çalışmasına bağımlıdır. AD FS herhangi bir nedenle erişilemez hale gelirse Entra ID'ye bağlı tüm uygulamalara oturum açılamaz; bu nedenle AD FS Farm'ın High Availability ve felaket kurtarma planlaması zorunludur.

Microsoft bugün çoğu senaryoda AD FS yerine PHS + Seamless SSO veya PTA + Seamless SSO kombinasyonunu önerir. Bunun nedeni AD FS'in operasyonel olarak daha karmaşık olması, ek sunucu ve sertifika yönetimi gerektirmesi, kullanılabilirlik riskini artırması ve Conditional Access'in tam potansiyelini sınırlamasıdır. Federation'dan Cloud Authentication'a geçişi kolaylaştırmak için Microsoft Staged Rollout özelliğini sunar; bu özellik sayesinde geçiş, önce belirli kullanıcı gruplarıyla test edilip ardından kademeli olarak tüm Tenant'a yaygınlaştırılabilir.

✅ Federation with PingFederate

Federation with PingFederate, kimlik doğrulama sürecini Ping Identity altyapısı üzerinden yönetmek isteyen organizasyonlar için bir entegrasyon mekanizması sağlar. Mantık olarak AD FS ile aynı federasyon modelini izler; ancak Microsoft ürünü yerine üçüncü taraf bir Identity Provider (IdP) kullanılır. Kullanıcı kimlik bilgileri On-Premises Active Directory (AD) içinde tutulmaya devam eder, kimlik doğrulama ise PingFederate Server tarafından gerçekleştirilir ve sonuçta üretilen Token Microsoft Entra ID'ye iletilir.

Bu modelde organizasyonun mevcut Authentication Policy'leri ve Multi-Factor Authentication (MFA) gibi güvenlik katmanları PingFederate üzerinden uygulanır. AD FS'ten farklı olarak PingFederate, üçüncü taraf entegrasyonlarda ve heterojen kimlik sağlayıcı senaryolarında daha geniş kapsam sunar; SAML, OAuth 2.0, OpenID Connect ve WS-Federation gibi modern protokollerle uyumlu çalışır. Federation modellerinin tümünde olduğu gibi, PingFederate altyapısının erişilemez hale gelmesi Entra ID'ye bağlı tüm uygulamalara oturum açılamamasına yol açar; bu nedenle High Availability ve felaket kurtarma planlaması zorunludur.

✅ Do not configure

Do not configure seçeneği etkinleştirildiğinde wizard, kimlik doğrulama tarafında hiçbir yapılandırma yapmaz; yalnızca On-Premises AD nesnelerinin Entra ID'ye senkronize edilmesini sağlar ve kimlik doğrulama mekanizmasını değiştirmez. Password Hash Synchronization, Pass-through Authentication ve Federation yapılandırmalarının hiçbiri devreye alınmaz; mevcut Authentication akışı olduğu gibi korunur.

Bu seçenek özellikle Federation altyapısının Entra Connect dışında başka bir araçla (örneğin manuel olarak yapılandırılmış AD FS Farm veya üçüncü taraf bir IdP) yönetildiği ortamlarda kullanılır. Ayrıca Hybrid Exchange, Hybrid SharePoint veya GAL senkronizasyonu gibi yalnızca directory ihtiyacı olan ortamlar için de uygundur. İleride bir kimlik doğrulama yöntemi eklenmek istenirse, Entra Connect wizard'ı Change user sign-in seçeneğiyle yeniden çalıştırılarak PHS, PTA veya Federation kolayca devreye alınabilir.

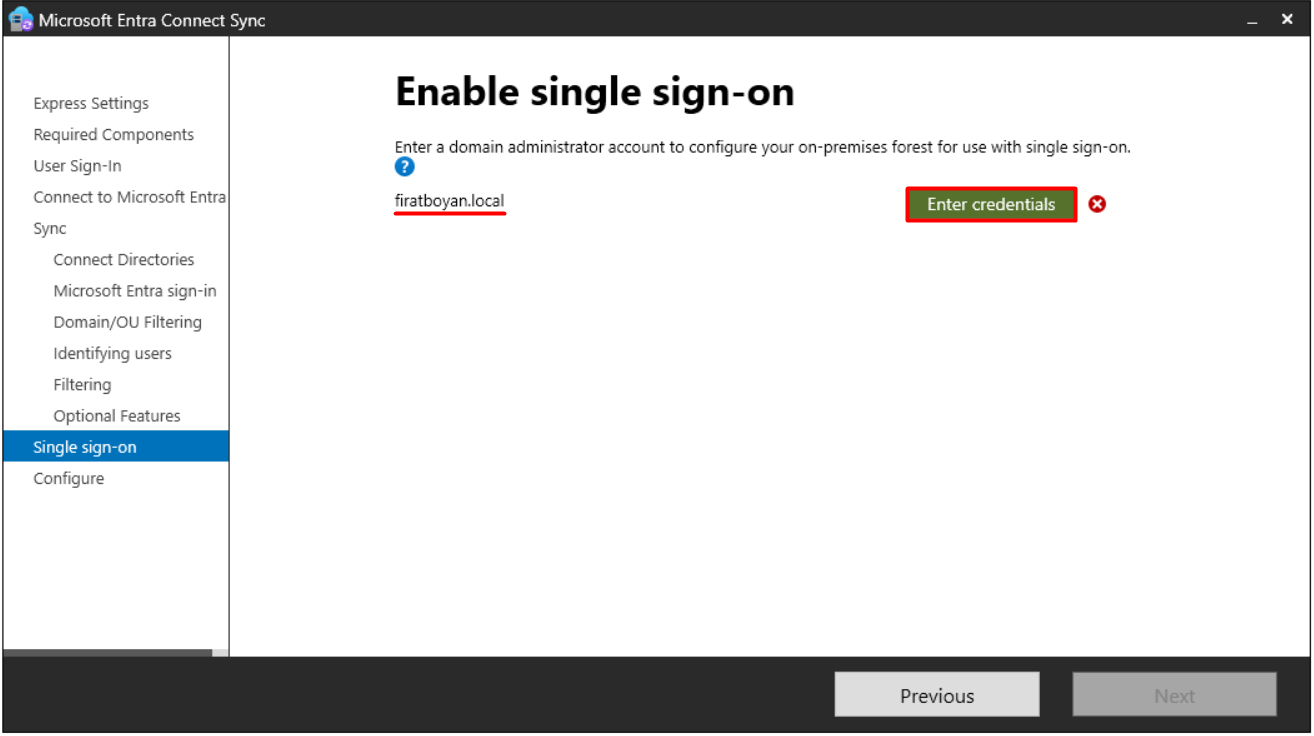

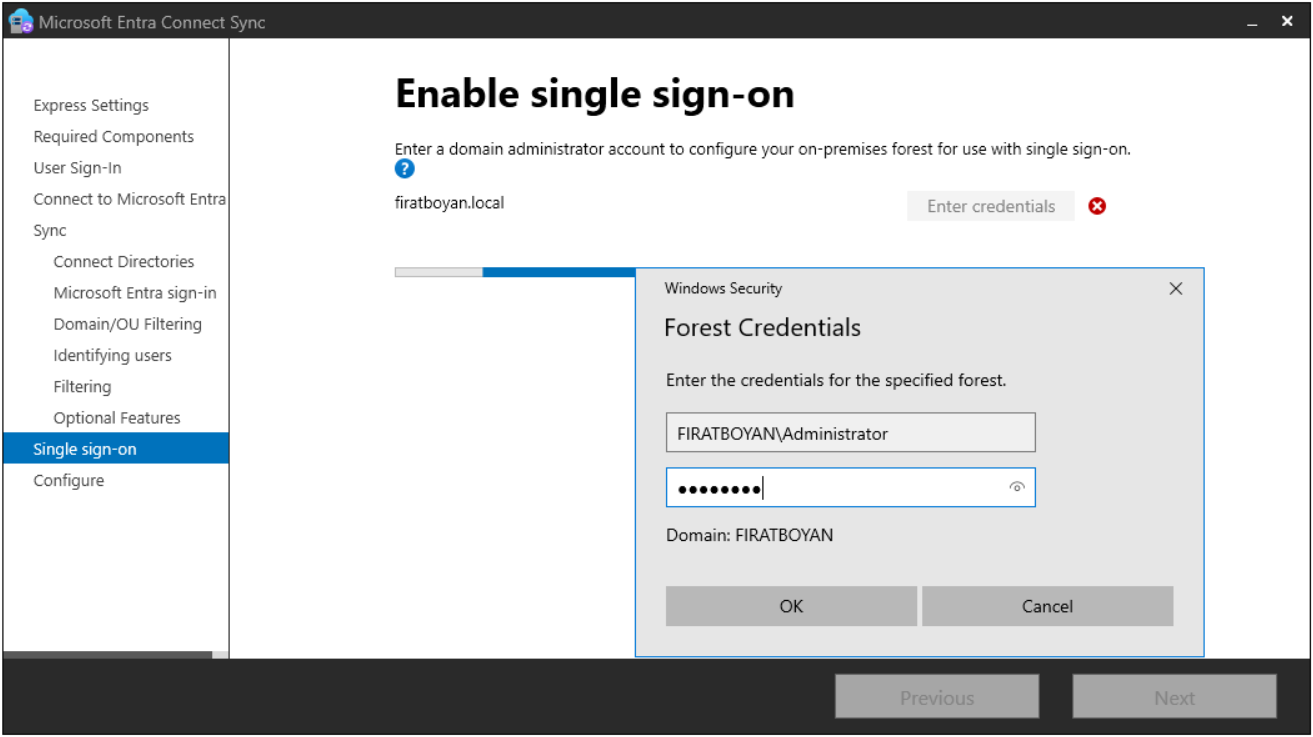

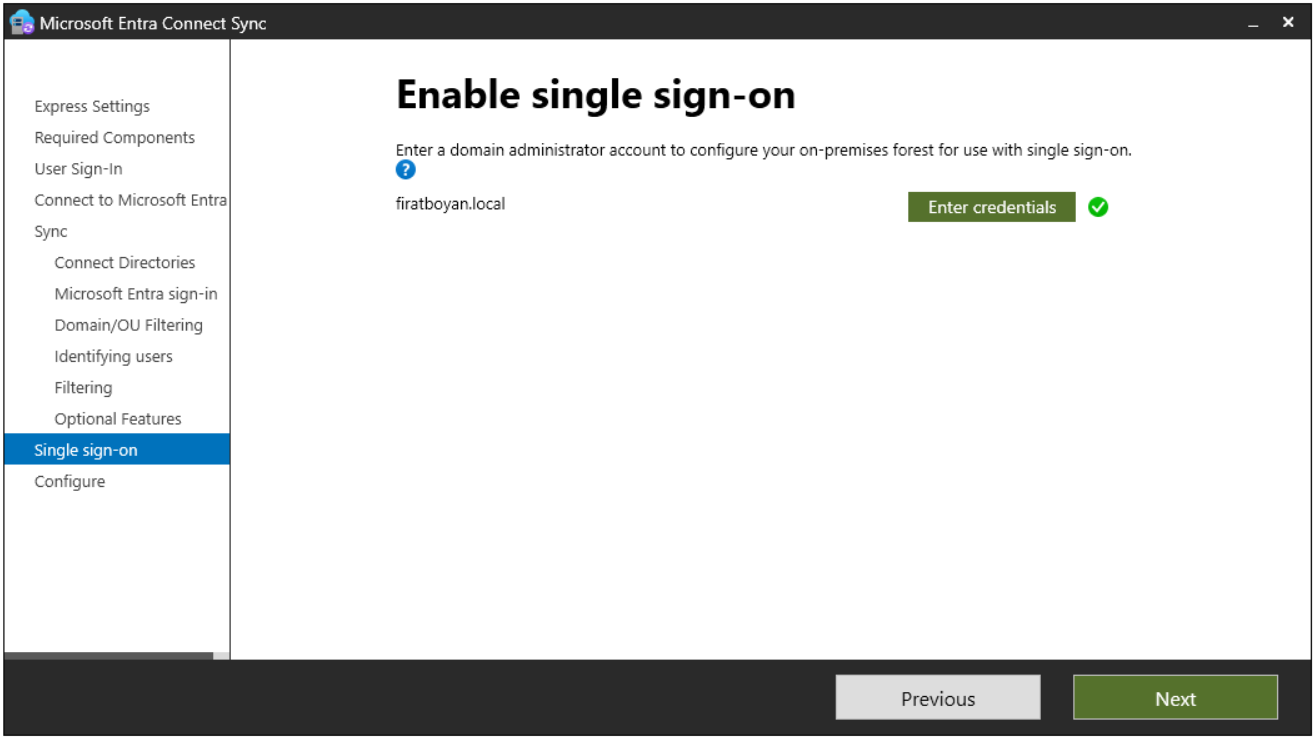

✅ Enable single sign-on

Enable Single Sign-On (resmi adıyla Seamless SSO), Domain-Joined cihazlardan oturum açan kullanıcıların, Microsoft Entra ID tabanlı servislere tekrar parola girmeden erişmesine olanak tanır. Mekanizma, Kerberos tabanlıdır ve istemcinin Windows oturumunda elde ettiği Kerberos Ticket, Entra ID tarafından doğrulanır ve oturum açma süreci kullanıcı için sessizce tamamlanır.

Yapılandırma etkinleştirildiğinde wizard, senkronize edilen her AD Forest'ta AZUREADSSOACC adında bir Computer Account oluşturur ve bu hesabın Kerberos Decryption Key'ini Entra ID ile paylaşır. Bu key, Tenant seviyesinde Authentication akışının güvenliğini doğrudan etkilediği için Microsoft, en az 30 günde bir manuel olarak Rotate edilmesini önerir. Seamless SSO, PHS ve PTA ile birlikte çalışacak şekilde tasarlanmıştır; Federation senaryolarında ise zaten Federation servisi aynı işlevi sağladığı için kullanılmaz.

Seamless SSO, Microsoft Entra Joined ve Microsoft Entra Hybrid Joined cihazlar için geçerli değildir; bu cihazlar oturum açma sürecinde Primary Refresh Token (PRT) tabanlı SSO mekanizmasını kullanır. Seamless SSO esas olarak Windows 7 ve Windows 8.1 için tasarlanmış olup, modern cihazlarda Microsoft PRT tabanlı çözümleri önerir.

Güvenlik Uyarısı: AZUREADSSOACC Computer Account, Control Plane (Tier 0) Asset olarak değerlendirilmeli ve sıkılaştırılmalıdır. Bu hesabın Kerberos Decryption Key'inin güvenliği kritiktir. Microsoft, bu anahtarın en az 30 günde bir manuel olarak döndürülmesini (rollover) önerir. Rollover otomatik değildir.

Seamless SSO Kapsamı ve Sınırlamaları

Bu özellik etkinleştirildiğinde:

✔ Kullanıcılar On-Premises AD kimlik bilgileriyle oturum açtıktan sonra, Entra ID ile entegre olan uygulamalara parola girmeden erişebilir.

✔ Giriş süreci sessizce gerçekleşir, kullanıcılar fark etmeden Entra ID oturumlarını başlatmış olur.

✔ Seamless SSO, PHS veya PTA ile birlikte çalışır; AD FS ile kullanılmaz (AD FS'in zaten kendi SSO mekanizması vardır).

✔ Seamless SSO, cihazın Domain-Joined olmasını gerektirir; ancak Microsoft Entra Joined veya Microsoft Entra Hybrid Joined cihazlarda kullanılmaz. Bu cihazlarda Primary Refresh Token (PRT) tabanlı SSO devreye girer.

✔ Windows 10, Windows 11 ve Windows Server 2016 ve sonrası için Microsoft, PRT tabanlı SSO'yu önerir. Seamless SSO özellikle Windows 7 ve Windows 8.1 gibi eski cihazlar için uygundur.

Client tarafı yapılandırma zorunluluğu: Seamless SSO'nun çalışabilmesi için client tarayıcılarda https://autologon.microsoftazuread-sso.com adresinin Intranet Zone'a eklenmesi gerekir. Bu yapılandırma GPO ile dağıtılmalıdır. Aksi halde Seamless SSO wizard'da etkinleştirilmiş olsa bile client tarafında çalışmaz.

Ben, Pass-through Authentication (PTA) seçimimde kimlik doğrulamanın gerçek zamanlı olarak AD'den yönetilmesini sağlarken, Enable Single Sign-On ile kullanıcı deneyimini iyileştirmeyi hedefliyorum.

Bu nedenle bu seçenek, Pass-through Authentication veya Password Hash Synchronization gibi yöntemlerle birlikte kullanılarak daha sorunsuz bir oturum açma deneyimi sağlar. Pass-through Authentication ve Enable Single Sign-On birlikte seçildiğinde, kimlik doğrulama süreci On-Premises AD üzerinden yönetilir, ancak Domain-Joined cihazlardan bağlanan kullanıcıların tekrar oturum açmasına gerek kalmadan Entra ID hizmetlerine erişmesi sağlanır.

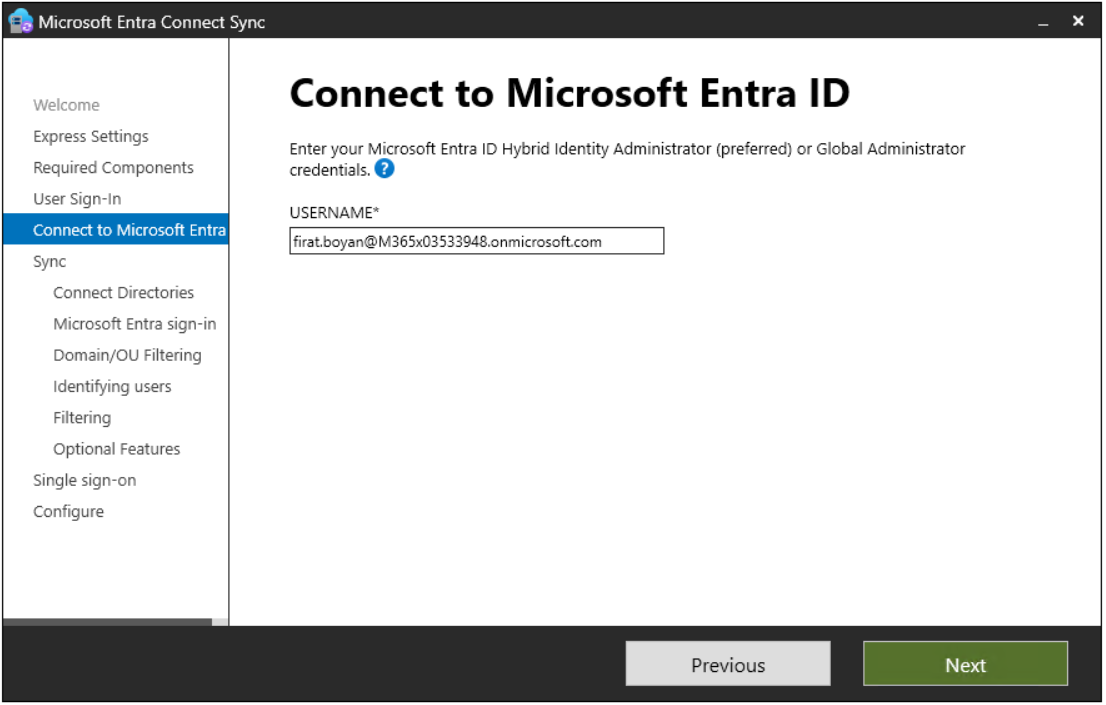

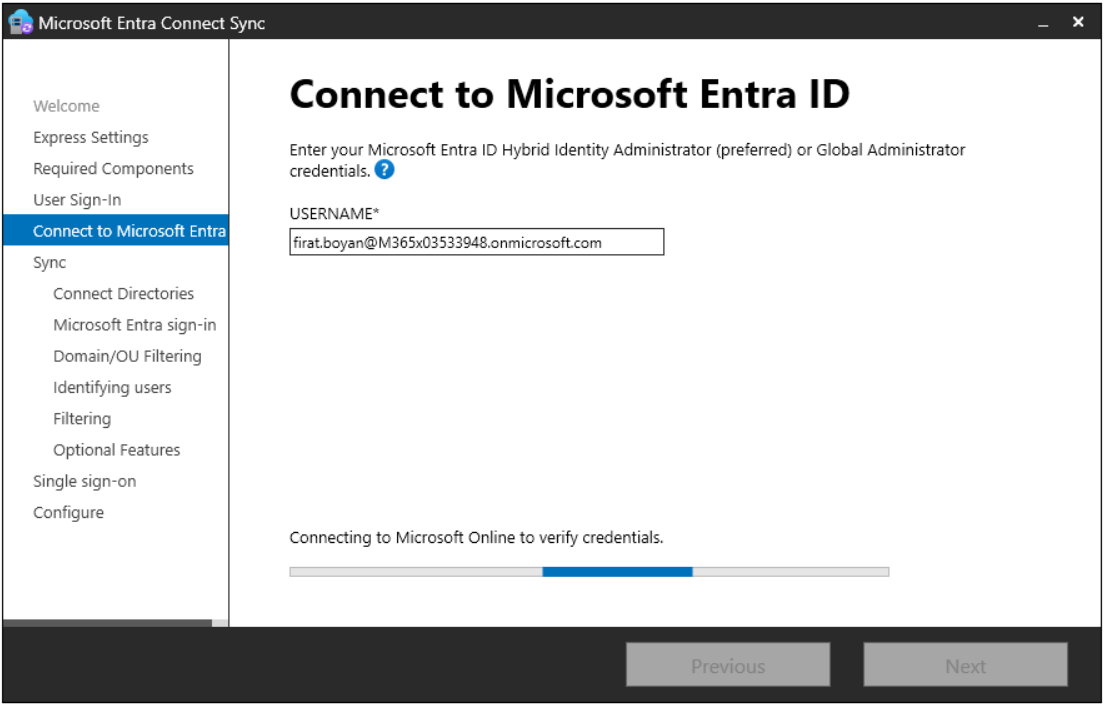

Connect to Microsoft Entra ID

7- Connect to Microsoft Entra ID adımında, Microsoft Entra Connect Sync, Entra ID ile bağlantı kurulması için yetkili bir hesapla oturum açılmasını ister. Hybrid Identity Administrator veya Global Administrator yetkilerine sahip bir hesap gereklidir.

Bu Adımda Neler Oluyor?

✔ Microsoft Entra Connect Sync, Entra ID Tenant'ı ile bağlantı kurmak üzere kimlik doğrulama işlemini başlatır. Bu bağlantının sağlanabilmesi için, kullanıcıdan Entra ID'deki rol yetkisi uygun bir yönetici hesabı bilgisi istenir.

✔ Username alanına girilen hesap, Entra ID üzerinde Global Administrator veya Hybrid Identity Administrator rolüne sahip olmalıdır. Bu rol doğrudan kullanıcıya atanmalıdır; grup üyeliği üzerinden verilen roller desteklenmez. Hesap, School or Organization Account (iş/okul hesabı) olmalıdır; Personal Microsoft Account kullanılamaz.

✔ Sağlanan yönetici hesabı, Entra Connect kurulumunun ilerleyen adımlarında kullanılacak olan işlemleri yetkili biçimde gerçekleştirebilmelidir. Bu işlemler arasında Directory Binding, Service Principal kayıtları, Consent işlemleri, Sync Engine kurulumu ve Exchange Hybrid yapılandırması gibi adımlar bulunur.

✔ Bu hesap, kurulum tamamlandığında Microsoft Entra Connector Account'u oluşturur. Bu hesap, Entra ID'ye sürekli senkronizasyon için kullanılan sistem hesabıdır ve Directory Synchronization Accounts rolü ile yapılandırılır.

Neden Global Administrator veya Hybrid Identity Administrator?

🔍 Global Administrator rolü, Tenant üzerindeki tüm kaynaklara erişim ve yönetim iznine sahip en üst düzey roldür. Bu rol sayesinde, yalnızca senkronizasyon değil, aynı zamanda Application Registrations, Conditional Access Policy, Hybrid Deployment gibi geniş kapsamlı işlemler de sorunsuz biçimde yönetilebilir.

🔍 Hybrid Identity Administrator rolü, özellikle Entra Connect Synchronization süreçlerinde ihtiyaç duyulan görevler için oluşturulmuş sınırlı ama hedef odaklı bir rol modelidir. Bu rol; dizin yazma izinleri, Service Principal oluşturma, Connector yapılandırmaları gibi görevler için yeterli yetkilere sahiptir ancak Tenant genelinde tam yönetim izni vermez. Least Privilege Principle açısından önerilen rol budur.

🔍 Eğer Federation (AD FS veya PingFederate) yapılandırması yapılacaksa, hesap ya tek başına Global Administrator olmalı ya da hem Hybrid Identity Administrator hem de Domain Name Administrator rollerine sahip olmalıdır.

Connect Health Agent davranışı: Kurulumu Hybrid Identity Administrator ile yaparsanız, Connect Health Agent yüklenir ancak devre dışı kalır. Connect Health'i aktif kullanmak istiyorsanız, kurulum anında Global Administrator hesabı kullanmanız gerekir. Kurulum sonrasında bu hesabın yetkisi Privileged Identity Management (PIM) ile düşürülebilir.

Eğer bu ekranda yanlış bir hesap kullanılırsa Entra Connect, gerekli izinleri alamaz ve senkronizasyon yapılandırılamaz. Doğru hesap girildikten sonra Next butonuna basarak bir sonraki adıma geçebiliriz.

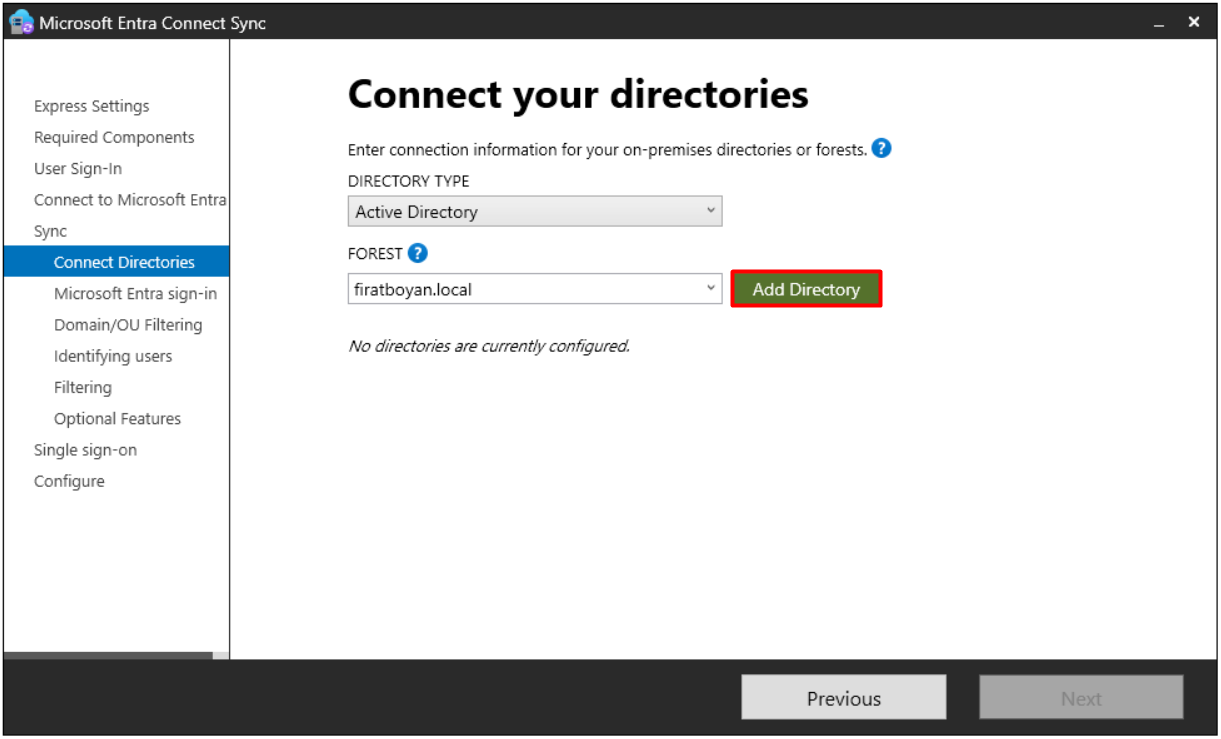

Connect your directories

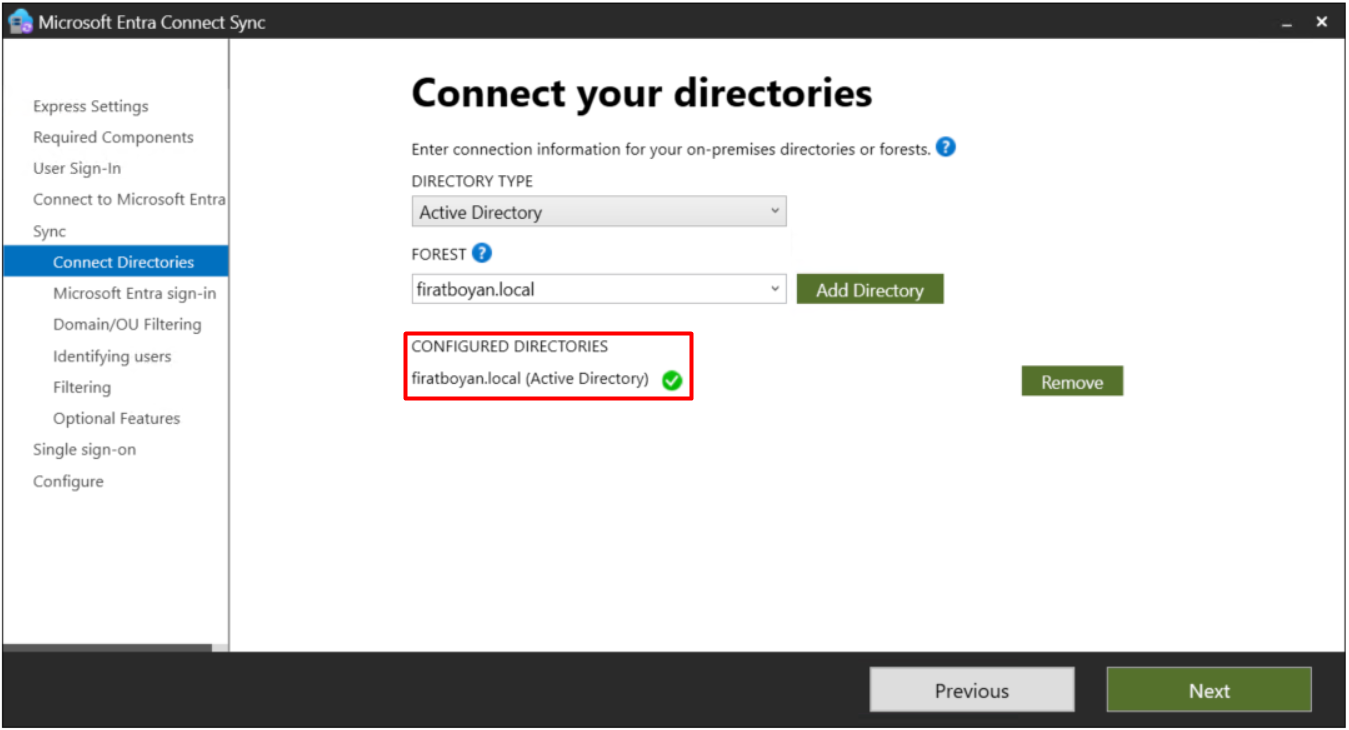

8- Connect your directories adımında, Microsoft Entra Connect Sync, On-Premises Active Directory ile Entra ID arasındaki bağlantıyı yapılandırmak için bir Directory (dizin) eklenmesi gerekir. Add Directory butonuna basarak dizin ekleme işlemine geçiyorum.

Bu Adımda Neler Yapılıyor?

✔ Directory Type olarak Active Directory seçilmiş durumda. Bu, On-Premises AD'nin Entra ID ile eşitleneceğini gösterir.

✔ Forest kısmında firatboyan.local yazıyor. Bu, senkronize edilecek AD Forest'ının ismini ifade eder. Add Directory butonuna basarak belirtilen AD Forest eklenmeli.

Bu Adımın Önemi Nedir?

✔ Entra Connect'in hangi AD Forest ile bağlantı kuracağını belirler.

✔ Birden fazla AD Forest varsa, burada eklenerek yönetilebilir.

✔ Add Directory butonuna basıldıktan sonra, Entra Connect On-Premises AD ile bağlantıyı doğrular ve bir sonraki adıma geçmek mümkün hale gelir.

Eğer burada herhangi bir hata olursa, AD Forest erişim izinleri veya Network bağlantısı ile ilgili sorunlar olabilir. Bu yüzden doğru AD Forest'ının seçildiğinden ve gerekli yetkilere sahip bir hesapla oturum açıldığından emin olmak gerekir.

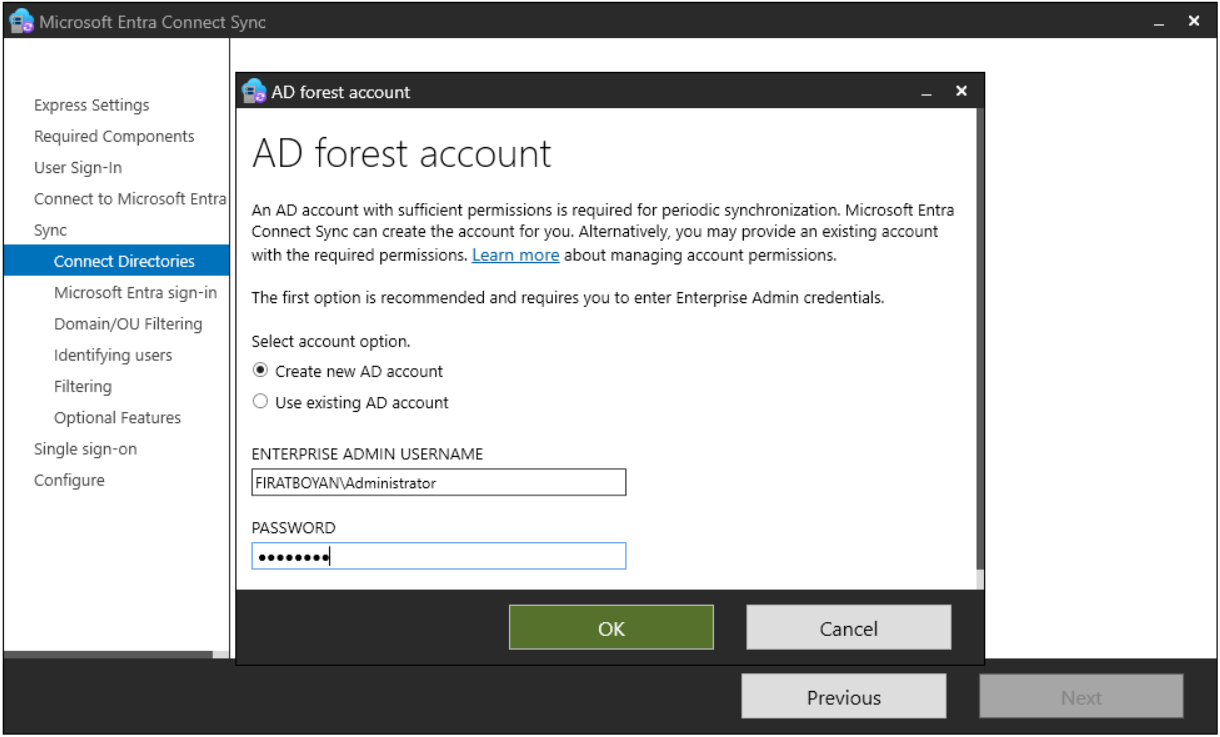

AD forest account

9- AD forest account adımında, makalemin 1. bölümünde de kısaca değindiğim gibi, Microsoft Entra Connect Sync, On-Premises Active Directory ile senkronizasyonu yönetmek için gerekli izinlere sahip bir hesap belirlenmesi gerekir. Bu hesap, Microsoft'un resmi terminolojisinde AD DS Connector Account olarak adlandırılır.

Bu Adımda Neler Yapılıyor?

✔ Microsoft Entra Connect Sync'in On-Premises AD ile senkronizasyon işlemlerini gerçekleştirebilmesi için uygun yetkilere sahip bir AD DS Connector Account tanımlanır.

Bu alanda Create new AD account ve Use existing AD account olmak üzere iki seçenek karşımıza çıkar.

1️⃣ Create new AD account

Bu seçenek seçildiğinde, Microsoft Entra Connect senkronizasyon işlemlerini yürütecek özel bir AD DS Connector Account'u (MSOL_xxxxxxxxxx formatında) Active Directory üzerinde otomatik olarak oluşturur. Hesaba gerekli izinler otomatik olarak atanır. Bunlar arasında Replicating Directory Changes, Replicating Directory Changes All ve kullanılacak Feature'a göre Read/Write izinleri bulunur. Bu işlemin başarıyla tamamlanabilmesi için Active Directory üzerinde yeni hesap oluşturma ve yetki atama yetkisine sahip bir Enterprise Admin hesabı kullanılması gerekir. Yöntem hem güvenli hem de manuel yetkilendirme gerektirmediği için Microsoft tarafından önerilen kurulum senaryosudur.

Enterprise Admin Hesabı Neden Gerekli?

✔ Yeni bir AD DS Connector Account oluşturulabilmesi veya mevcut bir hesabın gerekli haklara sahip olup olmadığının denetlenebilmesi için Active Directory yapısına tam erişim gerekir. Bu işlem yalnızca Enterprise Admin yetkisine sahip bir kullanıcı hesabı ile gerçekleştirilebilir.

✔ Girilen Enterprise Admin hesabı, sadece kurulum sırasında geçici olarak kullanılır. Yapılandırma tamamlandıktan sonra bu yetkili hesap, işlem dışında kalır ve senkronizasyon görevlerini yeni oluşturulan AD DS Connector Account devralır. Böylece sürekli yüksek yetkili hesap kullanımı engellenmiş olur.

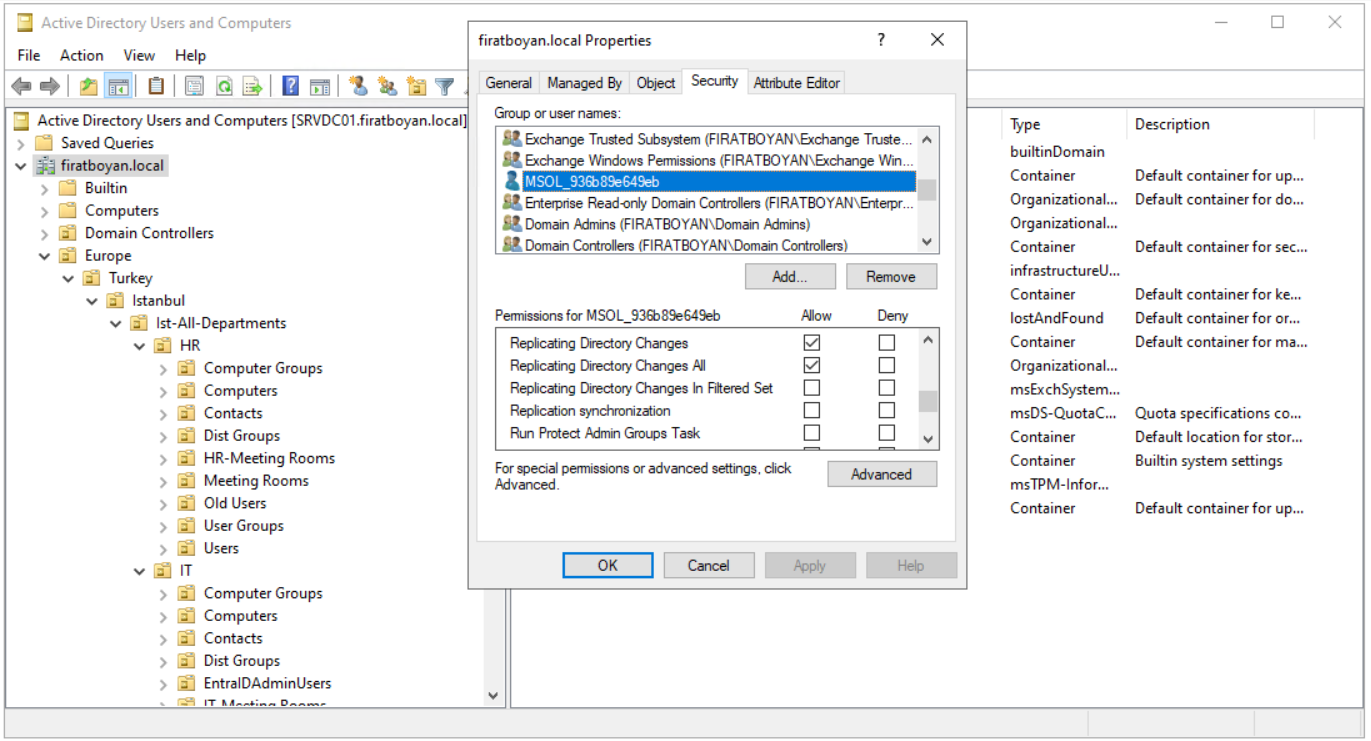

Bu seçenekte, Domain seviyesindeki Properties alanında yer alan Security sekmesi altında kullanıcı hesabı için temel düzeyde Read, Replicating Directory Changes ve Replicating Directory Changes All izinleri otomatik olarak tanımlanır. Bu izinler, Microsoft Entra Connect senkronizasyonunun çalışabilmesi için gereken asgari düzey izinlerdir.

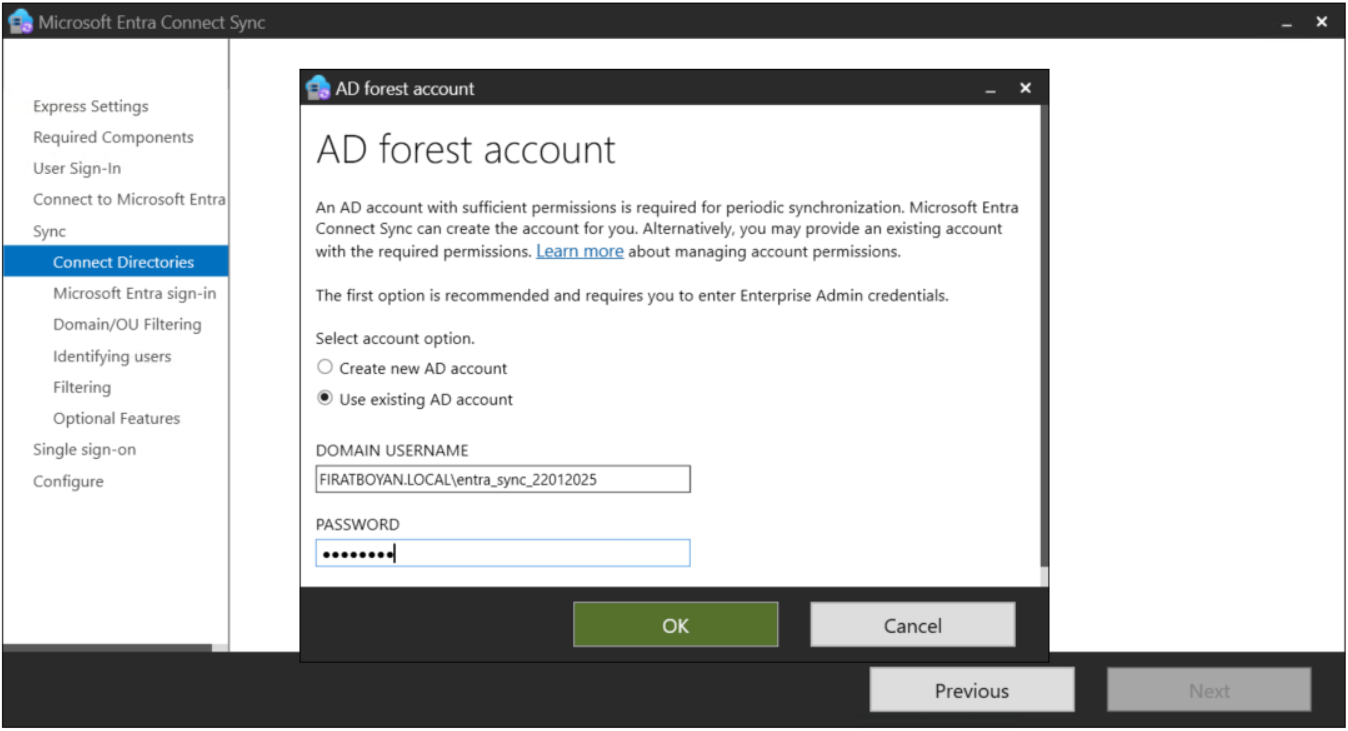

2️⃣ Use existing AD account

Ortamda daha önce Microsoft Entra Connect kurulumu sırasında senkronizasyon işlemleri için yapılandırılmış ve yetkilendirilmiş bir AD DS Connector Account varsa, bu seçenek aracılığıyla aynı hesap yeniden kullanılabilir. Bu senaryoda Microsoft Entra Connect Sync Wizard, hesap üzerinde herhangi bir izin ataması yapmaz; Create new AD account seçeneğinden farklı olarak otomatik yetki delegasyonu devreye girmez. Bu nedenle hesabın Connector rolü için ihtiyaç duyduğu tüm izinlerin önceden eksiksiz tanımlanmış olması beklenir.

Ancak zaman içinde mevcut AD DS Connector Account'un yetkileri çeşitli nedenlerle geçersiz hale gelmiş veya hesap aktif kullanım dışında kalmış olabilir. Örneğin hesap farklı bir Entra Connect sunucusunda yeniden kullanılmak istenebilir; bu süreçte hesap silinip yeniden oluşturulmuş, gruba dayalı bir delegasyon modelinde grup üyeliği kaldırılmış veya hesap Disabled duruma alınmış olabilir. Bu tür durumlarda yetkiler kağıt üzerinde korunmuş görünse bile senkronizasyon başarısız olur. Bu nedenle Use existing AD account seçeneği tercih edilmeden önce hesabın aktif olduğu, doğru OU'lar üzerinde gerekli izinlere sahip olduğu ve etkinleştirilecek Feature'lara (PHS, Password Writeback, Group Writeback, Exchange Hybrid) uygun delegasyona sahip olduğu mutlaka doğrulanmalıdır.

Bu noktada AD DS Connector Account seçimi yapılırken Microsoft'un getirdiği bazı kritik kısıtlamalara dikkat edilmesi gerekir. Özellikle build 1.4.x.x ve sonrası sürümlerde, hesap seçim ekranı eski sürümlere kıyasla daha katı kurallar uygular ve uygunsuz hesap girişlerini sessizce kabul etmek yerine wizard seviyesinde bloke eder.

Bu kısıtlamaların başında yüksek yetkili hesap kullanımı gelir. Microsoft, build 1.4.x.x ve sonrasında Enterprise Admin veya Domain Admin yetkili bir hesabın AD DS Connector Account olarak kullanılmasını desteklemez ve wizard bu tür bir hesap girildiğinde işlemi bloke eder. Bu kısıtlama bilinçli bir güvenlik tasarımıdır; çünkü Connector Account sürekli olarak AD üzerinde okuma ve sınırlı yazma işlemleri gerçekleştirdiği için, Tier 0 yetkili bir hesabın bu rolde kullanılması Pass-the-Hash ve Credential Theft saldırı yüzeyini ciddi şekilde genişletir.

İkinci kısıtlama hesap tipi ile ilgilidir. AD DS Connector Account, mutlaka normal User Object olarak oluşturulmalıdır. Virtual Service Account (VSA), Managed Service Account (MSA) ve Group Managed Service Account (gMSA) bu rol için desteklenmez. Bu durum sıkça karıştırılır; çünkü Entra Connect mimarisinde ADSync Service Account için gMSA kullanımı desteklenir ve hatta önerilir. Ancak ADSync Service Account ile AD DS Connector Account, mimari olarak iki farklı hesaptır: ADSync Service Account Entra Connect sunucusu üzerindeki Windows servisini çalıştırırken, AD DS Connector Account On-Premises AD'ye bağlanmak için kullanılan kimliktir.

Kurulum tamamlandıktan sonra hangi hesabın AD DS Connector Account olarak yapılandırıldığını doğrulamak istenirse, ADSyncConfig PowerShell modülündeki Get-ADSyncADConnectorAccount cmdlet'i kullanılabilir. Bu cmdlet, mevcut Connector Account'un distinguishedName'ini ve hangi Forest'a ait olduğunu döndürür ve üretim ortamında periyodik olarak hangi hesabın aktif rolde olduğunun denetlenmesine olanak tanır.

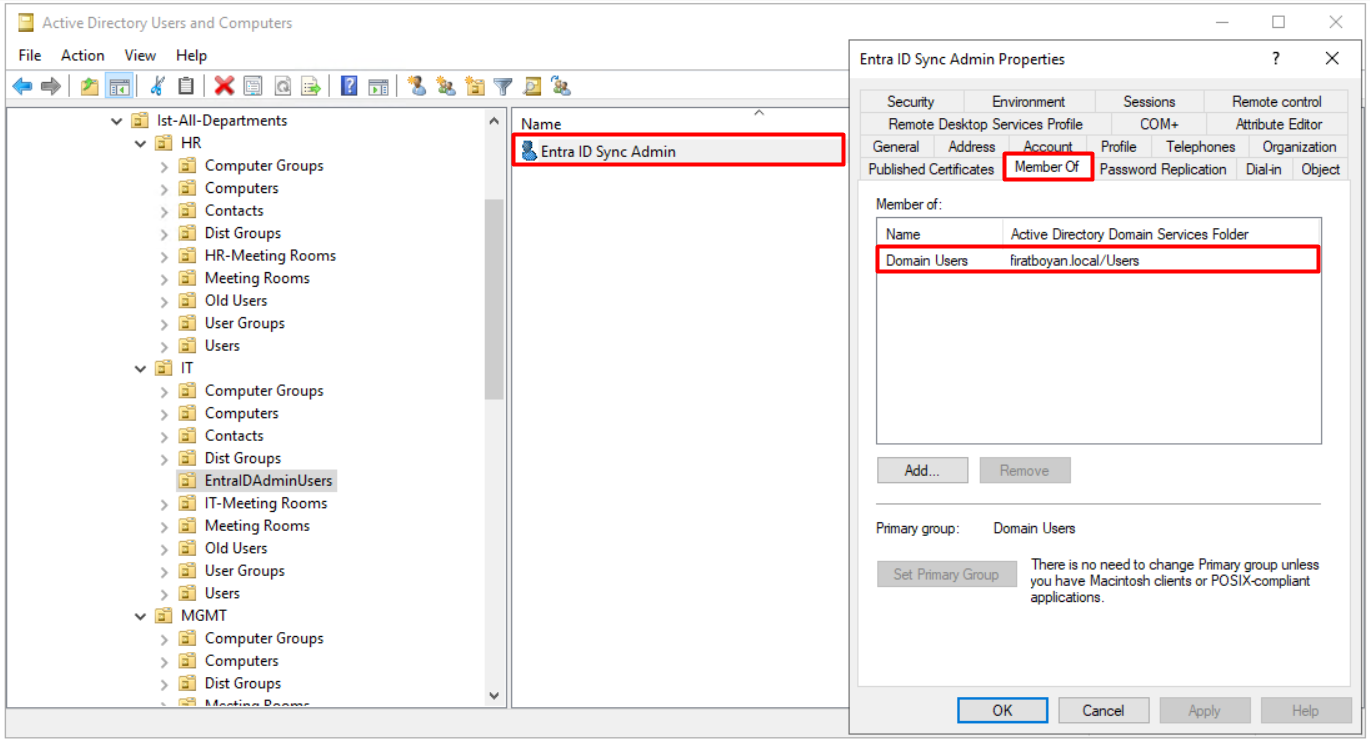

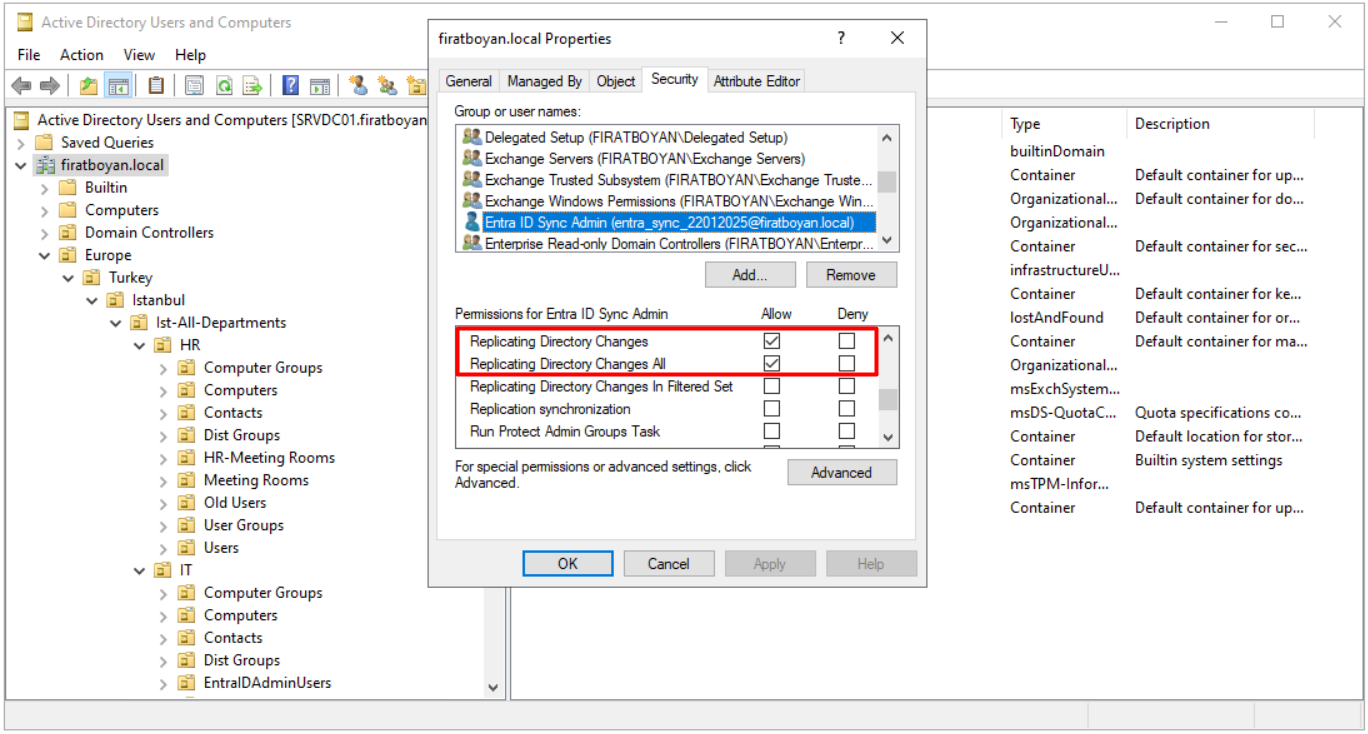

9.1- Microsoft Entra Connect kurulumu için Active Directory ortamımda bir AD DS Connector Account bulunmadığı için manuel olarak Entra ID Sync Admin adında bir hesap oluşturdum.

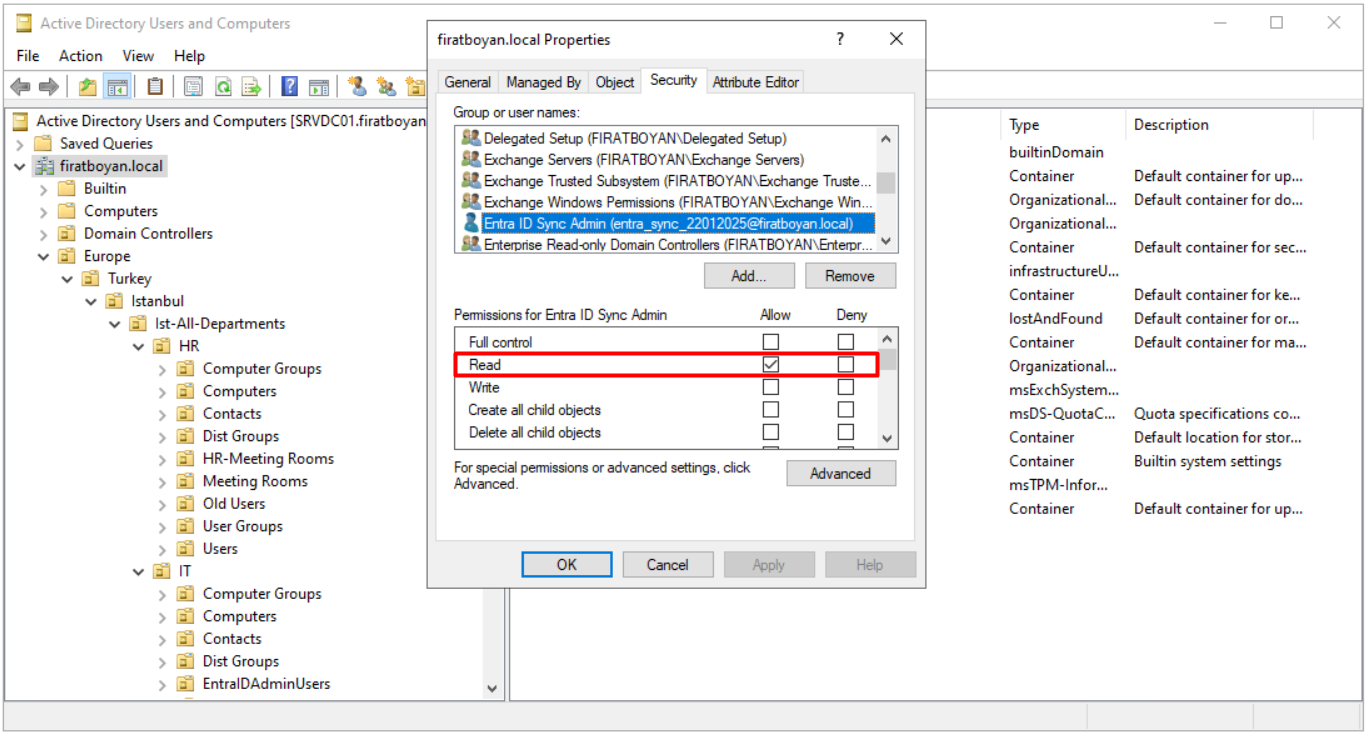

Aşağıda, Domain seviyesindeki Properties alanında yer alan Security sekmesi altında, manuel olarak oluşturduğum kullanıcı hesabına Read, Replicating Directory Changes ve Replicating Directory Changes All izinlerini tanımladım. Bu izinler, temel dizin senkronizasyonu ve Password Hash Synchronization (PHS) Feature'ının çalışması için Microsoft'un belirlediği minimum izin setidir. Password Writeback, Group Writeback, Device Writeback veya Exchange Hybrid gibi ek Feature'lar etkinleştirilecekse, ilgili Feature için ayrıca tanımlı izinlerin de aynı hesaba delege edilmesi gerekir.

AD DS Connector Account'a manuel olarak izin vermek yerine, Microsoft bu iznleri otomatik olarak atayan bir PowerShell modülü sunar. Entra Connect kurulum dizininde yer alan ADSyncConfig modülü, etkinleştirilecek Feature'a göre (temel senkronizasyon, PHS, Password Writeback, Group Writeback, Device Writeback, Exchange Hybrid) doğru izinleri doğru OU'lara atar ve yanlış izin ataması yapma riskini ortadan kaldırır. Bu modül Microsoft'un resmi ve önerilen yöntemidir; özellikle production ortamlarında manuel delegasyon yerine tercih edilmelidir.

Modülün kullanımı için öncelikle AdSyncConfig.psm1 dosyası yüklenir. Ardından ihtiyaç duyulan Feature'a göre ilgili cmdlet çalıştırılır. Örneğin:

Temel senkronizasyon için:

Set-ADSyncBasicReadPermissions

Password Hash Synchronization için:

Set-ADSyncPasswordHashSyncPermissions

cmdlet'i kullanılır:

Import-Module "C:\Program Files\Microsoft Azure Active Directory Connect\AdSyncConfig\AdSyncConfig.psm1"

Set-ADSyncBasicReadPermissions -ADConnectorAccountName -ADConnectorAccountDomain

Set-ADSyncPasswordHashSyncPermissions -ADConnectorAccountName -ADConnectorAccountDomain

Bu cmdlet'ler sayesinde AD DS Connector Account, yalnızca ilgili Feature için ihtiyaç duyduğu izinleri alır. Least Privilege prensibine uygun bu yaklaşım, hem yanlış delegasyon riskini azaltır hem de gelecekte yapılacak denetim (audit) işlemlerinde izin atamalarının hangi Feature için yapıldığının izlenebilmesini sağlar.

🔐 Active Directory Güvenlik İzinleri Tablosu

Aşağıdaki tablo, bir Active Directory nesnesi üzerinde tanımlanabilecek güvenlik izinlerini ve erişim haklarını listelemektedir. Bu izinler, Active Directory içerisindeki Domain, Organizational Unit (OU) veya kullanıcı, grup ve bilgisayar gibi diğer dizin nesnelerine erişen kullanıcı ya da hizmet hesaplarının gerçekleştirebileceği işlemleri belirler.

|

İzinler |

|

1. Full Control |

|

2. Read |

|

3. Write |

|

4. Create all child objects |

|

5. Delete all child objects |

|

6. Add GUID |

|

7. Add/remove replica in Domain |

|

8. Allow a DC to create a clone of itself |

|

9. Change PDC |

|

10. Create inbound forest trust |

|

11. Enable per user reversibly encrypted password |

|

12. Generate resultant set of Policy (logging) |

|

13. Generate resultant set of Policy (planning) |

|

14. Manage replication topology |

|

15. Migrate SID history |

|

16. Monitor active Directory replication |

|

17. Read only replication secret synchronization |

|

18. Reanimate tombstones |

|

19. Replicating Directory Changes |

|

20. Replicating Directory Changes All |

|

21. Replicating Directory Changes In Filtered Set |

|

22. Replication synchronization |

|

23. Run Protect Admin Groups Task |

|

24. Unexpire password |

|

25. Update password not required bit |

|

26. Read Domain password & lockout policies |

|

27. Write Domain password & lockout policies |

|

28. Read Other Domain parameters (for use by system) |

|

29. Write Other Domain parameters (for use by system) |

|

30. Special permissions |

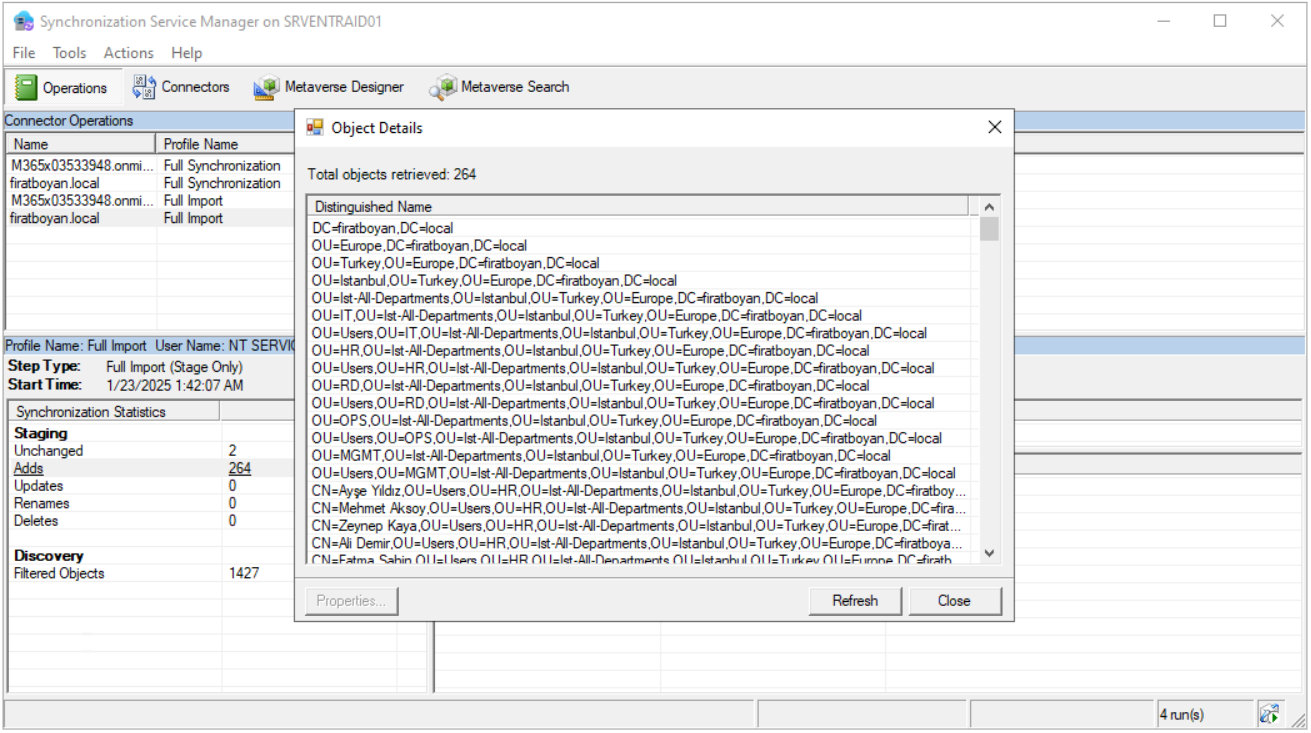

9.2- Use existing AD account seçeneğini seçerek, oluşturmuş olduğum ve gerekli izinlerini manuel olarak vermiş olduğum hesapla dizin ekleme işlemimi tamamlıyorum.

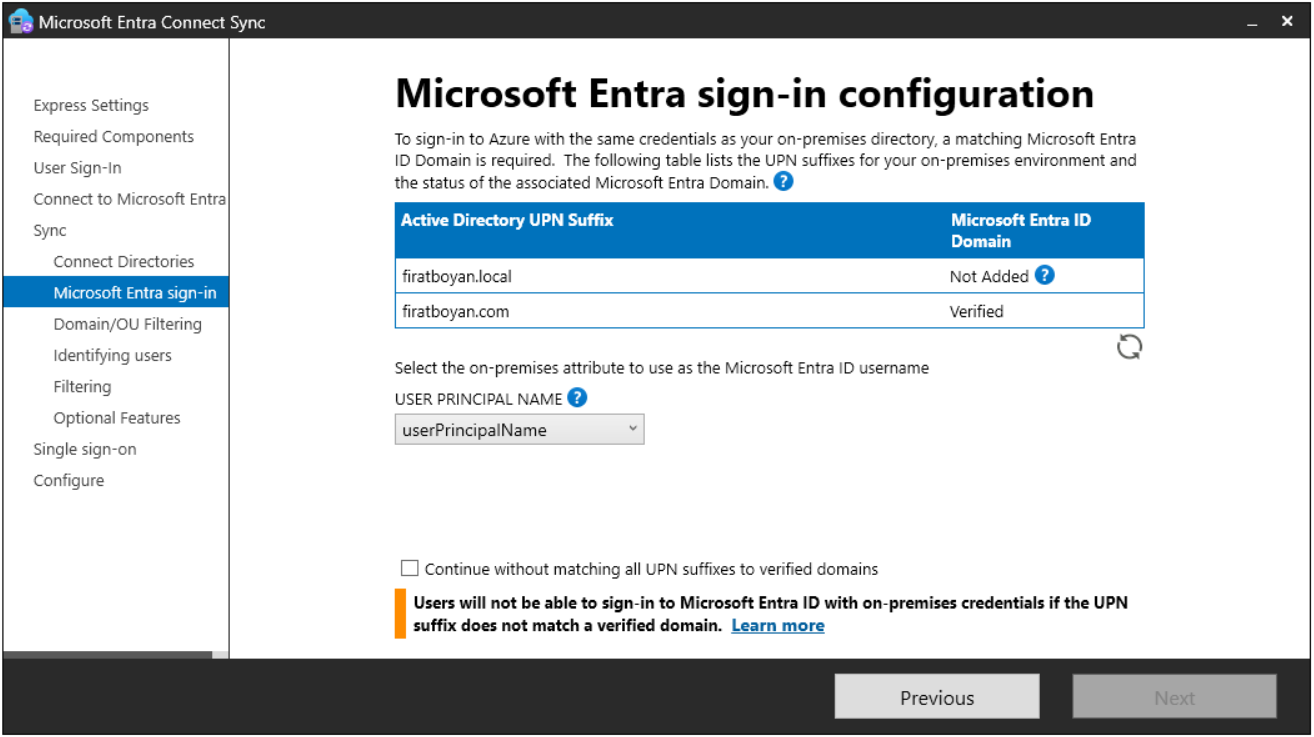

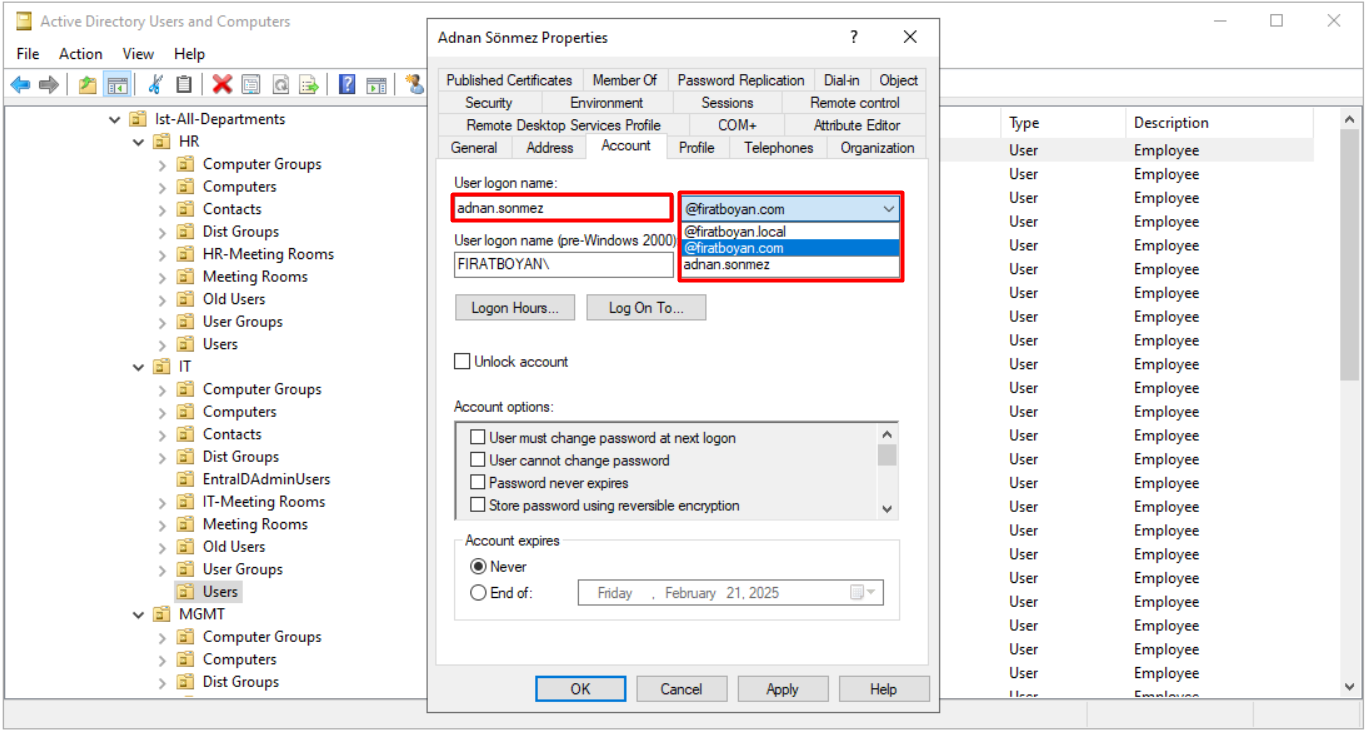

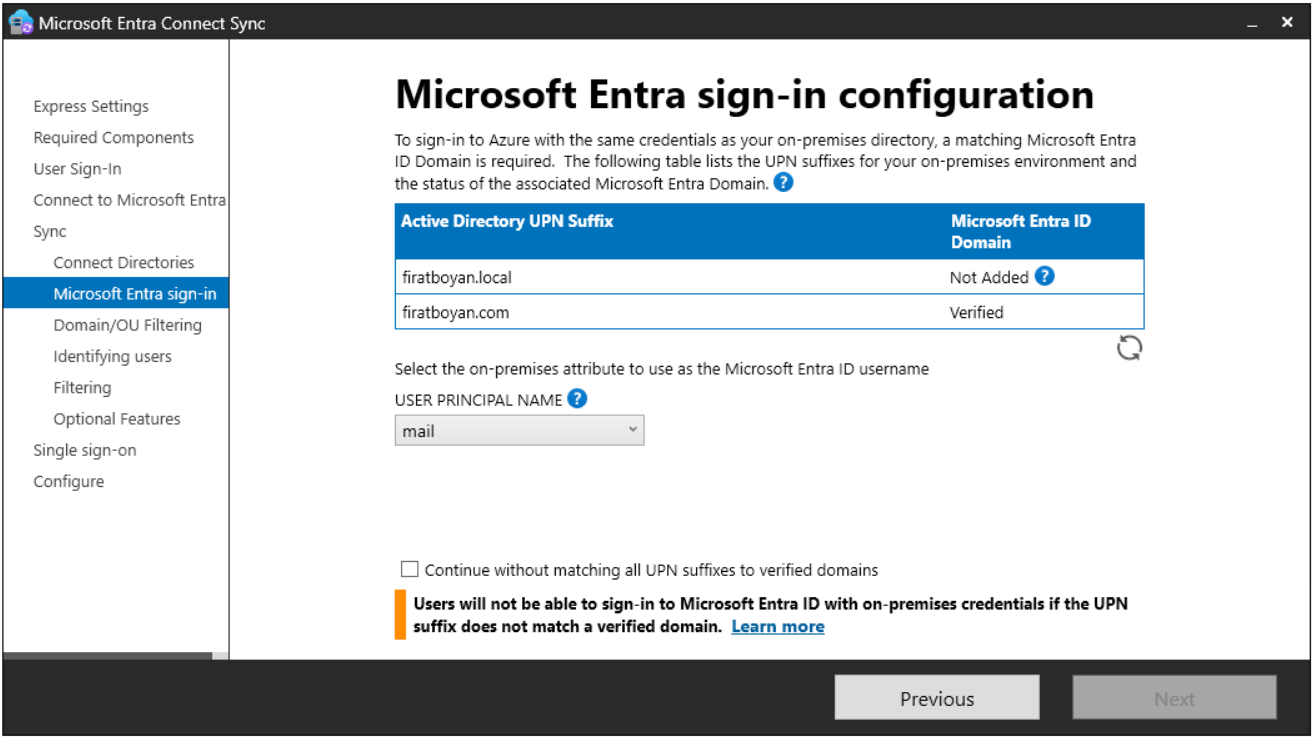

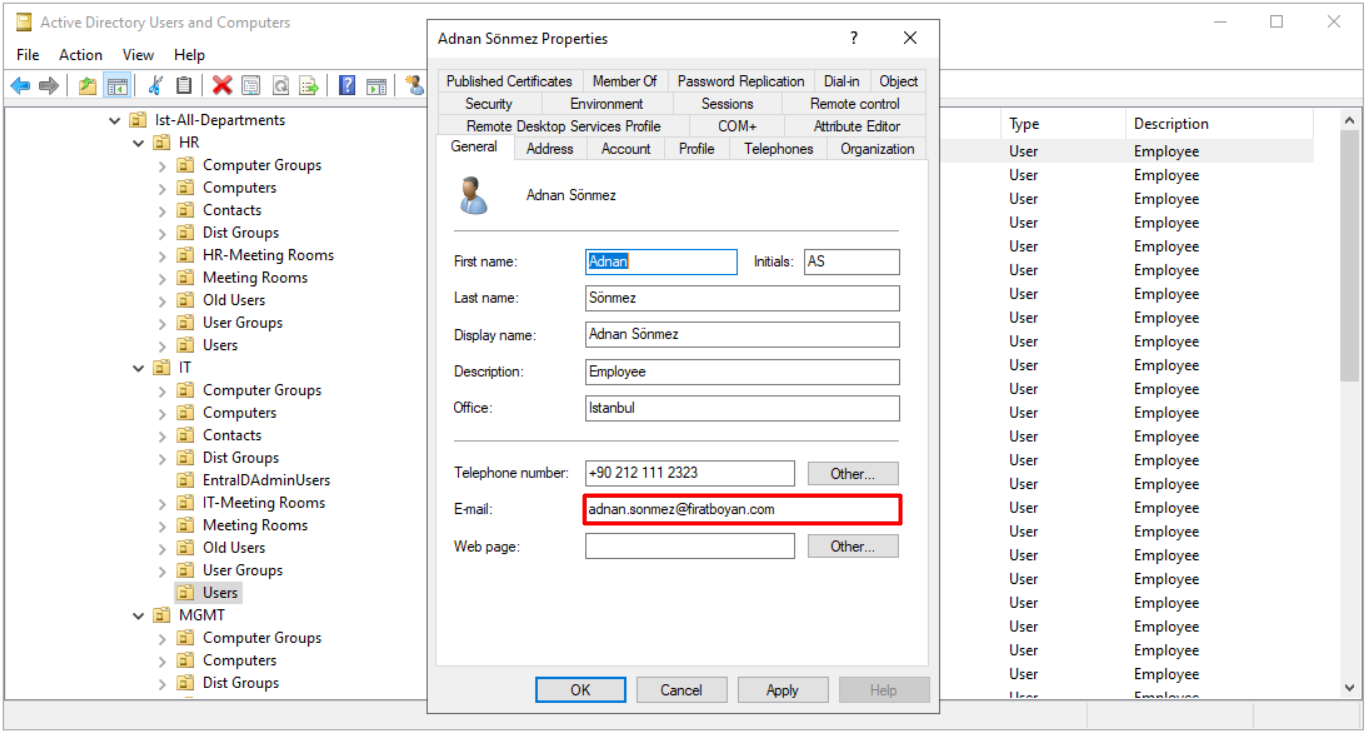

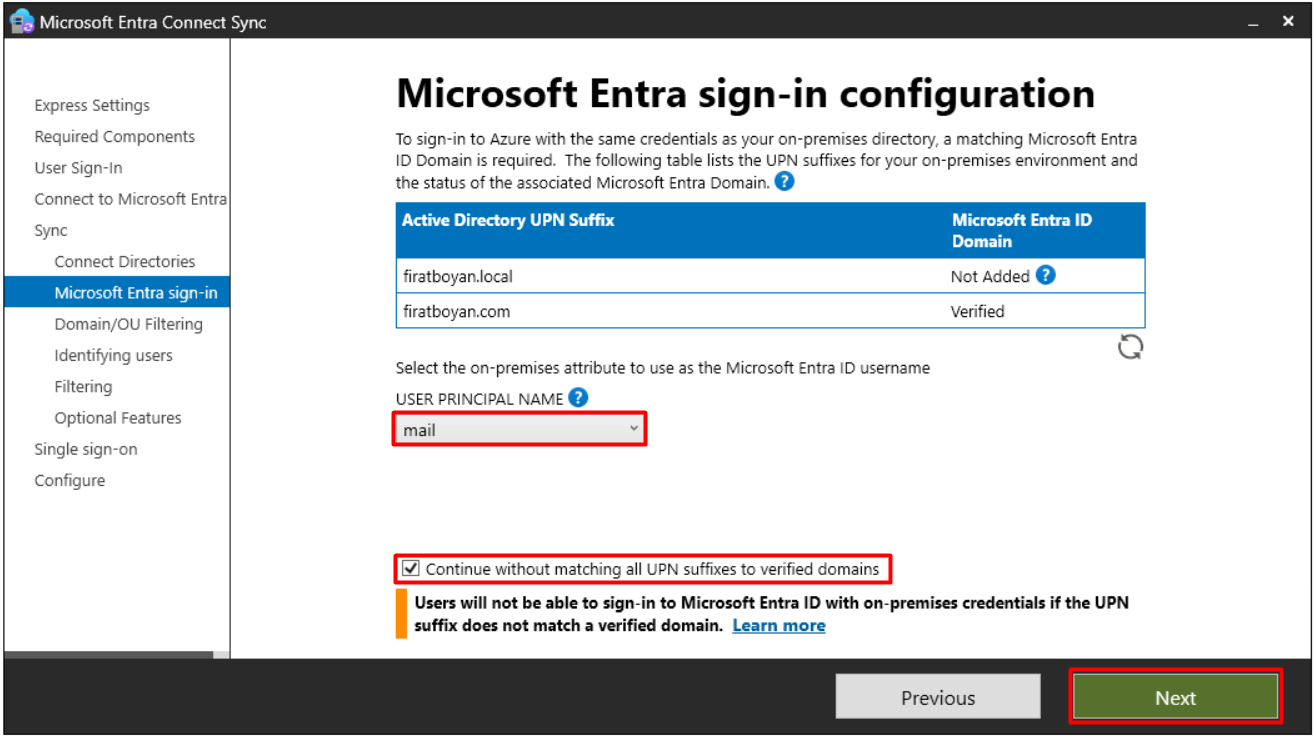

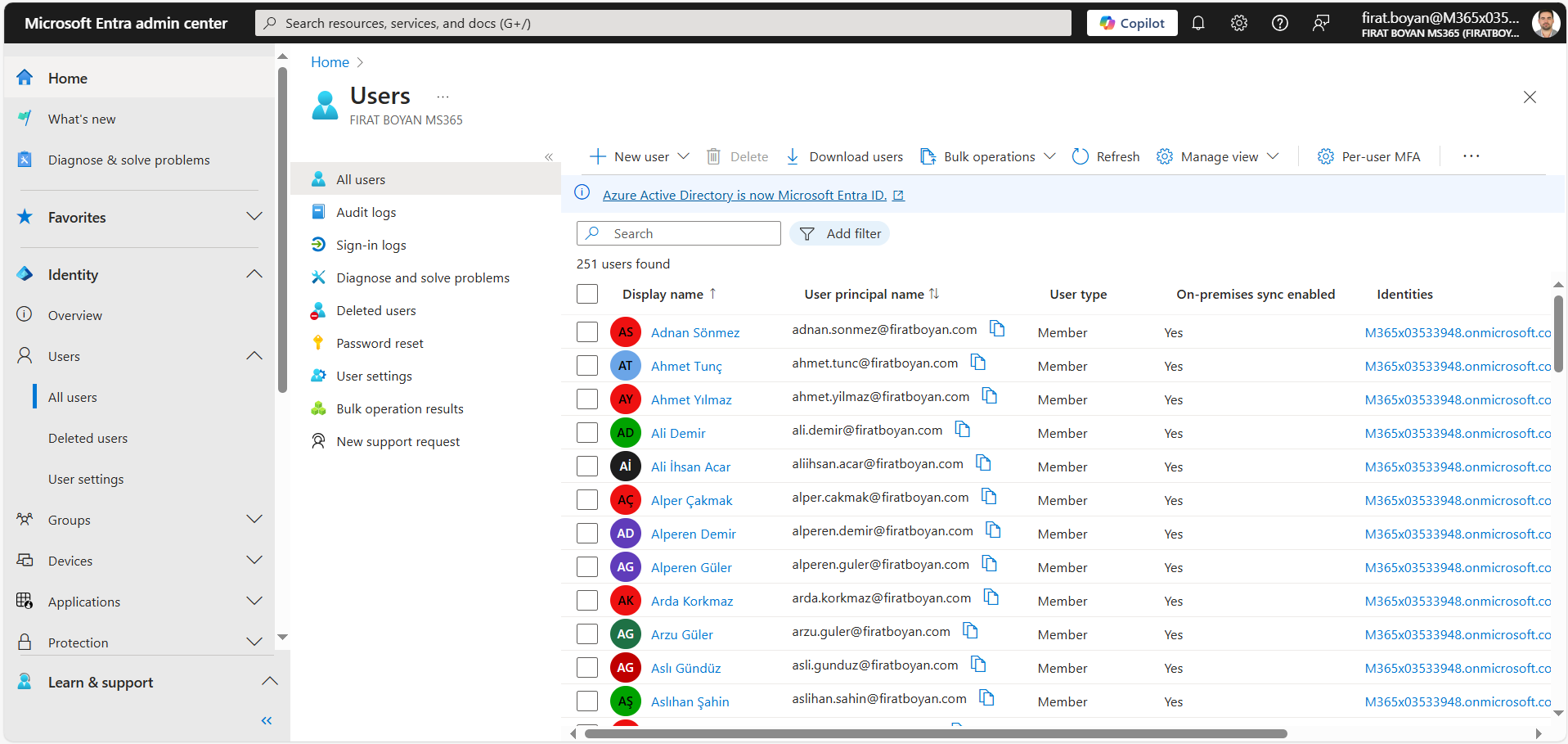

Microsoft Entra sign-in configuration

10- Microsoft Entra sign-in configuration adımında, Microsoft Entra Connect Sync, On-Premises AD kullanıcılarının Microsoft Entra ID'de kimlik doğrulama işlemlerini gerçekleştirebilmesi için User Principal Name (UPN) Attribute'unun doğrulanmış bir Microsoft Entra ID Domain'i ile eşleşip eşleşmediğini kontrol eder. UPN Suffix, kullanıcıların Microsoft Entra ID'ye oturum açarken kullanacakları kimlik doğrulama mekanizmasını belirlediği için, bu adım senkronizasyon sürecinde kritik bir yapılandırma bileşenidir.

Active Directory UPN Suffix bölümünde, AD'de kullanılan firatboyan.local ve firatboyan.com olarak iki UPN Suffix görülebilir. On-Premises AD kullanıcılarının Microsoft Entra ID'de oturum açabilmesi için, UPN Suffix'in doğrulanmış bir Domain ile eşleşmesi gerekir ve Microsoft Entra ID Domain bölümünde, yalnızca firatboyan.com Verify edilmiş (doğrulanmış) durumdadır. userPrincipalName seçeneği, varsayılan olarak seçili durumdadır. Bu, kullanıcıların AD'de UserPrincipalName özelliğini kullanarak Entra ID'ye oturum açmasını sağlar.

Eğer bir kullanıcının UPN Suffix'i firatboyan.local ise, bu kullanıcılar Microsoft Entra ID'ye oturum açamaz. UPN Suffix'i yalnızca firatboyan.com gibi Entra ID'de doğrulanmış bir Domain'i olan kullanıcılar Entra ID ile giriş yapabilir.

Continue without matching all UPN suffixes to Verified Domains seçeneği ne anlama gelir?

Microsoft Entra Connect Sync wizard'ında karşımıza çıkan Continue without matching all UPN Suffixes to verified Domains seçeneği, On-Premises ortamda kullanılan UPN Suffix'lerin Microsoft Entra ID üzerinde doğrulanmamış olması durumunda devreye girer. Varsayılan davranışta wizard, kullanıcıların userPrincipalName değerinde yer alan Domain'lerin tamamı Microsoft Entra ID'de Verified Domain olarak tanımlanmamışsa kurulumu uyarıyla durdurur. Bu kutucuk işaretlendiğinde wizard kurulum sürecinin devam etmesine izin verir.

Bu noktada kritik bir nokta vardır: kutucuğun işaretlenmesi, doğrulanmamış UPN'lerin oturum açabilmesini sağlamaz; yalnızca senkronizasyon sürecinin başlamasına izin verir. firatboyan.local gibi Public DNS ortamında karşılığı bulunmayan ve dolayısıyla Entra ID tarafından Verified edilemeyen bir Domain Suffix, senkronizasyon sırasında Entra ID tarafından otomatik olarak Tenant'ın varsayılan onmicrosoft.com Domain'i ile değiştirilir. Yani objeler bulutta oluşur ve Directory içinde görünür hale gelir, ancak gerçek UPN'ler ile sign-in denenirse işlem başarısız olur. Bu davranış kutucuktan bağımsız olarak Microsoft'un standart Entra ID davranışıdır; kutucuk yalnızca wizard'ın uyarı verip durmasını engeller.

Bu seçenek genellikle senkronizasyon sürecini bölmemek ve ileride yapılacak Domain değişikliklerine veya Staged Migration senaryolarına zemin hazırlamak için kullanılır. Ancak gerçek bir sign-in deneyimi sağlanmak isteniyorsa, kullanılan tüm UPN Suffix'lerin Microsoft Entra ID'de Verified hale getirilmesi tek kalıcı çözümdür.

En pratik yaklaşım, .local gibi Public ortamda geçerli olmayan Suffix'leri Active Directory üzerinde .com gibi Verified bir Suffix ile değiştirmektir. Bu işlem, senkronize edilen objelerin Microsoft Entra ID'de hem görünür hem oturum açılabilir hale gelmesini sağlar.

Kullanıcının userPrincipalName değeri @firatboyan.local gibi doğrulanmamış bir Suffix içeriyorsa, UPN değeri Verified bir Domain olan @firatboyan.com ile güncellenmelidir. Bu işlem manuel olarak veya toplu şekilde PowerShell ile Active Directory kullanıcılarının UPN bilgilerini değiştirme yöntemiyle yapılabilir. Değişiklik öncesinde yeni Suffix'in önce AD ortamına UPN Suffix olarak tanıtılmış olması gerekir; bu işlem Active Directory Domains and Trusts konsolu üzerinden yapılır.

UPN bazlı senkronizasyonun mümkün olmadığı veya planlanmadığı senaryolarda mail Attribute'u alternatif bir kaynak olarak kullanılabilir. Microsoft Entra Connect Sync varsayılan olarak userPrincipalName Attribute'unu sign-in identifier olarak kullanır; ancak wizard sırasında mail Attribute'u da seçilebilir. Bu yaklaşım özellikle iki senaryoda tercih edilir: kullanıcıların bulutta e-posta adresleriyle oturum açacak şekilde planlandığı durumlar ve UPN'in @domain.local gibi tanınmayan bir uzantı içerdiği yapılar.

mail Attribute'u kullanılacaksa iki ön koşulun karşılanması zorunludur: bu alandaki verinin tüm kullanıcılar için dolu ve doğru olması ve mail değerinin Domain kısmının Microsoft Entra ID'de Verified durumda bulunması. Aksi takdirde senkronizasyon başarılı olsa bile sign-in süreci başarısız olur. Bu yöntem aynı zamanda Hybrid Exchange mimarilerinde Mailbox erişimi ile kimlik doğrulamanın aynı identifier üzerinden ilerlemesini sağladığı için tutarlılık avantajı da sunar.

Mail Attribute ile Senkronizasyon Neden Tercih Edilir?

✔ UPN ve e-posta adresleri farklıysa, kullanıcıların Microsoft Entra ID'ye giriş yaparken UPN yerine e-posta adreslerini kullanmalarını sağlamak için.

✔ Hybrid Exchange kullanan ortamlarda, kullanıcıların e-posta adreslerini (Mail Attribute) Microsoft Entra ID ile eşleştirerek tutarlı bir oturum açma deneyimi sağlamak için.

✔ UPN'in doğrulanmamış bir Domain ile yapılandırıldığı senaryolarda, Microsoft Entra ID'ye oturum açılmasını mümkün kılmak için.

Eğer mevcut kullanıcıların mail Attribute'unda uygun bir değer olup olmadığını kontrol etmek istiyorsan, aşağıdaki PowerShell komutunu çalıştırabilirsin:

Get-ADUser -Filter * -Properties mail | Select-Object SamAccountName, mail

Mail Attribute ile Senkronizasyon Yapıldığında Dikkat Edilmesi Gerekenler

✔ mail Attribute'unda mutlaka bir e-posta adresi olmalı ve bu adres, doğrulanmış bir Entra ID Domain'ine sahip olmalıdır.

✔ Mevcut kullanıcıların e-posta adresleri ile Microsoft Entra ID'de kullanılan kimlik doğrulama mekanizmasının uyumlu olması gerekir.

✔ Hybrid Exchange ortamlarında bu yöntem genellikle en doğru senaryodur çünkü e-posta adresleri zaten kullanıcının asıl kimlik doğrulama mekanizması olarak kullanılır.

Bu yapılandırma tamamlandığında, On-Premises AD kullanıcıları Microsoft Entra ID'ye e-posta adresleriyle giriş yapabilir ve senkronizasyon işlemleri sorunsuz şekilde çalışır.

Ben, Microsoft Entra sign-in configuration adımında mail Attribute değerini seçerek devam edeceğim.

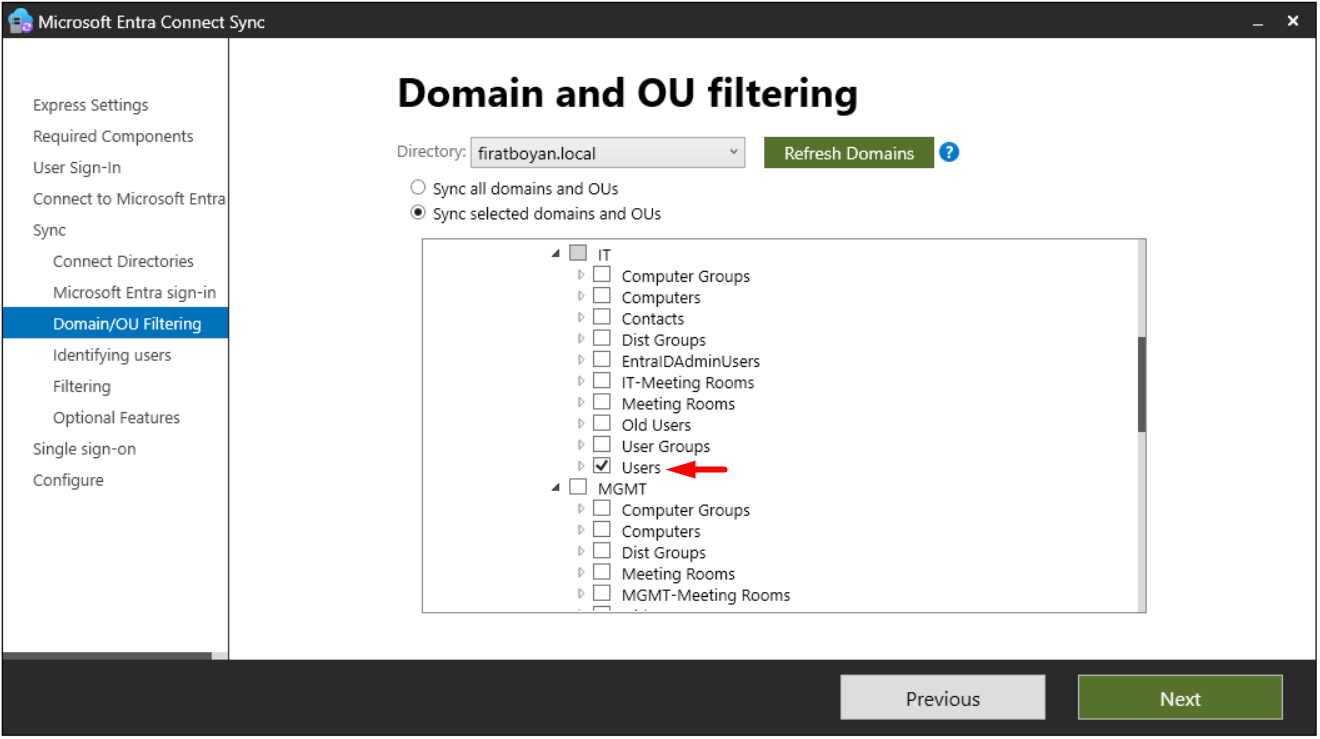

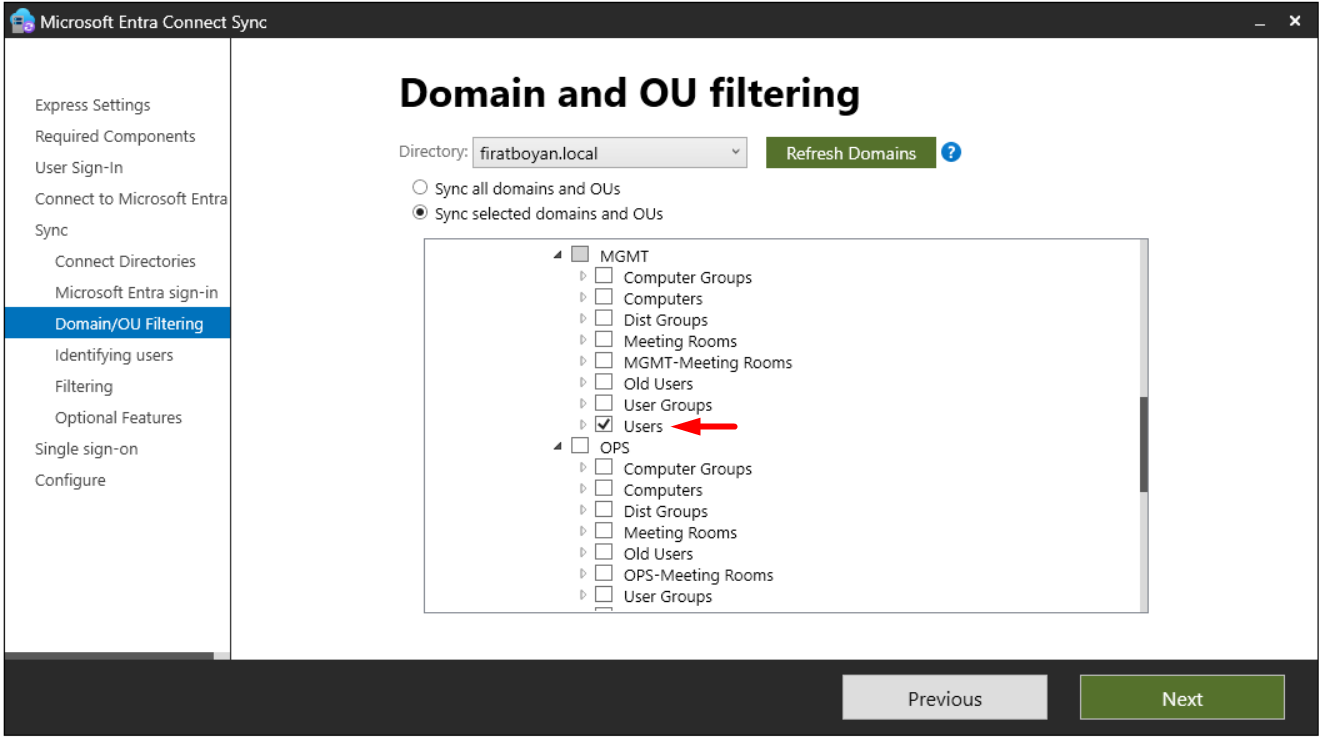

Domain and OU filtering

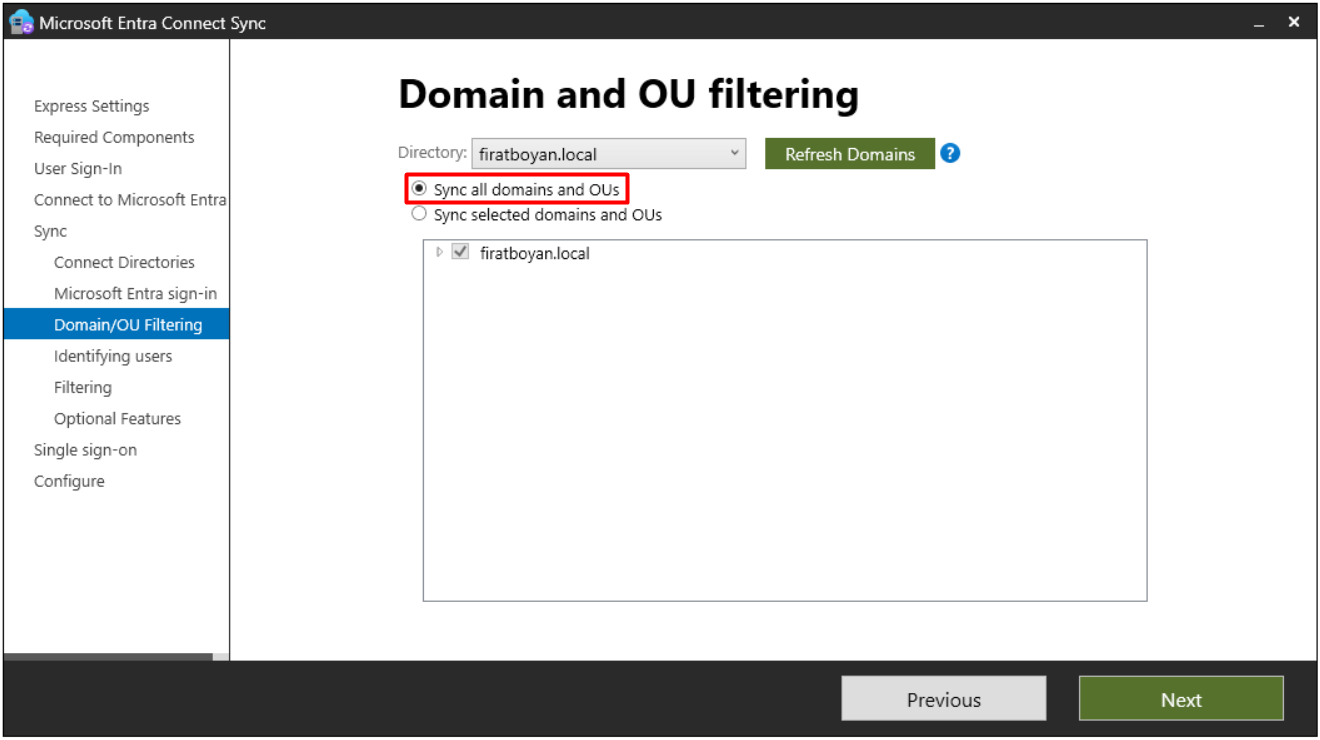

11- Domain and OU filtering adımında, Microsoft Entra Connect Sync, hangi Domain'lerin altındaki hangi Organizational Unit'lerin (OU) Microsoft Entra ID ile senkronize edileceğini belirlemek için bir yapılandırma sunar.

11.1- Varsayılan olarak Sync all Domains and OUs seçeneği işaretlenmiş durumdadır. Bu seçenek seçildiğinde, AD'deki tüm Domain ve OU'lar Microsoft Entra ID'ye senkronize edilir. Buna bağlı olarak da tüm kullanıcılar, gruplar ve diğer AD nesneleri Entra ID'ye aktarılır. Genellikle küçük ölçekli ortamlarda veya belirli bir filtreleme ihtiyacı olmayan senaryolarda kullanılır.

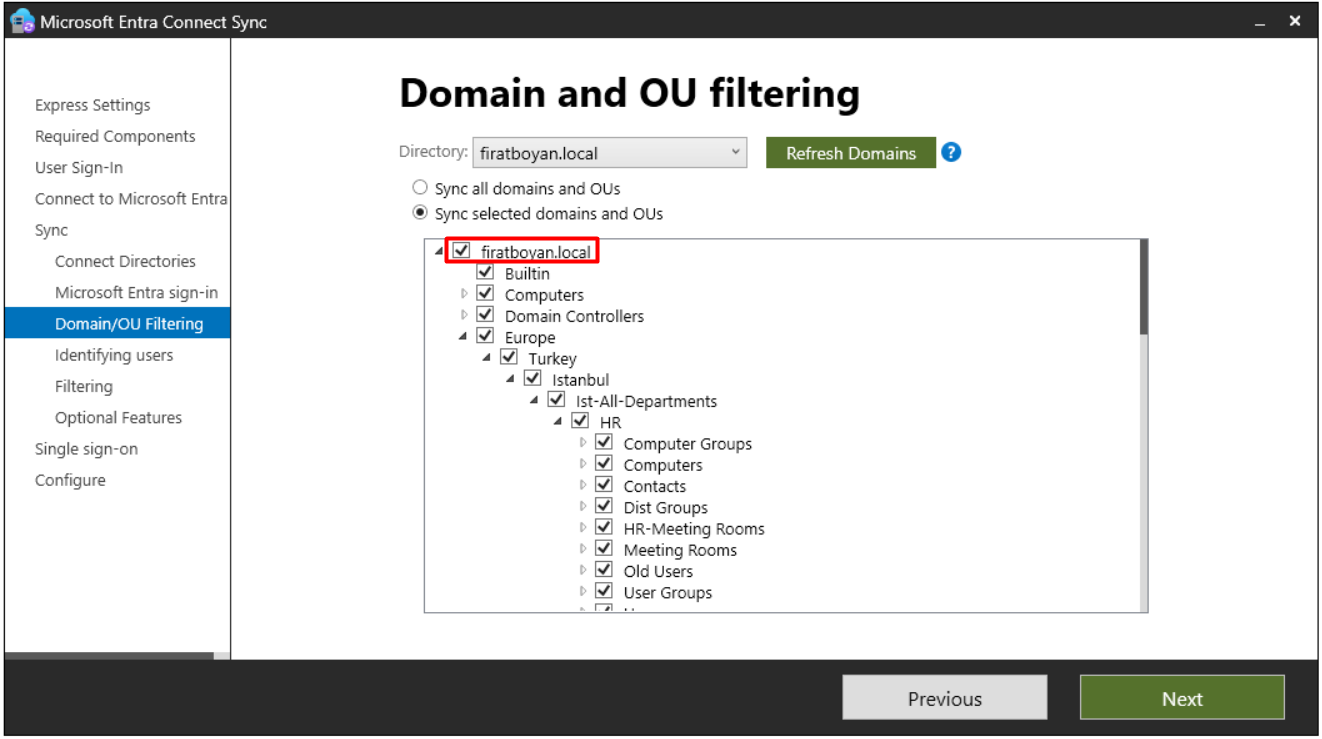

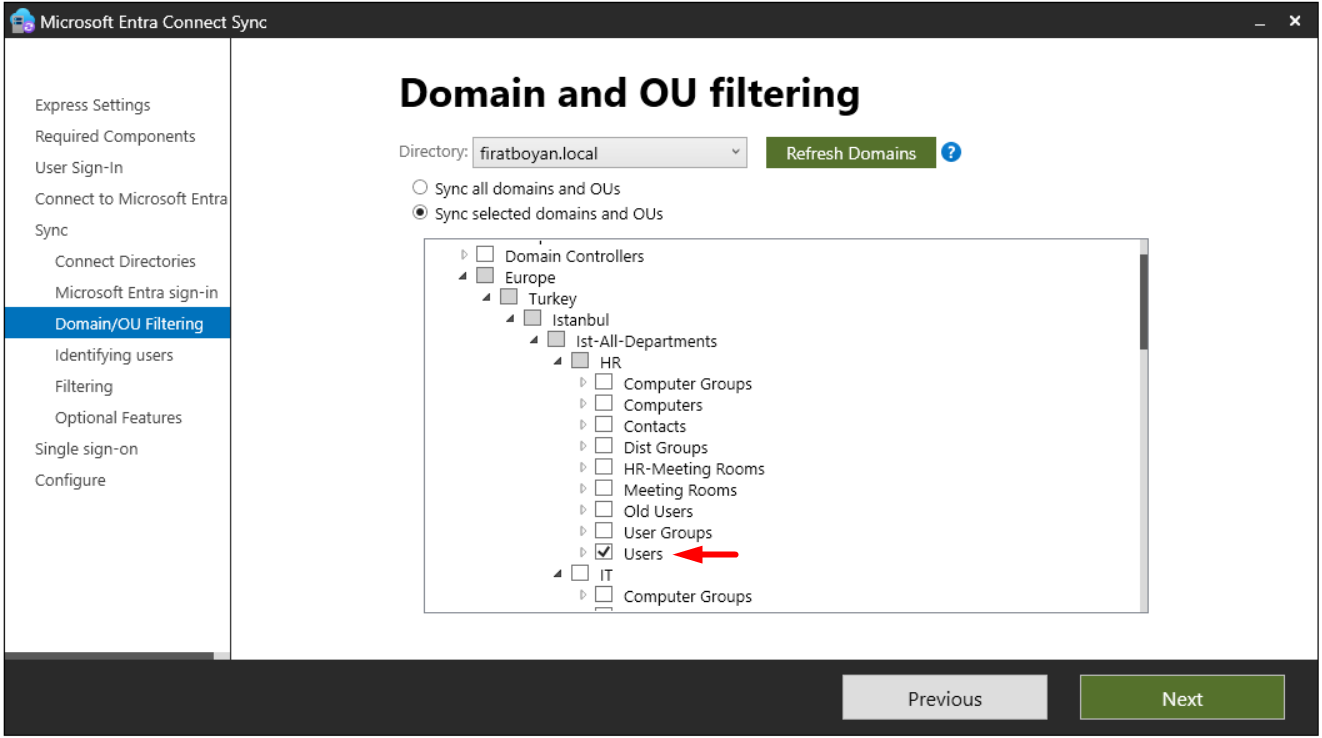

11.2- Sync selected Domains and OUs seçeneği işaretlendiğinde tüm Domain ve OU'lar yerine sadece belirlenen OU'lar senkronize edilir. Bu yöntem, sadece belirli kullanıcı gruplarını veya nesneleri senkronize etmek isteyen büyük ölçekli organizasyonlar için daha verimli bir çözümdür.

Bu yapılandırma, gereksiz kullanıcıları veya nesneleri senkronizasyon dışı bırakarak Entra ID'ye yalnızca belirli kullanıcıların aktarılmasını sağlar.

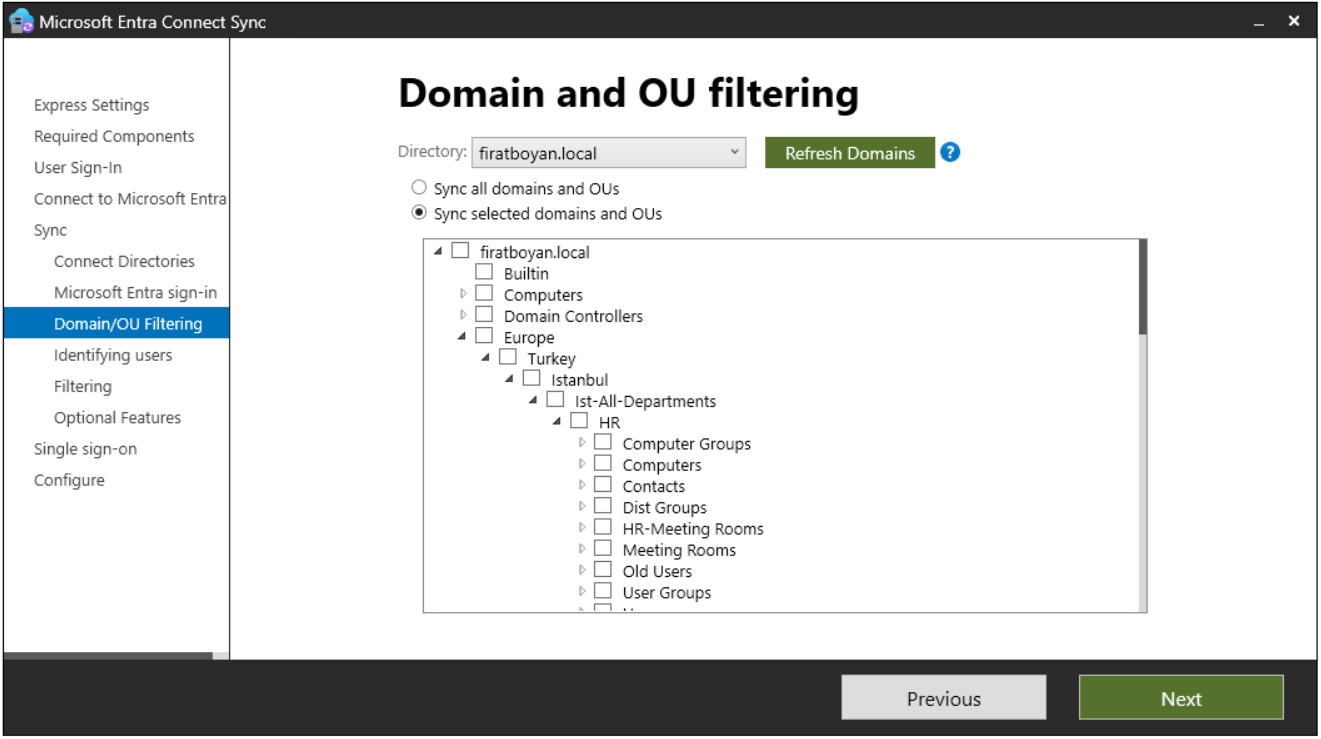

11.3- Bu adımda tüm seçimleri kaldırmak için Domain (firatboyan.local) seviyesindeki seçimi kaldırarak, sadece istediğimiz OU'ların seçilmesini sağlayabiliriz.

OU Filtering için kritik öneri: OU seçimi yapılırken sadece kullanıcıların ve grupların bulunduğu OU'lar değil, aynı zamanda Computer objelerinin bulunduğu OU'lar (Hybrid Join için) ve Group Writeback kullanılacaksa hedef OU'lar da dahil edilmelidir. Ayrıca OU filtering yapıldığında, ileride yeni OU'lar oluşturulursa bunlar varsayılan olarak senkronize edilmez; manuel olarak listeye eklenmelidir.

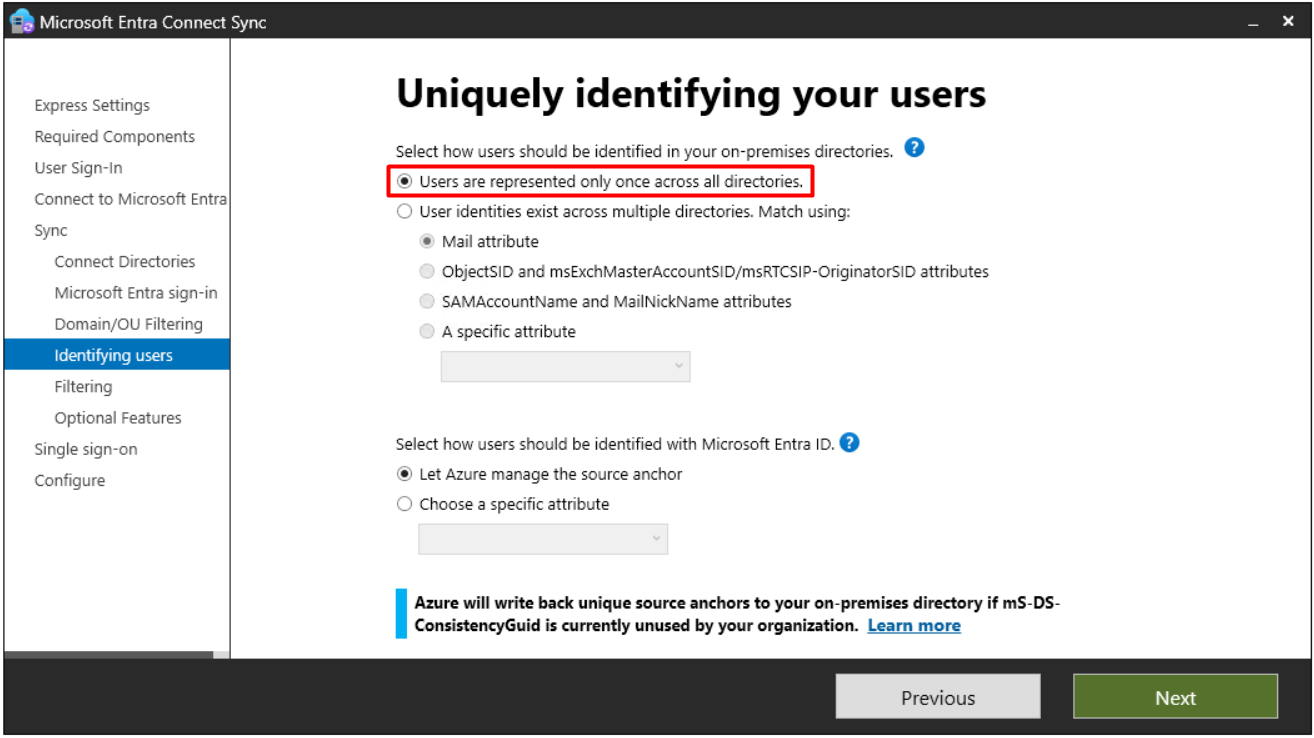

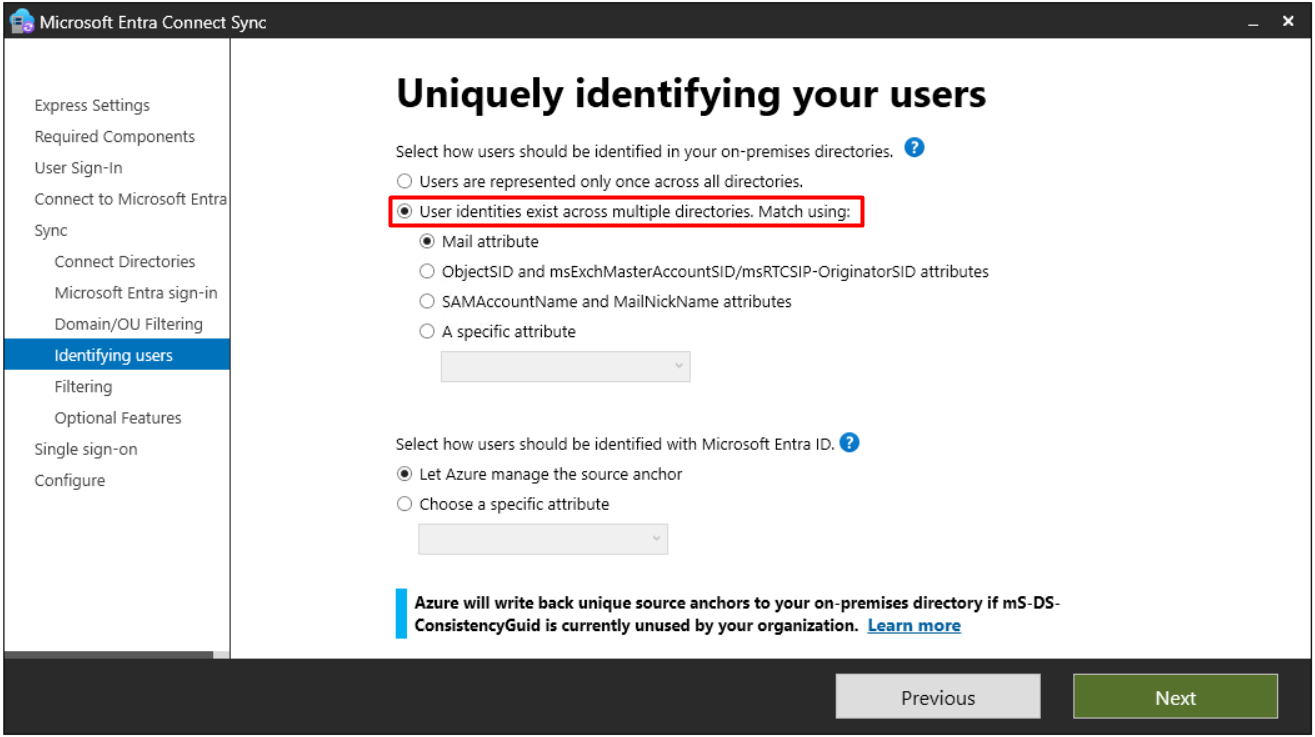

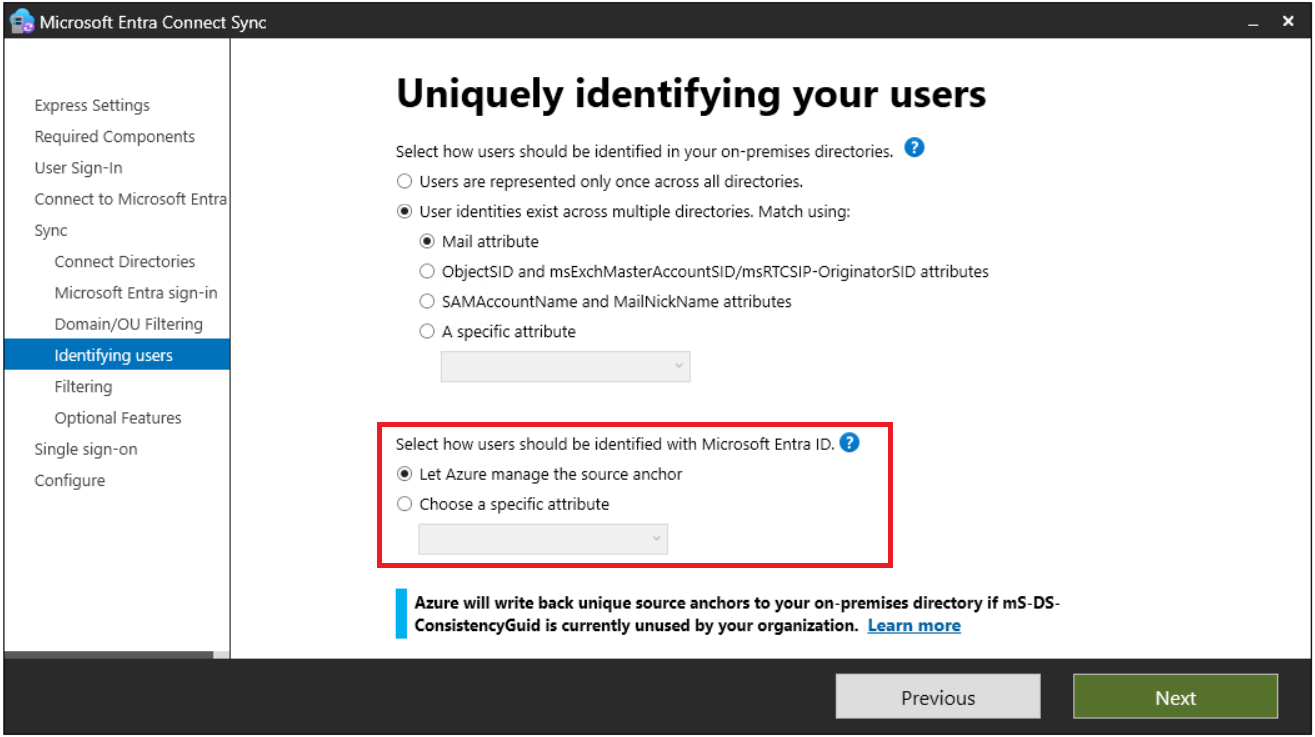

12- Uniquely identify your users adımında, Microsoft Entra Connect Sync, On-Premises AD'deki kullanıcıların Microsoft Entra ID ile nasıl eşleştirileceğini belirlemek için bir yapılandırma sunar.

Uniquely identifying your users

✅ Users are represented only once across all directories

13- Microsoft Entra Connect Sync, On-Premises AD ortamında bulunan her kullanıcıyı Microsoft Entra ID içinde benzersiz bir nesne olarak eşlemek için belirli yöntemler kullanır. Bu senkronizasyon sürecinde, kullanıcıların AD içinde tek bir dizinde mi, yoksa birden fazla dizinde mi bulunduğu dikkate alınmalıdır.

Eğer kullanıcılar yalnızca tek bir AD Forest içinde bulunuyorsa ve her kullanıcının yalnızca tek bir hesabı varsa, senkronizasyon sürecinde herhangi bir Attribute eşleme gerektirmeden doğrudan eşlenebilirler. Bu durumda, Microsoft Entra Connect Sync kullanıcının ObjectGUID veya mS-DS-ConsistencyGuid Attribute'unu temel alarak On-Premises AD ile Microsoft Entra ID arasında birebir eşleme yapar.

Bu yöntem, Hybrid Identity Management (hibrit kimlik yönetimi) yapılandırmalarında en sık kullanılan modeldir ve en az yönetim gerektiren senaryodur. Çünkü:

✔ Kullanıcı hesapları birden fazla AD Forest veya Domain içinde çoğaltılmamıştır.

✔ Tek bir dizin kaynağından yönetildiği için Attribute çakışmaları veya kimlik doğrulama sorunları oluşmaz.

✔ Entra ID üzerinde Duplicate hesap oluşma riskini minimize eder.

✅ User identities exist across multiple directories. Match Using:

14- Eğer birden fazla AD Forest veya Domain yapısında kullanıcı hesapları birden fazla dizinde tekrar ediyorsa, senkronizasyon sürecinde hangi eşleşme yönteminin kullanılacağı manuel olarak belirlenmelidir. Bu durumda, kullanıcılar arasındaki bağlantıyı kurmak için aşağıdaki yöntemlerden biri seçilmelidir.

✔ Mail Attribute

Mail attribute, kullanıcının e-posta adresini tanımlayan ve özellikle Exchange Hybrid ortamlarında On-Premises ile Entra ID hesaplarını eşleştirmek için kullanılan bir alandır. UserPrincipalName yerine mail attribute üzerinden senkronizasyon, UPN Suffix'lerinin tutarsız olduğu, kullanıcıların bulutta e-posta adresleriyle oturum açmasının planlandığı veya UPN değerinin .local gibi unverified bir Domain içerdiği senaryolarda tercih edilir.

Burada mail attribute ile proxyAddresses attribute'u arasındaki farkın net olarak bilinmesi gerekir. mail attribute kullanıcının görünen birincil e-posta adresini saklar; ancak Exchange tarafında Primary SMTP Address aslında proxyAddresses içinde SMTP: (büyük harf) prefix'iyle işaretlenen değerdir. Diğer e-posta adresleri ise smtp: (küçük harf) ile listelenir. Pratikte mail ile Primary SMTP genellikle aynı değeri taşır, ancak ikisinin Active Directory üzerindeki kavramsal rolleri farklıdır.

mail attribute Entra ID senkronizasyonunda matching identifier olarak kullanılacaksa iki ön koşulun karşılanması zorunludur: değerin tüm senkronize kullanıcılar için dolu ve On-Premises ortamda benzersiz olması ve Domain kısmının Entra ID'de Verified durumda bulunması. Aksi halde duplicate attribute hataları veya başarısız sign-in senaryolarıyla karşılaşılır.

✔ ObjectSID ve msExchMasterAccountSID / msRTCSIP-OriginatorSID Attributes

ObjectSID, Active Directory içinde her güvenlik prensibine sistem tarafından otomatik atanan benzersiz bir kimlik değeridir ve nesnenin yaşam süresi boyunca değişmez. Yalnızca nesne silinip yeniden oluşturulduğunda veya farklı bir Domain'e taşındığında değer değişir; bu durumda eski erişim izinlerinin korunması için sIDHistory attribute'u devreye girerek önceki ObjectSID'i saklar.

msExchMasterAccountSID, Resource Forest mimarisinde kullanıcı hesabının bulunduğu Account Forest ile mailbox'ın bulunduğu Exchange Forest arasındaki bağlantıyı kuran attribute'tur. Bu modelde mailbox, Exchange Forest içinde Disabled bir User Object üzerinde tanımlıdır ve msExchMasterAccountSID, mailbox'a hangi Account Forest hesabının erişeceğini belirler. Entra Connect tarafında Linked Mailbox senaryolarının doğru çalışabilmesi bu attribute'un doğru yapılandırılmış olmasına bağlıdır.

msRTCSIP-OriginatorSID ise Skype for Business ve Lync Server gibi Unified Communications platformlarında, kullanıcının orijinal SID bilgisini saklayarak Multi-Forest yapılarda doğru hesap eşleşmesini sağlar. Bu attribute, Skype/Lync Mailbox-enable edilen kullanıcılarda Resource Forest senaryolarına benzer bir mantıkla çalışır.

✔ SAMAccountName ve MailNickName Attributes

SAMAccountName, NTLM kimlik doğrulaması ve eski Windows istemcileri için kullanılan, 20 karakterle sınırlı, Domain içinde benzersiz olan oturum açma adıdır (örnek: firat.boyan). NetBIOS-prefixed formatı (DOMAIN\firat.boyan) bu attribute'un kendisi değil, sunum şeklidir. MailNickName ise Exchange ortamında Alias olarak kullanılan ve Mailbox-enable edilen her kullanıcı için benzersiz olması gereken bir değerdir.

Entra ID senkronizasyonunda bu iki attribute, UPN değerlerinin tutarsız veya mail attribute'unun güvenilmez olduğu senaryolarda alternatif eşleşme kaynağı olarak kullanılabilir. Ancak her ikisi de Domain bazlı benzersizlik garantisi sunduğu için, Multi-Forest yapılarda farklı Forest'larda aynı SAMAccountName bulunma riski gözden kaçırılmamalıdır.

✔ A specified Attribute

Varsayılan eşleşme mekanizmalarının yetersiz kaldığı senaryolarda, organizasyonun belirlediği özel bir attribute matching identifier olarak kullanılabilir. EmployeeID, CustomID veya HR sisteminden gelen benzersiz bir Identifier; Active Directory ile Entra ID arasındaki hesap eşleşmesini bu özel değer üzerinden kurabilir. Bu yöntem özellikle Multi-Forest yapılarında ve Linked Mailbox senaryolarında, kullanıcının fiziksel hesap konumundan bağımsız bir kimlik referansı sağlanması gerektiğinde kullanılır.

Seçilen attribute'un Active Directory genelinde benzersiz ve tüm senkronize kullanıcılar için dolu olması zorunludur. Aksi halde aynı değere sahip birden fazla nesne, Entra ID tarafında duplicate attribute hatalarına ve beklenmeyen hesap eşleşmelerine yol açar.

Ben, bu yapılandırma adımında User identities exist across multiple directories Match using bölümünde Mail Attribute seçeneği ile devam ediyorum. Bu seçim, birden fazla Forest içeren ortamlarda aynı kullanıcıyı farklı dizinlerde mail attribute'u üzerinden eşleştirmek için kullanılır.

Hard-Match vs Soft-Match: Entra ID, On-Premises'tan gelen yeni objeleri eşleştirmek için iki yöntem kullanır. Hard-Match, sourceAnchor/ImmutableID üzerinden yapılan eşleşmedir. Soft-Match, userPrincipalName veya proxyAddresses (yalnızca SMTP: primary value) üzerinden yapılır. Mevcut bir Cloud-Only hesap, Soft-Match ile bulunduğunda, Microsoft Entra Connect Sync bu hesabı devralır ve On-Premises Managed hale getirir. Bu mekanizma sayesinde mevcut Microsoft 365 kullanıcıları senkronizasyon başlatıldığında otomatik olarak eşleşir.

✅ Select how users should be identified with Microsoft Entra ID

15- Son olarak Select how users should be identified with Microsoft Entra ID altındaki seçenekleri de inceleyecek olursak, bölümü, On-Premises Active Directory'deki kullanıcı hesaplarının Entra ID üzerinde nasıl eşleştirileceğini belirler. Bu seçim, Source Anchor adı verilen, her kullanıcının benzersiz ve değişmez bir kimlik tanımlayıcısının nasıl belirleneceğini yönetir. Source Anchor, Entra ID ile senkronize edilen her kullanıcı için Immutable ID görevi görür ve ileride yapılacak yeniden senkronizasyon, geri yükleme veya hesap taşıma işlemlerinde aynı kullanıcıyı yeniden tanımlamak için kullanılır.

Burada iki seçenek sunulur:

✔ Let Azure manage the source anchor

Source Anchor, bir kullanıcının On-Premises Active Directory ile Microsoft Entra ID arasında değişmez ve benzersiz bir kimlik ile eşleştirilmesini sağlayan bir Attribute'tur.

Let Azure Manage the Source Anchor seçeneği etkinleştirildiğinde, Microsoft Entra Connect şu davranışı sergiler:

✔ User objeleri için mS-DS-ConsistencyGuid Source Anchor olarak kullanılır.

✔ Group, Computer ve diğer obje türleri için ObjectGUID Source Anchor olarak kullanılır.

✔ Eğer User objesinin mS-DS-ConsistencyGuid değeri boşsa, Entra Connect ObjectGUID değerini alır ve bu değeri mS-DS-ConsistencyGuid içine yazar.

✔ Eğer mS-DS-ConsistencyGuid zaten bir değer içeriyorsa, bu değeri olduğu gibi kullanır ve değiştirmez.

Bu yaklaşım, özellikle Cross-Forest Migration senaryolarında kritik bir avantaj sağlar. Çünkü ObjectGUID, bir nesnenin yaşam süresi boyunca değişmez; ancak nesne farklı bir Forest'a taşındığında veya silinip yeniden oluşturulduğunda yeni bir ObjectGUID alır. Buna karşılık, mS-DS-ConsistencyGuid ADMT gibi araçlarla taşınabilir; bu sayede farklı Forest'a geçilse bile Entra ID'deki ImmutableID ile Hard-Match sağlanır ve aynı kullanıcı objesi korunur.

Microsoft'un önerdiği varsayılan yöntem budur çünkü mS-DS-ConsistencyGuid, Entra ID ile Active Directory arasında değişmez bir köprü kurarak senkronizasyon süreçlerini daha güvenilir hale getirir.

✔ Choose a specific Attribute

Bu seçenek işaretlendiğinde ise, organizasyonun belirlediği farklı bir Attribute'un Source Anchor olarak kullanılmasını sağlar. Örneğin, bazı şirketler EmployeeID veya CustomID gibi farklı Attribute'leri kullanmayı tercih edebilir. Ancak, çalışan değişikliklerinde yeniden atanabilen Attribute'lerin (örneğin EmployeeID) Source Anchor olarak kullanılması, çakışmalara yol açabileceği için dikkatli planlama gerektirir.

Bu ayar, On-Premises Active Directory ile Entra ID arasında kimlik sürekliliğini sağlamak için kritik bir yapılandırmadır. mS-DS-ConsistencyGuid kullanımı, özellikle Hybrid Identity senaryolarında kullanıcıların yeniden oluşturulmadan veya tekrar atanmasına gerek kalmadan kesintisiz şekilde senkronize edilmesini sağlar.

Önemli kural: Source Anchor, Tenant üzerinde bir kez belirlendikten sonra değiştirilmesi desteklenmeyen ve riskli bir işlemdir. Source Anchor değişikliği, tüm Synced hesapların Cloud-Only hale dönüştürülüp yeniden eşleştirilmesini gerektirir. Bu nedenle ilk kurulumda doğru Source Anchor'ın seçilmesi kritik öneme sahiptir.

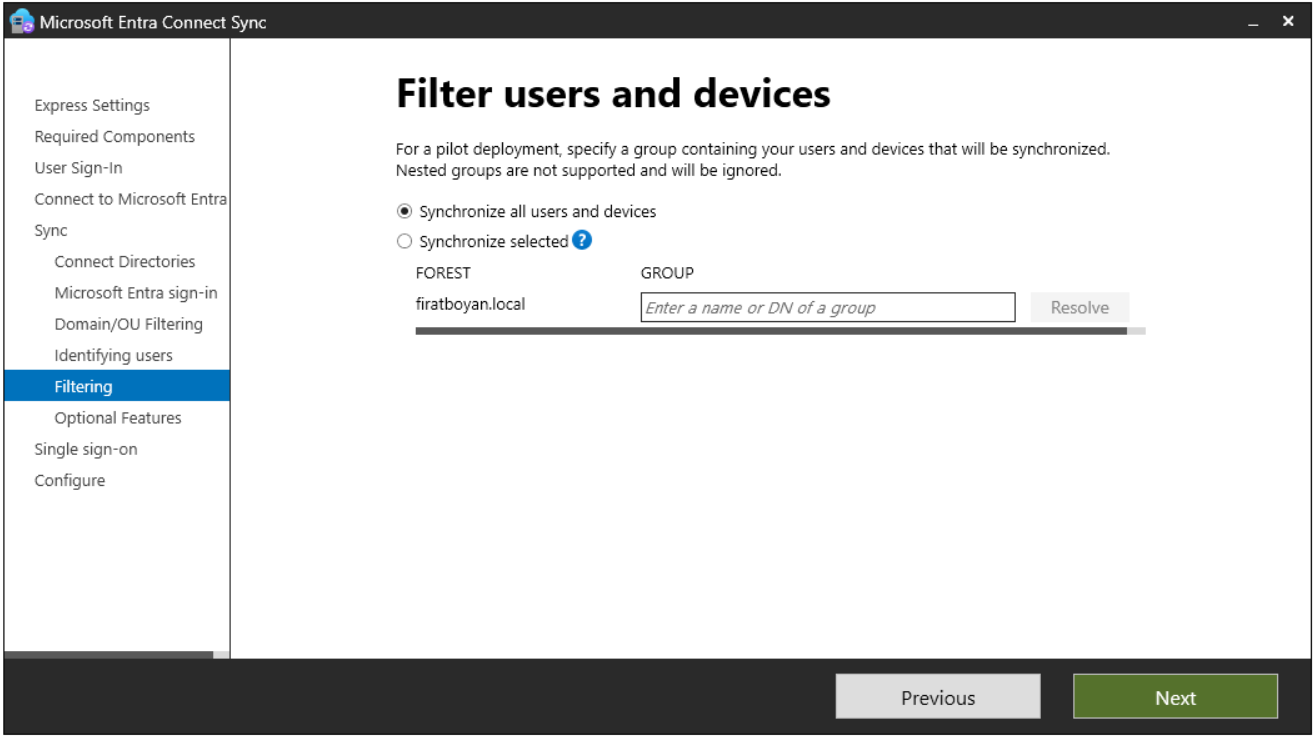

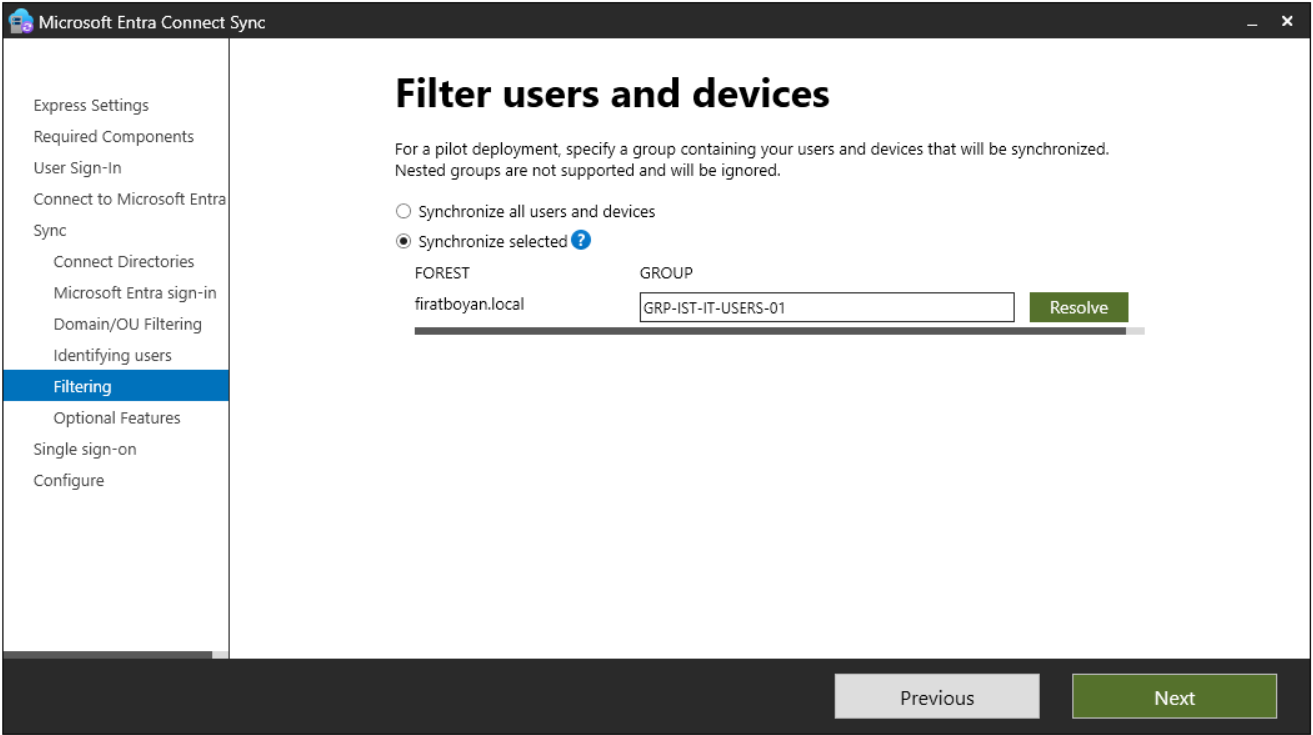

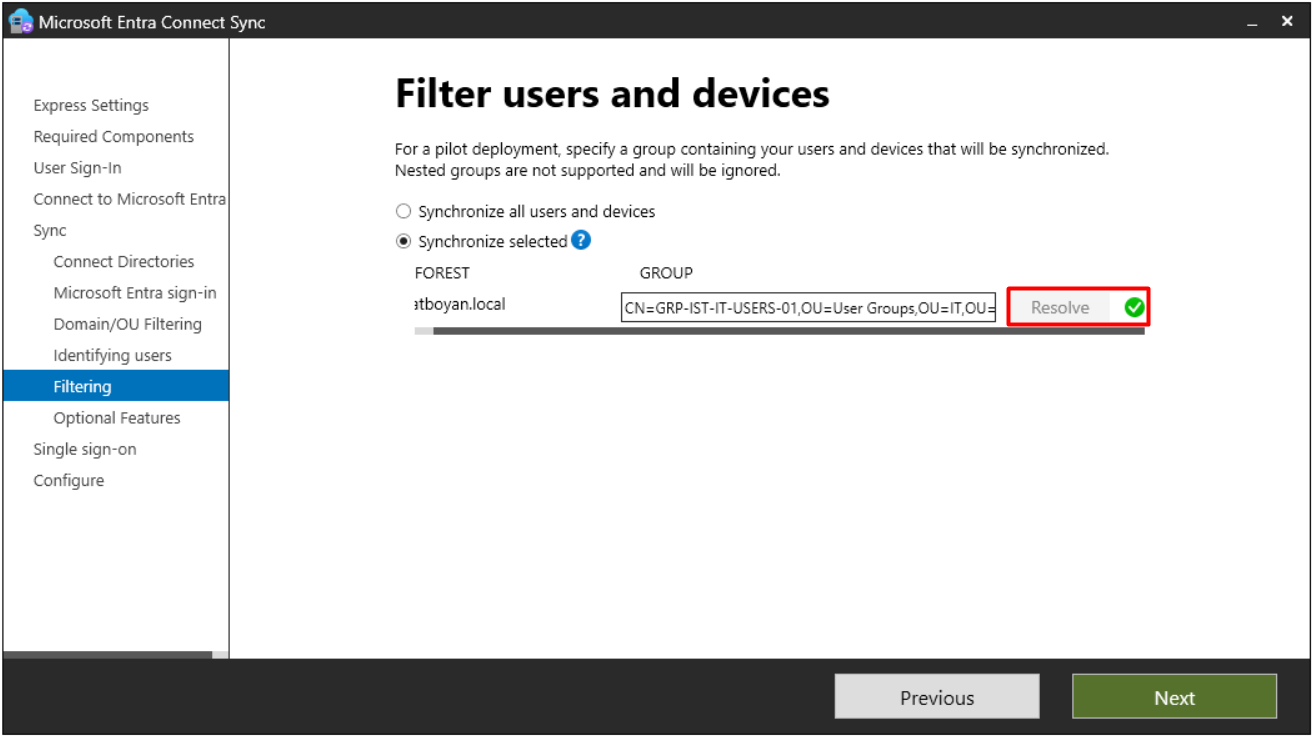

Filter users and devices

16- Filter users and devices adımında, Microsoft Entra Connect Sync, On-Premises Active Directory nesnelerinin Entra ID ile senkronizasyon sürecinde hangi kullanıcıların ve cihazların dahil edileceğini belirlemek için bir kapsam filtresi uygular. Senkronizasyon işlemi, belirlenen politikalar ve gereksinimlere bağlı olarak ya tüm dizindeki nesneleri içerecek şekilde geniş çaplı bir kapsama sahip olabilir ya da belirli bir kullanıcı veya cihaz grubuyla sınırlandırılabilir.

Bu aşamada yapılan seçim, senkronizasyon işleminin kapsamını belirleyerek yalnızca belirlenen grup veya OU içindeki kullanıcı ve cihaz nesnelerinin Entra ID'ye aktarılmasını sağlar. Böylece, gereksiz tüm dizin nesnelerinin taşınması yerine sadece belirlenen kullanıcıların ve cihazların bulut kimlik yönetimi süreçlerine dahil edilmesi sağlanır. Özellikle büyük ve kompleks dizin yapılarında, tüm kullanıcı ve cihaz hesaplarını senkronize etmek hem yönetimsel yükü artırabilir hem de gereksiz lisans tüketimine yol açabilir. Filtreleme işlemi, yalnızca belirli bölümler, ekipler veya test kullanıcıları gibi spesifik grupların Entra ID ile eşitlenmesini sağlayarak daha kontrollü bir geçiş süreci oluşturur.

Senkronizasyon sürecinde hangi kullanıcıların dahil edilip edilmeyeceği, organizasyonel yapı, güvenlik gereksinimleri ve mevcut altyapıdaki dizin organizasyonuna göre belirlenmelidir. Rastgele bir senkronizasyon yerine belirli nesneleri filtreleyerek, gereksiz veri transferini en aza indirerek Entra ID üzerinde daha verimli bir kimlik yönetimi sağlanabilir. Özellikle hibrit senaryolar, pilot projeler veya belirli iş birimleri ile sınırlı test ortamları gibi kademeli geçişlerde, kapsam belirleme seçeneği daha da kritik hale gelir.

✅ Synchronize all users and devices

Bu seçenek, On-Premises Active Directory ortamındaki tüm kullanıcı ve cihaz nesnelerinin Microsoft Entra ID ile senkronize edilmesini sağlar. Herhangi bir filtreleme uygulanmaz, yani dizindeki tüm kullanıcı hesapları, güvenlik grupları, dağıtım listeleri ve cihaz nesneleri doğrudan Entra ID'ye taşınır.

Hybrid Identity mimarisinde, On-Premises Active Directory ile Entra ID arasındaki uyumluluğun korunması için varsayılan olarak kullanılan senkronizasyon modelidir. Dizin bütünlüğünün korunmasını ve tüm kullanıcıların merkezi bir kimlik yönetimi altında toplanmasını sağlar.

Pilot geçişler, belirli kullanıcı grupları veya aşamalı senkronizasyon gibi özel durumlar gerekmiyorsa, kurumsal ortamın tamamını bulut kimlik yönetimi süreçlerine dahil etmek için en uygun senaryodur.

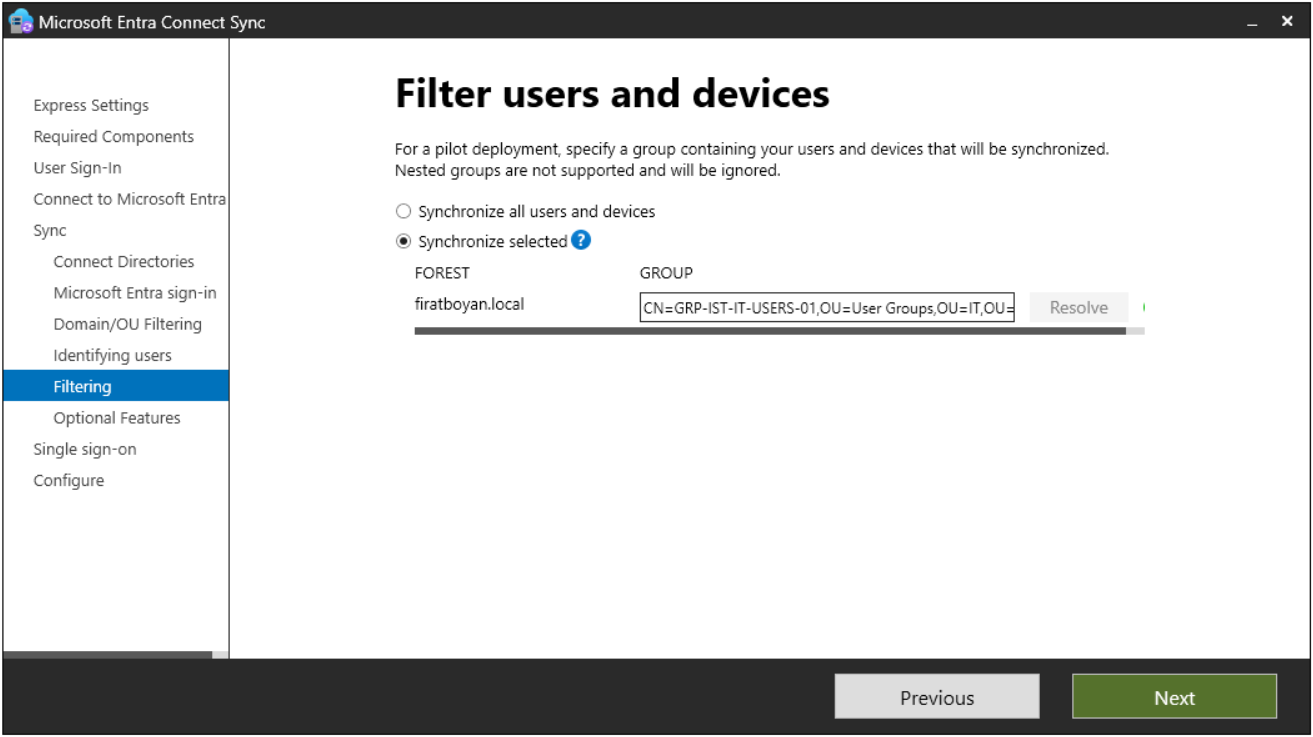

✅ Synchronize selected

Bu seçenek, yalnızca belirli bir Security Group içindeki kullanıcıları ve cihazları eşitlemek için kullanılır. Yalnızca bu grup içinde doğrudan bulunan nesneler Entra ID'ye aktarılır, Nested Groups desteklenmez. Yani, belirtilen grup başka bir grup içinde bulunuyorsa veya grup üyeleri farklı bir grup üzerinden eklenmişse, bu nesneler senkronizasyona dahil edilmez. Group alanına doğrudan grup adı girildiğinde Resolve butonu ile sistemdeki karşılığı doğrulanır ve otomatik olarak Distinguished Name (DN) formatına dönüştürülür. Eğer belirtilen isim yanlışsa veya böyle bir grup yoksa, çözümleme başarısız olur ve senkronizasyon gerçekleşmez.

Bu yöntem, özellikle pilot dağıtımlarda, test ortamlarında veya aşamalı geçiş senaryolarında belirli kullanıcı gruplarını eşitlemek için tercih edilir. Böylece yalnızca tanımlı kullanıcılar ve cihazlar Entra ID ile senkronize edilirken, geri kalan nesneler kapsam dışında tutulur.

Önemli not: Synchronize selected seçeneği yalnızca pilot ve test senaryoları için tasarlanmıştır; production ortamlar için Microsoft OU filtering yöntemini önerir. Production ortamlarda kullanıcıların kapsamını gruplarla yönetmek istiyorsanız, Sync Rules Editor üzerinden özel Scoping Filter'lar tanımlanmalıdır.

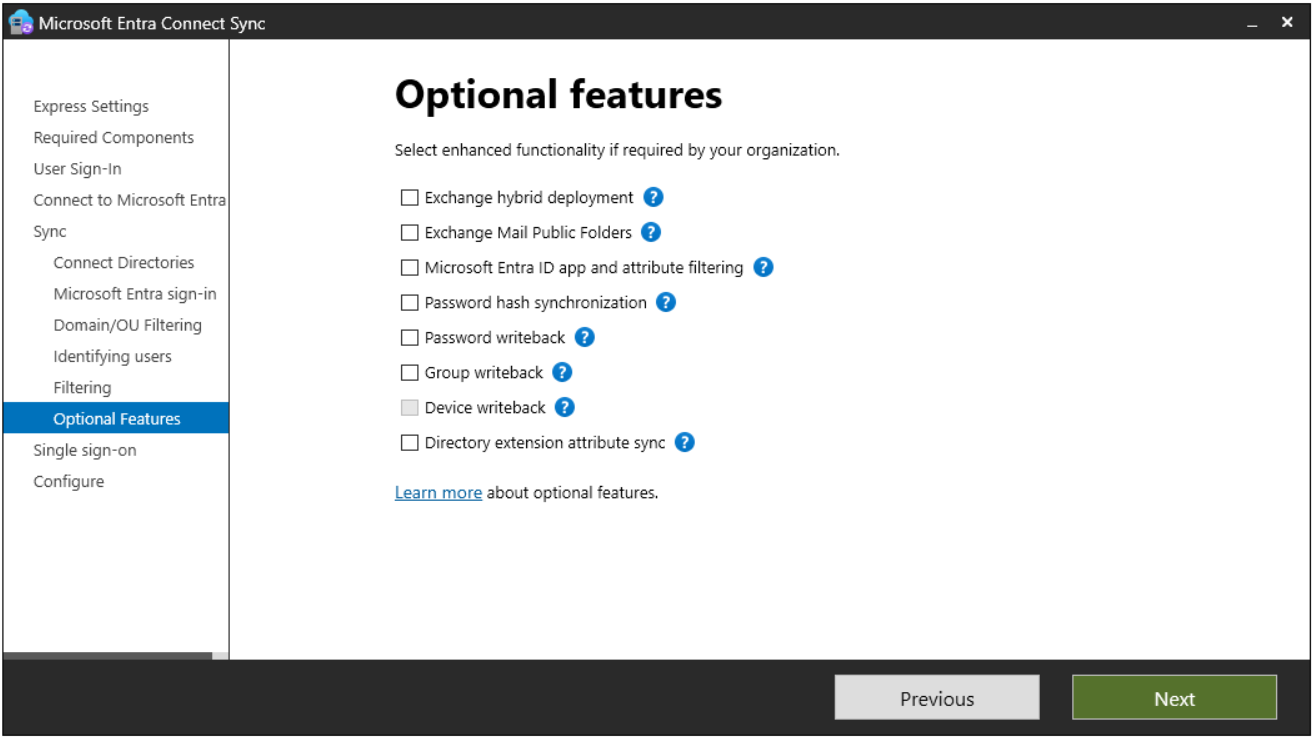

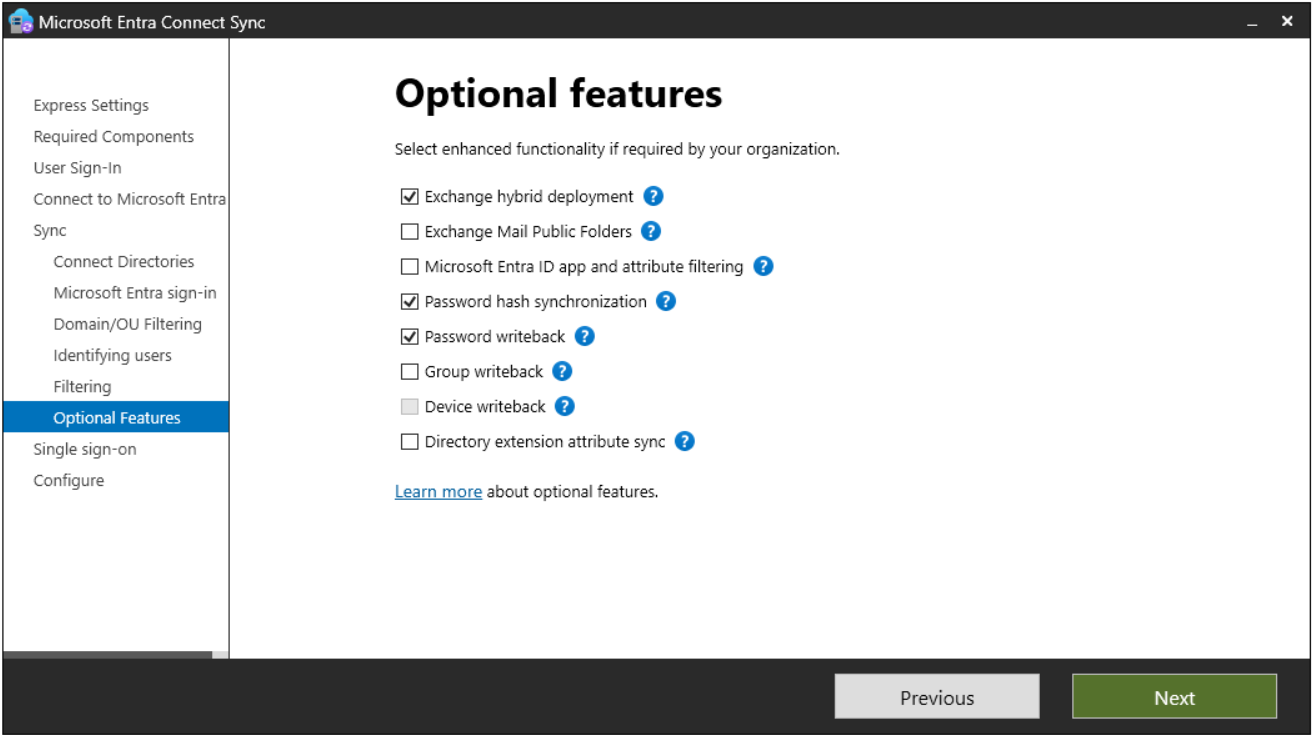

Optional features

Optional Features, Entra Connect kurulumunu ihtiyaçlara göre şekillendirmek için kullanabileceğin ek özellikler bölümüdür. Varsayılan kurulumda sadece temel kullanıcı ve grup nesneleri senkronize edilir. Bu bölümde yer alan seçenekler ise senkronizasyon davranışını genişletir ve daha özel senaryolara uyum sağlar.

Her seçeneğin aktif hale getirilmesi, arkada farklı veri akışları ve senkronizasyon yönleri anlamına gelir. Bazı özellikler sadece tek yönlü çalışırken, bazıları çift yönlü veri hareketini mümkün kılar. Örneğin Password Hash Synchronization, veriyi sadece Entra ID'ye taşırken, Password Writeback seçeneği ile Entra ID'deki parola değişiklikleri On-Premises Active Directory'ye geri yazılabilir.

Exchange Hybrid, Group Writeback ya da Device Writeback gibi özellikler de Hybrid ortamlarda işleri oldukça kolaylaştırır. Ama burada önemli olan, gerçekten ihtiyacın olan seçenekleri işaretlemek. Gereksiz şeyleri aktif etmek hem senkronizasyonu gereksiz yere uzatabilir, hem de ortamda fazladan karmaşa ya da güvenlik riski yaratabilir. Bu yüzden her seçeneğin ne işe yaradığını bilerek ilerlemek en sağlıklısı olur.

✅ Exchange Hybrid Deployment

Exchange Hybrid Deployment, On-Premises Exchange ile Exchange Online arasında senkronize bir mimari kurarak mailbox yönetimi, Free/Busy bilgisi, Mail Flow ve Hybrid Modern Authentication gibi bileşenlerin ortak bir yapı altında çalışmasını sağlar.

Bu seçenek aktif edildiğinde Entra Connect, kullanıcı senkronizasyonuyla birlikte Exchange'e özgü attribute'leri çift yönlü olarak senkronize eder. Bu modelde mail, proxyAddresses, msExchUserHoldPolicies, msExchArchiveStatus, msExchSafeSendersHash, msExchBlockedSendersHash, msExchSafeRecipientsHash, msExchUCVoiceMailSettings gibi yaklaşık 17 attribute Entra ID'den On-Premises Active Directory'ye Writeback yapılır. Bu Writeback işlemi, Hybrid Configuration Wizard (HCW) ile yapılandırılan Mailbox Migration süreçlerinin ve Exchange Online'da yapılan değişikliklerin On-Premises tarafa yansımasının ön koşuludur.

Hibrit model, Exchange yönetim ve denetim süreçlerini lokal altyapıda tutmak isteyen organizasyonlar için uygundur ve mailbox geçişlerinin kesintisiz yapılabilmesini sağlar.

✅ Exchange Mail Public Folders

Exchange Mail Public Folders, On-Premises Exchange üzerindeki mail-enabled Public Folder nesnelerinin Entra ID ile senkronize edilmesini sağlar. Bu sayede Exchange Online tarafındaki kullanıcılar, On-Premises'ta barındırılan Public Folder'lara e-posta gönderebilir hale gelir. Senkronizasyon sırasında proxyAddresses, mailNickname, legacyExchangeDN gibi mail routing için kritik attribute'ler Entra ID'ye taşınır.

Bu özellik, On-Premises Exchange'den tam migration yapmayı planlamayan ancak Public Folder'ların hibrit modda çalışmasını isteyen ortamlar için kullanılır. Microsoft'un modern Exchange Online Public Folder mimarisine geçiş yapan organizasyonlar için bu seçenek artık önerilmez; tam Cloud Public Folder geçişi yapılmış ortamlarda devre dışı bırakılmalıdır.

✅ Microsoft Entra ID App and Attribute Filtering

Bu seçenek, On-Premises Active Directory'den Entra ID'ye senkronize edilen attribute setinin daraltılmasına olanak tanır. Varsayılan davranışta tüm desteklenen attribute'ler senkronize edilir; ancak bazı senaryolarda yalnızca belirli uygulamaların ihtiyaç duyduğu attribute setinin buluta taşınması istenir.

Filtering devreye alındığında wizard, Exchange Online, SharePoint Online, Intune, vb. hangi Microsoft Online servislerinin etkin olduğunu sorar ve yalnızca seçilen servislerin gerektirdiği attribute'leri senkronize eder. Bu yaklaşım hem veri minimizasyonu (data minimization) prensibine uygunluk sağlar hem örn. extensionAttribute, telephoneNumber, streetAddress gibi hassas verilerin gereksiz yere bulut tarafına taşınmasını engeller.

Ancak bu Feature dikkatli kullanılmalıdır; gerekli bir attribute'un yanlışlıkla filter dışında bırakılması, ilgili Microsoft Online servisinin beklenmedik şekilde başarısız olmasına yol açabilir. Bu nedenle filter konfigürasyonu öncesinde her Microsoft 365 Service'in attribute gereksinimleri Microsoft Learn üzerinden doğrulanmalıdır.

✅ Password Hash Synchronization

Password Hash Synchronization, On-Premises Active Directory'deki kullanıcı parolalarının NTLM Hash değerlerinin tek yönlü olarak Entra ID'ye senkronize edilmesini sağlayan kimlik doğrulama yöntemidir. Parola değerinin kendisi hiçbir zaman buluta gönderilmez; senkronize edilen değer, NTLM Hash üzerine ek olarak PBKDF2 ile 1000 iterasyon uygulanmış güvenli bir türevdir. Bu sayede orijinal parolanın hash'ten geri elde edilmesi pratikte mümkün değildir.

PHS tek yönlü çalışır; Entra ID üzerinde yapılan parola değişiklikleri, ayrıca Password Writeback Feature'ı etkinleştirilmediği sürece On-Premises Active Directory'ye yansımaz. Bu nedenle PHS-only ortamlarında parola değişikliklerinin On-Premises tarafta yapılması ve sonraki sync cycle ile Entra ID'ye iletilmesi beklenir.

Pass-through Authentication seçilmiş olmasına rağmen Password Hash Synchronization seçeneğinin hala listelenmesi, bu özelliğin backup Authentication olarak yapılandırılabildiğini gösterir. Ancak otomatik failover sağlanmaz; PTA servisinin kesintiye uğradığı durumlarda sign-in method'unun PHS'e geçirilmesi Tenant yöneticisi tarafından manuel olarak yapılır. Buna ek olarak, Entra ID Identity Protection'ın Leaked Credential Detection özelliği yalnızca PHS etkinken çalışır; bu nedenle hangi sign-in method tercih edilirse edilsin, PHS'in arka planda etkinleştirilmesi Microsoft tarafından önerilir.

✅ Password Writeback

Password Writeback, Entra ID üzerinde yapılan parola değişikliklerinin On-Premises Active Directory'ye geri yazılmasını sağlayan ve hibrit kimlik mimarisini çift yönlü hale getiren özelliktir. Kullanıcı, Self-Service Password Reset (SSPR) veya yönetici tarafından yapılan bir parola sıfırlama işlemiyle parolasını güncellediğinde, değişiklik Azure Service Bus Relay üzerinden güvenli bir kanalla Entra Connect Sync sunucusuna iletilir. Entra Connect, mesajı alıp Active Directory üzerinde ilgili değişikliği gerçekleştirir.

Yeni parola, On-Premises tarafa yazılmadan önce mevcut Group Policy veya Fine-Grained Password Policy kurallarına karşı doğrulanır. Politika ihlali söz konusuysa yazma işlemi reddedilir ve kullanıcıya hata mesajı döner. Bu sayede on-premises parola politikalarının cloud reset senaryolarında da geçerli kalması garanti edilir.

Password Writeback'in çalışabilmesi için lisans (Entra ID P1, P2 veya Microsoft 365 Business Premium), AD DS Connector Account üzerinde delege edilmiş parola yönetim izinleri ve Minimum password age = 0 Group Policy ayarı zorunludur. Bu üç katmanlı gereksinim seti makalenin önceki bölümlerinde detaylı olarak ele alınmıştır; bu seçeneği aktif etmeden önce ilgili ön koşulların karşılandığından emin olunmalıdır. Aksi halde wizard tarafında hata oluşmasa bile ilk reset denemesinde işlem Service tarafında reddedilir.

Active Directory tarafında ise AD DS Connector Account'un, senkronize edilen kullanıcı OU'ları üzerinde belirli bir izin setine sahip olması gerekir.

👉 Bu izinler şu şekildedir:

✔ Reset password

✔ Change password

✔ Write lockoutTime Property

✔ Write pwdLastSet Property

✔ Unexpire password

👉 Bu izinler, AD DS Connector Account'un Password Writeback işleminde Least Privilege prensibiyle çalışabilmesi için gerekli minimum setini oluşturur:

» Reset password ve Change password, kullanıcı parolasinin yeniden atanabilmesini veya değiştirilebilmesini mümkün kılar.

» Write lockoutTime ve Write pwdLastSet Property'leri, parola değişikliğinin ardından AD tarafındaki hesap kilitleme ve parola yaşlandırma metadata'sının doğru güncellenmesini sağlar.

» Unexpire password, süresi dolmuş hesaplarda parola resetinin başarıyla tamamlanabilmesi için gereklidir; bu izin olmadan SSPR üzerinden yapılan reset işlemi expired account senaryolarında başarısız olur.

👉 Group Policy tarafında dikkat edilmesi gereken kritik ayar:

Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies altında yer alan Minimum password age ayarıdır. Bu ayar 0 olarak yapılandırılmalıdır. Varsayılan değer olan 1 gün, kullanıcının günde birden fazla parola değiştirmesini engeller ve Password Writeback senaryosunda beklenmedik başarısızlıklara yol açar. Kullanıcı Entra ID üzerinden parolasını değiştirdikten sonra aynı gün içinde tekrar değiştirmek isterse, Active Directory üzerindeki Policy, bu değişikliği reddeder ve Writeback işlemi başarısız olur.

Yukarıdaki Active Directory izinlerinin manuel olarak atanması yerine, ADSyncConfig modülündeki Set-ADSyncPasswordWritebackPermissions cmdlet'i kullanılabilir. Bu cmdlet, yalnızca Password Writeback için gereken izin setini doğru OU'lara otomatik olarak atar ve Least Privilege prensibine uygun bir yapılandırma sağlar.

✅ Group Writeback

Group Writeback, Entra ID içinde oluşturulan veya güncellenen grupların On-Premises Active Directory'ye geri yazılmasını sağlayarak hibrit yapılar için çift yönlü bir senkronizasyon mekanizması oluşturur. Özellikle Microsoft 365 grupları için tasarlanmıştır; bu sayede bulutta oluşturulan Microsoft 365 grupları On-Premises ortamda da yönetilebilir hale gelir.

Standart güvenlik grupları, dağıtım listeleri ve dinamik gruplar gibi nesneler de desteklenirken, en büyük avantajlarından biri Microsoft 365 gruplarının On-Premises Active Directory'ye yazılmasını mümkün kılmasıdır. Böylece, On-Premises Exchange veya SharePoint gibi kaynaklara erişimi yönetmek için Entra ID'de oluşturulan grupların kullanılması sağlanır.

Grup üyelikleri sürekli olarak senkronize edilir ve değişiklikler On-Premises Active Directory'ye yansıtılır. Ancak, On-Premises ortamda yapılan değişikliklerin Entra ID'ye geri yazılması mümkün değildir, yani süreç tek yönlü çalışır.

Group Writeback v1 ve v2 farkı: Group Writeback v1, sadece Microsoft 365 Group'ları On-Premises'a Distribution Group olarak yazar. Group Writeback v2 ise Microsoft 365 Group'ları, Security Group'ları ve Mail-Enabled Security Group'ları On-Premises'a yazabilir. v2, şu an Public Preview aşamasındadır; production ortamlarda kullanım için Microsoft'un duyurusunu beklemek önerilir.

✅ Device Writeback

Device Writeback, Entra ID üzerinde kaydedilen cihaz nesnelerinin On-Premises Active Directory'ye geri yazılmasını sağlayarak hibrit ortamda cihaz yönetimini tek bir noktadan yürütmeyi mümkün hale getirir. Bu özellik, geçmişte AD FS tabanlı Conditional Access senaryoları için tasarlanmıştır.

Modern senaryolarda Device Writeback gerekli değildir: Windows 10/11 üzerindeki Microsoft Entra Hybrid Joined cihazlar zaten Microsoft Entra ID'ye otomatik olarak kaydolur. AD FS tabanlı Conditional Access kullanılmıyorsa, modern Hybrid Identity senaryolarında Device Writeback'in etkinleştirilmesine gerek yoktur. Microsoft, modern ortamlar için PHS/PTA + Microsoft Entra Hybrid Join kombinasyonunu önerir.

✅ Directory Extension Attribute Sync

Directory Extension Attribute Sync, varsayılan senkronizasyon kapsamına dahil edilmeyen özel Active Directory Attribute'lerinin Entra ID ile eşitlenmesini sağlayarak organizasyonların özel gereksinimlerine uyum sağlamasına imkan tanır. On-Premises Active Directory üzerinde yer alan, ancak standart senkronizasyon sürecinde Entra ID'ye aktarılamayan ek bilgilerin bulut ortamına taşınmasına yardımcı olur.

Bu özellik, genellikle organizasyon içinde özel olarak kullanılan kimlik yönetimi çözümleri, özel uygulamalar veya entegrasyon gereksinimleri için tercih edilir. Örneğin, bir şirket çalışanlarının sistemlerde farklı erişim seviyelerini belirlemek için özel olarak tanımladığı bir Attribute, bu mekanizma sayesinde Entra ID'ye senkronize edilerek bulut tabanlı hizmetlerde kullanılabilir hale gelir.

Aktif hale getirildiğinde, senkronize edilecek özel Attribute'ler manuel olarak belirlenir ve yalnızca ihtiyaç duyulan nesneler Entra ID'ye aktarılır. Bu, gereksiz veri senkronizasyonunun önüne geçerek hem veri bütünlüğünü korur hem de gereksiz kaynak tüketimini engeller.

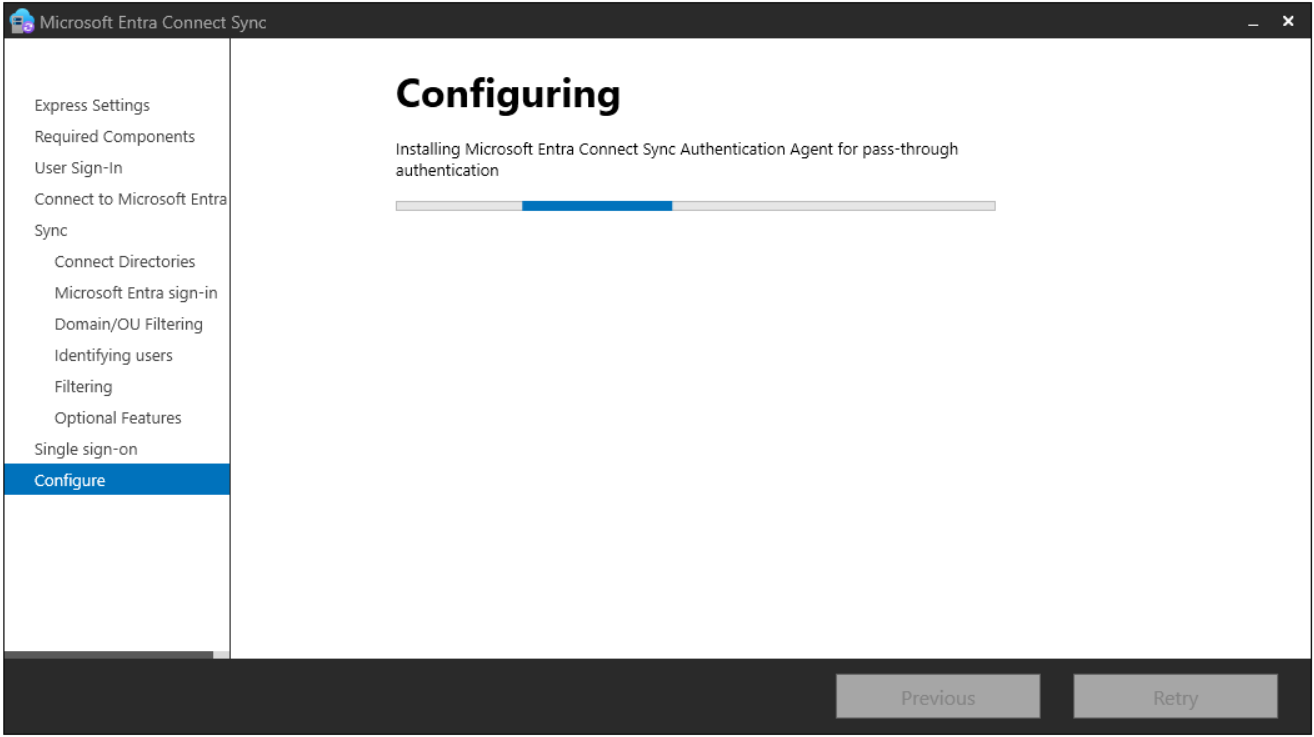

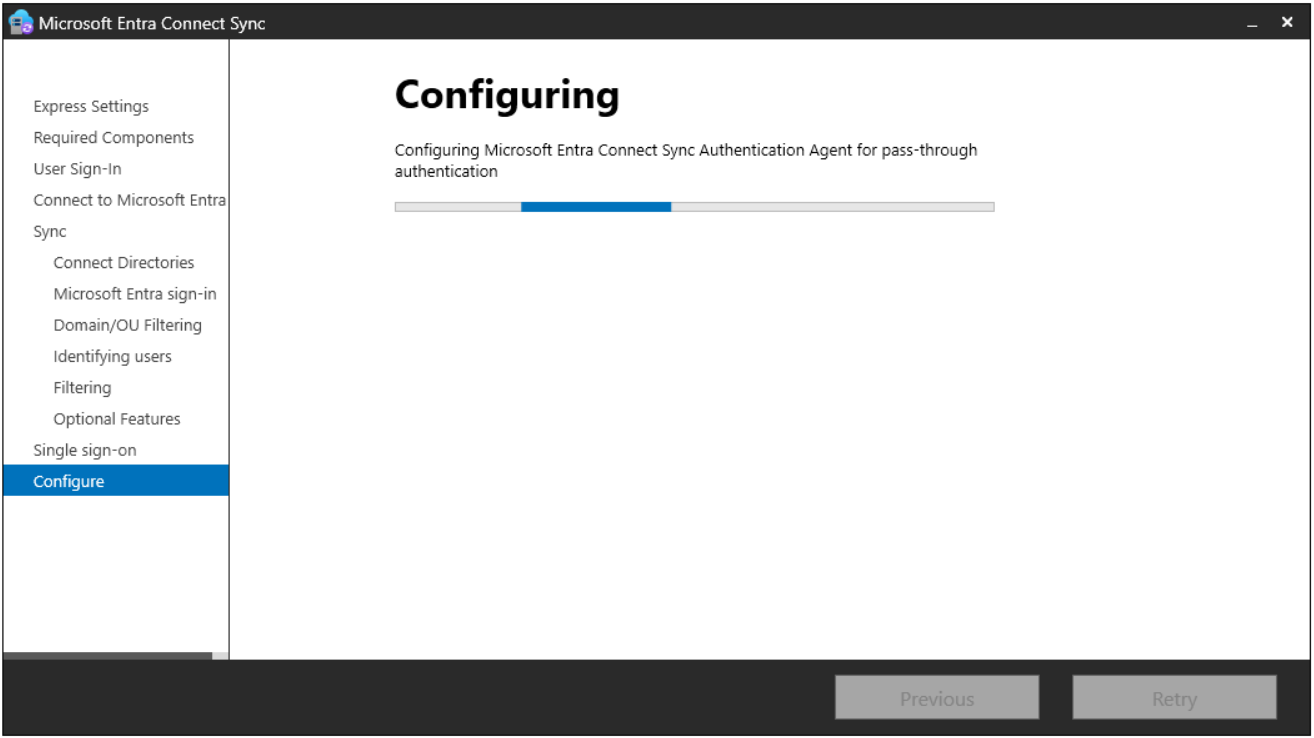

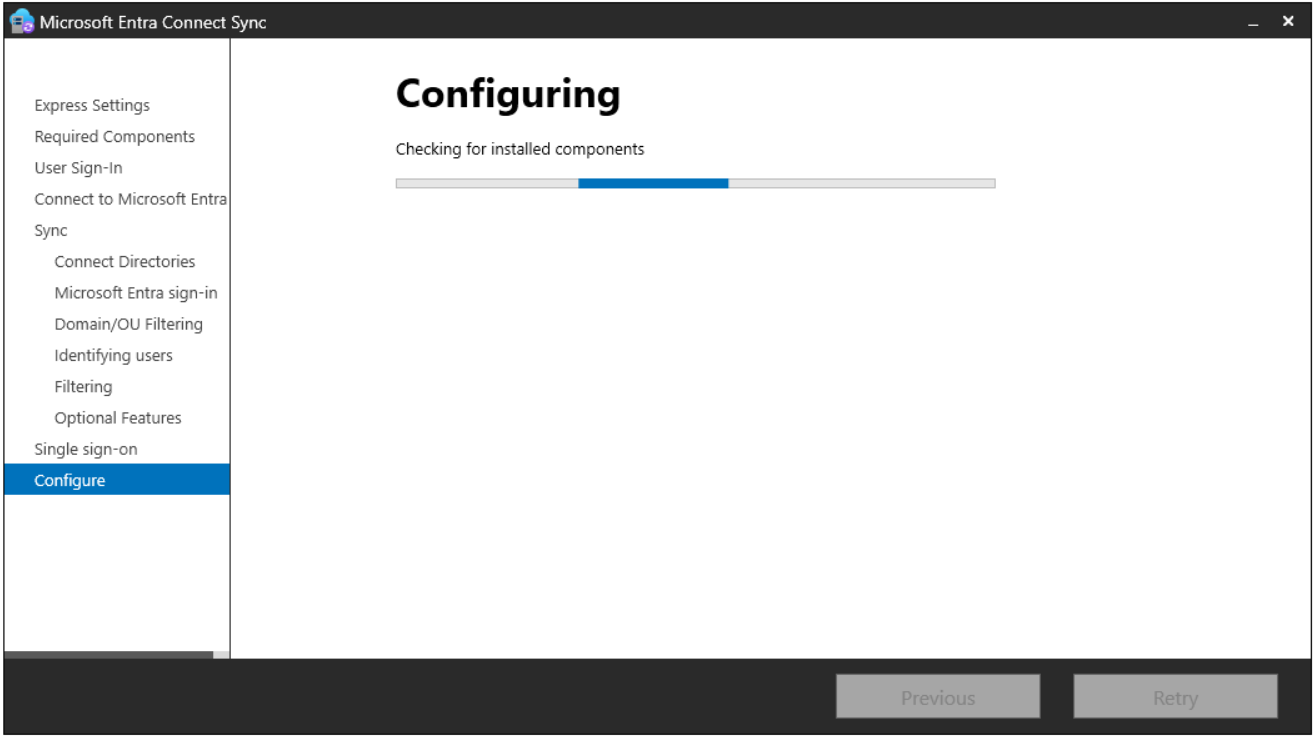

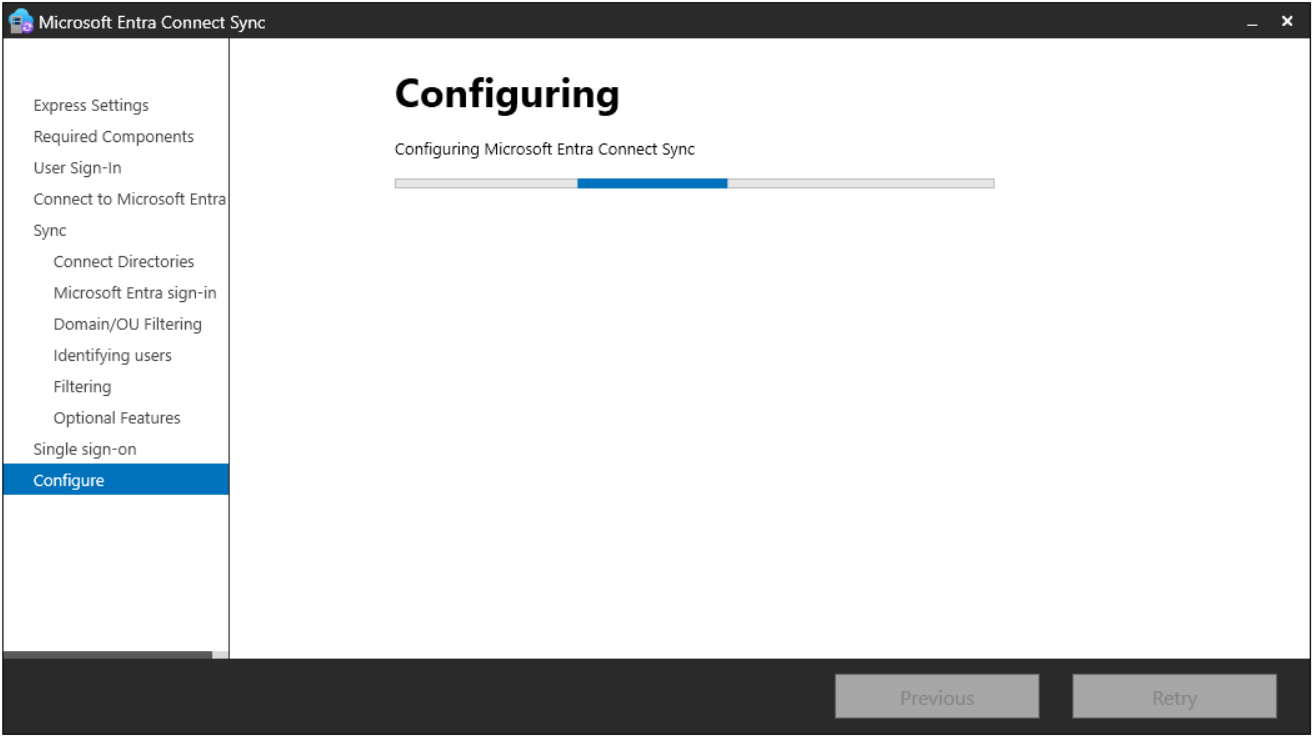

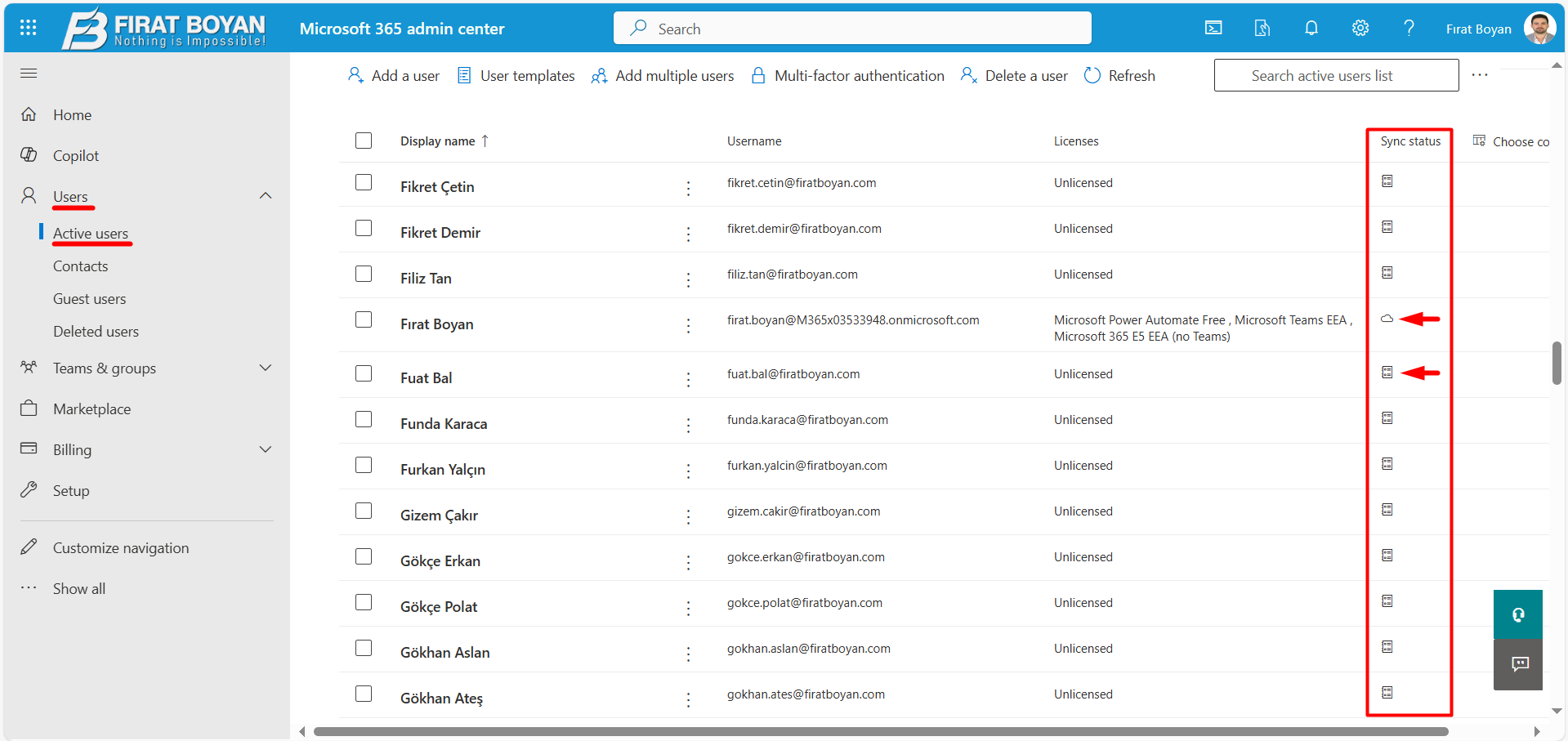

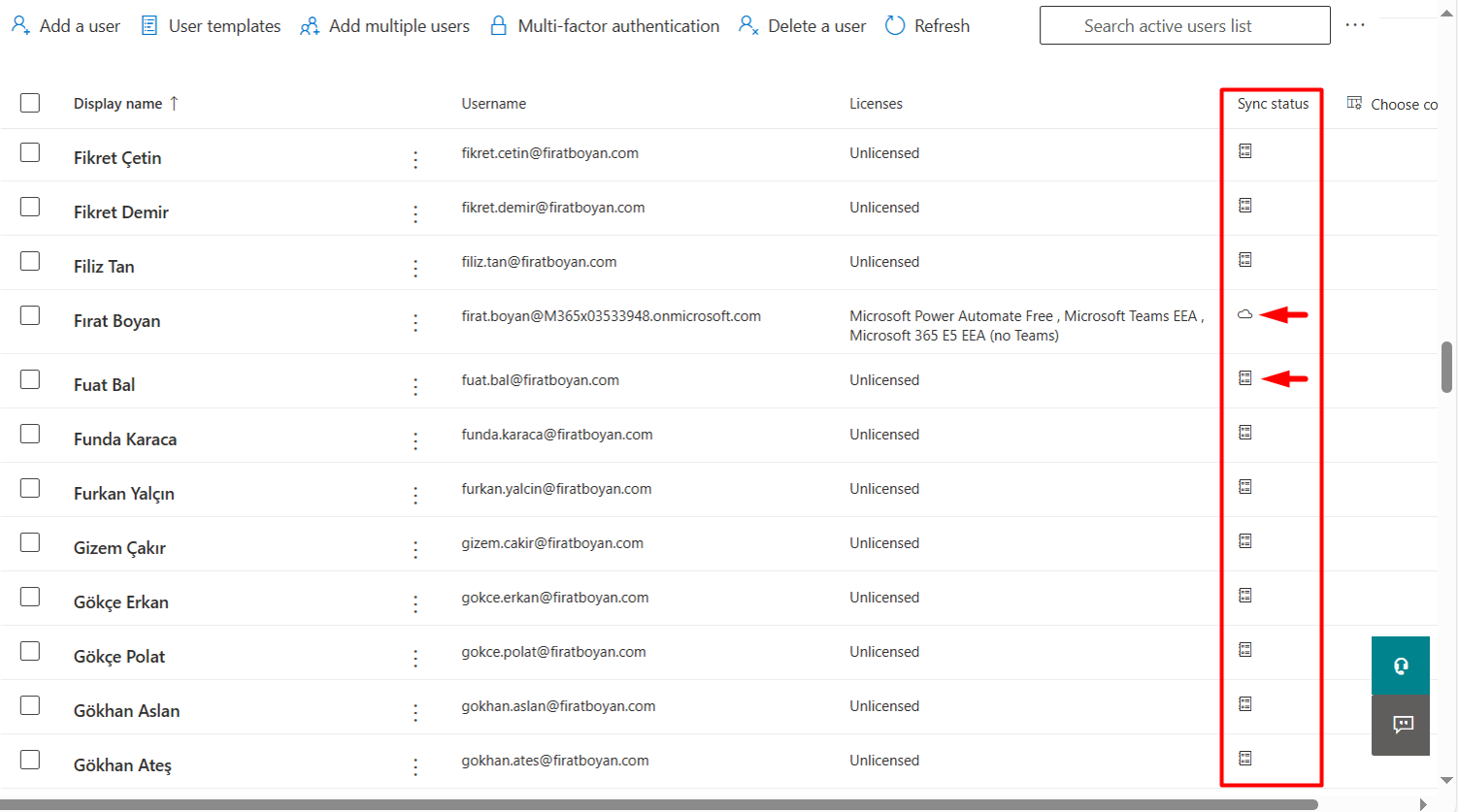

Ben aşağıdaki Exchange Hybrid Deployment, Password Hash Synchronization ve Password Writeback seçeneklerini etkinleştirerek kuruluma devam ediyorum çünkü ortamda hem Exchange Hybrid entegrasyonu, hem de güvenilir bir kimlik doğrulama mekanizması sağlamak gerekiyor.

✔ Exchange Hybrid Deployment, On-Premises Exchange ile Exchange Online arasında entegrasyon sağlamak ve geçiş sürecini sorunsuz bir şekilde yönetebilmek için gerekli.

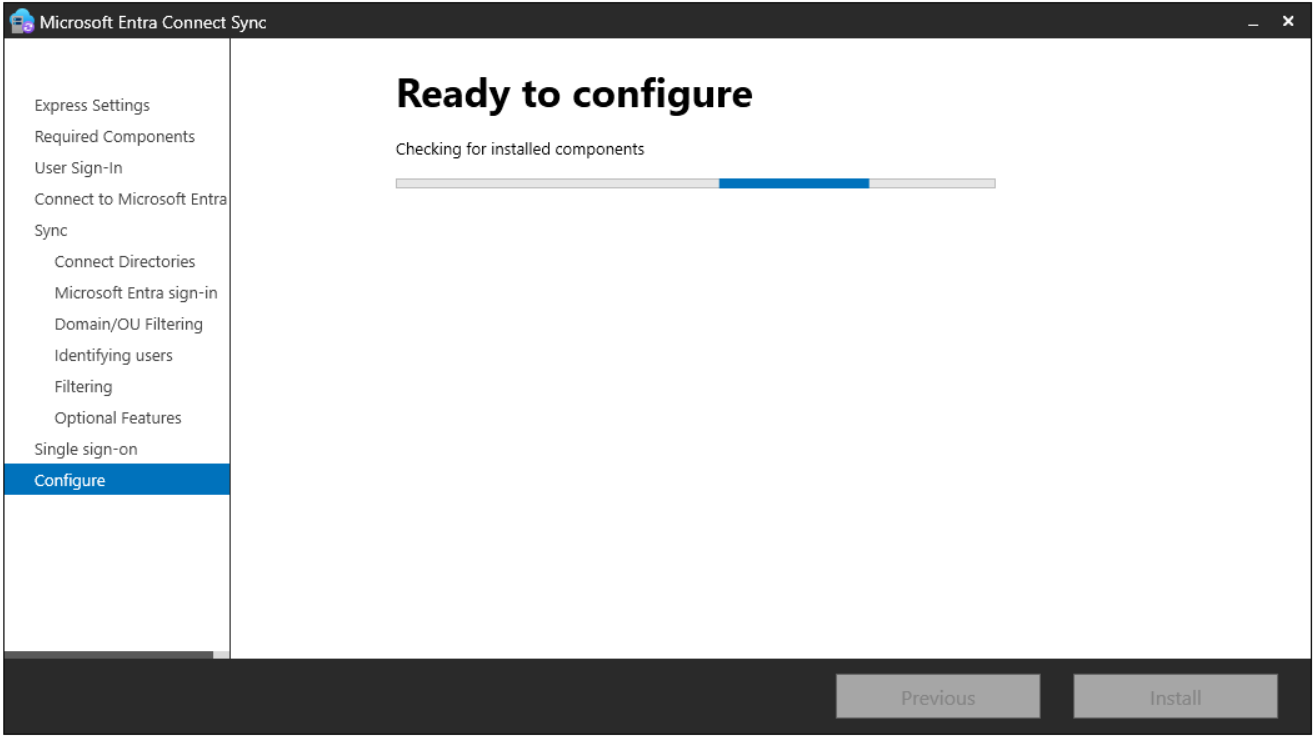

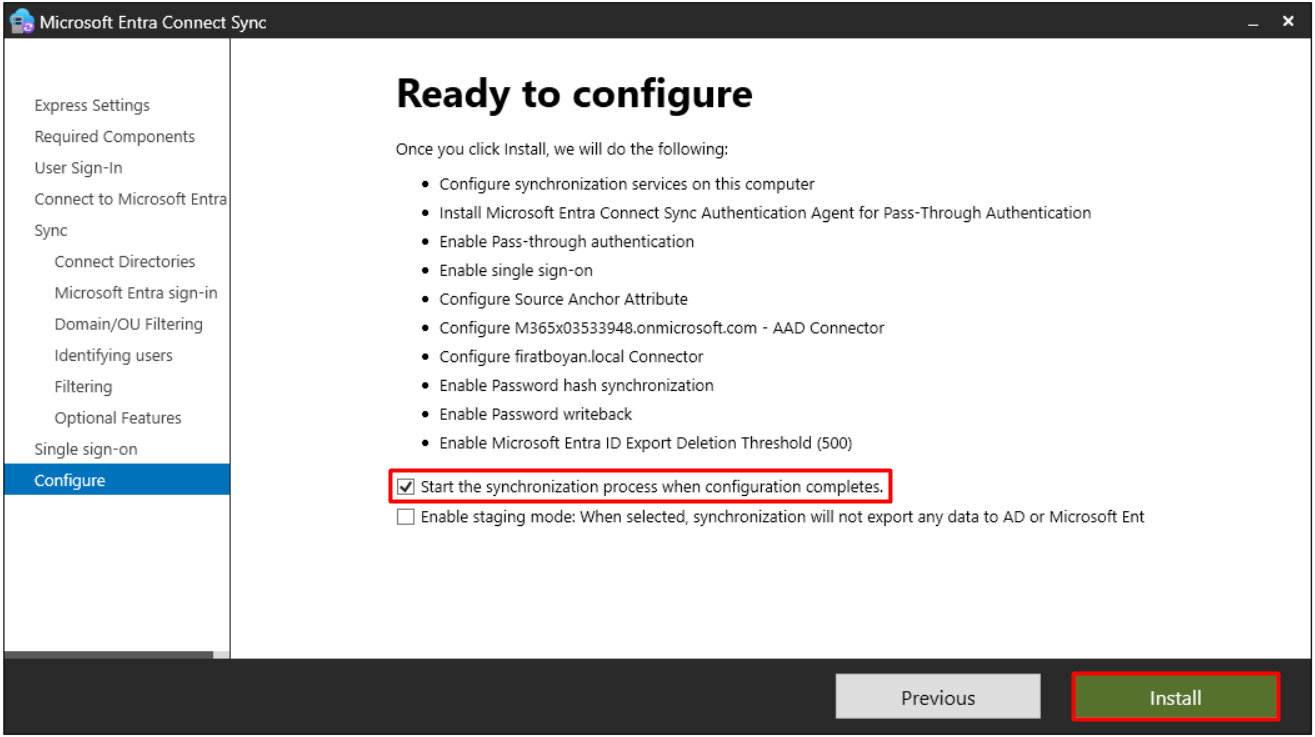

✔ Password Hash Synchronization, On-Premises Active Directory uzun süre erişilemez kalırsa Tenant yöneticisinin sign-in method'u manuel olarak PHS'e çevirebilmesi ve Leaked Credential Detection özelliğinin çalışabilmesi için aktif olmalıdır.