Active Directory üzerinde kullanıcı hesaplarının yönetimi kadar, bu kullanıcıların organizasyon içindeki yetkilendirme, erişim ve kaynak paylaşımı bağlamında nasıl gruplandırıldığı da sistemin güvenli, okunabilir ve sürdürülebilir olmasında belirleyici rol oynar. Bu noktada grup nesneleri yalnızca belirli bir kullanıcı kitlesine aynı hakları vermekle kalmaz; aynı zamanda Delegation, ACL yapılandırması, Group Policy hedeflemesi, hatta bazı servislerin kimlik denetiminde dolaylı referans olarak da kullanılır. Yani yüzeyde oldukça basit gibi görünen bir Security Group veya Distribution Group tanımı, arka planda pek çok servisin çalışma şeklini doğrudan etkileyen bir bağlantı haline gelir.

Grup türlerinin yerinde kurgulanmaması, zamanla Recursive Membership karmaşasına, yanlışlıkla verilmiş erişim haklarına ve okunması zor Permission Set'lerine yol açabilir. Özellikle Domain Local, Global ve Universal türlerinin hangi senaryolarda kullanılacağı, replication davranışları açısından da önem taşır. Universal grup içinde yapılan üyelik değişiklikleri Global Catalog replikasyonunu etkiler; ancak Windows Server 2003 Forest Functional Level ile gelen Linked Value Replication (LVR) sayesinde grubun tüm üye listesi değil, yalnızca değişen üyelik değeri replike edilir. Yine de bu grubu her iş için kullanmak, Active Directory Replication trafiğini gereksiz yere artırabilir. Ayrıca farklı Domain'ler arası Trust yapılan bir ortamda grup türü ile birlikte Scope seçiminin de doğru yapılmaması, erişim düzeylerinin bozulmasına neden olur.

Bir diğer önemli boyut, grup nesnelerinin yalnızca Security türünde değil, aynı zamanda mail dağıtımı gibi senaryolarda Distribution türünde de kullanılmasıdır. Ancak bu ayrım sadece fonksiyonel değil, aynı zamanda yönetim araçlarının desteklemesi bakımından da farklılaşır. Örneğin bir Distribution Group, Exchange Server ile doğrudan entegre çalışırken Security Group, çoğu zaman Group Policy veya NTFS izinleri gibi mekanizmalarla entegre şekilde kullanılır. Security Group'lar mail-enable edildiğinde (Mail-Enabled Security Group) hem erişim yetkilendirmesi hem de mail dağıtım listesi olarak çalışabilir. Bu iki yapının zamanla birbirine dönüştürülmesi mümkündür, ancak sistemsel etkileri dikkatle değerlendirilmeli; özellikle SID referansları ve ACL etkileri analiz edilmeden işlem yapılmamalıdır.

Grup nesneleri ile ilgili kararların kullanıcı sayısından bağımsız şekilde, erişim mimarisi bazında verilmesi gerekir. Yani küçük bir kullanıcı grubu için dahi yeni bir grup oluşturmak bazı durumlarda en doğru çözümdür. Çünkü yapılan yetkilendirmeyi doğrudan kullanıcı üzerinden değil, bir grup aracılığıyla verdiğinizde, o izin hem devredilebilir hale gelir hem de ileride yapılacak auditing işlemlerinde daha okunabilir olur. Üstelik bu yapı, Delegation of Control senaryolarında da büyük esneklik kazandırır. Yetkilerin kullanıcı yerine gruplara atanması, yöneticilerin kimde ne yetki var sorusuna daha kolay yanıt bulmasını sağlar.

Bu yazıda, Active Directory ortamında grup türlerinin nasıl yapılandırılması gerektiğini, Group Scope kavramının organizasyon yapısına göre nasıl seçilmesi gerektiğini, Nested yapılarla birlikte gelen yönetimsel avantajları ve potansiyel tehditleri tüm yönleriyle ele alacağım. Grup yönetiminin sadece teknik bir iş değil, aynı zamanda uzun vadeli bakım ve güvenlik stratejisinin ayrılmaz bir parçası olduğunu somut örneklerle açıklamaya çalışacağım. Grup yapıları sistem mimarisinde en çok göz ardı edilen ancak sorun çıktığında en çok sorgulanan başlıklardan biri olmaya devam ediyor.

Bu noktada, yapılandırma sürecinin temel bileşenlerinden biri olan Active Directory grup türlerine teknik açıdan detaylı şekilde göz atalım.

Active Directory Grup Türleri

Active Directory (AD) Grup Türleri, kullanıcıların ve kaynakların verimli bir şekilde yönetilmesi için farklı amaçlara hizmet eden çeşitli grup türlerini içerir. AD'de iki ana grup türü bulunmaktadır: Security Group'lar ve Distribution Group'lar. Bu grup türleri, farklı ihtiyaçlara yönelik olarak tasarlanmıştır ve her biri belirli özelliklere sahiptir. Aşağıda, bu grup türlerini ve kullanım alanlarını daha detaylı olarak inceleyeceğiz.

1- Security Group'lar

Security Group'lar, kullanıcı ve bilgisayar hesaplarına çeşitli erişim izinleri atamak için kullanılır. Bu gruplar, Network kaynaklarına erişim kontrolü sağlamak amacıyla oluşturulur. Örneğin, bir dosya sunucusundaki belirli bir klasöre yalnızca belirli bir Security Group'un üyeleri erişebilir. Security Group'lar ayrıca Group Policy ayarlarını uygulamak için de kullanılır, böylece belirli bir grup kullanıcıya veya bilgisayara belirli politikalar atanabilir. Mail-enable edildiğinde (Mail-Enabled Security Group) aynı zamanda mail dağıtımı için de kullanılabilirler.

Security Group'ların kullanım alanları şunlardır:

✅ Dosya ve Klasör İzinleri: NTFS izinleri ve Sharing izinleri kullanılarak, dosya ve klasörlerin erişim izinlerini yönetmek için Security Group'lar kullanılır.

✅ Network Kaynakları Erişimi: Yazıcılar, paylaşılan klasörler ve diğer Network kaynaklarına erişim izinlerini yönetmek için kullanılır.

✅ Group Policy: Belirli kullanıcı veya bilgisayar gruplarına Group Policy ayarlarını uygulamak için kullanılır.

2- Distribution Group'lar

Distribution Group'lar, e-posta dağıtımı için kullanılır. Bu gruplar, birden fazla kullanıcıya aynı anda e-posta göndermek için kullanılır ve güvenlik bağlamında bir SID taşımadıklarından ACL'lere doğrudan eklenemezler. Distribution Group'lar, özellikle büyük organizasyonlarda bilgi paylaşımını hızlandırmak ve kolaylaştırmak için kullanılır. Exchange Server ortamında Distribution List olarak bilinir ve iletişim süreçlerini optimize eder.

Exchange Server, yalnızca Universal kapsamındaki Distribution Group'ları mail-enable eder. Domain Local veya Global kapsamındaki gruplar için Exchange üzerinden mail-enable işlemi öncesinde grup Universal'a çevrilmelidir.

Distribution Group'ların kullanım alanları şunlardır:

✅ E-posta Dağıtımı: Belirli bir projede çalışan tüm kullanıcılara veya belirli bir departmana aynı anda e-posta göndermek için kullanılır.

✅ Bilgi Paylaşımı: Organizasyon içindeki çeşitli gruplara bilgi dağıtmak için kullanılır.

Active Directory Group Kapsamları

Universal Group, Global Group ve Domain Local Group'lar, Active Directory yapısında grup nesnelerinin etki alanlarını belirleyen kapsam türleridir. Her bir kapsam, grubun hem nerede tanımlanabileceğini hem de hangi kaynaklara ve nesnelere erişim için kullanılabileceğini doğrudan etkiler. Bu kapsamlar, Group Nesting yapıları ve Forest topolojilerindeki erişim modelleriyle yakından ilişkilidir. Uygun kapsam seçimi yapılmadan oluşturulan grup yapıları, yetkisiz erişim risklerini artırabilir veya yönetim karmaşasına neden olabilir.

1- Universal Group'lar

Universal Group'lar, bir Forest içerisindeki tüm Domain'lerde kullanılabilir. Kullanıcı, grup, bilgisayar gibi nesneleri üye olarak barındırabilir ve bu üyelikler, tüm Forest geneline yayılabilir. Geniş kapsamlı bir erişim tanımı gerektiğinde, örneğin çoklu Domain yapılarında ortak kaynak erişimi sağlamak istendiğinde tercih edilir. Universal Group'lar, aynı zamanda Global Catalog üzerinde tutulduklarından, sorgulama işlemleri sırasında performans avantajı sağlarlar. Windows Server 2003 ve üzeri Forest Functional Level'da Linked Value Replication (LVR) sayesinde üyelik değişikliklerinde grubun tamamı değil, yalnızca değişen üye replike edilir; bu durum geçmişteki Global Catalog replikasyon yükünü önemli ölçüde azaltır. Yine de Universal Group'lar yalnızca gerçekten Forest geneline erişim gerektiren senaryolarda kullanılmalı, Domain seviyesinde kalabilecek roller için Global Group tercih edilmelidir.

2- Global Group'lar

Global Group'lar, sadece tanımlandıkları Domain içerisindeki kullanıcıları ve grupları üye olarak barındırabilir, ancak Domain dışındaki kaynaklara erişim tanımı için kullanılabilir. Yani üyeler yalnızca kendi Domain'inden olabilirken, grubun erişim yetkisi Domain sınırlarını aşabilir. Bu yönüyle, Role-Based Access modeli kurarken çok kullanışlıdır. Genellikle, benzer görev veya erişim seviyelerine sahip kullanıcıları bir arada gruplamak için kullanılır. Global Group'lar, Domain Local Group'lar içerisinde nested olarak kullanılmak üzere tasarlanmış en uygun yapı taşlarından biridir. Ayrıca üye listeleri Global Catalog'a replike edilmediğinden, replication yükü açısından da daha dengeli bir yapı sunar.

3- Domain Local Group'lar

Domain Local Group'lar, sadece tanımlandıkları Domain içindeki kaynaklara erişim için kullanılabilir, ancak bu gruplara tüm Forest içerisinden ve Trust ilişkisinde olunan Forest'lardan kullanıcılar veya gruplar üye olarak eklenebilir. Genellikle izinlerin kaynak bazında tanımlandığı durumlarda, örneğin bir paylaşımlı klasör, yazıcı veya uygulama sunucusuna erişim hakkı tanımlarken kullanılır. Domain Local Group, erişim noktalarının olduğu Domain'de tanımlanır ve erişim hakkı sağlanacak olan kullanıcı veya gruplar, ister aynı Domain'den ister diğer Domain'lerden bu gruba eklenebilir. Özellikle Multi-Domain yapılarda erişim haklarının merkezi olarak yönetilmesi için bu gruplar son derece işlevseldir. Ancak bu gruplar, sadece tanımlandıkları Domain içerisinde çalıştıkları için Domain dışına doğrudan erişim veremezler.

Artık Active Directory grup türlerini mimari açıdan daha detaylı inceleme zamanı. Bu bölümde yalnızca grup türlerinin temel farklarını değil, aynı zamanda bu grupların kullanım senaryolarına etkisini, üyelik modelini, izinlerin nasıl devredildiğini, kaynaklara erişim kurgusunu, gruplar arası dönüşüm süreçlerini ve nesting tabanlı RBAC modellerini teknik bir bakış açısıyla ele alacağız.

Security ve Distribution temelli grup ayrımının, organizasyonel işlevler üzerindeki yansımalarını değerlendirirken; ayrıca bu yapıların Group Policy hedeflemesi, e-posta yönlendirmesi ve RBAC gibi sistemlerle nasıl entegre çalıştığını da inceleyeceğiz. Amacımız, Active Directory'deki grup sisteminin yalnızca yapılandırma değil, aynı zamanda sürdürülebilirlik ve güvenlik açısından nasıl etkili yönetilebileceğine dair kapsamlı bir perspektif sunmak. Bu detaylar, grup türlerinin organizasyonel IT altyapınızda hangi amaçlarla nasıl konumlandırılabileceğini daha net kavramanızı sağlayacak.

Üyelik

Active Directory gruplarına üyelik, kullanıcıların veya diğer grupların belirli bir gruba eklenmesiyle sağlanır. Bu üyelikler, kullanıcıların ve grupların kaynaklara erişim izinlerini belirler. Üyelik, genellikle organizasyonun ihtiyaçlarına ve kullanıcıların görevlerine göre düzenlenir. Örneğin, belirli bir departmanda çalışan tüm kullanıcılar, ilgili departman için oluşturulmuş bir Security Group'a üye yapılabilir. Bu sayede, bu kullanıcılar departmanın ihtiyaç duyduğu kaynaklara erişim sağlayabilir.

İzin Ataması

İzin ataması, Active Directory gruplarına belirli kaynaklara erişim izni verilmesi sürecidir. İzinler, dosya ve klasörlere erişim, yazıcılar ve diğer Network kaynaklarına erişim gibi çeşitli alanlarda verilebilir. Security Group'lar, bu izinlerin merkezi olarak yönetilmesine olanak tanır. Örneğin, belirli bir dosya sunucusundaki klasöre erişim izni vermek için bir Security Group kullanılabilir. Bu grup, ilgili kullanıcıları veya diğer grupları içerir ve bu sayede izinler toplu olarak yönetilebilir. Microsoft'un önerdiği AGDLP modelinde izinler doğrudan kullanıcıya ya da Global Group'a değil, Domain Local Group seviyesinde tanımlanır.

Erişim

Erişim, kullanıcıların veya grupların belirli Network kaynaklarına ulaşabilme yeteneğini ifade eder. Active Directory grupları, erişim kontrolü sağlamak için kullanılır. Security Group'lar, belirli kaynaklara erişim izni vererek güvenliği artırır ve yönetim süreçlerini basitleştirir. Erişim kontrolü, organizasyonun güvenlik politikalarına ve ihtiyaçlarına göre düzenlenir. Örneğin, yalnızca belirli bir departmanın çalışanlarının erişmesi gereken bir klasör, ilgili departman için oluşturulmuş bir Security Group tarafından korunabilir. Bu sayede, yalnızca yetkilendirilmiş kullanıcılar bu klasöre erişebilir.

Grup Dönüşümleri

Active Directory'de hem grup türleri (Group Type) hem de grup kapsamları (Group Scope) arasında dönüşüm yapmak mümkündür. Bu dönüşümler, Domain Functional Level'ın Windows 2000 Native veya üzerinde olmasını gerektirir; Mixed Mode'da dönüşüm yapılamaz.

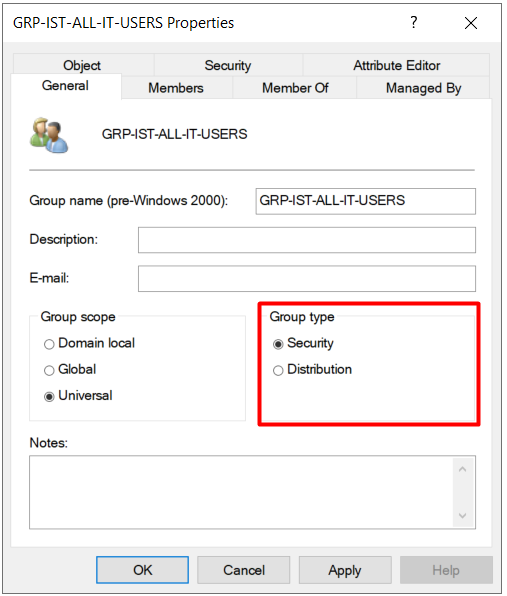

1- Group Type Dönüşümü: Grup türleri arasında dönüşüm yapılabilir; ancak bu işlem grubun güvenlik bağlamını ve ACL üzerindeki etkisini doğrudan değiştirir.

✔ Security ⟷ Distribution: Mevcut bir Security Group, Distribution Group'a veya tam tersi yönde dönüştürülebilir. İşlem, Active Directory Users and Computers üzerinden grup özelliklerinin General sekmesinden ya da komut satırından dsmod group GroupDN -secgrp yes|no ile gerçekleştirilir. Security Group, Distribution Group'a dönüştürüldüğünde ACL'lerde referansı kalsa da güvenlik bağlamı taşımayacağı için erişim kontrolünde işlevini yitirir.

Security Group'tan Distribution Group'a geçiş, grubun ACL'lerdeki etkisini kaldırır. İşlem öncesi grubun hangi kaynaklara izin tanımladığı mutlaka analiz edilmelidir.

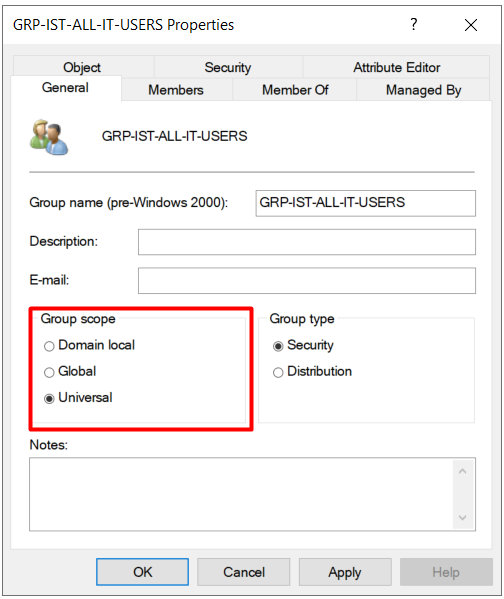

2- Group Scope Dönüşümü: Kapsam dönüşümlerinde Microsoft tarafından belirlenen şu kurallar geçerlidir:

✔ Global ⟶ Universal: Dönüştürülecek Global Group, başka bir Global Group'un üyesi olmamalıdır.

✔ Domain Local ⟶ Universal: Dönüştürülecek Domain Local Group, üye olarak başka bir Domain Local Group barındırmamalıdır.

✔ Universal ⟶ Global: Dönüştürülecek Universal Group, üye olarak başka bir Universal Group barındırmamalıdır.

✔ Universal ⟶ Domain Local: Bu dönüşüm için herhangi bir kısıt bulunmaz.

Global ve Domain Local kapsamları arasında doğrudan dönüşüm mümkün değildir; bu geçiş için ara adım olarak grubun önce Universal'a çevrilmesi gerekir. Kapsam dönüşümü sırasında grubun ACL üzerindeki etkisi ve mevcut üyelik yapısı dikkatlice değerlendirilmelidir.

Group Nesting ve RBAC

Grupların yalnızca kullanıcı nesneleriyle değil, aynı zamanda Nested Group mimarisiyle birbirleriyle nasıl ilişkilendirildiği, sistemin erişim modelini belirleyen temel şemayı oluşturur. Nested grup yapıları belirli bir mantıkla ele alındığında, örneğin bir Global Group üzerinden Role-Based Access Control (RBAC) modeli rahatlıkla kurulabilir. Aksi durumda ise Loop oluşumlarına, gereksiz Membership çoğalmalarına ve Auditing zorluklarına zemin hazırlanmış olur. Bu yüzden, grup üyeliklerinin doğrudan kullanıcı seviyesinde değil, mümkün olduğunca başka gruplar üzerinden kurgulanması tercih edilmelidir. Böylece hem yönetilebilirlik sağlanır hem de değişikliklerin etkisi kolayca izlenebilir hale gelir.

Microsoft, RBAC kurgusu için iki temel Nesting Model önerir:

1- Single-Domain'li yapılar için AGDLP:

Account ⟶ Global Group ⟶ Domain Local Group ⟶ Permission

2- Multi-Domain / Forest yapıları için AGUDLP:

Account ⟶ Global Group ⟶ Universal Group ⟶ Domain Local Group ⟶ Permission

Bu modellerde izinler doğrudan kullanıcıya ya da Global Group'a değil, mantıksal bir nesting zinciri üzerinden Domain Local Group seviyesinde tanımlanır. Bu yaklaşım hem auditing süreçlerini sadeleştirir hem de organizasyonel değişikliklerde izinlerin yeniden tanımlanma maliyetini düşürür.

Active Directory Grup Yönetim Tablosu

Aşağıdaki tabloda, Active Directory Grup Türleri, üyelik, izin ataması, erişim ve grup dönüşümleri hakkında detaylı bilgiler yer almaktadır. Bu tablo, Active Directory gruplarının yönetimiyle ilgili önemli noktaları özetlemektedir. Grup yönetiminde bu tablodaki bilgileri göz önünde bulundurmanız, organizasyonunuzun IT altyapısını daha verimli ve güvenli bir şekilde yönetmenize yardımcı olacaktır.

Grup türlerinin doğru bir şekilde kullanılması, güvenlik ve erişim kontrolünü optimize ederken yönetim süreçlerini de basitleştirir. Üyelikler, izin atamaları ve erişim kontrolleri gibi konularda tablodaki bilgilere başvurmanız, kullanıcı hesaplarının ve kaynaklarının etkin bir şekilde düzenlenmesini sağlayacaktır. Ayrıca, grup dönüşümleri hakkında bilgilere de yer verilmiştir, bu sayede mevcut gruplarınızı ihtiyaçlarınıza göre nasıl dönüştürebileceğinizi öğrenebilirsiniz.

Grup yönetimlerinde bu tablodaki bilgileri göz önüne almanızı tavsiye ederim. Bu sayede, güvenli ve verimli bir IT altyapısı oluşturabilir, kullanıcı ve kaynak yönetimini daha etkili bir şekilde gerçekleştirebilirsiniz.

|

Kapsam |

Üyelik |

İzin Ataması |

Erişim |

Kapsam Dönüşümü |

|

Universal |

• Forest içindeki herhangi bir Domain'den User ve Computer hesapları.

• Forest içindeki herhangi bir Domain'den Global Gruplar.

• Forest içindeki herhangi bir Domain'den Universal Gruplar. |

• Forest içindeki herhangi bir Domain'den veya Trust ilişkisinde olduğu herhangi bir Forest'taki herhangi bir Domain'den. |

• Forest içindeki herhangi bir Domain'den veya Trust ilişkisinde olduğu herhangi bir Forest'taki herhangi bir Domain'den. |

• Domain Local (kısıtsız)

• Global (grup içinde başka bir Universal grup, Member olarak barındırmadığı sürece) |

|

Global |

• SADECE içinde bulunduğu Domain'den User ve Computer hesapları.

• SADECE içinde bulunduğu Domain'den Global Gruplar. |

• Forest içindeki herhangi bir Domain'den veya Trust ilişkisinde olduğu herhangi bir Forest'taki herhangi bir Domain'den. |

• Forest içindeki herhangi bir Domain'den veya Trust ilişkisinde olduğu herhangi bir Forest'taki herhangi bir Domain'den. |

• Universal

(Dönüştürülmek istenen Global Group, başka bir Global Group içinde Member olarak barındırılmadığı sürece.) |

|

Domain Local |

• Forest içindeki herhangi bir Domain'den veya Trust ilişkisinde olduğu herhangi bir Forest'taki herhangi bir Domain'den User ve Computer hesapları.

• Forest içindeki herhangi bir Domain'den veya Trust ilişkisinde olduğu herhangi bir Forest'taki herhangi bir Domain'den Global Gruplar.

• Forest içindeki herhangi bir Domain'den veya Trust ilişkisinde olduğu herhangi bir Forest'taki herhangi bir Domain'den Universal Gruplar.

• SADECE içinde bulunduğu Domain'den Domain Local Gruplar. |

• SADECE içinde bulunduğu Domain'den. |

• SADECE içinde bulunduğu Domain'den. |

• Universal

(Grup içinde başka bir Domain Local grup, Member olarak barındırmadığı sürece.) |

Bu makalede, Active Directory içindeki grup hesaplarının işlevsel yapısı, erişim yetkilendirmesi ve kaynak yönetimindeki rolleri üzerinde durulmuştur. Özellikle Security Group ve Distribution Group ayrımının, hem kaynak erişimi hem de mesajlaşma sistemleri üzerindeki etkisi detaylı biçimde ele alınmıştır. Global, Domain Local ve Universal gibi Group Scope türlerinin seçimi sırasında göz önünde bulundurulması gereken yapısal kararlar ile replikasyon davranışları arasındaki ilişki açık şekilde anlatılmış; özellikle Windows Server 2003 Forest Functional Level ile gelen Linked Value Replication mekanizmasının Universal Group replikasyon yükünü nasıl azalttığı vurgulanmıştır.

Group Nesting kavramının, hem yönetimsel kolaylık hem de erişim zincirlerinde oluşturduğu mantıksal yapı üzerinde durulmuş, bu yapıların karmaşık hale gelmeden nasıl sade tutulabileceği örneklerle desteklenmiştir. Ayrıca kullanıcı üyeliklerinin doğrudan mı yoksa dolaylı mı tanımlandığı gibi detaylar üzerinden, Troubleshooting süreçlerinde karşılaşılabilecek olası karışıklıkların nasıl önüne geçileceği anlatılmıştır.

Microsoft'un resmi RBAC önerisi olan AGDLP (Account ⟶ Global ⟶ Domain Local ⟶ Permission) ve çoklu Domain ortamlar için önerilen AGUDLP (Account ⟶ Global ⟶ Universal ⟶ Domain Local ⟶ Permission) modellerinin, grup yönetimini ölçeklenebilir ve sürdürülebilir kılmadaki rolüne de değinilmiştir. Bu modeller, izinlerin doğrudan kullanıcıya değil, mantıksal bir nesting zinciri üzerinden Domain Local Group seviyesinde tanımlanmasını esas alır.

Bütün bu içerik, Active Directory ortamlarında grup yönetimi süreçlerinin salt üyelik ilişkisinden çok daha fazlası olduğunu açıkça ortaya koyar. Bu yapıyı yönetirken sadece teknik bilgilerle değil, karar alma süreçlerinde yapının gelecekteki sürdürülebilirliğini de gözetmek gerekir.

Faydalı olması dileğiyle...

Makale ile ilgili düşüncelerinizi ve sorularınızı aşağıdaki yorum kısmında paylaşmaktan çekinmeyin. Her katkı, içeriğin daha fazla kişiye ulaşmasını ve daha faydalı bir tartışma ortamı oluşmasını sağlar.