Microsoft Entra Connect Tool (eski adıyla Azure AD Connect), On-Premises Active Directory ile Microsoft Entra ID arasında güçlü bir entegrasyon sağlayan, Hybrid Identity yönetimi için kritik bileşenlerden biridir. Şirketlerin On-Premises altyapısını bulut tabanlı kimlik doğrulama sistemleriyle entegre etmesini mümkün kılan bu araç, modern kimlik ve erişim yönetimi süreçlerinde önemli bir rol oynar. Günümüzde organizasyonlar, kullanıcı hesaplarını ve kimlik bilgilerini hem yerel sunucularında hem de bulut tabanlı hizmetlerde güvenli bir şekilde yönetmek zorundadır. Bu noktada Microsoft Entra Connect Tool devreye girer ve On-Premises Active Directory nesnelerini otomatik olarak Microsoft Entra ID ile senkronize eden bir yapı sunar.

Klasik kimlik doğrulama sistemlerinde On-Premises Active Directory, kullanıcı kimliklerinin ve grup üyeliklerinin merkezi olarak yönetildiği bir yapı olarak işlev görür. Ancak modern bulut tabanlı çözümlere geçiş yapan organizasyonlar için bu model tek başına yeterli olmaktan çıkmıştır. Microsoft Entra ID, bulut ortamında kimlik yönetimini üstlenen ve çeşitli Software-as-a-Service (Saas) uygulamalarına güvenli erişim sağlayan bir platform olarak öne çıkar. Fakat On-Premises sistemler ile Microsoft Entra ID'nin birbirinden bağımsız çalışması, yönetimsel karmaşıklıklara ve güvenlik açıklarına yol açar. Microsoft Entra Connect Tool işte tam burada devreye girerek bu iki farklı dünyayı tek bir kimlik altyapısı altında birleştiren bir mekanizma sunar.

Bu aracın temel işlevi, On-Premises Active Directory nesnelerini Microsoft Entra ID'ye senkronize eden bir sistem oluşturmaktır. Bunun anlamı, On-Premises ortamda oluşturulan, değiştirilen veya silinen kullanıcı hesaplarının ve grup üyeliklerinin otomatik olarak Microsoft Entra ID'ye yansıtılmasıdır. Böylece kullanıcılar, Microsoft 365 ve diğer Microsoft bulut hizmetlerine aynı kimlik bilgileriyle erişim sağlar. Organizasyonlar için en büyük avantajlardan biri de Microsoft Entra Connect Tool'un kimlik senkronizasyonu sürecini otomatize etmesi ve merkezi bir kimlik doğrulama modeli oluşturmasıdır. Bu sayede yönetim yükü azaltılır ve kullanıcı deneyimi tutarlı hale gelir.

Kimlik senkronizasyonunun temelinde, Microsoft Entra Connect Tool'un sunduğu farklı senkronizasyon modları bulunur. Kullanıcı hesaplarının sadece Microsoft Entra ID'ye kopyalanmasını sağlayan tek yönlü senkronizasyon, organizasyonların basit bir modelle kimlik yönetimi yapmasını mümkün kılar. Ancak daha gelişmiş senaryolar için Password Hash Synchronization (PHS) ve Pass-through Authentication (PTA) kimlik doğrulama mekanizmaları ile derinlemesine entegrasyon sağlanan bir yapı da oluşturulabilir.

Password Hash Synchronization (PHS), On-Premises Active Directory'de bulunan kullanıcı parolalarının Hash hallerinin Microsoft Entra ID'ye senkronize edilmesini sağlayan bir mekanizmadır. Bu sayede kullanıcılar Microsoft Entra ID üzerinden kimlik doğrulama yaparak bulut tabanlı hizmetlere erişim sağlayabilir. PHS, Microsoft'un bugün çoğu senaryo için önerdiği yöntemdir; çünkü On-Premises altyapıya bağımlılığı en düşük olan modeldir.

Pass-through Authentication (PTA) ise, kullanıcı kimlik doğrulama sürecini Domain Controller üzerinde çalışan hafif bir Agent aracılığıyla On-Premises Active Directory üzerinden yönlendiren ve merkezi yönetimi sürdüren bir modeldir. Parolalar bulutta tutulmaz; Logon Hours gibi On-Premises Policy'lerin geçerli kalması gereken senaryolarda tercih edilir. Active Directory Federation Services (AD FS) entegrasyonu ise, Microsoft Entra ID ile Security Assertion Markup Language (SAML) tabanlı kimlik doğrulama süreçlerini yöneten ve kullanıcıların On-Premises kimlik bilgileriyle Microsoft Entra ID tabanlı servislerde oturum açmasını mümkün kılan bir mekanizma sağlar. Microsoft bugün çoğu senaryoda AD FS yerine PHS + Seamless SSO veya PTA + Seamless SSO kombinasyonunu önerir; çünkü AD FS operasyonel olarak daha karmaşıktır ve ek altyapı yatırımı gerektirir.

Kimlik senkronizasyonunun sağlanması kadar, güvenliğin üst seviyede tutulması da büyük önem taşıyan bir konudur. Microsoft Entra Connect Tool, kimlik bilgilerini ve oturum açma süreçlerini koruyan güvenlik politikalarını uygulayarak, kimlik tabanlı saldırılara karşı koruma sağlayan bir model sunar. Conditional Access, Multi-Factor Authentication (MFA) ve Identity Protection gibi güvenlik mekanizmaları ile birlikte çalışan bir yapı içerisinde, kullanıcıların erişim süreçleri detaylı bir şekilde yönetilebilir. Özellikle Conditional Access politikaları sayesinde, kullanıcıların belirli cihazlardan, belirli konumlardan ve güvenilir olmayan ağlardan erişimini kısıtlayan kurallar belirlenebilir.

Hybrid Identity yönetimi, modern BT altyapılarının temel taşlarından biri haline gelmiştir. Organizasyonlar, hem On-Premises sistemlere bağımlılıklarını sürdürmek zorunda kalmakta hem de bulut tabanlı hizmetlerin sunduğu avantajlardan faydalanmak istemektedir. Microsoft Entra Connect Tool, bu iki ortam arasındaki entegrasyonu sağlayarak, organizasyonların tek bir kimlik yönetim stratejisi oluşturmasını mümkün kılar. Kullanıcı hesaplarının, grup üyeliklerinin, parola bilgilerinin ve diğer kimlik nesnelerinin Microsoft Entra ID ile sürekli olarak senkronize edilmesini sağlayarak, tutarlı ve güvenli bir erişim modeli oluşturur.

Teknolojinin hızla evrildiği günümüzde, kimlik yönetiminin de bu değişime ayak uydurması kaçınılmazdır. Microsoft Entra Connect Tool, sadece bir senkronizasyon aracı olmanın ötesinde, Hybrid Identity yönetimini güvenli ve ölçeklenebilir hale getiren bir çözümdür. Organizasyonlar, bu aracı doğru şekilde konumlandırarak, hem mevcut kimlik altyapılarını güvenli bir şekilde sürdürebilir hem de bulut tabanlı hizmetlere geçiş süreçlerini sorunsuz bir şekilde yönetebilir.

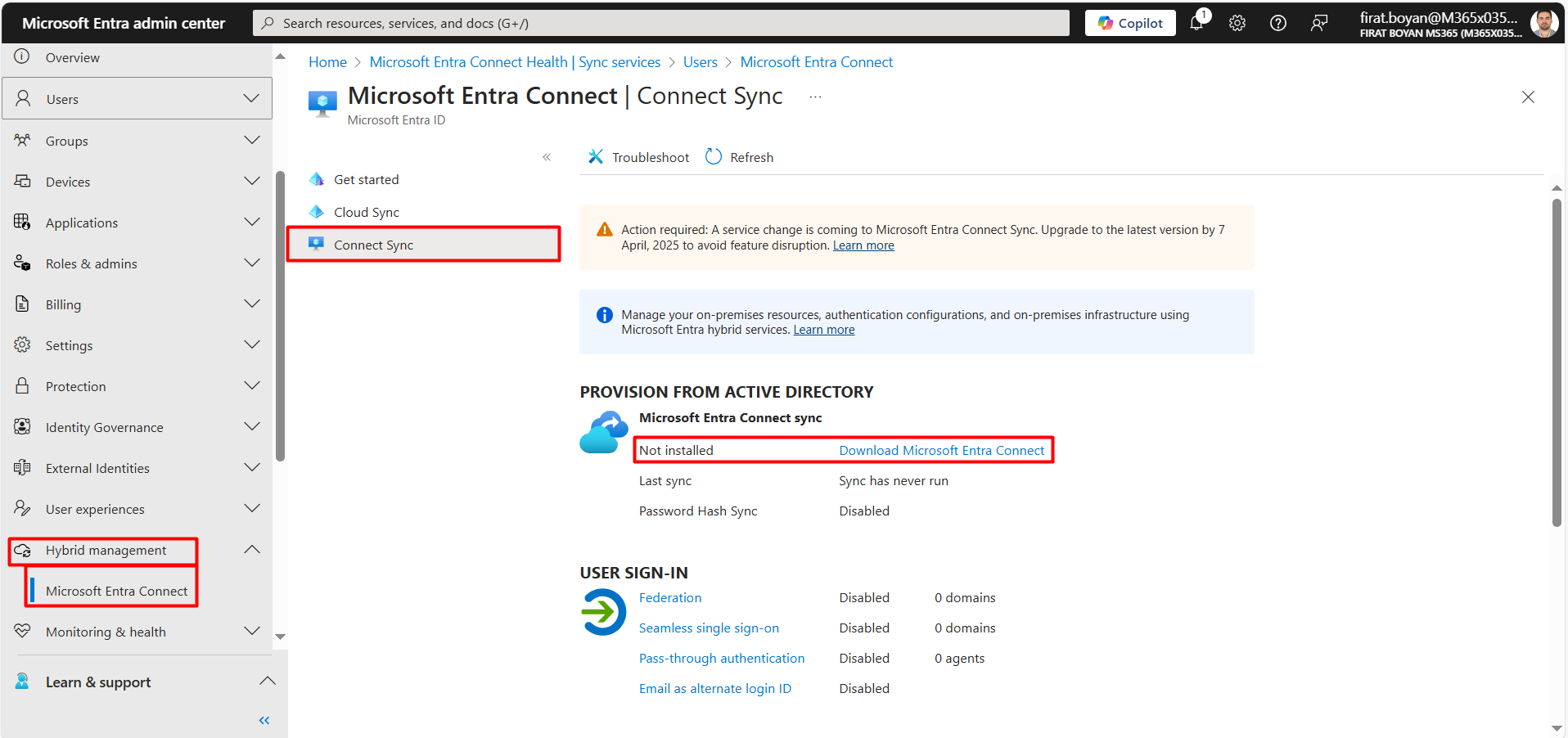

Microsoft, Entra Connect Sync backend servislerinde sıkılaştırma politikasına gittiği için 30 Eylül 2026 itibarıyla v2.5.79.0'dan eski tüm sürümlerde senkronizasyon tamamen duracaktır. Mayıs 2025'te yayımlanan bu sürüme (veya daha yenisine) geçiş yapılmaması durumunda, Tenant ile bağlantı kopar ve dizin güncellemeleri başarısız olur. Mevcut ortamınızdaki sürümü ADSyncVersion üzerinden kontrol etmeniz ve yükseltme planınızı deadline'dan önce tamamlamanız kritik öneme sahiptir. Entra Connect Sync kurulum dosyası artık yalnızca Microsoft Entra admin center üzerinden indirilebilir; doğrudan Microsoft Download Center üzerinden dağıtım sonlandırılmıştır.

Microsoft Entra Connect Tool Kurulum Ön Gereksinimleri

Microsoft Entra Connect Tool'un sorunsuz çalışabilmesi için, kurulumu yapılacak sunucunun belirli sistem gereksinimlerini karşılaması, gerekli bileşenlerin eksiksiz olarak yüklenmesi ve güvenlik politikalarına uygun şekilde yapılandırılması gerekir. Bu gereksinimleri işletim sistemi, donanım, .NET Framework, TLS, güvenlik ayarları, Network bağlantıları ve yetkilendirme gereksinimleri olarak gruplandırabiliriz.

1. İşletim Sistemi Gereksinimleri

✅ Desteklenen İşletim Sistemleri

» Microsoft Entra Connect Tool, Domain'e Join edilmiş bir sunucuya kurulmalıdır.

» Microsoft'un önerdiği sürümler Windows Server 2025 ve Windows Server 2022'dir.

» Windows Server 2016 kullanılabilir, ancak Extended Support sürecinde olduğu için destek gerekirse ücretli destek programlarına dahil olunması gerekebilir.

» Windows Server 2025 kullanımında Microsoft'un belgelediği bilinen bir Sync sorunu mevcuttur. Bu sorunun giderilmesi için sunucuya 20 Ekim 2025 tarihli KB5070773 güncellemesinin (veya daha yenisinin) yüklenmesi ve ardından sunucunun yeniden başlatılması zorunludur.

» Small Business Server ve Windows Server Essentials 2019 öncesi sürümler desteklenmez. Entra Connect Tool kurulumu yapılacak sunucunun en az Windows Server Standard sürümde olması gerekir.

» RODC (Read-Only Domain Controller) ile Sync desteklenmez; Entra Connect Tool, Writable bir Domain Controller'a erişmek zorundadır. Ayrıca On-Premises Forest veya Domain NetBIOS adı nokta (.) içeriyorsa (Dotted NetBIOS) bu yapı desteklenmez.

✅ GUI (Graphical User Interface) Zorunluluğu

» Windows Server Core üzerinde kurulum desteklenmez.

» Sunucu, tam GUI (Graphical User Interface) ile yüklenmiş olmalıdır.

2. Donanım Gereksinimleri

Microsoft Entra Connect Tool'un performanslı ve stabil çalışabilmesi için belirli donanım gereksinimlerinin sağlanması şarttır. Active Directory ortamındaki nesne sayısı arttıkça, donanım ihtiyacı da doğru orantılı şekilde değişir. Yanlış bir yapılandırma, özellikle büyük organizasyonlarda senkronizasyon gecikmeleri, işlem darboğazları ve yüksek kaynak kullanımı gibi ciddi sorunlara yol açar.

Microsoft Entra Connect Tool'un çalıştığı sunucunun donanım özellikleri, Active Directory'de bulunan nesne sayısına göre ölçeklendirilmelidir. 10.000'den az nesne içeren küçük ölçekli ortamlarda 2 vCPU, 6–8 GB RAM ve ~70 GB Disk alanı yeterli olur. Ancak 100.000'den fazla nesne senkronize edilecekse, SQL Server'ın tam sürümü gereklidir ve donanım kaynakları ciddi şekilde artırılmalıdır. Bu noktada 24-32 GB RAM, 200-300 GB veya daha büyük bir SSD kullanımı kaçınılmaz hale gelir.

Özellikle 600.000'den fazla nesne içeren büyük ölçekli ortamlarda vCPU sayısı 12 ve üzerine çıkarılmalı, RAM miktarı 32 GB'ın altına düşmemeli ve depolama alanı en az 400 GB olarak ayarlanmalıdır. SSD tercih edilmesi, büyük veri transferlerinde gecikmeleri minimize eder ve senkronizasyon işlemlerinin performansını ciddi şekilde artırır. Ayrıca, eğer SQL Server aynı sunucuda çalışıyorsa, ekstra RAM, işlemci çekirdeği ve Disk alanı gerekir.

Donanımın yanı sıra, Network altyapısının da güçlü olması kritik bir gereksinimdir. 1 Gbps veya daha yüksek hızda bağlantılar, Microsoft Entra ID ile kesintisiz iletişim sağlamak için önerilir. Düşük Bandwidth (bant genişliği), senkronizasyon süresini uzatır ve kimlik doğrulama süreçlerinde aksamalara neden olabilir.

Bu gereksinimler, Microsoft Entra Connect Tool'un ölçeklenebilir ve kesintisiz çalışması için dikkat edilmesi gereken kritik noktalardır. Gereksiz donanım yatırımlarını önlemek ve ortamın büyüklüğüne uygun en verimli yapılandırmayı sağlamak için, senkronize edilecek nesne sayısına göre planlama yapmak her zaman en doğru yaklaşımdır.

|

Nesne Sayısı |

vCPU |

RAM (GB) |

Disk (GB) |

Notlar |

|

10.000'den az |

2 |

6–8 |

~70 |

SQL Express uygundur. |

|

10.000 – 50.000 |

2 |

6–8 |

~70 |

SQL Express uygundur. |

|

50.000 – 100.000 |

4 |

12–16 |

~100 |

SQL Express kullanılabilir.

⚠️ 10 GB kritik limit sınırındadır. |

|

100.000 – 300.000 |

8 |

24–32 |

~200–300 |

SQL Standard/Enterprise gereklidir. |

|

300.000 – 600.000 |

8–12 |

32 GB |

~300–450 |

SQL Standard/Enterprise gereklidir. |

|

600.000+ |

12+ |

32–48 GB |

~400–500 |

SQL Standard/Enterprise zorunludur. |

SQL Express, en fazla 10 GB'lık bir veritabanı oluşturabildiği için 50.000–100.000 nesne aralığında ADSync veritabanı genellikle bu sınıra yaklaşır ve bu nedenle kritik sınır olarak kabul edilir.

Yukarıdaki tablo, Microsoft Entra Connect için nesne sayısına göre önerilen donanım ölçeklendirme değerlerini gösterir; ancak bu rakamlar, mutlak bir gereksinim değil başlangıç referansı olarak değerlendirilmelidir. Gerçek kaynak ihtiyacı; senkronizasyon kapsamına alınan Attribute sayısına, özel Sync Rule'lara, Password Hash Sync, Password Writeback, Group Writeback gibi etkin Feature'lara ve toplam Forest sayısına göre değişkenlik gösterir.

Microsoft Entra Connect, varsayılan olarak SQL Server Express LocalDB kullanır ve bu motor küçük-orta ölçekli ortamlar için yeterlidir. Ancak SQL Server Express'in 10 GB veritabanı boyutu sınırı nedeniyle, yaklaşık 100.000'den fazla nesne içeren ortamlarda Microsoft, Express yerine Standard veya Enterprise sürümlerinin kullanılmasını önerir. Bu sınıra yaklaşan kurulumlarda Express üzerinde çalışmaya devam etmek, ileride sessiz Sync Failure'lara ve veritabanı boyut hatalarına yol açar; bu nedenle production öncesi planlamada veritabanı motoru seçimi en kritik mimari kararlardan biridir.

Performans açısından, Entra Connect ile SQL Server'ın aynı fiziksel sunucu veya sanal makine üzerinde çalıştırılması genellikle en iyi uygulamadır; çünkü Sync Engine ile veritabanı arasındaki yoğun veri transferinde lokal erişim, network round-trip gecikmesini ortadan kaldırır. SQL Server'ın ayrı bir sunucuda bulunduğu kurulumlarda ağ gecikmesinden dolayı ek CPU, RAM ve Disk kaynaklarına ihtiyaç duyulur; bu senaryoda Network Latency'sinin 1 ms altında tutulması önerilir.

Güvenlik açısından Entra Connect sunucusu, Control Plane (Tier 0) Asset olarak sıkılaştırılmalı ve Domain Controller ile aynı güvenlik seviyesinde korunmalıdır. Bu sunucu, On-Premises AD'deki tüm kullanıcı kimlik bilgilerinin (NTLM Hash'ler dahil) PBKDF2 dönüşümüyle Entra ID'ye taşınmasından sorumlu olduğu için, ele geçirilmesi durumunda hem On-Premises hem de Cloud kimlik altyapısı için kritik bir tehdit oluşturur. Bu nedenle Entra Connect sunucusuna erişim, yalnızca Tier 0 yetkili yöneticilerle sınırlandırılmalı ve Privileged Access Workstation (PAW) üzerinden gerçekleştirilmelidir.

3. .NET Framework Gereksinimleri

✅ Minimum Gereksinimler

» .NET Framework 4.7.2 veya daha yeni bir sürüm gereklidir. Microsoft Learn dokümantasyonunda 2025 itibarıyla belirtilen minimum sürüm budur; önceki kılavuzlarda yer alan 4.6.2 minimum bilgisi artık geçerli değildir.

» Önerilen sürüm, .NET Framework 4.8 veya daha yeni bir sürümdür; erişilebilirlik ve performans açısından en iyi sonucu verir.

4. Güvenlik ve Yetkilendirme Gereksinimleri

✅ On-Premises Active Directory Hesap Yetkileri

» Microsoft Entra Connect Tool'un Active Directory nesnelerine erişebilmesi için kullanılan hesabın Enterprise Admin veya Domain Admin yetkisine sahip olması normal şartlarda gerekli değildir. Bu, sadece Entra Connect Tool kurulum aşamasındaki AD Forest Account adımında Create new AD account seçeneği seçilerek, yetkili AD hesabının otomatik oluşturulması sağlanacaksa ihtiyacımız olan bir yöntemdir.

» Hiçbir yetkili gruba üye olmayan standart bir hesap tercih edileceği durumda yani Use existing AD account seçeneği seçilerek kuruluma devam edilecekse, Enterprise Admin veya Domain Admin yetkili hesaplarına ihtiyacınız olmayacaktır çünkü yetkili AD hesabının gerekli yetkilerini zaten manuel olarak vereceksiniz. Kurulum için kullanılacak olan bu hiçbir yetkili gruba üye olmayan hesabın en az Read, Replicating Directory Changes ve Replicating Directory Changes All yetkilerine sahip olması gereklidir. Bu konuyla ilgili bilgiyi, makalemin 2. bölümünde detaylıca inceliyor olacağım.

» Permission Delegation işlemleri için Microsoft'un resmi ADSyncConfig PowerShell modülü kullanılabilir; bu modül, Microsoft tarafından desteklenen en güvenli ve en standardize yetki atama yöntemidir.

✅ Microsoft Entra ID Hesap Yetkileri

» Microsoft Entra ID kurulumu için Hybrid Identity Administrator yetkili bir hesap kullanılabilir ve bu hesapla kurulum tamamlanabilir.

» Ancak, kurulum sırasında kullanılan hesap Hybrid Identity Administrator yetkisine sahipse, Health Agent yüklenir fakat devre dışı kalır. Bu sebeple eğer Health Agent kullanılacaksa, başka bir ifadeyle Health Agent'ın çalışabilmesi için Global Administrator yetkisi ile kurulum yapılmalıdır.

» Kurulumdan sonra, Global Administrator yetkisi Privileged Identity Management (PIM) veya direkt rol değişimiyle minimum seviyeye düşürülebilir.

» Global Administrator veya Hybrid Identity Administrator rolleri doğrudan kullanıcıya atanmalıdır; grup üyeliği üzerinden verilen roller Entra Connect kurulumunda desteklenmez. Hesap, School or Organization Account (iş/okul hesabı) olmalıdır; Personal Microsoft Account kullanılamaz.

» Federation (AD FS veya PingFederate) yapılandırması gerekiyorsa hesabın yetkileri değişir. Bu durumda hesap ya tek başına Global Administrator olmalı ya da hem Hybrid Identity Administrator hem de Domain Name Administrator rollerine aynı anda sahip olmalıdır.

✅ Tenant ve Dizin Gereksinimleri

» AD Schema ve Forest Functional Level en az Windows Server 2003 seviyesinde olmalıdır.

» Tenant nesne limitleri varsayılanda 50.000 nesne, Domain Verify sonrası 300.000 nesne olarak tanımlıdır. Microsoft 365, Entra ID P1/P2 veya EMS lisansı ile bu limit 500.000 nesne ve üzerine yükseltilebilir (gerekirse Microsoft'a Support Ticket açılarak daha yüksek limitler talep edilebilir).

» Kurulum öncesi IdFix Tool çalıştırılarak UPN duplikasyonları, karakter hataları ve format problemleri tespit edilmelidir. Bu adım atlandığında, ilk Sync Cycle'da yüzlerce nesne için Sync Error görmek olağan bir sonuçtur.

✅ MFA (Multi-Factor Authentication) Gereksinimleri

Microsoft Entra Connect Tool'un MFA doğrulama sürecinin kesintisiz çalışabilmesi için belirli güvenlik önlemlerinin alınması gerekir. Bu süreçte, belirli Endpoint'lere ait FQDN'lerin ve/veya IP aralıklarının Trusted Sites listesine eklenmesi kritik bir adımdır. Ancak, bu işlem yalnızca yüzeyde basit görünen bir yapılandırma gibi algılansa da, arka planda Microsoft'un kimlik doğrulama mekanizmasının nasıl çalıştığını anlamadan yapılan eksik konfigürasyonlar MFA sürecinin başarısız olmasına sebep olabilir.

Bu adresin Trusted Sites listesine eklenmemesi durumunda, Client tarafında aşağıdaki sorunlar yaşanabilir:

- MFA istemleri gecikebilir veya hiç tetiklenmeyebilir.

- Kullanıcı oturum açma ekranında beklenmedik hata mesajları alabilir.

- Entra ID ile Hybrid Identity senaryolarında oturum açma döngüye girebilir.

- Conditional Access Policy kurallarının uygulanmasında tutarsızlıklar yaşanabilir.

Microsoft Entra Connect Tool ve MFA süreçlerinin kesintisiz çalışabilmesi için iki farklı seviyede izin verilmesi gerekir. Bunlar:

1- Firewall / Proxy Seviyesi

» Microsoft Endpoint'lerine ait FQDN'ler ve IP aralıkları Firewall üzerinde Allow List'e eklenmelidir.

» Eğer bir Proxy kullanılıyorsa, SSL Inspection gibi mekanizmalar bu Endpoint'leri bozacağından, ilgili Domain'ler Bypass edilmelidir. Microsoft, Entra Connect ile Entra ID arasındaki trafiğin SSL Inspection veya TLS Interception ile kesilip incelenmesini desteklemez.

» IP bazlı kısıtlamalar olan ortamlarda, Microsoft'un güncel IP aralıklarının belirli periyotlarla kontrol edilerek güncellenmesi gerekir.

2- Client / Browser Seviyesi (GPO ile Trusted Sites Listesine Eklenmesi)

» Microsoft'un MFA bileşenleri, Client'ın tarayıcısı üzerinden belirli JavaScript ve CSS dosyalarını yükler.

» Eğer bu FQDN'ler, Trusted Sites listesinde değilse, Edge WebView2 veya Embedded Browser kullanan Office 365 uygulamaları, kimlik doğrulamada hata verebilir.

» GPO ile Trusted Sites listesine ekleme, tarayıcı politikalarının bu bağlantıları engellemesini önler ve Seamless SSO, Entra ID MFA, Device Registration gibi süreçlerin sorunsuz çalışmasını sağlar.

Özetlemek gerekirse;

✔ Firewall seviyesinde Allow List gereklidir, çünkü Client-Server ve Service-to-Service iletişimi için Microsoft Endpoint'lerine erişim sağlanmalıdır.

✔ GPO ile Trusted Sites listesine ekleme de gereklidir, çünkü Client'lar tarafında kimlik doğrulama sürecinin kesintisiz çalışmasını garanti eder.

İkisini bir arada yapmak, MFA sürecinde olası hataları minimuma indirir.

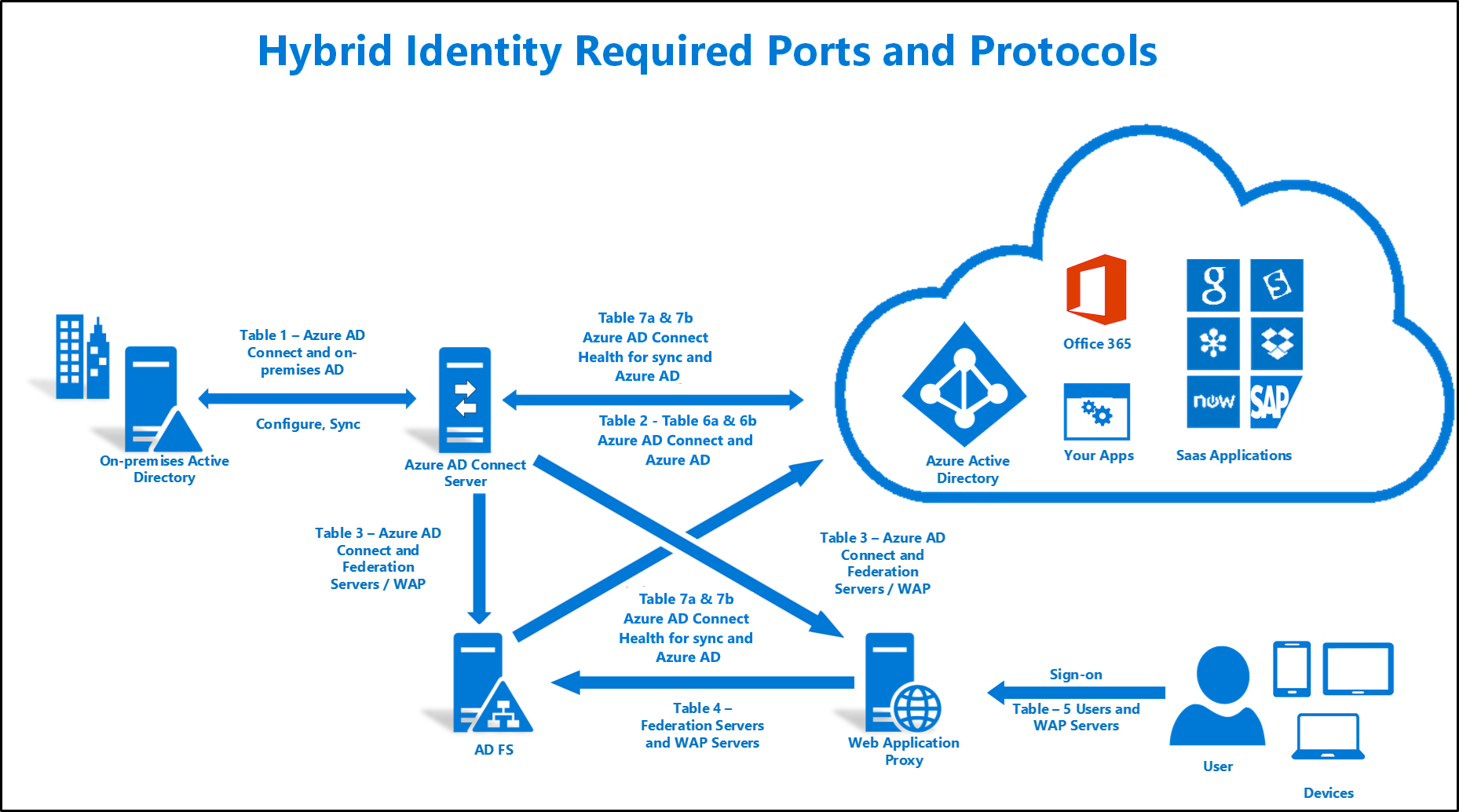

Aşağıdaki tabloda gerekli olan FQDN ve URL bilgileri, Microsoft Entra Connect için temel bağlantı gereksinimlerini karşılar. Ancak Microsoft, zaman zaman güncellemeler yaptığı için en güncel listeyi resmi Microsoft dokümanı olan Hybrid Identity required ports and protocols üzerinden kontrol etmek önemlidir.

|

URL |

Port |

Açıklama |

|

*.microsoftonline.com |

HTTPS/443 |

Microsoft Entra ile senkronizasyon ve kimlik doğrulama süreçlerinde kullanılır. |

|

*.microsoft.com |

HTTPS/443 |

Microsoft servisleriyle veri alışverişi yapmak için gereklidir. |

|

*.windows.net |

HTTPS/443 |

Azure ve Entra servisleriyle iletişim için kullanılır. |

|

login.microsoftonline.com |

HTTPS/443 |

Microsoft Entra'ya oturum açma Endpoint'idir. |

|

login.windows.net |

HTTPS/443 |

Microsoft Entra'ya kayıt sürecinde kullanılan giriş adreslerinden biridir. |

|

secure.aadcdn.microsoftonline-p.com |

HTTPS/443 |

MFA ve Admin Portal CDN için gereklidir. |

|

graph.microsoft.com |

HTTPS/443 |

Microsoft Graph API için kullanılır (Azure AD Graph'in yerine geçmiştir). |

|

*.management.core.windows.net |

HTTPS/443 |

Azure servisleri için kullanılır. |

|

mscrl.microsoft.com |

HTTP/80 |

Sertifikaların doğrulanması sırasında buraya erişim gereklidir. |

|

crl.microsoft.com |

HTTP/80 |

SSL/TLS sertifika iptal listelerinin kontrol edildiği adreslerden biridir. |

|

ocsp.msocsp.com |

HTTP/80 |

Online Certificate Status Protocol (OCSP) kontrolleri için kullanılır. |

|

www.microsoft.com |

HTTP/80 |

Microsoft'un genel servislerine bağlanırken erişim ihtiyacı duyulabilecek bir Domain'dir. |

|

*.verisign.com |

HTTP/80 |

CRL listelerini indirmek için kullanılır. |

|

*.entrust.net |

HTTP/80 |

MFA için CRL listelerini indirmek amacıyla kullanılır. |

|

*.crl3.digicert.com |

HTTP/80 |

Sertifikaları doğrulamak için kullanılır. |

|

*.crl4.digicert.com |

HTTP/80 |

Sertifikaları doğrulamak için kullanılır. |

|

*.digicert.cn |

HTTP/80 |

Sertifikaları doğrulamak için kullanılır. |

|

*.ocsp.digicert.com |

HTTP/80 |

Sertifikaları doğrulamak için kullanılır. |

|

*.www.d-trust.net |

HTTP/80 |

Sertifikaları doğrulamak için kullanılır. |

|

*.root-c3-ca2-2009.ocsp.d-trust.net |

HTTP/80 |

Sertifikaları doğrulamak için kullanılır. |

|

*.oneocsp.microsoft.com |

HTTP/80 |

Sertifikaları doğrulamak için kullanılır. |

*.msappproxy.net ve *.servicebus.windows.net URL'leri Entra Cloud Sync ve Application Proxy ürünleri için gereklidir; Entra Connect Sync için zorunlu değildir. Bu iki ürünün dokümantasyon sayfaları sıkça birbirine karıştırılır. Benzer şekilde graph.windows.net (Azure AD Graph) Microsoft tarafından Deprecate edilmiştir; güncel entegrasyonlar graph.microsoft.com (Microsoft Graph) üzerinden yapılır.

Microsoft Entra Connect Tool Kurulum İçin TLS (Transport Layer Security) Gereksinimi

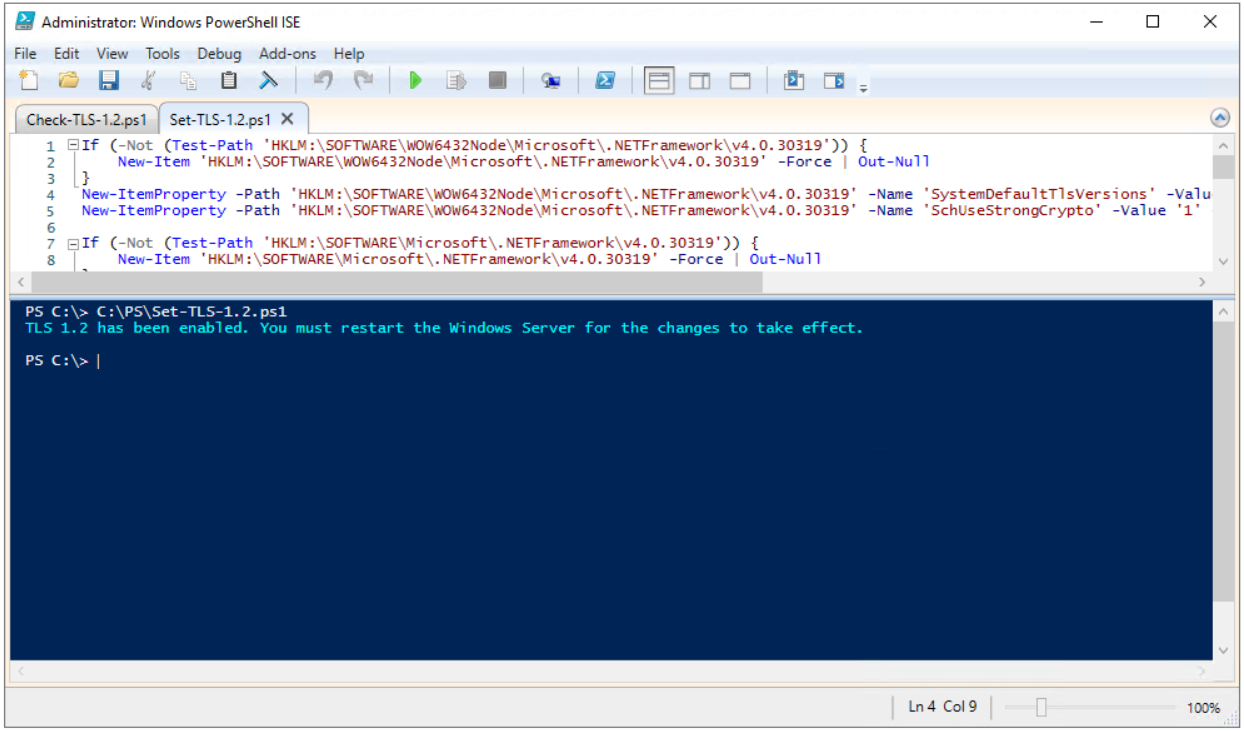

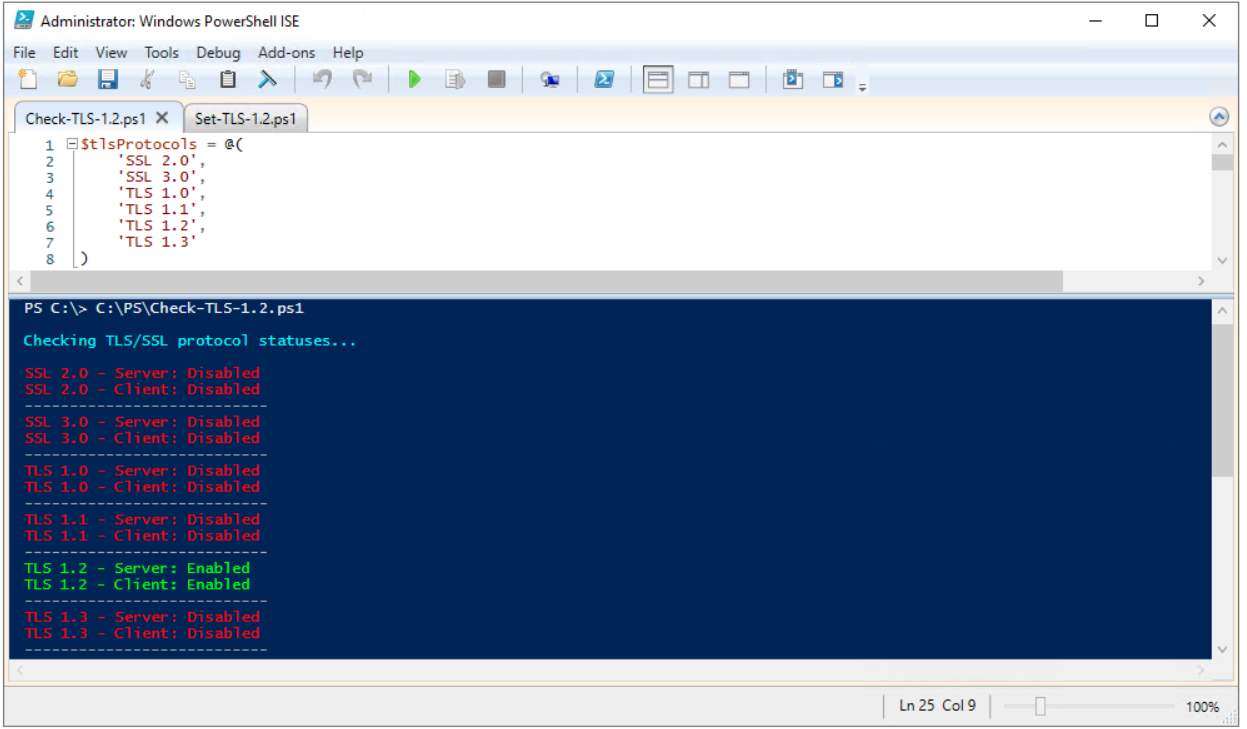

Microsoft Entra Connect Tool'un sorunsuz bir şekilde çalışabilmesi için, sunucu üzerinde doğru TLS (Transport Layer Security) ayarlarının yapılandırılması gerekir. Microsoft, güvenlik standartlarını artırmak ve eski, güvensiz protokollerin kullanımını önlemek amacıyla, Microsoft Entra Connect Tool için TLS 1.2'nin zorunlu olmasını şart koşar. Daha eski protokoller olan TLS 1.0 ve TLS 1.1 desteklenmez ve bu protokoller etkin durumdaysa, bağlantı hataları yaşanabilir.

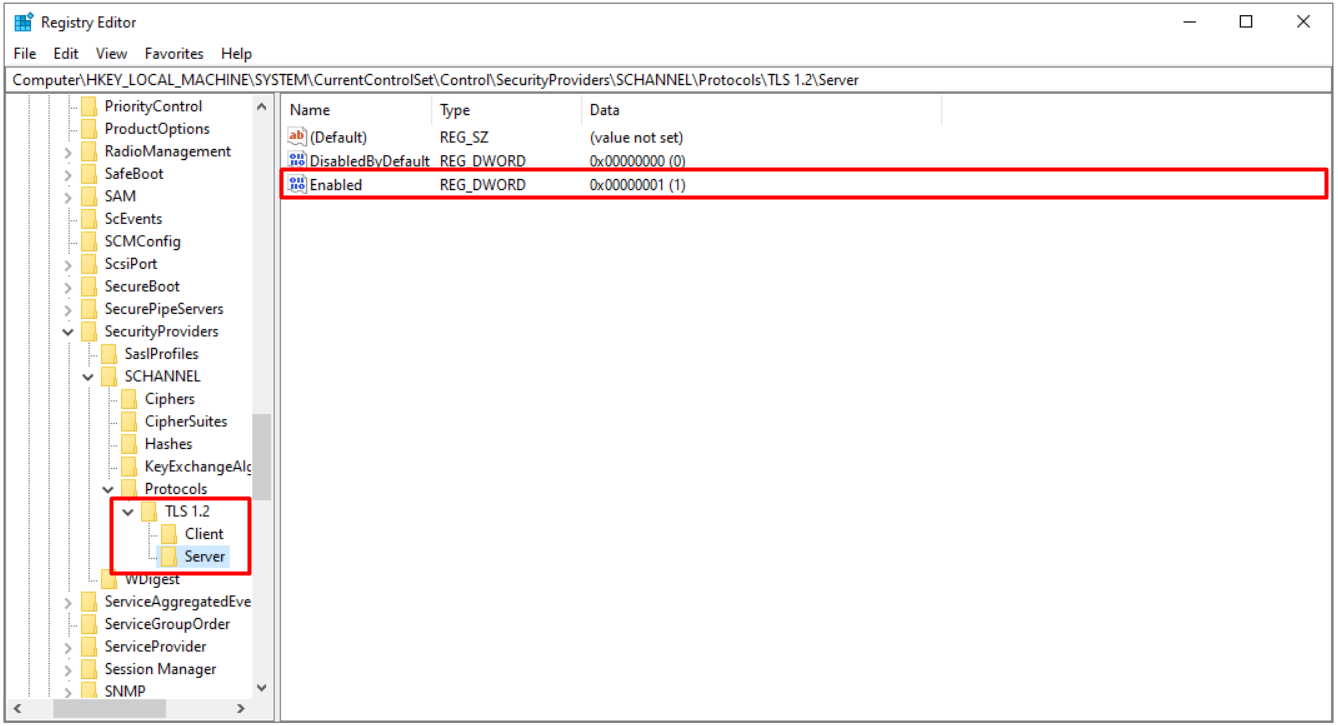

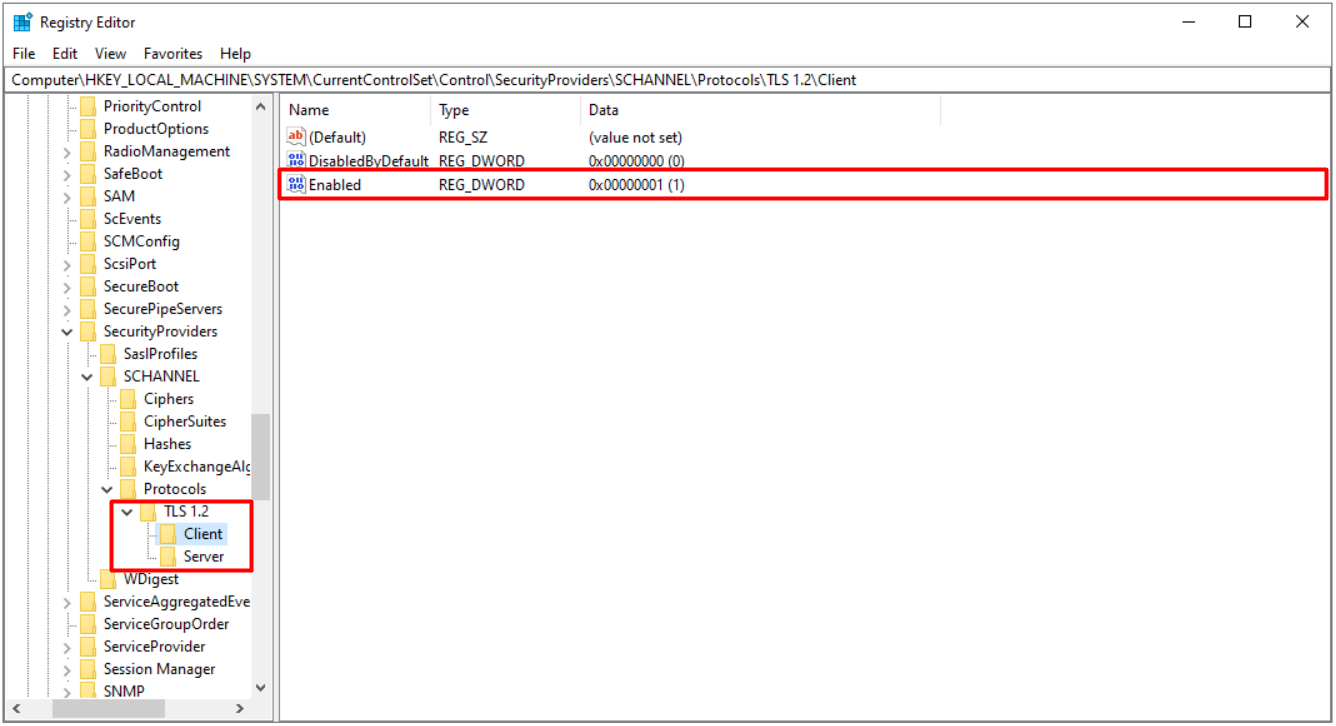

Sunucu tarafında TLS 1.2'nin etkin olması, Microsoft Entra Connect Tool'un Microsoft Entra ID ile şifrelenmiş bir bağlantı kurmasını sağlar. Bu bağlantının güvenli olabilmesi için, TLS 1.2'nin SCHANNEL Registry anahtarlarıyla hem Client hem Server için etkinleştirilmiş olması ve Strong Cipher Suite'lerin kullanıldığından emin olunmalıdır.

TLS 1.3, Entra Connect v2.4.129.0 ile birlikte desteklenmekle birlikte, Microsoft Entra ID servislerinde TLS 1.3 rollout'u tamamlanana kadar zorla Enforce edilmesi önerilmez.

TLS 1.2'nin etkin olup olmadığını kontrol etmek için GitHub üzerinde paylaştığım Check-TLS-1.2.ps1 Script'inden faydalanacağım.

Görüldüğü gibi Microsoft Entra Connect Tool kurulumu için sunucumuz üzerinde TLS 1.2 aktif durumda değildir. Öncelikle TLS 1.2'nin aktifleştirilmesi işlemini gerçekleştireceğiz. Bunun için yine GitHub üzerinde paylaştığım Set-TLS-1.2.ps1 Script'inden faydalanacağım.

Sunucu üzerindeki Registry Editor üzerinden TLS 1.2'nin durumunu kontrol ettiğimizde, ilgili Registry kayıtlarının Enable durumda olduğunu görebiliyorum.

Microsoft Entra Connect Tool Kurulum İçin Port Gereksinimleri

Microsoft Entra Connect Tool'un sorunsuz çalışabilmesi için LAN (On-Premises) ve WAN (Microsoft Entra ID ve Microsoft Bulut Servisleri) arasında belirli Port'ların açık olması gerekir. Kimlik senkronizasyonu, kimlik doğrulama ve ek hizmetlerin çalışabilmesi için bu bağlantıların eksiksiz bir şekilde sağlanması gerekir. Yanlış yapılandırılmış bir Firewall veya Proxy, Microsoft Entra Connect Tool'un çalışmasını engeller ve senkronizasyon hatalarına neden olur.

İç Network (On-Premises) Gereksinimleri

Bu bağlantılar Entra Connect Tool'un kurulacağı sunucu ile On-Premises Active Directory ve diğer yerel bileşenler arasında kesintisiz bir iletişim sağlamak için gereklidir.

|

Protokol |

Port |

Bağlantı |

Açıklama |

|

DNS |

53 |

TCP/UDP |

Hedef Forest üzerindeki DNS sorguları için kullanılır. |

|

Kerberos |

88 |

TCP/UDP |

Active Directory Forest için Kerberos kimlik doğrulaması sağlar. |

|

MS-RPC |

135 |

TCP |

Microsoft Entra Connect Tool'un ilk yapılandırması sırasında Active Directory Forest'e bağlanırken ve Password Synchronization sırasında kullanılır. |

|

LDAP |

389 |

TCP/UDP |

Active Directory'den veri almak için kullanılır. Veri, Kerberos Sign & Seal ile şifrelenerek iletilir. |

|

SMB |

445 |

TCP |

Seamless SSO sırasında Active Directory Forest içinde bir Computer Account oluşturmak ve Password Writeback işlemleri için kullanılır. |

|

LDAP/SSL |

636 |

TCP |

Active Directory'den veri almak için kullanılır. Veri, TLS ile imzalanır ve şifrelenir. Eğer LDAPS kullanılıyorsa bu Port açık olmalıdır. LDAPS yalnızca TCP üzerinden çalışır. |

|

RPC |

49152-65535 |

TCP |

Microsoft Entra Connect Tool'un ilk yapılandırması sırasında Active Directory Forest'e bağlanırken ve Password Synchronization sırasında kullanılır. Eğer dinamik Port değiştirilmişse, o Port'un açık olduğundan emin olmak gerekir. |

|

WinRM |

5985 |

TCP |

Yalnızca Microsoft Entra Connect Tool Wizard ile gMSA kullanarak AD FS kurulumu yapılıyorsa gereklidir. Standart PHS/PTA kurulumunda gerekmez. |

|

AD DS Web Services |

9389 |

TCP |

Yalnızca Microsoft Entra Connect Tool Wizard ile gMSA kullanarak AD FS kurulumu yapılıyorsa gereklidir. Standart PHS/PTA kurulumunda gerekmez. |

|

Global Catalog |

3268 |

TCP |

Seamless SSO sırasında, Domain içinde bir Computer Account oluşturmadan önce Global Catalog'u sorgulamak için kullanılır. |

Bu bağlantılar kapalı olursa, kimlik senkronizasyonu, kimlik doğrulama ve diğer Active Directory işlemleri başarısız olabilir. Bu nedenle, Microsoft Entra Connect Tool'un düzgün çalışabilmesi için yukarıdaki Port'ların açık olması gerekir. Eksik veya yanlış yapılandırılmış bir bağlantı, senkronizasyon sürecinde hatalara ve kimlik doğrulama sorunlarına neden olabilir. Bu yüzden tüm yapılandırmalar dikkatlice kontrol edilmeli ve kesintisiz bağlantı sağlanmalıdır.

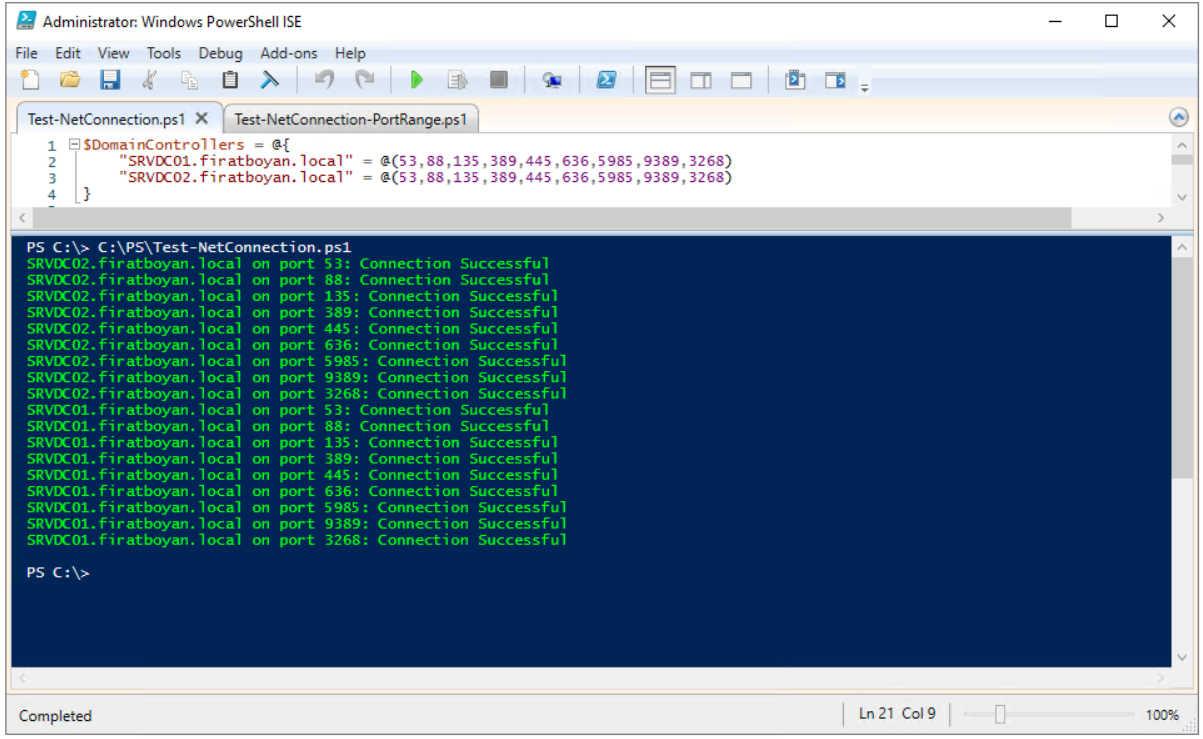

Entra Connect Tool'un kurulacağı sunucu ile On-Premises Active Directory ve diğer yerel bileşenler arasındaki Port erişim Test'lerinin yapılması için GitHub üzerinde paylaştığım Test-NetConnection.ps1 Script'inden faydalanacağım.

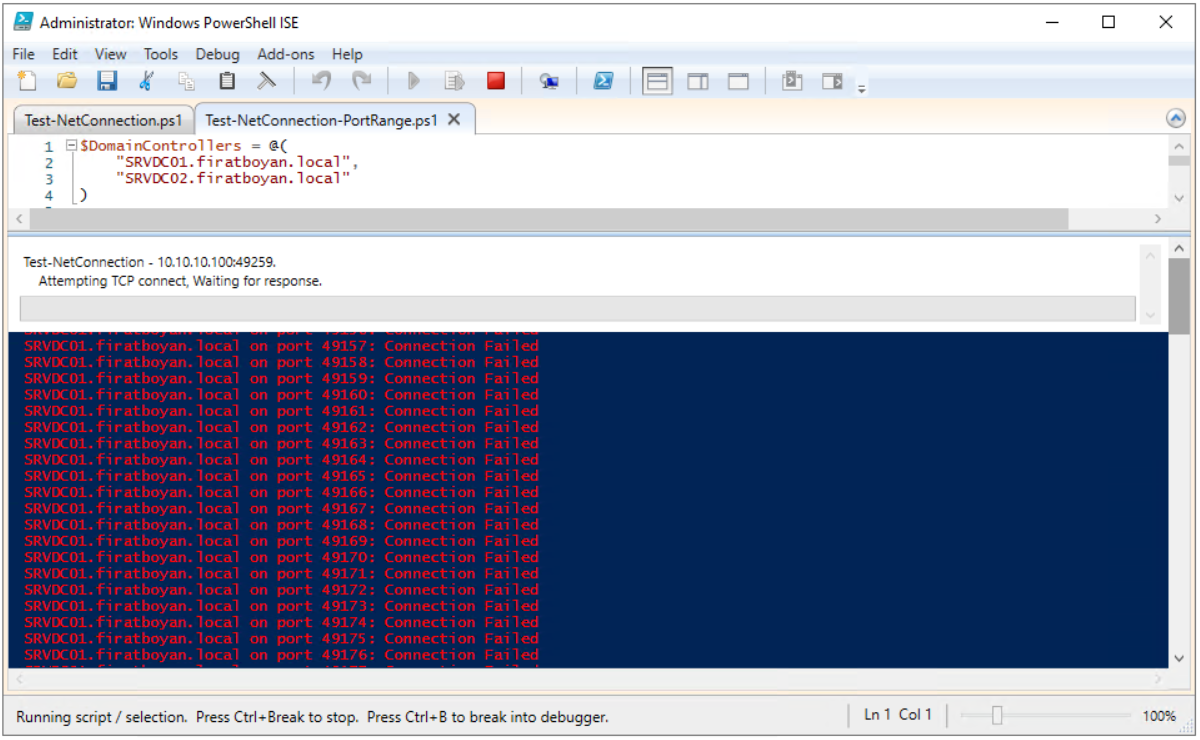

Entra Connect Tool'un kurulacağı sunucu ile On-Premises Active Directory ve diğer yerel bileşenler arasındaki RPC 49152-65535 (Random High RPC Port) Port erişim Test'lerinin yapılması için GitHub üzerinde paylaştığım Test-NetConnection-PortRange.ps1 Script'inden faydalanacağım.

Test-NetConnection komutu, belirtilen Port'un hedef sunucuda aktif olarak dinlenip dinlenmediğini test eder. Eğer o Port, o anda açık değilse veya bir servis tarafından kullanılmıyorsa, bağlantı başarısız olur. Bu nedenle Port'ların o anda kullanılmaması da Connection Failed hatasının nedenlerinden biri olabilir.

Dış Network (Microsoft Entra ID ve Microsoft Bulut Servisleri) Gereksinimleri

Bu bağlantılar Microsoft Entra ID, Microsoft 365 ve Microsoft Azure servisleri ile kesintisiz iletişim sağlamak için gereklidir.

|

Protokol |

Port |

Bağlantı |

Açıklama |

|

HTTP |

80 |

TCP |

TLS/SSL sertifikalarını doğrulamak için CRL (Certificate Revocation List) indirmek amacıyla kullanılır. |

|

HTTPS |

443 |

TCP |

Microsoft Entra ID ile senkronizasyon sağlamak için kullanılır. |

Microsoft Entra Connect Tool'un güvenli çalışabilmesi için yukarıdaki Port'ların açık olması gerekir. Dış Network bağlantılarının eksik veya kısıtlanmış olması, Microsoft Entra Connect Tool'un Microsoft Entra ID ile senkronizasyon yapmasını engelleyebilir ve bağlantı kesintilerine neden olabilir. Özellikle TCP 443 bağlantısının kesintisiz çalışması zorunludur.

Tüm bu Port'ların eksiksiz açık olması, Microsoft Entra Connect Tool'un sağlıklı bir şekilde çalışabilmesi için kritik bir gereksinimdir. Yanlış yapılandırılmış Firewall veya Proxy, senkronizasyon hatalarına, kimlik doğrulama sorunlarına ve bağlantı kopmalarına yol açabilir. Bu yüzden, iç ve dış bağlantılar eksiksiz sağlanmalı ve tüm yapılandırmalar kontrol edilmelidir.

Firewall Yönü Nasıl Olmalı?

Bu bağlantılar Microsoft Entra Connect Tool'un Microsoft hizmetlerine erişebilmesi için gereklidir.

1- Outbound (Giden Trafik)

» Microsoft Entra Connect Tool'un Internet'e çıkabilmesi için Outbound (Dışa Giden) kuralların açık olması gerekir.

» Firewall'da 80/TCP ve 443/TCP için Outbound kuralları oluşturulmalıdır.

» Bu bağlantılar, Microsoft'un kimlik doğrulama, sertifika doğrulama ve senkronizasyon hizmetlerine erişim sağlar.

2- Inbound (Gelen Trafik)

» Microsoft Entra Connect Tool'a dışarıdan doğrudan bağlantı gerekmiyor.

» Bu nedenle, 80/TCP ve 443/TCP için gelen bağlantıları açmaya gerek yoktur.

Firewall Outbound Kuralı Nasıl Olmalı?

Bir Firewall Outbound Kuralı şu şekilde olmalıdır:

» Kaynak (Source): Microsoft Entra Connect Tool'un yüklü olduğu sunucu

» Hedef (Destination): Microsoft hizmetleri

» Portlar: 80 (TCP), 443 (TCP)

» Yön: Outbound (Dışa Giden)

» Protokol: TCP

» Eylem: Allow (İzin Ver)

Eğer Proxy veya Web Filtering cihazı kullanıyorsan, Microsoft'un izin verilen URL listesinin (Allow List) doğru yapılandırıldığını ve özellikle bu Domain'ler için SSL Inspection'ın devre dışı bırakıldığını kontrol etmelisin.

Bu ayarlar sağlanmazsa, Microsoft Entra ID ile kimlik senkronizasyonu ve sertifika doğrulama işlemleri başarısız olabilir.

Microsoft Entra Connect Tool'un kurulumu öncesinde sağlanması gereken tüm gereksinimler, On-Premises Active Directory ile Microsoft Entra ID arasında sorunsuz bir entegrasyon sağlamak için kritik bir rol oynar. İşletim sistemi uyumluluğu, .NET Framework sürümü, TLS yapılandırması, hesap yetkilendirmeleri, Port gereksinimleri ve güvenlik politikalarının doğru yapılandırılması, ilerleyen süreçte oluşabilecek senkronizasyon hatalarının önüne geçmek açısından büyük önem taşır. Özellikle, Health Agent'ın devre dışı kalmaması için kurulum sırasında kullanılan hesabın yetkileri dikkatle ele alınmalıdır.

Bu bölümde, Microsoft Entra Connect Tool'un kurulum öncesi gereksinimleri detaylı şekilde ele alındı. Ancak, sistemin doğru şekilde hazırlanmış olması kadar, kurulumun eksiksiz ve hatasız gerçekleştirilmesi de büyük önem taşır. Kurulum sırasında yapılacak yanlış bir yapılandırma, ilerleyen süreçte entegrasyon hatalarına ve bağlantı problemlerine yol açabilir.

Makalemin 2. bölümünde Microsoft Entra Connect Tool'un kurulum adımları, yapılandırma seçenekleri ve olası hata senaryolarına karşı alınabilecek önlemler detaylı bir şekilde ele alınacak.

Faydalı olması dileğiyle...

Makale ile ilgili düşüncelerinizi ve sorularınızı aşağıdaki yorum kısmında paylaşmaktan çekinmeyin. Her katkı, içeriğin daha fazla kişiye ulaşmasını ve daha faydalı bir tartışma ortamı oluşmasını sağlar.