Bir önceki makalemde Exchange Server 2019'da SSL Wildcard Sertifika Yapılandırma işlemlerinden bahsetmiştim. Şimdi sıra, mevcut SSL Wildcard sertifikamızı Exchange Management Shell (EMS) üzerinden diğer Exchange Server Node'larına PFX Format'ında nasıl import edeceğimizi anlatmaya geldi. Bu süreçte sizlere rehberlik edeceğim.

Öncelikle, SSL Wildcard Sertifikamın request'ini EXCHSRV01 Host Name'li Exchange Server Node'umda oluşturmuş ve yine aynı Exchange Server Node'unda tanımlama işlemini gerçekleştirmiştim. Request'i oluşturulan sertifikalar, oluşturulduğu server'da Private Key bilgisi ile birlikte tutulur. Private Key, SSL sertifikasının oluşturulma sürecinde yani CSR (Certificate Signing Request) talebinde kullanılan özel bir anahtardır ve bu anahtar sertifikanın güvenliğini sağlar.

Private Key, sertifikanın doğruluğunu ve bütünlüğünü kontrol eden kritik bir bileşendir. Sertifika request'i oluşturulurken, Private Key ile Public Key birlikte üretilir ve bu ikili, sertifikanın güvenli bir şekilde çalışmasını sağlar. Public Key, şifreli veriyi çözmek için kullanılırken, Private Key bu veriyi şifrelemek için kullanılır. Bu nedenle, Private Key'in güvenliği sertifikanın güvenliğiyle doğrudan ilişkilidir ve bu anahtarın asla kaybedilmemesi veya başkalarıyla paylaşılmaması gerekir.

Şimdi, mevcut SSL Wildcard sertifikamızı organizasyon yapınıza dahil ettiğiniz diğer Exchange Server Node'larına import etmek için, önce ilgili sertifikayı Private Key bilgisi ile birlikte PFX Format'ında export etmemiz gerekiyor. Bu adım, Private Key'in de içinde bulunduğu bir dosya oluşturur ve bu dosya, sertifikanın diğer sunuculara taşınmasını mümkün kılar.

Sertifikayı PFX Format'ında export ettikten sonra, bu dosyayı Exchange Management Shell (EMS) kullanarak diğer Exchange Server Node'larına import edebilirsiniz. EMS, bu işlemi hızlı ve güvenli bir şekilde gerçekleştirmek için gereken tüm araçları sağlar. PFX dosyasının içindeki Private Key, import sürecinde ilgili Node'a da yüklenir, bu sayede sertifika tüm sunucularda güvenli bir şekilde çalışabilir.

Sertifika import işlemi tamamlandıktan sonra, her bir Exchange Server Node'unda sertifikanın doğru bir şekilde yüklendiğini ve aktif hale geldiğini doğrulamak önemlidir. Bu aşamada, sertifikanın geçerli olup olmadığını kontrol etmek, herhangi bir sorun olup olmadığını anlamak için önemlidir. Import işlemi sırasında veya sonrasında herhangi bir hata ile karşılaşmamak için, dikkatli ve adım adım ilerlemek gereklidir.

SSL Wildcard sertifikalarının doğru bir şekilde import edilmesi, Exchange Server ortamınızın güvenliğini ve performansını artırır. Tüm Node'lar arasında tutarlı bir güvenlik yapılandırması sağlanır ve kullanıcıların güvenli bir şekilde hizmetlere erişimi garanti altına alınır. Bu süreçte dikkat edilmesi gereken önemli noktalardan biri de PFX dosyasının şifresinin güvenli bir şekilde saklanmasıdır.

Sonuç olarak, mevcut SSL Wildcard sertifikamızı diğer Exchange Server Node'larına import etmek için, önce sertifikayı Private Key bilgisi ile PFX Format'ında export etmeli ve ardından EMS kullanarak her bir Node'a yüklemeliyiz. Bu süreç, Exchange Server ortamınızın güvenliğini ve işlevselliğini optimize eder ve tüm kullanıcıların güvenli bir şekilde hizmetlere erişimini sağlar. Bu adımları dikkatle izleyerek, başarılı bir sertifika yönetimi sağlayabilir ve Exchange Server ortamınızın güvenliğini en üst düzeye çıkarabilirsiniz.

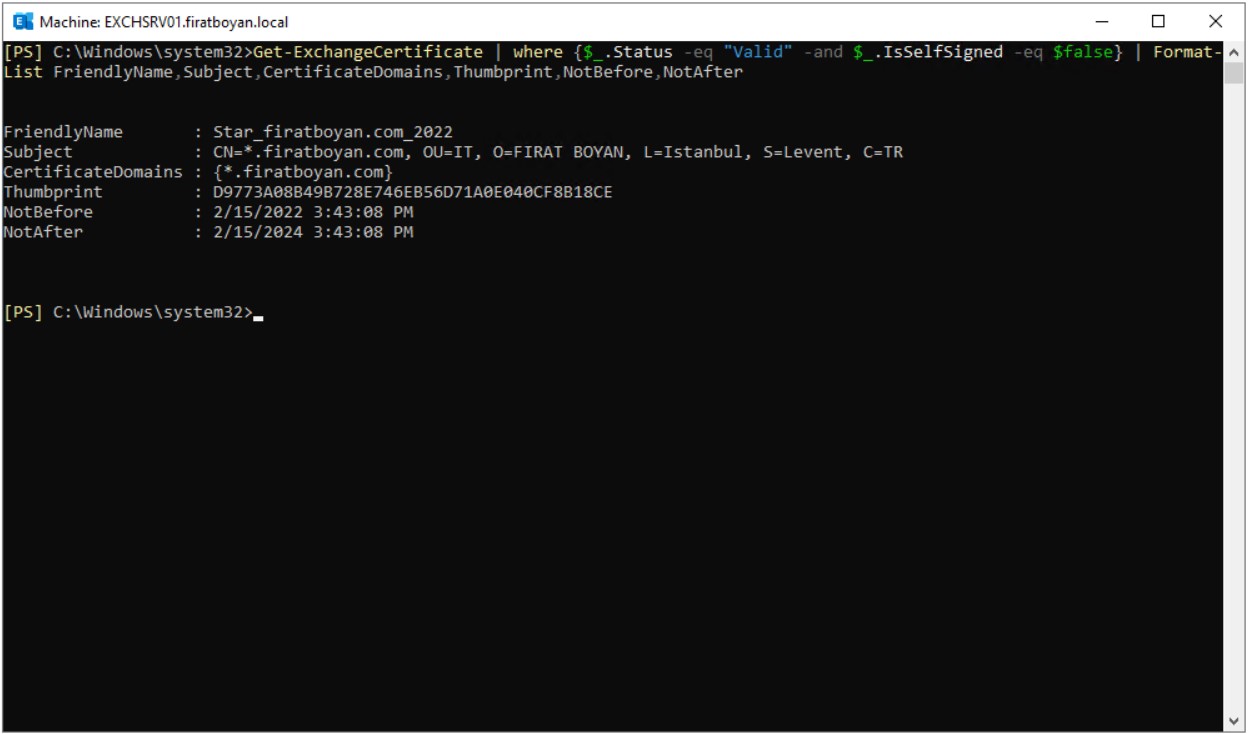

1- İlk olarak mevcut SSL Wildcard sertifikamı

|

Get-ExchangeCertificate | where {$_.Status -eq "Valid" -and $_.IsSelfSigned -eq $false} | Format-List FriendlyName,Subject,CertificateDomains,Thumbprint,NotBefore,NotAfter |

komutuyla kontrol edip, Thumbprint bilgisini ediniyorum. Thumbprint, sertifikalara atanan benzersiz kimlik numaralarıdır ve sadece ilgili sertifikaya aittir.

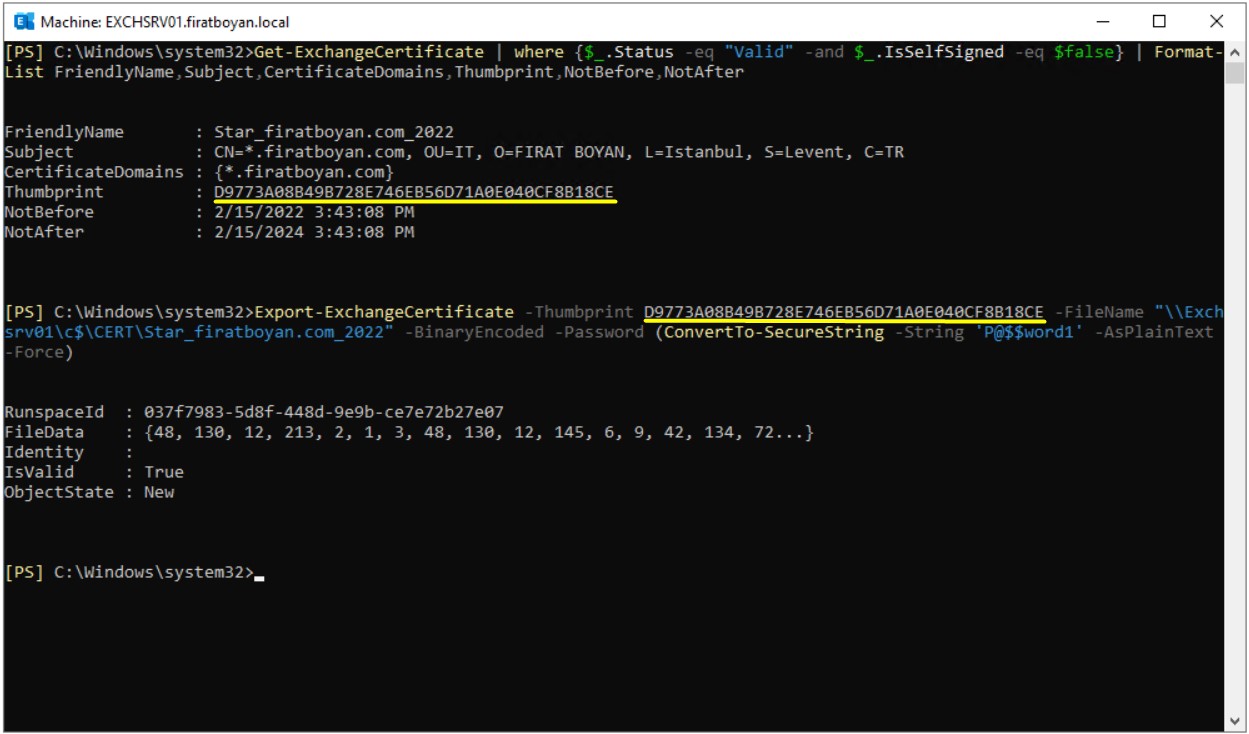

2- Mevcut SSL Wildcard sertifikamı

|

Export-ExchangeCertificate -Thumbprint D9773A08B49B728E746EB56D71A0E040CF8B18CE -FileName "\\Exchsrv01\c$\CERT\Star_firatboyan.com_2022" -BinaryEncoded -Password (ConvertTo-SecureString -String 'P@$$word1' -AsPlainText -Force) |

komutuyla kendi belirlediğim bir isim ile C$ dizini altındaki bir klasörün UNC-Universal Naming Convention Path'ini belirtip PFX Format'ında Export ediyorum.

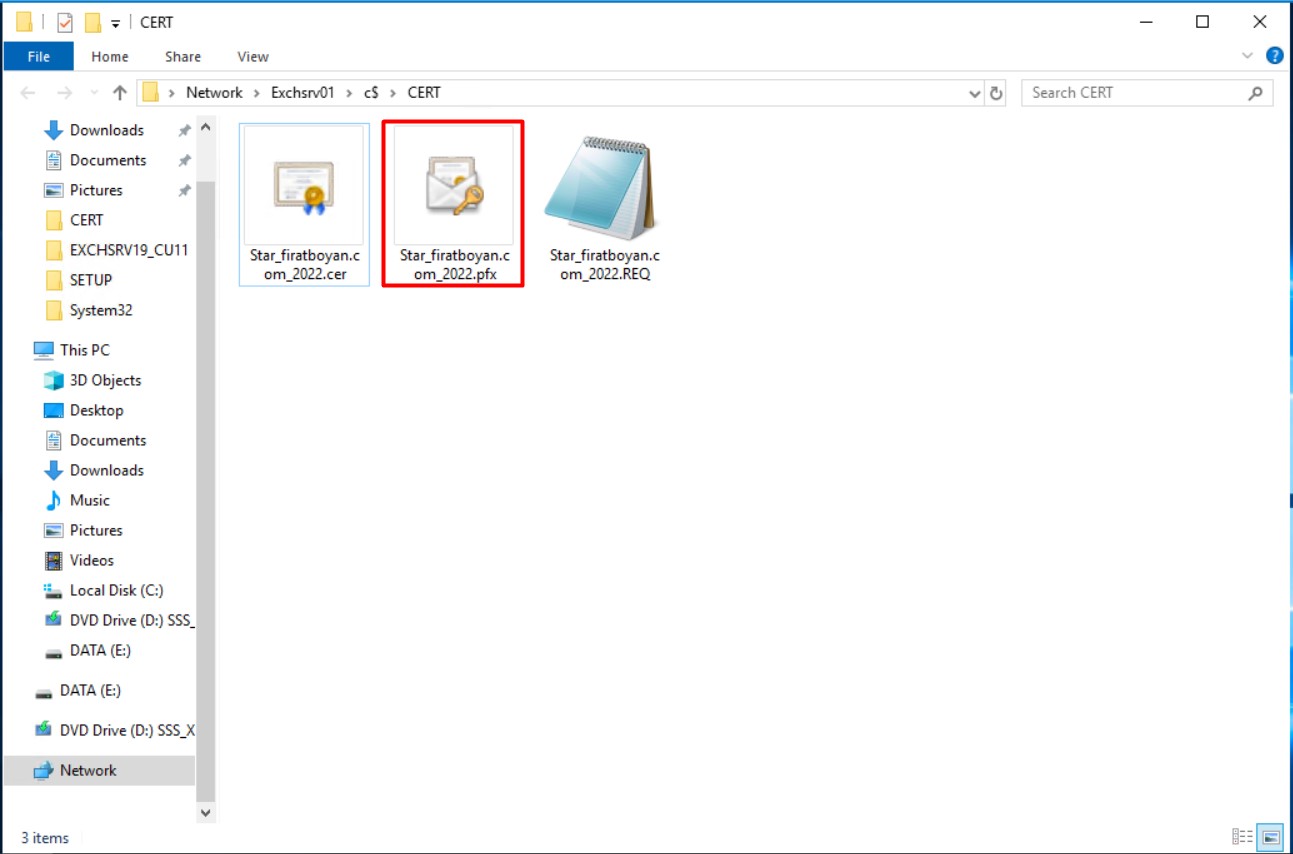

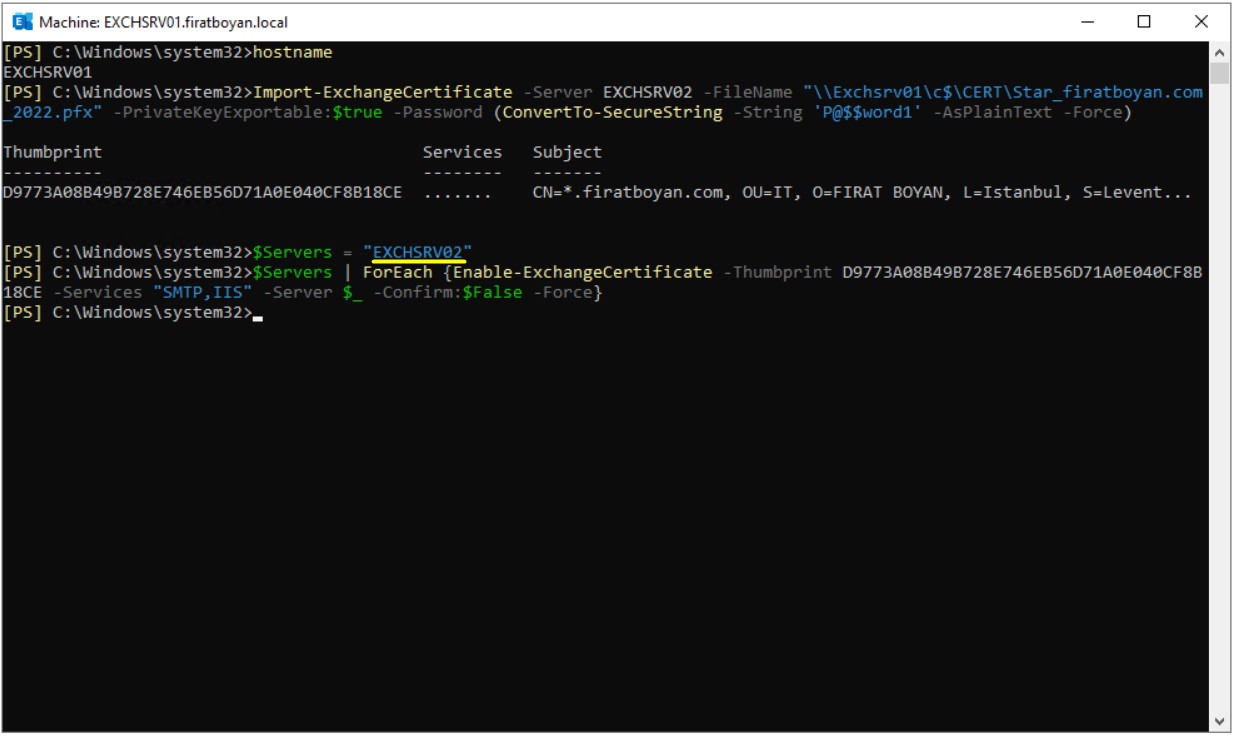

3- PFX uzantısı ile Export ettiğim SSL Wildcard sertifikamı

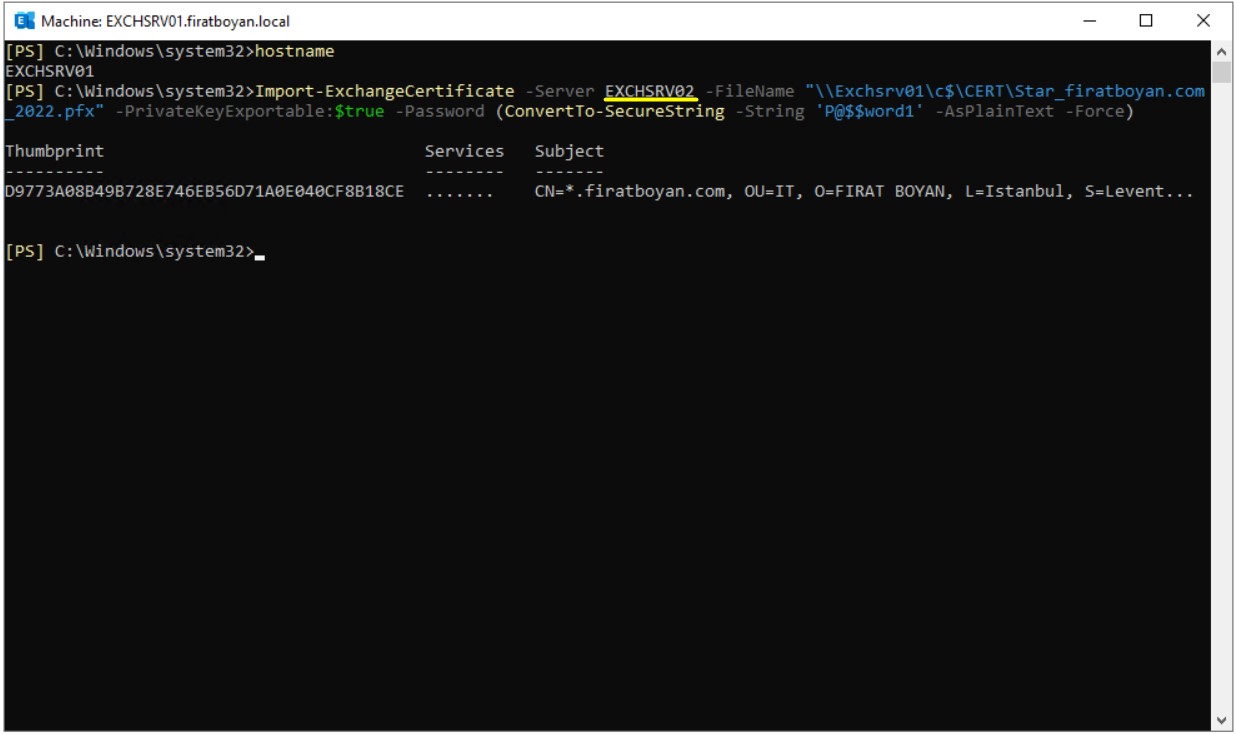

|

Import-ExchangeCertificate -Server EXCHSRV02 -FileName "\\Exchsrv01\c$\CERT\Star_firatboyan.com_2022.pfx" -PrivateKeyExportable:$true -Password (ConvertTo-SecureString -String 'P@$$word1' -AsPlainText -Force) |

komutuyla hedef Exchange Server Node'una RDC ile bağlantı kurmaya gerek kalmadan Import ediyorum.

4- Import etme işlemini tamamladıktan sonra

$Servers = "EXCHSRV02"

$Servers | ForEach {Enable-ExchangeCertificate -Thumbprint D9773A08B49B728E746EB56D71A0E040CF8B18CE -Services "SMTP,IIS" -Server $_ -Confirm:$False -Force} |

komutuyla yine aynı şekilde hedef Exchange Server Node'una RDC ile bağlantı kurmaya gerek kalmadan IIS ve SMTP servislerini tanımlıyorum.

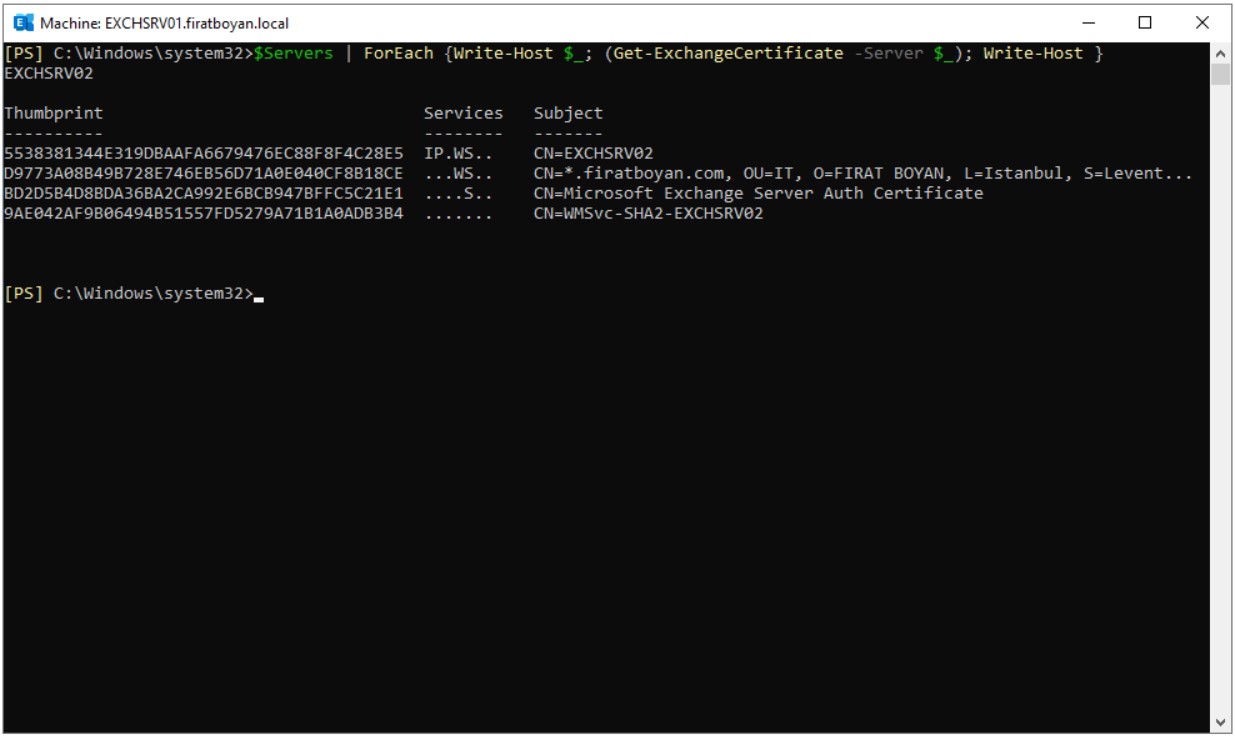

5- IIS ve SMTP servislerinin tanımlanma işleminden sonra

|

$Servers | ForEach {Write-Host $_; (Get-ExchangeCertificate -Server $_); Write-Host } |

komutuyla sertifikamın durumunu kontrol ediyorum.

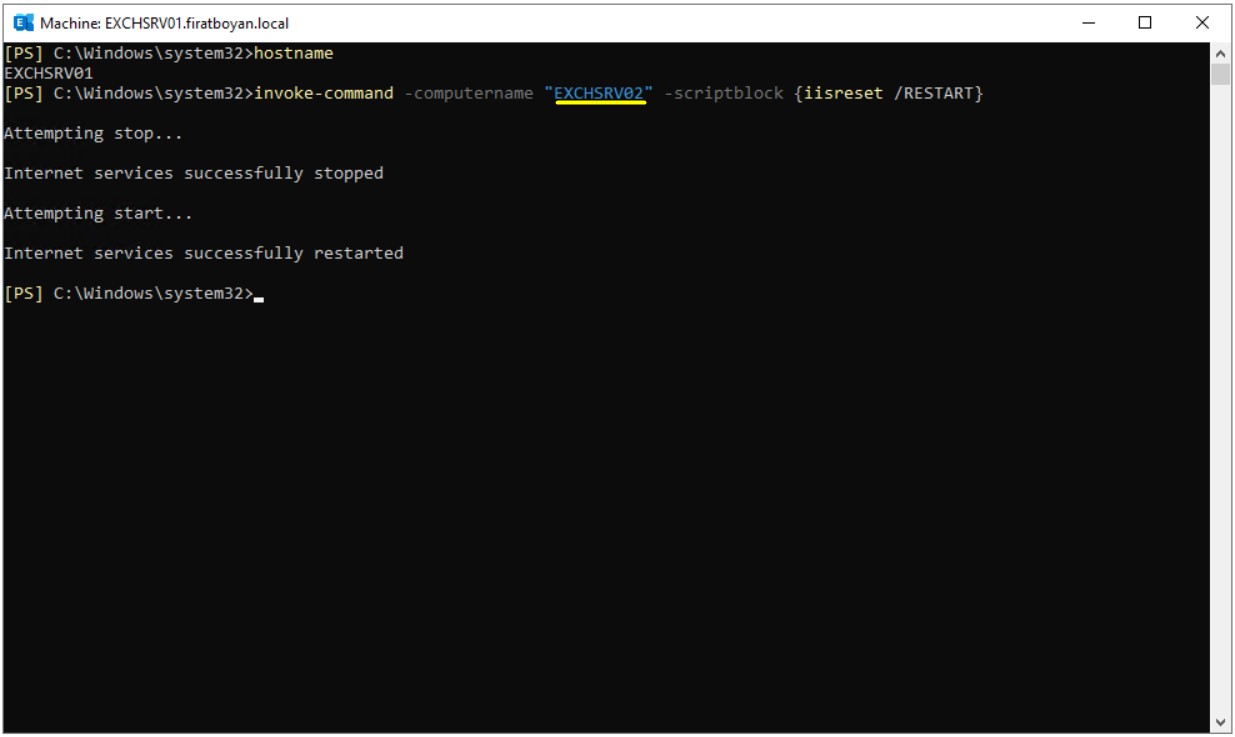

6- Son olarak

|

invoke-command -computername "EXCHSRV02" -scriptblock {iisreset /RESTART} |

komutuyla hedef Exchange Server Node'una RDC ile bağlantı kurmaya gerek kalmadan IIS servislerini Restart ediyorum.

Bu makalede, Exchange Server 2019 üzerinde EMS kullanılarak bir SSL Wildcard sertifika'nın nasıl dışa aktarılacağı ve farklı bir sunucuya nasıl Import edileceği adım adım ele alındı. Private Key içeren bir sertifika'nın doğru biçimde Export edilmesi, ardından hedef sunucuda aynı yapıyla yeniden kullanılabilir hale getirilmesi için gereken tüm PowerShell komutlarına ve teknik detaylara yer verildi. Sertifika'nın .pfx formatında Export edilmesi, parolayla korunması ve Import işleminde -PrivateKeyExportable parametresiyle esneklik sağlanması gibi pratik noktalara odaklanıldı.

Bu süreç, özellikle Load Balancer arkasındaki çoklu Exchange sunucularında tek bir Wildcard sertifika'yı paylaşmak gerektiğinde kaçınılmaz hale gelir. Export edilen sertifika'nın hedef makinelerde hatasız Import edilebilmesi için hem sertifika yolunun hem de erişim izinlerinin doğru tanımlanmış olması gerektiği de örneklerle açıklandı. Ayrıca, Import işleminden sonra sertifika'nın hangi hizmetlerle ilişkilendirileceğinin kontrolü ve gerekirse Enable-ExchangeCertificate komutuyla aktif hale getirilmesi gerektiği de unutulmadı.

Pratikte çok sık karşılaşılan bu tür sertifika taşıma işlemleri, manuel ara yüz yerine PowerShell ile yapıldığında hem daha hızlı hem de hatasız ilerler. Sertifika'nın geçerlilik süresinden, Thumbprint yapısına kadar her aşamanın CLI üzerinden nasıl doğrulanacağı da gösterildi. Bu yazı, benzer yapıdaki Exchange ortamlarında sertifika yönetimi konusunda daha temiz ve sürdürülebilir bir yol izlemek isteyenler için sağlam bir referans niteliğinde.

Faydalı olması dileğiyle...

Makale ile ilgili düşüncelerinizi ve sorularınızı aşağıdaki yorum kısmında paylaşmaktan çekinmeyin. Her katkı, içeriğin daha fazla kişiye ulaşmasını ve daha faydalı bir tartışma ortamı oluşmasını sağlar.