VLAN Trunk yapılandırması, Network yönetiminde esneklik ve verimlilik sağlayan önemli bir tekniktir. Birden fazla VLAN'ın tek bir fiziksel bağlantı üzerinden taşınmasına olanak tanıyan bu yapılandırma, farklı bölümler arasında veri trafiğini etkin bir şekilde yönetmeyi mümkün kılar. Özellikle büyük ve karmaşık Network'lerde, farklı departmanlar veya çalışma grupları arasında veri trafiğini izole etmek ve güvenliği artırmak için sıkça kullanılır.

Bu teknik, genellikle IEEE 802.1Q protokolü kullanılarak yapılandırılır. Protokol, her veri paketine bir VLAN etiketi ekleyerek hangi VLAN'a ait olduğunu belirtir. Bu etiketleme sayesinde, aynı fiziksel bağlantı üzerinden geçen veriler doğru VLAN'a yönlendirilir. Switch'ler ve Router'lar, bu etiketleri okuyarak verileri ilgili VLAN'a iletir ve böylece Network trafiği düzgün bir şekilde yönetilir.

Switch'ler üzerinde belirli Portl'ar Trunk Port olarak tanımlanır ve bu Portl'ar birden fazla VLAN'ın trafiğini taşımak üzere yapılandırılır. Diğer Portl'ar ise Access Port olarak tanımlanır ve sadece belirli bir VLAN'a hizmet eder. Trunk Portl'ar, Switch'ler arası bağlantılarda veya Switch ile yönlendirici arasında bağlantılarda kullanılarak VLAN trafiğinin doğru bir şekilde iletilmesini sağlar.

Yapılandırma süreci birkaç adımı içerir. İlk olarak, Switch Port'ların Trunk mode'a alınması gerekir. Bu işlem, Port'un birden fazla VLAN'ın trafiğini kabul etmesini sağlar. Sonrasında, hangi VLAN'ların Trunk üzerinden taşınacağı belirlenir. Genellikle, Trunk Port üzerinden taşınacak tüm VLAN'lar izin verilir, ancak bazı durumlarda belirli VLAN'ların trafiği engellenebilir.

VLAN Trunking, Network'ün ölçeklenebilirliğini ve yönetilebilirliğini artırır. Bu teknik sayesinde farklı VLAN'lar arasında veri trafiğini etkin bir şekilde yönlendirilebilir ve Network performansını optimize edilebilir. Ayrıca, farklı departmanlar veya gruplar arasındaki veri trafiğini izole ederek güvenliği artırır. Bu özellikle hassas verilerin korunması gereken durumlarda önemli bir avantaj sağlar. Aynı zamanda Network yönetiminde esneklik, verimlilik ve güvenlik sağlar.

Bu teknik, büyük ve karmaşık Network'lerde veri trafiğinin etkin bir şekilde yönetilmesini ve yönlendirilmesini mümkün kılar. VLAN Trunking, yöneticiler için vazgeçilmez bir araç olup, Network performansını ve güvenliğini artırmada kriti VLAN Trunk yapılandırsı, Switch'lerin üzerinden birden fazla VLAN'e ait Data paketlerinin taşınması için gereklidir.

Biraz daha netleştirecek olursam; bir Switch Port'undan sadece bir VLAN’a ait paketler geçebilir. Yani örneğin; VLAN yapılandırılması oluşturulmuş Switch'lerde varsayılan VLAN, VLAN1 olduğu için Trunk yapılandırması yapmanıza gerek yoktur ancak üzerinde birden fazla VLAN yapılandırması olan Switch'lerdeki VLAN'lere ait bilgilerinin, Switch'lerin birbirlerine bağlandığı Port'lardan geçebilmesi için Trunk yapılandırması yapılması şarttır. Aksi durumda, faklı VLAN'lere ait VLAN bilgileri, Switch'lerin birbirlerine bağlanan Port'larından geçmeyecek ve iletişim sağlanamayacaktır!

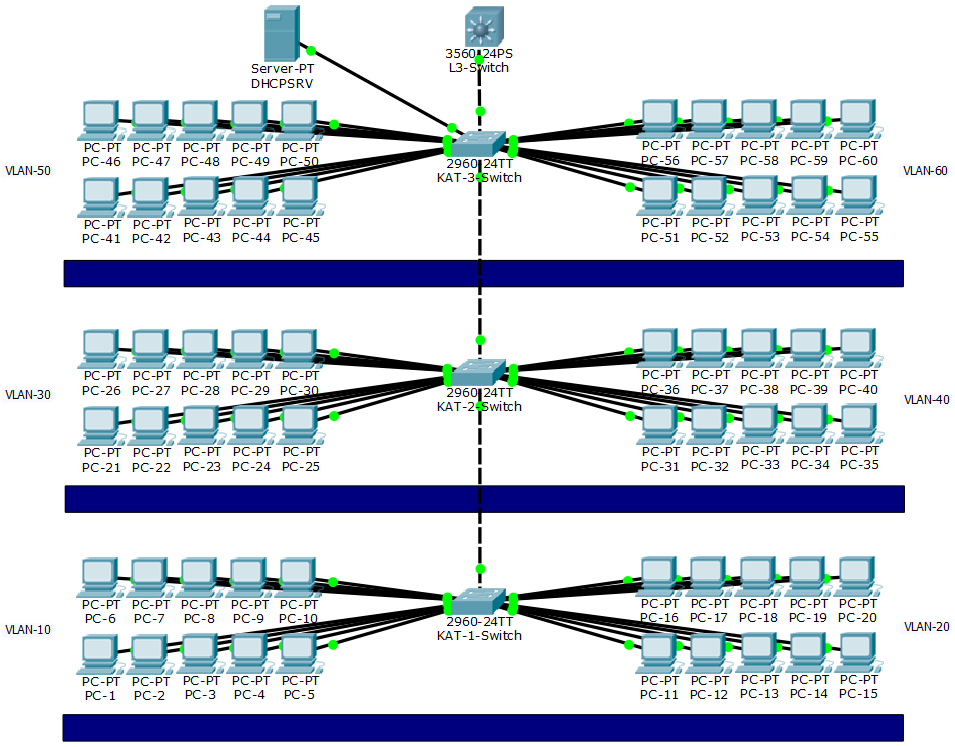

Yapımızda her bir Switch üzerinde 2 aynı VLAN yapılandırması var (Ör. KAT1-Switch üzerinde VLAN 50 ve VLAN 60). Bu iki ayrı VLAN'e ait bilgilerin ortamdaki diğer Switch'lere de iletilebilmesi için, Switch'ler arası VLAN Trunk Yapılandırması yapılmalıdır. Ayrıca Trunk yapılandırması, Switch'lerin birbirlerine bağlanan Port'larında yapılandırılır.

VLAN Trunk Yapılandırma

VLAN Trunk yapılandırması, Network altyapısında farklı VLAN'lerin birbirleriyle kesintisiz iletişim kurabilmesi için vazgeçilmez bir adımdır. GigabitEthernet 0/1 Port'un Trunk Mode yapısına geçirilmesiyle trafiğin düzenli ve güvenli bir şekilde taşınması sağlanır. Bu sayede, Network'teki tüm cihazlar, aynı dili konuşur ve veri akışı sorunsuz hale gelir.

Native VLAN ayarlarının doğru yapılandırılması, gereksiz Broadcast trafiğini engeller ve performansı optimize eder. Ayrıca, VLAN'lerin omurga üzerinde taşınırken herhangi bir karışıklığa neden olmamasını garanti eder. Bu adımları tamamladıktan sonra, Network'te bütünleşik bir yapı elde edilmiş olur. Trunk yapılandırması, güçlü ve stabil bir Network altyapısının temelini oluşturur.

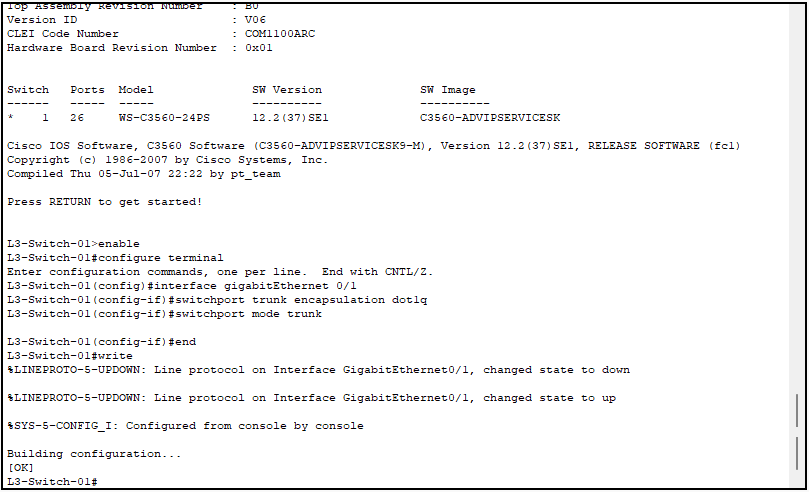

L3 Switch Üzerinde VLAN Trunk Yapılandırma

Bu işlemi, Backbone Switch üzerindeki gigabitEthernet 0/1 Port'u üzerinde yapılandıracağım.

L3-Switch>Enable

L3-Switch#configure terminal

L3-Switch(config)#int gigabitEthernet 0/1

L3-Switch(config-if)#SwitchPort trunk encapsulation dot1q

L3-Switch(config-if)#Switch mode trunk

L3-Switch(config-if)#exit

L3-Switch(config-if)#write

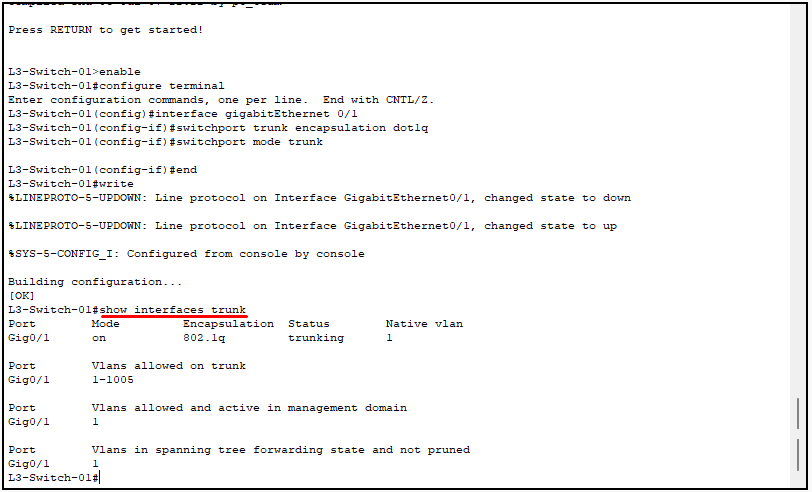

Show interfaces trunk komutu ile ilgili Port üzerindeki VLAN Trunk yapılandırmasını görüntülüyorum.

Encapsulation 802.1Q (dot1Q)

Encapsulation 802.1Q, başka ifade ile dot1q, Institute of Electrical and Electronics Engineers (IEEE) tarafından geliştirilmiş bir VLAN Encapsulation standartıdır. Ethernet, Data paketlerinin içerisine yerleştirdiği Bit'ler sayesinde, VLAN kimliğinin ne olduğunu belirler.

Yani örneğin, Gi0/1 Port'undan geçecek VLAN 10, VLAN 20 ve diğer VLAN'lerin bilgilerini etiketlemeye yarayan bir protokoldür. 802.1Q standardı; VLAN kullanımında ortaya çıkan, büyük Network'leri daha küçük ve yönetilebilir parçalara bölme ihtiyacını karşılamak için geliştirilmiştir.

Biraz daha açacak olursam 802.1Q, Ethernet Frame'lerine VLAN bilgisi eklemek için kullanılan oldukça pratik ve yaygın bir standarttır. Bu protokol, her Frame'e VLAN kimliğini belirleyen 4 Byte'lık bir Tag (etiket) ekler. Bu Tag, Frame'in orijinal yapısını minimal düzeyde değiştirir ve farklı VLAN'ler arasında ayrım yapmayı mümkün kılar. Özellikle büyük Network'lerde, trafiği optimize etmek ve yönetimi kolaylaştırmak için vazgeçilmez bir çözümdür.

VLAN kimliği ekleme süreci sırasında, Frame'in belirli bir bölümünde yer alan Tag Control Information (TCI) alanı, VLAN ID'sini taşır. Bu alan, Frame'in hangi VLAN'e ait olduğunu anlamayı sağlar. Ayrıca, bu yapı sayesinde aynı fiziksel bağlantı üzerinden birden fazla VLAN'in trafiği kolayca iletilebilir. Üstelik bu işlemler sırasında verinin güvenliği ve bütünlüğü de korunmuş olur.

802.1Q'nun sağladığı esneklik, büyük Network'lerin daha küçük ve daha yönetilebilir parçalara bölünmesine olanak tanır. Böyle bir yapı, karmaşık trafiği sadeleştirirken aynı zamanda kaynakların daha verimli kullanılmasını sağlar. Bu standart, hem kullanım kolaylığı hem de işlevselliğiyle Network yönetiminin temel taşlarından biri olarak öne çıkar.

ISL (Inter Switch Link)

Açılımı Inter Switch Link’tir ve Encapsulation standartıdır. Cisco tarafından özel olarak geliştirilmiş Switch'ten Router'a ya da Switch'ten Switch'e VLAN üzerinden Network trafiği akışını sağlayan bir protokoldür. Bu protokol, Cisco tarafından geliştirildiği için sadece Cisco cihazlar arasında çalışmaktadır. ISL, OSI modelinde veri bağlantı Data-Link katmanında çalışır ve temel olarak trafik sırasında gereksiz bağlantıları azalttığı söylenebilir. Özel olarak ISL, sadece Fast Ethernet ve Gigabit Ethernet bağlantılarından çalışabilen bir protokoldur.

Bu protokol, 30 Byte’lık Encapsulation yapar ve bunun 26 Byte’ını Header olarak, geri kalan 4 Byte’ını ise Trailer- FCS olarak ayırır. Başlığa ayrılan 26 Byte’ın 15 Byte’lık bir bölümü, VLAN tanıtıcı olarak ayarlanmıştır. Her Frame kaynak ve hedef VLAN numarasıyla etiketlendirilir ve ayrıca, alıcı ve verici Switch'lerin fiziksel adresleri de başlık kısmının içinde yer alır. ISL protokülünde orijinal Frame'de herhangi bir değişiklik yapılmaz. Bu nedenle oldukça güvenlidir ve veri üzerinde herhangi bir değişikliğe sebep olmaz.

Trailer-FCS, veri bütünlüğünü garanti altına alan önemli bir bileşendir. Frame'in sonuna eklenen bu 4 Byte'lık alan, Frame Check Sequence (FCS) hesaplamalarını içerir ve veri iletimi sırasında oluşabilecek hataları tespit etmek için kullanılır. Gönderici Switch, Frame'in FCS değerini hesaplayarak bu alana ekler ve alıcı Switch bu değeri yeniden hesaplayarak doğrulama yapar. Böylece, herhangi bir bozulma olup olmadığı kolayca anlaşılır.

Bu mekanizma, Frame'in orijinal yapısını koruyarak veri doğruluğunu sağlamada kilit bir rol oynar. ISL protokolü sayesinde FCS, verilerin orijinal haliyle güvenli bir şekilde hedefe ulaşmasını destekler. Herhangi bir hata tespit edildiğinde ise Frame işleme alınmadan reddedilir, böylece ağda yanlış veri dolaşımı engellenir.

Kısacası, Trailer-FCS yalnızca bir kontrol mekanizması değil, aynı zamanda Network'ün güvenilir ve hatasız çalışmasını sağlayan önemli bir yapı taşıdır. Doğru çalıştığında, veri transferinin sorunsuzluğu konusunda endişe duymana gerek kalmaz.

VLAN'ler üzerinde Trunk yapılandırmasının nasıl yapıldığını artık netleştirdik. Switch'ler arası VLAN taşıyabilmek için Trunk yapılandırmasının neden gerekli olduğunu da gördük. Peki iş, DHCP Server tarafına geldiğinde işler nasıl değişiyor? Yani DHCP Server, birden fazla VLAN'a IP dağıtacaksa, bu durumda Server'ın bağlı olduğu Port da Trunk olmak zorunda mı? İşte tam burada bazı kafa karışıklıkları yaşanabiliyor.

Çoğu senaryoda DHCP Server, yalnızca bir VLAN'a bağlı kalıyor ama farklı VLAN'lardaki Client'lar da bu Server'dan IP adresi alabiliyor. Bu nasıl mümkün oluyor? Trunk yapılandırması olmadan, farklı VLAN'lara ait DHCP istekleri nasıl doğru şekilde işleniyor?

Şimdi bu yapının nasıl çalıştığına, DHCP Server'ın konumlandırılmasına ve Layer 3 Switch üzerinde bu trafiğin nasıl yönlendirildiğine birlikte bakalım. Bu bölümde hem DHCP Relay mantığını hem de Trunk Port'un bu bağlamda gerekip gerekmediğini netleştireceğiz.

DHCP Server Sadece Bir VLAN’da Olmasına Rağmen Diğer VLAN’lara Nasıl IP Dağıtır?

DHCP Server'ın bağlı olduğu Port'un Trunk olmasına gerek yoktur. Çünkü DHCP Server, yalnızca bir VLAN içinde yer alır ve IP adresi de o VLAN'ın IP bloğu ile uyumlu olacak şekilde yapılandırılır. Böyle bir yapıda, Server'ın bağlı olduğu Switch Port, Access Mode'da çalıştığı sürece iletişim sorunsuz şekilde sağlanır. Trunk Port'lar ise VLAN etiketli trafiği taşıyabildiği için çoğunlukla Switch'ler arası bağlantılarda ya da Router-on-a-Stick gibi senaryolarda kullanılır. DHCP Sunucu gibi uçta yer alan bir cihaz için böyle bir yapılandırmaya ihtiyaç duyulmaz.

Farklı VLAN'lardaki istemcilerin de bu DHCP Sunucu'dan IP adresi alabilmesi için Network'te bir Layer 3 Switch yer almalıdır. Bu Switch üzerinde her VLAN için bir Switch Virtual Interface (SVI) oluşturularak o VLAN, Layer 3 seviyesinde temsil edilir ve ilgili VLAN arayüzlerine ip helper-address komutu girilir. Böylece farklı VLAN'lardan gelen DHCP Discover paketleri, Layer 3 Switch tarafından alınır ve Broadcast paket olmaktan çıkarılıp DHCP Server'a Unicast olarak yönlendirilir. Ardından DHCP Offer, Request ve ACK paketleri de yine aynı yol üzerinden Client'a ulaşır. Bu mekanizma, DHCP Relay Agent mantığıyla çalışır ve çoklu VLAN ortamında merkezi IP dağıtımı sağlar.

Anlatımın bu noktasına kadar DHCP Server'ın farklı VLAN'lardaki cihazlara nasıl IP dağıtabildiğini mantıksal olarak ele aldık. Şimdi bu süreci daha net kavrayabilmek için adım adım işleyişe birlikte bakalım. Böylece DHCP Discover paketinden başlayan, ACK ile sonuçlanan bu iletişim yapısının Layer 3 Switch üzerinden nasıl aktığını somut örnekle pekiştirmiş olacağız.

1. Örneğin, VLAN 30 içindeki bir Client, IP adresi almak için bir DHCP Discover paketi gönderir. Bu paket, Layer 2 düzeyde bir Broadcast pakettir.

2. Bu Broadcast, yalnızca VLAN 30 içinde dolaşır, çünkü VLAN'lar arası Broadcast geçişine izin verilmez. DHCP Server, VLAN 50'de olduğundan bu paket, doğrudan Server'a ulaşamaz.

3. Ancak Layer 3 Switch üzerinde VLAN 30 için yapılandırılmış olan Switch Virtual Interface (SVI) üzerinde ip helper-address 192.168.50.100 komutu tanımlıdır. Bu IP adresi, VLAN 50'deki DHCP Server'a aittir.

4. Layer 3 Switch, bu DHCP Discover paketini alır ve onu bir Unicast UDP 67 paketine çevirerek DHCP Server'a yollar. Yani bu işlemle birlikte DHCP Discover paketi, Unicast olarak DHCP Server'a iletilir.

5. DHCP Server, gelen DHCP Discover paketine karşılık olarak DHCP Offer paketini gönderir.

6. Bu teklifi alan Client, DHCP Request paketi ile IP adresini talep eder.

7. Son adımda DHCP Server, bu isteğe DHCP ACK paketi ile yanıt vererek IP atamasını tamamlar. Tüm bu paketler, yine Layer 3 Switch üzerinden yönlendirilerek Client'a ulaşır.

8. Sonuç olarak Client, kendi VLAN'ı dışındaki bir DHCP Server'dan IP almış olur; tüm bu süreç DHCP Relay Agent mantığı sayesinde gerçekleşir.

Son olarak, DHCP Server'ın Port'unu Trunk yapmak teknik olarak mümkün olsa bile, buna ihtiyaç yoktur. En doğru yaklaşım, DHCP Server'ı tek bir VLAN içinde konumlandırmak ve geri kalan VLAN'lardaki DHCP taleplerini Layer 3 Switch üzerinden yönlendirmektir. Bu da yapının hem sade hem de yönetilebilir kalmasını sağlar.

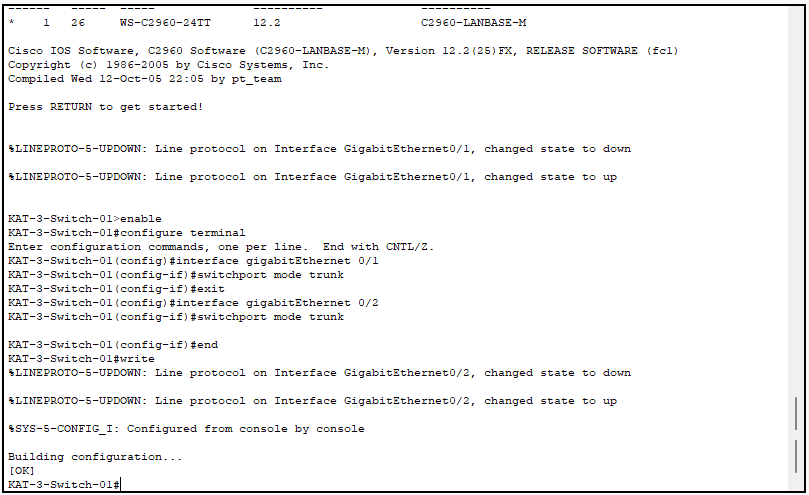

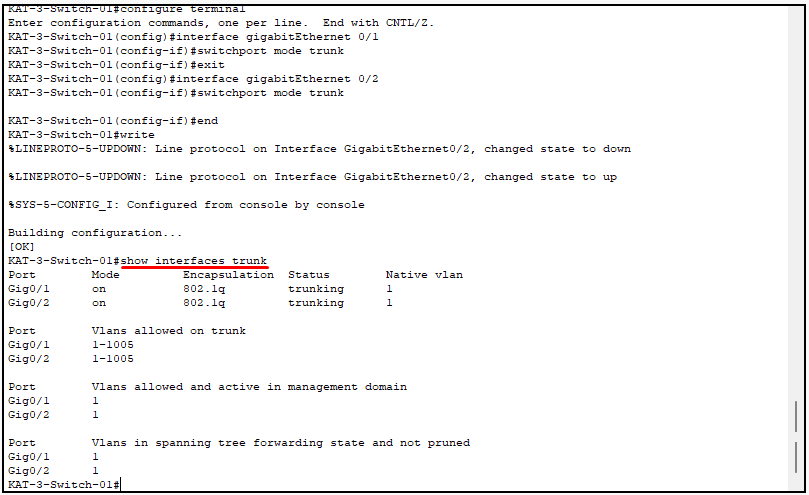

KAT3 Switch Üzerinde VLAN Trunk Yapılandırma

KAT3 Switch üzerindeki sırası ile gigabitEthernet 0/1 ve gigabitEthernet 0/2 Port'larına gireceğim.

KAT-3-Switch-01>Enable

KAT-3-Switch-01#configure terminal

KAT-3-Switch-01(config)#interface gigabitEthernet 0/1

KAT-3-Switch-01(config-if)#SwitchPort mode trunk

KAT-3-Switch-01(config-if)#exit

KAT-3-Switch-01(config)#interface gigabitEthernet 0/2

KAT-3-Switch-01(config-if)#SwitchPort mode trunk

KAT-3-Switch-01(config-if)#end

KAT-3-Switch-01#write

show interfaces trunk komutu ile ilgili Port'lar üzerindeki VLAN Trunk yapılandırmasını görüntülüyorum.

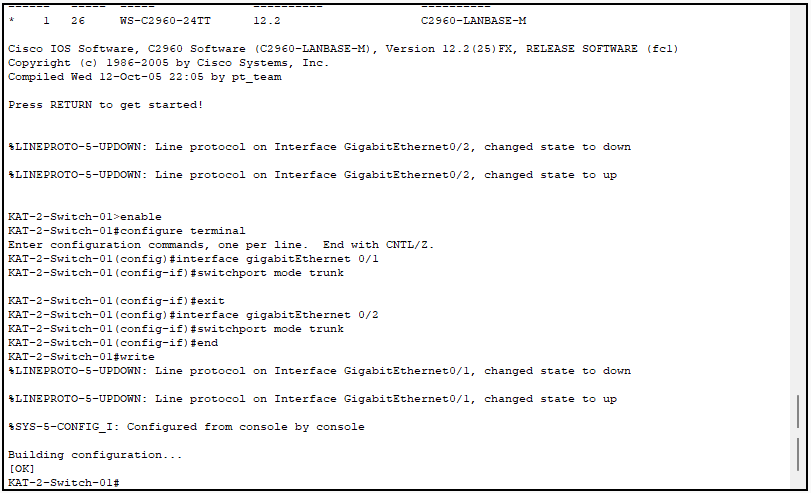

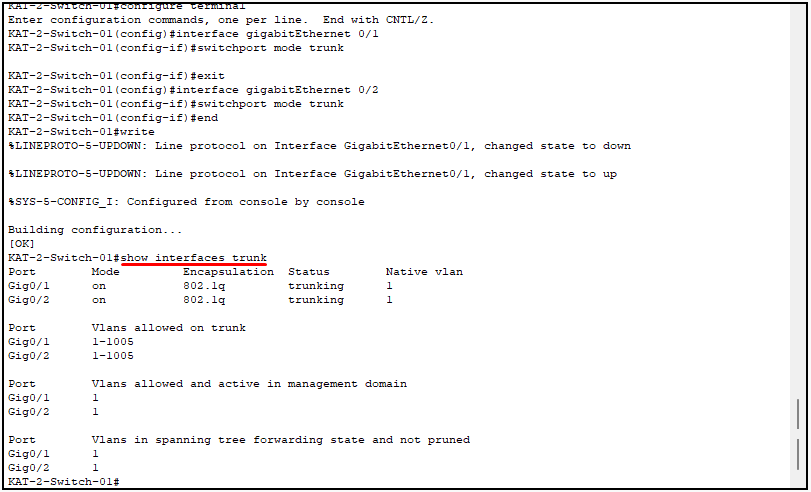

KAT2 Switch Üzerinde VLAN Trunk Yapılandırma

Bu işlemi, KAT-2 Switch üzerindeki sırası ile gigabitEthernet 0/1 ve gigabitEthernet 0/2 Port'ları üzerinde yapılandıracağım.

KAT-2-Switch-01>Enable

KAT-2-Switch-01#configure terminal

KAT-2-Switch-01(config)#interface gigabitEthernet 0/1

KAT-2-Switch-01(config-if)#SwitchPort mode trunk

KAT-2-Swtich-01(config-if)#exit

KAT-2-Switch-01(config)#interface gigabitEthernet 0/2

KAT-2-Switch-01(config-if)#SwitchPort mode trunk

KAT-2-Switch-01(config-if)#end

KAT-2-Switch-01#write

show interfaces trunk komutu ile ilgili Port'lar üzerindeki VLAN Trunk yapılandırmasını görüntülüyorum.

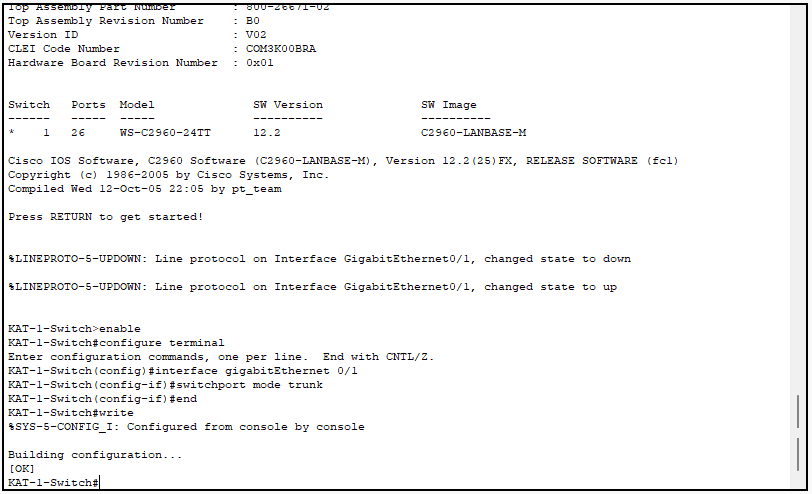

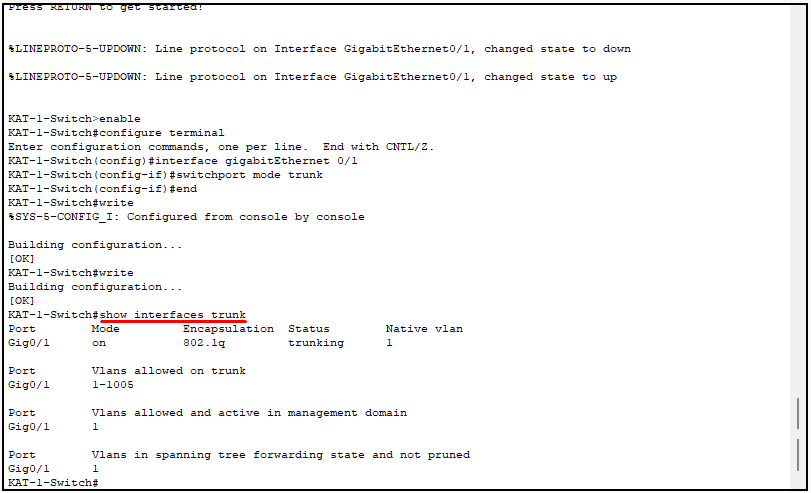

KAT1 Switch Üzerinde VLAN Trunk Yapılandırma

Bu işlemi, KAT-1 Switch üzerindeki gigabitEthernet 0/1 Port'u üzerinde yapılandıracağım.

KAT-1-Switch-01>Enable

KAT-1-Switch-01#configure terminal

KAT-1-Switch-01(config)#interface gigabitEthernet 0/1

KAT-1-Switch-01(config-if)#SwitchPort mode trunk

KAT-1-Switch-01(config-if)#end

KAT-1-Switch-01#write

show interfaces trunk komutu ile ilgili Port üzerindeki VLAN Trunk yapılandırmasını görüntülüyorum.

VLAN Trunk yapılandırması, Network altyapısında farklı VLAN'lerin birbiriyle kesintisiz iletişim kurmasını sağlamak için kritik bir rol oynar. Doğru yapılandırılmış bir Trunk, birden fazla VLAN trafiğini tek bir fiziksel bağlantı üzerinden taşıyabilir. Bu sayede, Network trafiği optimize edilirken kaynakların daha verimli kullanılması mümkün olur.

Trunk Mode'a alınan Port'lar, Tagged ve Untagged Frame'lerin sorunsuz bir şekilde iletilmesini garanti eder. Özellikle Native VLAN ayarlarının doğru yapılması, gereksiz Broadcast trafiğini önler ve performansı artırır. VLAN kimliklerinin doğru şekilde etiketlenmesiyle, Network'te düzenli ve güvenli bir veri akışı sağlanır.

Bu yapılandırma, hem büyük Network'lerin yönetilebilir parçalara ayrılmasını kolaylaştırır hem de veri akışını daha anlaşılır bir hale getirir. VLAN Trunk, Network'ün performansı ve stabilitesi için en temel bileşenlerden biri olarak öne çıkar ve eksiksiz bir yapı sağladığında her şey daha sorunsuz çalışır.

Faydalı olması dileğiyle...

Makale ile ilgili düşüncelerinizi ve sorularınızı aşağıdaki yorum kısmında paylaşmaktan çekinmeyin. Her katkı, içeriğin daha fazla kişiye ulaşmasını ve daha faydalı bir tartışma ortamı oluşmasını sağlar.